私たちのほとんどは、モバイルデバイスを使用してインターネットにアクセスし、さまざまなコンピューティングアクティビティをユーザー名(処理)しています。私たちの多くにとって、スマートフォンがプライマリーのデバイスになりつつあります。そして多くの人々、特に開発途上国の人々にとっては、それが唯一のデバイスです。

私たちは、オンラインバンキングやショッピング、政府サービスとのやり取り、その他多数の個人的で非常に機密性の高いオンラインタスクにスマートフォンを使用しています。また、スマートフォンは、連絡先、カレンダーの予定、個人的な写真、メッセージ、メモなど、多くのものを保存および整理します。したがって、モバイルデバイス(特にスマートフォン)のセキュリティは非常に重要です。

2つのモバイル向けオペレーティングシステムが市場を支配しています:

- Android: オープンな(ただし完全にオープンソースではない)オペレーティングシステムであり、69%の世界市場での共有(シェア)(新しいウィンドウ)を誇ります。Googleによって開発されましたが、多くの異なるメーカーのハードウェアで動作します。

- iOS(この記事の目的ではiPadOSを含みます): Appleが開発し、自社のハードウェア(iPhoneおよびiPad)で排他的に使用される、閉じる(閉鎖的な)(「ウォールドガーデン」)オペレーティングシステムです。世界のモバイルOS市場のわずか29.3%をアカウント(占める)にすぎませんが、米国ではiOSが61%の共有(シェア)を誇っています。

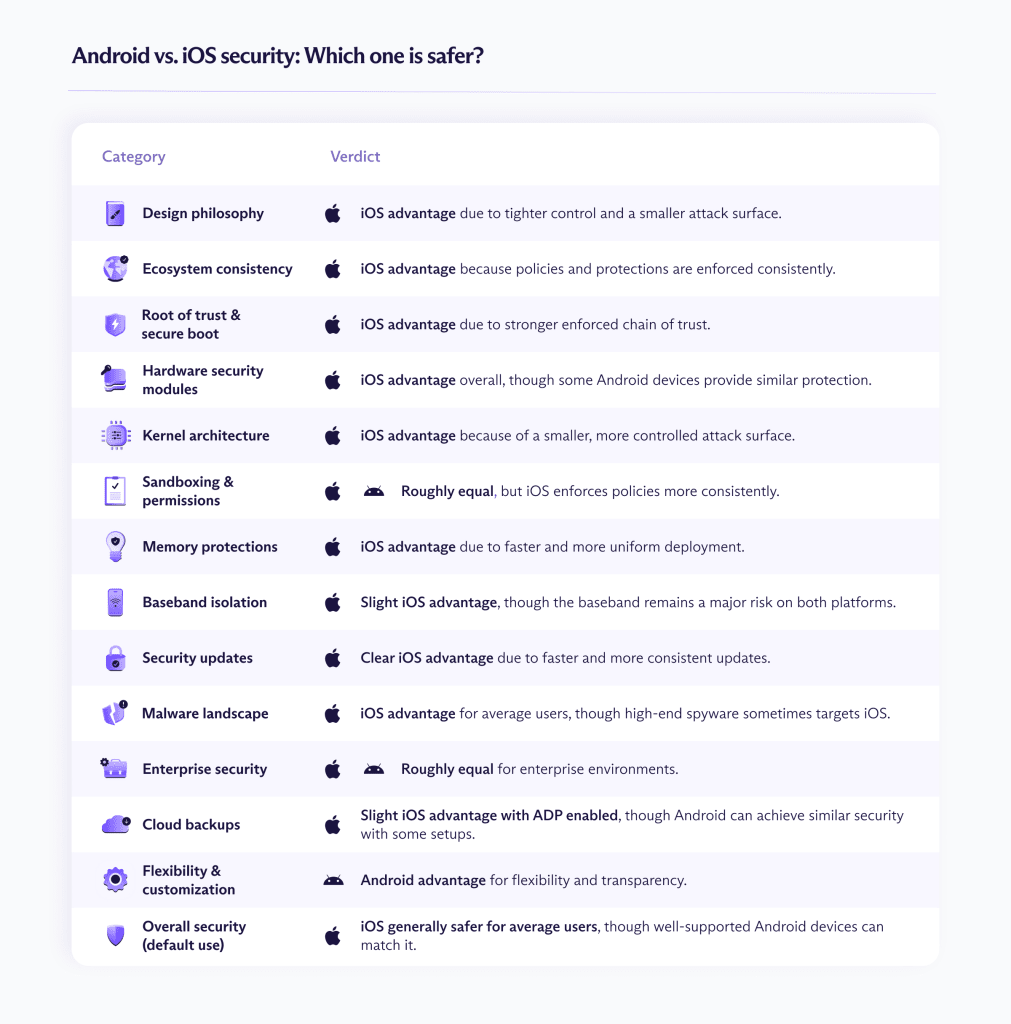

この記事では、AndroidとiOSのどちらがより安全かについて詳しく見ていきます。これは双方にニュアンスがある複雑な問題ですが、繰り返し現れるテーマは、AndroidのオープンなアプローチとiOSのウォールドガーデンの対比です。

- セキュリティと設計の哲学

- 信頼の基点とセキュアブート

- ハードウェアセキュリティモジュール

- カーネル

- サンドボックス化と権限

- メモリ

- ベースバンド

- セキュリティの更新

- マルウェア

- エンタープライズセキュリティ

- クラウドのバックアップ

- オペレーティングシステムの柔軟性

- 最終的な結論

- FAQ

AndroidとiOS:セキュリティと設計の哲学

Android

Androidは、さまざまなメーカーの幅広いハードウェアで実行できるように設計されたオープンなオペレーティングシステムです。つまり、安価な無名ブランドのスマートフォンから、Samsung、Huawei、Motorola、そしてGoogle自体のハイエンドなフラッグシップデバイスまで、あらゆるもので動作します。

Androidは、Androidオープンソースプロジェクト(AOSP)として知られるオープンソースのコア上に構築されていますが、ほとんどのデバイスはGoogleの独自バージョンを実行しています。これには、Google Mobile Services、Google Play Store、およびそれに関連するGoogle Play開発者サービスプラットフォームなどのクローズドソースのコンポーネントが使用されています。その上、ほとんどのメーカーは自社のデバイスに独自のコードを追加しています。

この断片化は、セキュリティパッチや機能がエコシステム全体で一貫性なく展開されることを意味します。しかし、Androidのオープンな性質により、独立したセキュリティ研究者がコードの大部分を監査できるため、より高い透明性が可能になります。

iOS

一方、iOSは厳密に管理されたエコシステムです。Appleはハードウェア、オペレーティングシステム、およびアプリの配布チェーンを管理しています。すべてのコンポーネントが厳格な仕様の下で連携して機能するように設計されているため、攻撃対象領域が小さくなります。ウォールドガーデンのアプローチにより、Appleはすべてのデバイス間でセキュリティポリシーを一貫して実施することができます。

結論

理論上は、Androidの断片化したエコシステムに対して、iOSのウォールドガーデンが容易に勝利します。しかし、AOSPを使用すれば、少なくともiOSと同等に安全なバージョンのAndroidを構築することが可能です。

もう1つの重要な点は、この評価がAndroidシステム全体のみを考慮していることです。Samsung(市場にあるすべてのAndroidデバイスのほぼ3分の1(新しいウィンドウ)を製造)などの個別のメーカーは、Androidエコシステム全体と比べて、定期的なセキュリティ更新の提供や古いデバイスのサポートにおいてはるかに優れており、場合によっては主力デバイスに対するAppleのサポートを上回る(新しいウィンドウ)ことさえあります。

iOS vs Android:技術的なセキュリティ

信頼の基点とセキュアブート

信頼の基点は、システム内で変更できず、他のすべてを検証するために使用される、最初の信頼できるハードウェアまたはファームウェアです。セキュアブートは、信頼の基点を使用して起動プロセスの各段階を検証するプロセスです。これらは一緒に、最新のスマートフォンおよびPCセキュリティの基盤を形成します。

Android

Androidは、システムパーティションがスタートアップ時に暗号学的に検証されることを保証するために、Android Verified Boot(AVB)を使用します。ただし、Androidのブートローダーは通常(開発用やカスタムROMを許可するために)ロック解除可能であり、これが信頼の連鎖を断ち切る要因となります。

Googleは、Google Mobile Servicesを搭載して出荷されるデバイスにAVBを要求しており、主流のメーカーは一般的にこれを実装しています。しかし、実際の実施状況は様々です。多くのベンダーは、ユーザーがブートローダーのロックを解除したり、ブートチェーンの実用的なセキュリティ保証を低下させる寛容な構成を使用することを許可しています。

Googleの認定を受けていないデバイス(オープンソースのフォークや低コストのOEMビルドなど)はAVB要件の件名(対象)ではなく、Verified Bootをまったく実装していない場合さえあります。

iOS

iOSは、不変のハードウェアであるBoot ROMに根ざした、完全にロックされたセキュアブートチェーンを厳格に施行します。起動プロセスのすべての段階はAppleによって署名されている必要があり、署名されていないファームウェアは脆弱性を悪用しない限り実行できません。

結論

iOSがより強力な信頼の基点を強制するため、これもAppleの勝利です。Androidのソリューションは理論上は同等に安全ですが、ブートローダーのロック解除に関する高い柔軟性には実用的な利点がある一方で、信頼の連鎖を根本的に弱めるため、セキュリティ上のコストが伴います。しかし繰り返しになりますが、この問題の深刻度はお客様のスマートフォンを誰が製造しているかによって大きく異なります。

ハードウェアセキュリティモジュール

ハードウェアセキュリティモジュール(HSM)は、安全に暗号鍵を生成、保存、および使用する専用の耐タンパー性ハードウェアであり、機密の秘密情報がプレーンテキストでハードウェアから離れることは決してありません。

Android

Androidデバイスは、信頼できる実行環境(新しいウィンドウ)(メインプロセッサ内のハードウェア的に隔離された安全な領域)やハードウェアセキュリティチップ(PixelのTitan MやSamsung Knoxなど)のようなベンダー固有のHSMソリューションを使用します。これらのセキュリティソリューションの強度は大きく異なる可能性があり、一部の低コストデバイスはソフトウェアベースのキーストレージに依存していることさえあります。

iOS

AppleデバイスはSecure Enclave Processorを使用しています。これはメインCPUから隔離され、ブルートフォース攻撃に対して強化された、暗号化キーと生体認証データを保存する専用チップです。

結論

Appleデバイスは、一貫して強力なハードウェアキー保護を提供します。一部のAndroidも同様のレベルのセキュリティを提供しますが、この記事のテーマになりつつあるように、それはベンダーに大きく依存します。

カーネル

カーネルは、デバイスのハードウェアとそれが実行するソフトウェアの間の橋渡しです。

Android

AndroidはLinuxカーネルを実行しますが、ほとんどのベンダーはQualcommやMediaTekの専用ドライバーなど、自社のハードウェアとの互換性を確保するためにドライバーを追加します。これらはカーネルの攻撃対象領域(攻撃方法)を大幅に増加させ、歴史的に特権昇格(新しいウィンドウ)の悪用を有効(可能に)にしてきました。

iOS

iOSは、必須のコード署名と厳密に管理されたドライバーエコシステムを備えたAppleのXNUカーネルを使用しており、その結果、より小さく、より一貫性のある攻撃対象領域をもたらします。

結論

Appleが生産プロセス全体を完全に管理しているおかげで、iOSのカーネルの攻撃対象領域はより小さく、厳密に管理されています。対照的に、Androidはプレミアムなデバイスにさえ影響を与える複雑なベンダーエコシステムと競合しなければなりません。たとえば、SamsungはフラッグシップデバイスでよくQualcomm Snapdragonプロセッサを使用します。このサードパーティのハードウェアをサポートするには追加のカーネルドライバーが必要になり、これが攻撃対象領域を増加させます。

サンドボックス化と権限

両方のオペレーティングシステムはサンドボックス化を使用しています。これは、各アプリが隔離されて実行され、システムリソースや他のアプリのデータへのアクセスが制限されていることを意味します。ただし、それらが使用する実装と権限モデルは異なります。

Android

最新のAndroidバージョンは、ランタイム権限、1回限りの許可、きめ細かい制御、iOSに似たプライバシーインジケーターを備えた堅牢なサンドボックス化を提供します。ただし、メーカーはOSを変更できるため、権限の処理はデバイス間で異なります。

iOS

iOSは、Appleによって制御される厳格なサンドボックス化とエンタイトルメントベースの権限を実施し、アプリ間の通信を制限し、強力なファイルシステムの隔離を行います。

結論

デフォルトでは、iOSとAndroidの両方が強力なサンドボックス化を提供します。しかし、Androidベンダーは多くの場合、デフォルトの設定に固執しません。

メモリ

最新のオペレーティングシステムは、ソフトウェアがメモリを使用する方法のバグを悪用するハッキング技術から防御するように構築されています。これらの脆弱性により、お客様が気付かないうちに攻撃者がデバイスを制御できるようになる可能性があります。

Android

Androidはいくつかの組み込みの保護機能を使用して、ソフトウェアのバグを悪用しにくくしています。これらには、プログラムとデータがメモリ内に存在する場所のランダム化、アプリ同士の分離、および攻撃者が通常のプログラムフローを乗っ取るのを防ぐための追加のチェックの追加が含まれます。新しいAndroidバージョンでは、強化されたメモリアロケーター(新しいウィンドウ)と制御フロー保護(新しいウィンドウ)も使用されますが、これらがどの程度広くデプロイされるかは、デバイスメーカーとチップセットによって異なります。

iOS

iOSも同様の防御機能を使用しており、これにはメモリのランダム化や厳格なコード署名が含まれます。これに加えて、Appleは新しいチップにポインタ認証(新しいウィンドウ)などのハードウェア支援による保護機能を追加しています。また、通常、これらメモリ悪用の緩和策をすべてのサポートされているデバイスで同時に有効にするため、実際に出回っている脆弱な構成の数を減らすことができます。

結論

両方のプラットフォームはメモリの悪用に対する最新の保護機能を実装していますが、iOSは高度なメモリ安全機能(フィーチャー)をより速く、より均一にデプロイする傾向があります。Androidも同等の保護を提供できますが、実装はデバイスやベンダーによって異なります。

ベースバンド

ベースバンド(新しいウィンドウ)は、携帯電話通信やその他の通信プロトコルを処理するために、独自のファームウェアとOSで動作する独立したモデムプロセッサです。これはメインCPUではなく、多くの場合、高い権限を持つプロプライエタリなコードを実行しており、外部からアクセスされる可能性があります。

侵害された場合、ベースバンドはメインOSの下にある隠れたエントリポイントとして機能し、アプリのサンドボックス化やカーネルの多くの組み込みのセキュリティ保護を回避する可能性があります。したがって、ベースバンドはモバイルセキュリティにおいて残された最大の問題の1つであり、モデムスタック(ベースバンドで実行されているソフトウェア)が悪用された場合、完全に強化されたカーネルでさえもバイパスされる可能性があります。

Android

Androidデバイスは専用のモデムファームウェア(たとえばQualcommのもの)を使用しており、各メーカーはベースバンドをシステムの残りの部分から隔離するために独自のアーキテクチャを使用しています。言うまでもなく、これらのソリューションは品質とセキュリティにおいて大きく異なります。

iOS

ほとんどのiPhoneはQualcommのベースバンドチップを使用していますが、2025年のiPhone 16eから、Appleは独自のチップを導入しました(執筆時点では、特定のミッドレンジモデルでのみ)。Appleは、ハードウェアの分離、厳格なIPC(新しいウィンドウ)、およびメモリ保護を使用して、ほとんどのAndroidベンダーよりも積極的にベースバンドを隔離しています。ただし、これらの対策やApple独自のモデムハードウェアでさえ、ベースバンドが安全であり続けることを保証することはできません。

結論

ベースバンドは、両方のオペレーティングシステムの弱点です。Appleは、ほとんどのAndroidメーカー(特に低〜中価格帯のデバイス)よりもベースバンドを隔離することに優れていますが、依然として懸念される攻撃対象領域です。

iOSとAndroidでのセキュリティの更新

セキュリティの更新がどのように展開されるかは、間違いなくこれら2つのプラットフォーム間における最も重要な実用的なセキュリティ上の違いです。

Android

Googleは毎月パッチをリリースしていますが、Androidの複雑なサプライチェーンにより、それらが消費者のデバイスに届くまで数ヶ月かかる場合があります。OEMベンダーは多くの場合、これらのパッチをカスタマイズして、よりデバイス固有の更新を提供しますが、それらはモバイルネットワークの通信事業者によって認定される必要があります。

さらに、デバイスやベンダーにもよりますが、ほとんどのAndroidはわずか2〜3年で更新の受信を停止するため、脆弱なデバイスの巨大な集団が生まれます。

iOS

セキュリティの更新はAppleから直接提供され、サポートされているデバイスで同時に利用できます。また、採用率が高いため、ほとんどのiPhoneは数ヶ月以内に最新のiOSバージョンを実行します。これは、セキュリティパッチがユーザーに迅速に届くことを意味します。

結論

Androidの場当たり的な更新エコシステムは、技術に詳しくないユーザーにとってiOSの方が安全だと考えられている最大の理由です。Googleはこれをアドレス(解決)するために、より長期のサポート要件とともに、Play Store経由で更新されました(更新)できるようにモジュール式のシステムセキュリティコンポーネントを使用するProject Mainline(新しいウィンドウ)を試みました。しかし、エコシステムの断片化は依然として問題として残っています。

特にGoogle独自のPixelデバイスは、常に最新の更新を受信します。また、他のベンダー(Samsungなど)も定期的かつタイムリーな更新の配信に優れています。しかし一般的に、より広範なAndroidエコシステムはこの分野においていくらか混乱した状態です。

マルウェア

Android

2022年のCheck Point Research(新しいウィンドウ)によるレポートによると、モバイルマルウェアの97%がAndroidデバイスを標的とし、iOSを標的としたのはわずか3%でした。これは主に、Androidを使用する人が多く、より魅力的な標的になるためです。

しかし、Play Storeの外部からアプリをサイドロードできる機能、Androidの断片化したセキュリティ更新エコシステム、システムファイルへのオープンなアクセス、そして古いソフトウェアを実行している多数の安価なデバイスなど、他の要因もこの問題に寄与しています。

そうは言っても、Play Storeからのみアプリをダウンロードし、最新のセキュリティパッチでデバイスが更新されました(更新された)状態に保つことで、リスクは大幅に軽減されます。そしてiOSとは異なり、マルウェア対策アプリをインストールして危険をさらに最小化することができます。

iOS

iOSのマルウェアは存在しますが稀です。コード署名、App Storeの審査、サイドロードの欠如などの障壁により大規模な攻撃が困難になるため、一般ユーザーにとってのリスクは大幅に低くなります。しかし、AppleがApp Storeでのマルウェア対策アプリの許可を拒否していることは、ユーザーに対する純粋な懸念というよりも、むしろ傲慢さを感じさせます。

存在するほとんどのiOSのマルウェアは、ジェイルブレイク(脱獄)された(新しいウィンドウ)デバイスを標的にしているか、GraphiteやPegasusなどのスパイウェア(新しいウィンドウ)のようなゼロデイ悪用(新しいウィンドウ)を使用して、高度な国家支援の行為者によってデプロイされます。これは部分的に、iPhoneユーザーがしばしば「価値の高い」標的と見なされるためです。

結論

Androidユーザーは、長い間Windowsユーザーを悩ませてきた種類の大規模な標的型マルウェアに対してはるかに脆弱であり、その理由の多くは同じです。しかし、iOSユーザーはハイエンドのスパイ活動用マルウェアの格好の標的となっています。

エンタープライズセキュリティ

ビジネスユーザーにとって、セキュリティは理論的な設計よりも、管理のしやすさ、更新の一貫性、コンプライアンス、および大規模なリスクの軽減に関するものです。

Android

GoogleのAndroid Enterprise(新しいウィンドウ)は、仕事用プロファイル、完全に管理されたデバイスモード、ゼロタッチ登録、およびハードウェアベースのキーストレージを中心に構築された成熟した企業管理フレームワークです。

適切にサポートされているデバイス(特にAndroid Enterprise Recommendedプログラムのもの)で、組織は暗号化を強制し、ブートローダーのロック解除をブロックし、Play Integrityの証明(新しいウィンドウ)を要求し、プロファイルを使用して企業データをスタッフの個人のアプリから暗号学的に分離することができます。

iOS

iOSは、緊密な垂直統合の恩恵を受けています。ハードウェア、ファームウェア、およびオペレーティングシステムの更新は同じベンダーから直接配信されるため、均一なパッチ配布と予測可能なサポートのタイムラインが実現します。監視モード、Secure Enclaveを介したハードウェアベースのキー、管理されたApple ID、および強力なMDM統合により、デバイス間で一貫したポリシーの施行が可能になります。

結論

エンタープライズレベルでは、iOSとAndroid間のセキュリティのギャップはかなり狭まっています。ほとんどの組織にとって、プラットフォームの選択はセキュリティの基本に依存することは少なくなり、どのプラットフォームが既存のインフラストラクチャ、ユーザーの設定(好み)、および特定の要件にうまく適合するかにより依存するようになっています。

Android vs iOS:クラウドのバックアップ

モバイルセキュリティにおいて、データがどこにどのようにバックアップされるかは、見落とされがちですが重要な部分です。デバイスがローカルで完璧に強化されていても、バックアップされたデータはクラウドへのアクセス権を持つサードパーティによって簡単にアクセスされる可能性があります。

Android

デフォルトでは、AndroidはすべてのデータをGoogle ドライブにバックアップします。これにはエンドツーエンド暗号化(E2EE)が使用されないため、Googleやその他のサードパーティがファイルにアクセスできる可能性があります。ただし、Android 9のころから、Googleはデバイスのロック画面の解除方法(新しいウィンドウ)(PIN、パスワード、パターンなど)に紐付いたクライアント側の暗号化を導入しました。Googleのサーバーにアップロードされた場合でも、以下のものがE2EEで保護される可能性があります:

- アプリのデータ

- SMSメッセージ

- 通話履歴

- デバイスの設定

実際の状況はさらに不均一です。一部のメタデータはGoogleに公開されたままになる場合があり、実装もデバイス間で異なります。携帯電話のロック解除方法が弱いということは、クラウドでのE2EE保護も弱いことを意味します。

適切に実装されている場合でも、バックアップされたドキュメントや写真はエンドツーエンド暗号化されませんが、Proton Driveなど、これらに利用できるサードパーティのクラウドストレージソリューションは多数あります。上級Androidユーザーは、ADBやカスタムROMリカバリツールを介してデバイスのフルバックアップを実行できますが、これは標準のiOSでは不可能です。

個々のAndroidベンダーも、SamsungのEnhanced Data Protection(強化されたデータ保護)(新しいウィンドウ)機能のように、独自のE2EEバックアップソリューションを実装している場合があります。

iOS

デフォルトでは、iOSはお客様のすべてのデータをiCloudにバックアップします。また、デフォルトでは、お客様のiCloudアカウントはエンドツーエンド暗号化されていません。Google ドライブと同様に、これはAppleおよびその他のサードパーティがお客様のデータにアクセスできる可能性があることを意味します。

ただし、iOS 16.2以降、AppleはiCloudバックアップやその他のデータカテゴリでエンドツーエンド暗号化を有効にするオプション機能であるAdvanced Data Protection(ADP:高度なデータ保護)を提供しています。これはドキュメントや写真を含むすべてのバックアップをカバーしますが、一部のメタデータは公開されたままになる可能性があります。

iCloud Keychain(Appleの組み込みパスワードマネージャー)に保管済みのパスワードとパスキーはADPを使用して保護され、すべてのAppleデバイス間で自動入力のために自動的に利用できるようになります。これは便利ですが、Proton Passのようなサードパーティのパスワードマネージャーとは異なり、Appleの閉鎖的なエコシステム内でしか機能しません。

結論

ADPを有効にすると、iCloudバックアップは利用可能な主要なクラウドバックアップ実装の中で最も強力なものの1つになります。しかし、デフォルトでは有効になっておらず、どこでも利用できるわけではありません。

一方、現在では多くのAndroidデバイスが同レベルのセキュリティを提供しており、多くの場合、エンドツーエンド暗号化されたバックアップがデフォルトで有効になっています。Androidデバイスは、AndroidとiOSの両方で利用可能で、両方のエコシステムのデバイスを使用している場合に特に役立つ、Proton DriveやProton Passなどの安全なサードパーティのE2EEバックアップまたはパスワード管理ソリューションと組み合わせることもできます。

オペレーティングシステムの柔軟性

セキュリティ上の考慮事項を除けば、Androidの最も魅力的な点の1つはその柔軟性です。ほぼすべての予算に合うように設計されたデバイスで動作し、大規模なカスタマイズのためにファイルシステムへのアクセスを許可し、Play Store以外からアプリをインストールできるようにします。

この柔軟性は、Androidの多くのセキュリティ問題の核心です。しかし、セキュリティ上の利点もいくつかあります。

Android

すでに述べたように、Androidのオープンソースのコア(AOSP)は、想定された動作をしていることを確認するために、公開および独立して監査できることを意味します。Linuxカーネル、SELinuxポリシー、主要なシステムライブラリなどの主要なコンポーネントは、広範なセキュリティコミュニティによる何十年もの調査を受けてきました。

この利点は、「標準」のAndroidを実行しているデバイスを含め、ほとんどのデバイスがプロプライエタリなクローズドソースのコードも実行しているという事実によっていくらか弱められます。しかし、上級ユーザーは、OS全体を、LineageOS(新しいウィンドウ)やGrapheneOSのような、完全に制御できる、強化された完全なオープンソースのカスタムROMに置き換えることができます。この柔軟性により、固定された万能の構成に依存するのではなく、特定の脅威モデルに合わせてデバイスを調整することが可能になります。

追加の考慮事項として、Androidハードウェアの多様性そのものが「モノカルチャー(単一文化)リスク」を軽減するという点があります。Androidは多くのメーカーのデバイスで実行されるため、単一の設計上の欠陥がエコシステム内のすべてのデバイスに自動的に影響するわけではありません。

iOS

Appleの厳格な管理と垂直統合には多くの利点があります。エコシステム全体での定期的かつ一貫したセキュリティ更新、厳格に適用される信頼のチェーン、簡素化されたリスク管理などにより、すべてのデバイスのデフォルト設定で強固なセキュリティが確保されます。

トレードオフとして、柔軟性と透明性が低下します。ユーザーや研究者は内部で何が起こっているかをほとんど把握できず、カスタマイズは制限されています。

結論

代償を伴うかもしれませんが、Androidの柔軟性こそが多くの人々をこのプラットフォームに惹きつける理由です。iOSの厳密に制御および統合されたアプローチは、ほとんどの一般ユーザーにより安全な体験を提供しますが、Androidのよりオープンなモデルにも利点があります。

柔軟性は構成ミスの余地を広げますが、本質的に安全性が低いわけではありません。適切なユーザーの手に渡れば、透明性、カスタマイズ性、そしてレジリエンスが有効になり、これらはすべて真のセキュリティの強みとなり得ます。

最終的な結論:AndroidとiOS、どちらのOSがより安全か?

主流のデバイスを購入し、デフォルト設定のままにしておく一般的な非技術系ユーザーにとっては、iOSがクリアな優位性を持っています。Appleの緊密なハードウェアとソフトウェアの統合、均一に適用されるセキュアブートチェーン、一貫した更新の配信、および制御されたアプリエコシステムは、断片化を減らし、ユーザー主導のリスクを最小化します。その結果、攻撃対象領域が小さくなり、エコシステム全体でパッチの適用が迅速になります。

しかし、Androidが本質的に安全ではないわけではありません。Androidが劣っているのは、非常に多様なエコシステム全体での一貫性の欠如であり、その結果、更新のタイムライン、ハードウェアセキュリティの実装、長期サポートに大きなばらつきが生じています。iOSは厳格な垂直管理によってこれの多くを回避し、すべての製品で一貫して安全な体験を生み出しています。

しかし、十分にサポートされているデバイス(特に主要ベンダーのフラッグシップモデルやGoogle独自のPixelデバイス)では、Androidのコアセキュリティアーキテクチャは非常に堅牢であり、iOSに匹敵する保護を提供します。また、特定の脅威モデルを持つ技術的に洗練されたユーザーにとっては、iOSを超える方法でAndroidを構成することができます。

どちらのプラットフォームを使用する場合でも、優れたVPN(新しいウィンドウ)を使用してオンラインプライバシーを向上させることができます。また、複数のデバイスを使用しているお客様にとっては、Proton PassやProton Driveなどのサードパーティソリューションを使用することで、複数のプラットフォームにわたって機密データを保護できます。

よくある質問

iOSはAndroidよりも安全ですか?

本質的にそうとは言えませんが、すべてのiOSデバイスは非常に安全であると確信できます。Androidデバイスも非常に安全な場合がありますが、これは誰が製造したか、そしてセキュリティの更新が引き続きサポートされているかどうかに大きく依存します。

iPhoneはAndroidよりもハッキングが難しいですか?

ほとんどのマルウェアはより人気のあるプラットフォームを標的とするため、Androidスマートフォンはマルウェアによるハッキングに対してはるかに脆弱です。iPhoneは、価値の高い標的を狙う高度なハッカーにとっての特定の標的となります。

ハッカーに対して最も安全なスマートフォンはどれですか?

これは脅威モデルに依存します。ほとんどの人にとってはiPhoneの方が安全です。しかし、AndroidアプリのダウンロードをPlay Storeからのみに限定していれば、ハッキングされる可能性は低くなります。