De meesten van ons gebruiken een mobiel apparaat voor toegang tot het internet en gebruikersnaam van verschillende computeractiviteiten. Voor een steeds groter aantal van ons is onze telefoon ons primair apparaat. En voor velen, vooral in ontwikkelingslanden, is het het enige apparaat.

We gebruiken onze telefoons voor online bankieren en winkelen, de interactie met overheidsdiensten en een groot aantal andere persoonlijke en zeer gevoelige online taken. Ze slaan ook onze contacten, agenda-afspraken, intieme foto’s, berichten, notities en nog veel meer op en organiseren deze. De beveiliging van onze mobiele apparaten (vooral onze telefoons) is daarom van cruciaal belang.

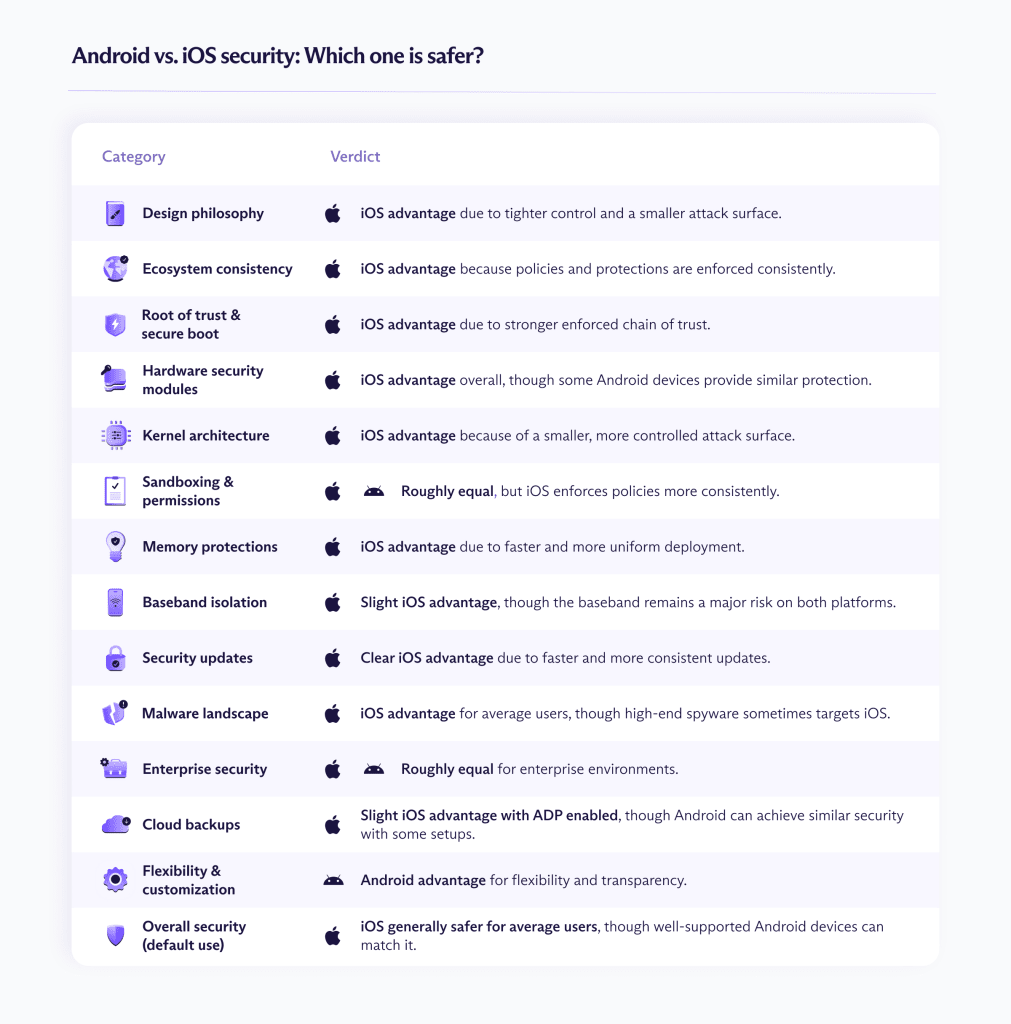

Twee mobiele besturingssystemen domineren de markt:

- Android: Een open (maar niet volledig open source) besturingssysteem met een wereldwijd marktaandeel(nieuw venster) van 69%. Hoewel ontwikkeld door Google, draait het op hardware van veel verschillende fabrikanten.

- iOS (inclusief iPadOS voor de doeleinden van dit artikel): Een gesloten (“walled garden”) besturingssysteem ontwikkeld door Apple en exclusief gebruikt op eigen hardware (iPhones en iPads). Hoewel het een account van slechts 29,3% van de wereldwijde mobiele OS-markt vertegenwoordigt, geniet iOS van 61% delen in de Verenigde Staten.

In dit artikel bekijken we diepgaand of Android of iOS veiliger is. Het is een complexe vraag met nuances aan beide kanten, maar het terugkerende thema is het contrast tussen de open aanpak van Android en de walled garden van iOS.

- Beveiliging en ontwerpfilosofie

- Root of trust en veilige opstart

- Hardwarebeveiligingsmodules

- Kernel

- Sandboxing en machtigingen

- Geheugen

- Baseband

- Beveiligingsupdates

- Malware

- Zakelijke beveiliging

- Cloud back-up

- Flexibiliteit van het besturingssysteem

- Eindoordeel

- Veelgestelde vragen

Android versus iOS: Beveiliging en ontwerpfilosofie

Android

Android is een open besturingssysteem dat is ontworpen om op een breed scala aan hardware van verschillende fabrikanten te draaien. Dit betekent dat het draait op alles, van goedkope merkloze telefoons tot hoogwaardige vlaggenschip apparaten van merken als Samsung, Huawei, Motorola en Google zelf.

Android is gebouwd op een open source kern die bekendstaat als het Android Open Source Project (AOSP), maar de meeste apparaten draaien op de propriëtaire versie van Google. Deze maakt gebruik van closed-source componenten zoals Google Mobile Services, de Google Play Store en het bijbehorende ontwikkelingsplatform van Google Play Services. Bovendien voegen de meeste fabrikanten hun eigen propriëtaire code toe aan hun apparaten.

Deze fragmentatie betekent dat beveiligingspatches en functies inconsistent worden uitgerold over het ecosysteem. De open aard van Android zorgt echter ook voor meer transparantie, aangezien onafhankelijke beveiligingsonderzoekers een groot deel van de code kunnen auditen.

iOS

iOS daarentegen is een strak gecontroleerd ecosysteem. Apple beheert de hardware, het besturingssysteem en de app distributieketen. Dit creëert een kleiner aanvalsoppervlak omdat elk onderdeel is ontworpen om samen te werken onder strikte specificaties. De walled garden-aanpak betekent dat Apple het beveiligingsbeleid consistent kan handhaven op alle apparaten.

Oordeel

Op papier is dit een gemakkelijke overwinning voor de walled garden van iOS op het gefragmenteerde ecosysteem van Android. Met het AOSP is het echter mogelijk om versies van Android te bouwen die minstens net zo veilig zijn als iOS.

Een ander belangrijk punt is dat deze beoordeling alleen het Android-systeem als geheel beschouwt. Individuele fabrikanten zoals Samsung (dat bijna een derde(nieuw venster) van alle Android apparaten op de markt maakt), zijn veel beter in het pushen van regelmatige beveiligingsupdates en de ondersteuning van oudere apparaten dan het Android-ecosysteem als geheel, en evenaren of overtreffen soms de ondersteuning van Apple(nieuw venster) voor zijn vlaggenschip apparaten.

iOS versus Android: Technische beveiliging

Root of trust en veilige opstart

De root of trust is het eerste vertrouwd stuk hardware of firmware in een systeem dat niet kan worden gewijzigd en wordt gebruikt om al het andere te verifiëren. Veilige opstart is het proces waarbij de root of trust wordt gebruikt om elke fase van het opstartproces te verifiëren. Samen vormen ze de ruggengraat van moderne smartphone- en pc-beveiliging.

Android

Android gebruikt Android Verified Boot (AVB) om ervoor te zorgen dat systeempartities cryptografisch worden geverifieerd bij de startup. Echter, Android-bootloaders zijn typisch te ontgrendelen (voor ontwikkeling en om aangepast ROM’s toe te staan), wat de vertrouwensketen verbreekt.

Google vereist AVB voor apparaten die worden geleverd met Google Mobile Services, en reguliere fabrikanten implementeren dit over het algemeen. De handhaving varieert echter in de praktijk. Veel leveranciers staan de gebruiker toe bootloaders te ontgrendelen of een meer toegeeflijke configuratie te gebruiken die de praktische beveiligingsgaranties van de opstartketen vermindert.

Apparaten zonder Google-certificering (zoals open source-afsplitsingen en goedkope OEM-builds) zijn geen onderwerp van AVB-vereisten en implementeren Verified Boot mogelijk helemaal niet.

iOS

iOS handhaaft strikt een volledig vergrendelde veilige opstartketen die geworteld is in een onveranderlijke hardware Boot ROM. Elke fase van het opstartproces moet worden ondertekend door Apple, en niet-ondertekende firmware kan niet draaien zonder kwetsbaarheden te misbruiken.

Oordeel

Een andere overwinning voor Apple, aangezien iOS een sterkere root of trust afdwingt. De oplossing van Android is op papier vergelijkbaar veilig, maar hoewel de grotere flexibiliteit bij het ontgrendelen van de bootloader praktische voordelen heeft, verzwakt het fundamenteel de vertrouwensketen en gaat dit dus ten koste van de veiligheid. Nogmaals, de ernst van dit probleem hangt grotendeels af van wie uw telefoon maakt.

Hardwarebeveiligingsmodules

Een hardwarebeveiligingsmodule (HSM) is een speciaal fraudebestendig stuk hardware dat cryptografische sleutels veilig genereert, opslaat en gebruikt, zodat gevoelige geheimen de hardware nooit als tekst zonder opmaak verlaten.

Android

Android apparaten gebruiken leveranciersspecifieke HSM-oplossingen, zoals vertrouwd uitvoeringsomgevingen(nieuw venster) (hardware-geïsoleerde veilige gebieden binnen de hoofdprocessor) en hardwarebeveiligingschips (zoals de Titan M van de Pixel en Samsung Knox). De sterkte van deze beveiligingsoplossingen kan sterk variëren, en sommige goedkope apparaten vertrouwen zelfs op softwaregebaseerde sleutel Opslag.

iOS

Apple apparaten gebruiken de Secure Enclave Processor, een speciale chip die versleuteling sleutels en biometrische gegevens opslaat, geïsoleerd van de hoofd-CPU en gehard tegen brute-force attacks.

Oordeel

Apple apparaten bieden consistent sterke bescherming van hardwaresleutels. Sommige Androids bieden vergelijkbare niveaus van beveiliging, maar zoals langzamerhand een thema van dit artikel wordt, hangt het erg af van de leverancier.

Kernel

De kernel is de brug tussen de hardware van een apparaat en de software die het draait.

Android

Android draait op een Linux-kernel, maar de meeste leveranciers voegen driver toe om compatibiliteit met hun hardware te garanderen, zoals propriëtaire driver van Qualcomm en MediaTek. Deze vergroten het aanvalsoppervlak van de kernel (manieren om deze aan te vallen) enorm en hebben historisch gezien exploitatie van privilege escalation(nieuw venster) inschakelen.

iOS

iOS gebruikt de XNU-kernel van Apple met verplichte code-ondertekening en een strak gecontroleerd driver ecosysteem, wat resulteert in een kleiner en consistenter aanvalsoppervlak.

Oordeel

Dankzij de volledige controle van Apple over het hele productieproces heeft iOS een kleiner en strakker gecontroleerd aanvalsoppervlak van de kernel. Android daarentegen moet omgaan met een complex ecosysteem van leveranciers dat zelfs premium apparaten beïnvloedt. Samsung gebruikt bijvoorbeeld vaak Qualcomm Snapdragon-processoren in zijn vlaggenschip apparaten. De ondersteuning voor deze derden hardware vereist extra kernel driver, wat het aanvalsoppervlak vergroot.

Sandboxing en machtigingen

Beide besturingssystemen maken gebruik van sandboxing. Dit betekent dat elke app geïsoleerd draait met beperkte toegang tot systeembronnen en de data van andere apps. Echter, de implementatie en de machtigingsmodellen die ze gebruiken, verschillen.

Android

Moderne Android-versies bieden robuuste sandboxing met runtime-machtigingen, eenmalige goedkeuringen, gedetailleerde bedieningselementen en privacy-indicatoren vergelijkbaar met iOS. Omdat fabrikanten het OS echter kunnen aanpassen, varieert de verwerking van machtigingen tussen apparaten.

iOS

iOS dwingt strikte sandboxing af en op rechten gebaseerde machtigingen die worden beheerd door Apple, met beperkte communicatie tussen app en sterke isolatie van het bestand-systeem.

Oordeel

Standaard bieden zowel iOS als Android sterke sandboxing. Maar Android-leveranciers houden zich vaak niet aan de standaard instellingen.

Geheugen

Moderne besturingssystemen zijn gebouwd om zich te verdedigen tegen hacktechnieken die bug misbruiken in de manier waarop software geheugen gebruikt. Deze kwetsbaarheden kunnen aanvallers de controle over een apparaat laten overnemen zonder dat u het zelfs maar merkt.

Android

Android gebruikt verschillende ingebouwde beveiligingen om software bug moeilijker uit te buiten te maken. Deze omvatten het willekeurig maken van waar programma’s en data zich in het geheugen bevinden, het scheiden van app van elkaar, en het toevoegen van extra controles om te voorkomen dat aanvallers de normale programmastroom kapen. Nieuwere Android-versies gebruiken ook hardened memory allocators(nieuw venster) en control-flow protections(nieuw venster), maar hoe breed deze worden geïmplementeerd hangt af van de fabrikant van het apparaat en de chipset.

iOS

iOS gebruikt vergelijkbare verdedigingen, waaronder geheugenrandomisatie en strikte code ondertekening. Hieraan voegt Apple hardware-ondersteunde beveiligingen toe, zoals pointer verificatie(nieuw venster) op zijn nieuwere chips. Het inschakelen deze geheugenexploit-mitigaties doorgaans ook op alle ondersteuning apparaten tegelijkertijd, wat het aantal kwetsbare configuratie in het wild vermindert.

Oordeel

Beide platform implementeren moderne beveiligingen tegen geheugenexploits, maar iOS neigt ernaar geavanceerde geheugenveiligheids functie sneller en uniformer te implementeren. Android kan vergelijkbare beveiligingen bieden, maar de implementatie varieert per apparaat en leverancier.

Baseband

De baseband(nieuw venster) is een afzonderlijke modemprocessor die zijn eigen firmware en OS draait om mobiele en andere communicatieprotocollen gebruikersnaam te geven. Het is niet de hoofd-CPU en draait vaak propriëtaire code met verhoogde privileges, en kan extern toegang krijgen.

Indien in gevaar gebracht, kan de baseband fungeren als een verborgen toegangspunt onder het hoofd-OS, waardoor app sandboxing en veel van de ingebouwde beveiligingen van de kernel worden omzeild. De baseband is daarom een van de grootste resterende probleem in mobiele beveiliging, en zelfs een perfect geharde kernel kan worden omzeild als de modemstack (de software die op de baseband draait) wordt geëxploiteerd.

Android

Android apparaten gebruiken propriëtaire modemfirmware (bijvoorbeeld van Qualcomm), waarbij elke fabrikant zijn eigen architectuur gebruikt om de baseband van de rest van het systeem te isoleren. Het spreekt voor zich dat deze oplossingen aanzienlijk variëren in kwaliteit en veiligheid.

iOS

De meeste iPhones gebruiken een Qualcomm baseband chip, hoewel Apple vanaf 2025 met de iPhone 16e zijn eigen chip heeft geïntroduceerd (op het moment van schrijven alleen op bepaalde mid-range modellen). Apple isoleert de baseband agressiever dan de meeste Android-leveranciers, met behulp van hardwarescheiding, strikte IPC(nieuw venster) en geheugenbeveiligingen. Maar zelfs deze maatregelen en de eigen modemhardware van Apple kunnen niet garanderen dat de baseband veilig blijft.

Oordeel

De baseband is de zwakke plek van beide besturingssysteem. Apple is beter in het isoleren ervan dan de meeste Android-fabrikanten (vooral op goedkope tot mid-range apparaten), maar het blijft een zorgwekkend aanvalsoppervlak.

Beveiligingsupdates op iOS en Android

Hoe beveiligingsupdates worden uitgerold, is misschien wel het belangrijkste praktische beveiligingsverschil tussen de twee platform.

Android

Google brengt maandelijks patches uit, maar vanwege de complexe toeleveringsketen van Android kan het maanden duren voordat ze de apparaten van consumenten bereiken. OEM-leveranciers passen deze patches vaak aan om meer apparaatspecifieke updaten te bieden, die vervolgens moeten worden gecertificeerd door mobiele netwerk providers.

Bovendien stoppen de meeste Androids na slechts twee tot drie jaar met het ontvangen van updaten, afhankelijk van het apparaat en de leverancier, wat een enorme populatie van kwetsbare apparaten creëert.

iOS

Beveiligingsupdates komen rechtstreeks van Apple en zijn tegelijkertijd beschikbaar voor ondersteuning apparaten. En omdat de adoptiegraad hoog is, draaien de meeste iPhones binnen enkele maanden op de nieuwste iOS-versie. Dit betekent dat beveiligingspatches de gebruiker snel bereiken.

Oordeel

Het willekeurige updaten-ecosysteem van Android is de belangrijkste reden dat iOS als veiliger wordt beschouwd voor niet-technische gebruiker. Google heeft geprobeerd dit aan te adres met Project Mainline(nieuw venster), dat modulaire systeembeveiligingscomponenten gebruikt zodat ze kunnen worden bijgewerkt via de Play Store, samen met vereisten voor langere ondersteuning. Maar de fragmentatie van het ecosysteem blijft een probleem.

Met name de eigen Pixel apparaten van Google ontvangen altijd de nieuwste updaten — en sommige andere leveranciers (zoals Samsung) zijn goed in het leveren van regelmatige, tijdige updaten. Maar over het algemeen is het bredere Android-ecosysteem op dit gebied nogal een rommeltje.

Malware

Android

Volgens een rapport van Check Point Research(nieuw venster) uit 2022 was 97% van de mobiele malware gericht op Android apparaten, terwijl slechts 3% op iOS was gericht. Dit komt grotendeels doordat meer mensen Android gebruiken, wat het een aantrekkelijker doelwit maakt.

Er dragen echter ook andere factoren bij aan dit probleem, waaronder de mogelijkheid om app te sideloaden buiten de Play Store, het gefragmenteerde beveiligingsupdaten-ecosysteem van Android, open toegang tot systeem bestand en het enorme aantal goedkope apparaten dat verouderde software draait.

Dat gezegd hebbende, het downloaden van app uitsluitend uit de Play Store en het bijgewerkt houden van uw apparaat met de nieuwste beveiligingspatches vermindert het risico aanzienlijk. En in tegenstelling tot iOS kunt u anti-malware app installeren om het gevaar verder te minimaliseren.

iOS

iOS malware bestaat maar is zeldzaam. Barrières zoals code-ondertekening, App Store-beoordeling en het ontbreken van sideloading maken grootschalige aanvallen moeilijk, en het risico voor gemiddelde gebruiker is daardoor aanzienlijk lager. Echter, de weigering van Apple om anti-malware app in de App Store toe te staan, riekt meer naar overmoed dan naar oprechte bezorgdheid voor zijn gebruiker.

De meeste iOS malware die wel bestaat, is gericht op gejailbreakte(nieuw venster) apparaten of wordt implementeren door geavanceerde, door de staat gesponsorde actoren die zero-day exploits(nieuw venster) gebruiken zoals de Graphite en Pegasus spyware(nieuw venster). Dit is deels te wijten aan het feit dat iPhone gebruiker vaak als ‘waardevollere’ doelwitten worden beschouwd.

Oordeel

Android gebruiker zijn veel kwetsbaarder voor massaal gerichte malware van het soort dat Windows-gebruiker al lang teistert, en om veel van dezelfde redenen. Echter, iOS gebruiker zijn een specifiek doelwit voor hoogwaardige spionagemalware.

Zakelijke beveiliging

Voor zakelijke gebruiker draait beveiliging minder om theoretisch ontwerp en meer om beheerbaarheid, updaten-consistentie, naleving en het op schaal verminderen van risico’s.

Android

Android Enterprise(nieuw venster) van Google is een volwassen framework voor bedrijfsbeheer gebouwd rond werkprofielen, volledig beheerde apparaat modus, zero-touch inschrijving en hardware-ondersteunde sleutel Opslag.

Op goed ondersteuning apparaten (vooral die in het Android Enterprise Recommended-programma) kunnen organisatie versleuteling afdwingen, het ontgrendelen van de bootloader blokkeren, Play Integrity-attestatie(nieuw venster) vereisen en profielen gebruiken om bedrijfsgegevens cryptografisch te scheiden van de persoonlijke app van werknemers.

iOS

iOS profiteert van strakke verticale integratie. Hardware-, firmware- en besturingssysteem updaten worden rechtstreeks door dezelfde leverancier geleverd, wat resulteert in uniforme patchdistributie en voorspelbare ondersteuning tijdlijnen. Beheerde modus, hardware-ondersteunde sleutels via Secure Enclave, beheerde Apple ID’s en sterke MDM-integratie zorgen voor consistente handhaving van beleid over apparaten.

Oordeel

Op ondernemingsniveau is de beveiligingskloof tussen iOS en Android aanzienlijk kleiner geworden. Voor de meeste organisatie hangt de platform keuze nu minder af van beveiligingsprincipes en meer van welk platform beter aansluit bij hun bestaande infrastructuur, gebruiker voorkeuren en specifieke vereisten.

Android versus iOS: Cloud back-up

Een vaak over het hoofd gezien maar belangrijk onderdeel van mobiele beveiliging is waar en hoe er een back-up maken wordt van uw data. Een apparaat kan lokaal perfect gehard zijn, maar uw back-up data kan gemakkelijk toegang krijgen door derden met toegang tot de cloud.

Android

Standaard maakt Android een back-up maken van al uw data naar Google Drive. Dit gebruikt geen end-to-end versleuteling (E2EE), wat betekent dat Google en mogelijk andere derden toegang kunnen krijgen tot uw bestand. Vanaf Android 9 introduceerde Google echter client-side versleuteling gekoppeld aan de vergrendelingsmethode van uw apparaat(nieuw venster) (bijvoorbeeld PIN, wachtwoord of patroon). De volgende zaken kunnen worden beschermd met E2EE, zelfs wanneer ze worden uploaden naar de servers van Google:

- App data

- SMS bericht

- Oproepgeschiedenis

- Apparaat instellingen

De realiteit is veel wisselvalliger. Sommige metagegevens kunnen blootgesteld blijven aan Google, en de implementatie varieert per apparaten. Een zwakke ontgrendelingsmethode voor telefoons betekent ook zwakke E2EE-bescherming in de cloud.

Zelfs wanneer goed geïmplementeerd, zijn back-up documenten en foto’s niet end-to-end versleuteld, maar er zijn tal van derden cloud Opslag oplossingen beschikbaar hiervoor, zoals Proton Drive. Geavanceerde Android gebruiker kunnen volledige apparaat back-ups uitvoeren via ADB of aangepast ROM hersteltools, wat niet mogelijk is op standaard iOS.

Individuele Android-leveranciers kunnen ook hun eigen E2EE back-up oplossingen implementeren, zoals de Enhanced Data Protection(nieuw venster)-functie van Samsung.

iOS

Standaard maakt iOS een back-up maken van al uw data naar iCloud. En standaard is uw iCloud account niet end-to-end versleuteld. Net als bij Google Drive betekent dit dat Apple en mogelijk andere derden toegang kunnen krijgen tot uw data.

Echter, sinds iOS 16.2 heeft Apple Advanced Data Protection (ADP) aangeboden, een optionele functie die end-to-end versleuteling inschakelen voor iCloud back-ups en andere datacategorieën. Dit dekt alle back-ups, inclusief documenten en foto’s, maar kan sommige metagegevens nog steeds blootstellen.

Wachtwoorden en Passkey opgeslagen in iCloud Keychain (Apple’s ingebouwde wachtwoordbeheerder) worden beschermd met behulp van ADP en zijn automatisch beschikbaar voor automatisch aanvullen op alle Apple apparaten. Dit is handig, maar in tegenstelling tot derden wachtwoordbeheerder zoals Proton Pass, werkt het alleen binnen het gesloten ecosysteem van Apple.

Oordeel

Met ADP inschakelen behoren iCloud back-ups tot de sterkste reguliere cloud back-up implementaties die beschikbaar zijn. Maar het is niet standaard inschakelen en het is niet overal beschikbaar.

Ondertussen bieden veel Android apparaten nu vergelijkbare beveiligingsniveaus, met end-to-end versleuteld back-ups die vaak standaard zijn inschakelen. Android apparaten kunnen ook worden gecombineerd met een veilige derden E2EE back-up of wachtwoord beheeroplossing zoals Proton Drive en Proton Pass, die beschikbaar zijn op zowel Android als iOS en vooral nuttig kunnen zijn als u apparaten uit beide ecosystemen gebruikt.

Flexibiliteit van het besturingssysteem

Buiten beveiligingsoverwegingen is een van de meest aantrekkelijke eigenschappen van Android de flexibiliteit. Het draait op apparaten die zijn ontworpen om aan bijna elk budget te voldoen, staat toegang toe tot het bestand-systeem voor uitgebreid knutselen en laat u app installeren van buiten de Play Store.

Deze flexibiliteit vormt de kern van veel van de beveiligingsprobleem van Android. Het heeft echter ook enkele voordelen op het gebied van beveiliging.

Android

Zoals al vermeld, betekent de open source kern van Android (AOSP) dat deze publiekelijk en onafhankelijk kan worden gecontroleerd om ervoor te zorgen dat deze doet wat hij moet doen. Grote componenten zoals de Linux-kernel, SELinux beleid en belangrijke systeembibliotheken hebben tientallen jaren van onderzoek door de bredere beveiligingsgemeenschap ondergaan.

Dit voordeel wordt enigszins ondermijnd door het feit dat de meeste apparaten ook propriëtaire closed-source code draaien, inclusief degene die “stock” Android draaien. Maar geavanceerde gebruiker kunnen het gehele OS vervangen door geharde, volledig open source aangepast ROM’s zoals LineageOS(nieuw venster) en GrapheneOS, waarover ze volledige controle hebben. Deze flexibiliteit maakt het mogelijk om apparaten af te stemmen op een specifiek bedreigingsmodel in plaats van te vertrouwen op een vaste, one-size-fits-all configuratie.

Een extra overweging is dat de enorme diversiteit aan Android-hardware het “monocultuurrisico” vermindert. Omdat Android op apparaten van veel fabrikanten draait, heeft een enkele ontwerpfout niet automatisch invloed op alle apparaten in het ecosysteem.

iOS

De strikte controle en verticale integratie van Apple hebben veel voordelen. Regelmatige, consistente beveiligingsupdaten over het ecosysteem, een strikt gehandhaafde vertrouwensketen, vereenvoudigd risicobeheer en meer zorgen voor robuuste beveiliging bij standaard instellingen op alle apparaten.

De afweging is verminderde flexibiliteit en transparantie. Gebruiker en onderzoekers hebben bijna geen zicht op wat er onder de motorkap gebeurt, en aanpassing is beperkt.

Oordeel

Het gaat misschien ten koste van iets, maar de flexibiliteit van Android is wat veel mensen naar het platform trekt. Hoewel de strak gecontroleerde en geïntegreerde aanpak van iOS een veiligere ervaring biedt voor de meeste informele gebruiker, zijn er voordelen aan het meer open model van Android.

Flexibiliteit creëert meer ruimte voor misconfiguratie, maar het is niet inherent onveilig. In de juiste handen kan het transparantie, aanpassing en veerkracht inschakelen — wat allemaal oprechte beveiligingssterktes kunnen zijn.

Eindoordeel: Android versus iOS — welk OS is veiliger?

Voor de gemiddelde niet-technische gebruiker die een regulier apparaat koopt en deze op standaard instellingen laat staan, heeft iOS een wissen voorsprong. De strakke hardware-software integratie van Apple, uniform gehandhaafde veilige opstartketen, consistente updaten levering en gecontroleerd app ecosysteem verminderen fragmentatie en minimaliseren risico’s gedreven door de gebruiker. Het resultaat is een kleiner aanvalsoppervlak en snellere adoptie van patches over het hele ecosysteem.

Android is echter niet inherent onveilig. Waar het tekortschiet is het gebrek aan consistentie in zijn enorm diverse ecosysteem, wat resulteert in een aanzienlijke variabiliteit over updaten tijdlijnen, implementaties van hardwarebeveiliging en ondersteuning op de lange termijn. iOS vermijdt veel hiervan door strikte verticale controle, waardoor een consistent veilige ervaring over al zijn producten wordt gecreëerd.

Maar op goed ondersteuning apparaten (met name vlaggenschipmodellen van grote leveranciers en de eigen Pixel apparaten van Google) is de kernbeveiligingsarchitectuur van Android zeer robuust, en biedt het beveiligingen die kunnen wedijveren met die van iOS. En voor technisch verfijnde gebruiker met specifieke bedreigingsmodel, kan Android op manieren worden geconfigureerd die die van iOS overtreffen.

Welk platform u ook gebruikt, u kunt uw online privacy verbeteren met een goede VPN(nieuw venster). En voor degenen die meer dan één apparaat gebruiken, kunnen derden oplossingen zoals Proton Pass en Proton Drive uw gevoelige data beveiligen over meerdere platform.

Veelgestelde vragen

Is iOS veiliger dan Android?

Niet inherent, maar u kunt er zeker van zijn dat alle iOS apparaten zeer veilig zijn. Android apparaten kunnen ook zeer veilig zijn, maar dit hangt voor een groot deel af van wie ze maakt en of ze nog steeds worden ondersteuning met beveiligingsupdaten.

Zijn iPhones moeilijker te hacken dan Android?

Android-telefoons zijn veel kwetsbaarder voor hacking via malware, grotendeels omdat de meeste malware zich richt op het populairdere platform. iPhones zijn een specifiek doelwit voor geavanceerde hackers die op zoek zijn naar hoogwaardige doelwitten.

Welke telefoon is het veiligst tegen hackers?

Dit hangt af van uw bedreigingsmodel. Voor de meeste mensen zijn iPhones veiliger. Maar als u zich beperkt tot het downloaden van Android app uitsluitend uit de Play Store, is de kans ook klein dat u wordt gehackt.