La maggior parte di noi usa un dispositivo mobile per accedere a Internet e gestire (Handle) varie attività informatiche. Per un numero sempre crescente di noi, il telefono è il nostro dispositivo principale. E per molti, specialmente nei paesi in via di sviluppo, è l’unico dispositivo.

Usiamo i nostri telefoni per operazioni bancarie e acquisti online, per interagire con i servizi governativi e per una serie di altre attività online personali e altamente sensibili. Memorizzano e organizzano anche i nostri contatti, gli eventi del calendario, foto intime, messaggi, note e molto altro ancora. La sicurezza dei nostri dispositivi mobili (specialmente i nostri telefoni) è quindi di importanza critica.

Due sistemi operativi mobili dominano il mercato:

- Android: Un sistema operativo aperto (ma non completamente open source) con una quota di mercato globale (share(nuova finestra)) del 69%. Sebbene sviluppato da Google, funziona su hardware di molti produttori diversi.

- iOS (incluso iPadOS ai fini di questo articolo): Un sistema operativo chiuso (“walled garden”) sviluppato da Apple e usato esclusivamente sul proprio hardware (iPhone e iPad). Sebbene rappresenti solo il 29,3% del mercato globale degli OS mobili (quota che si sceglie di condividere), iOS gode di una quota del 61% negli Stati Uniti.

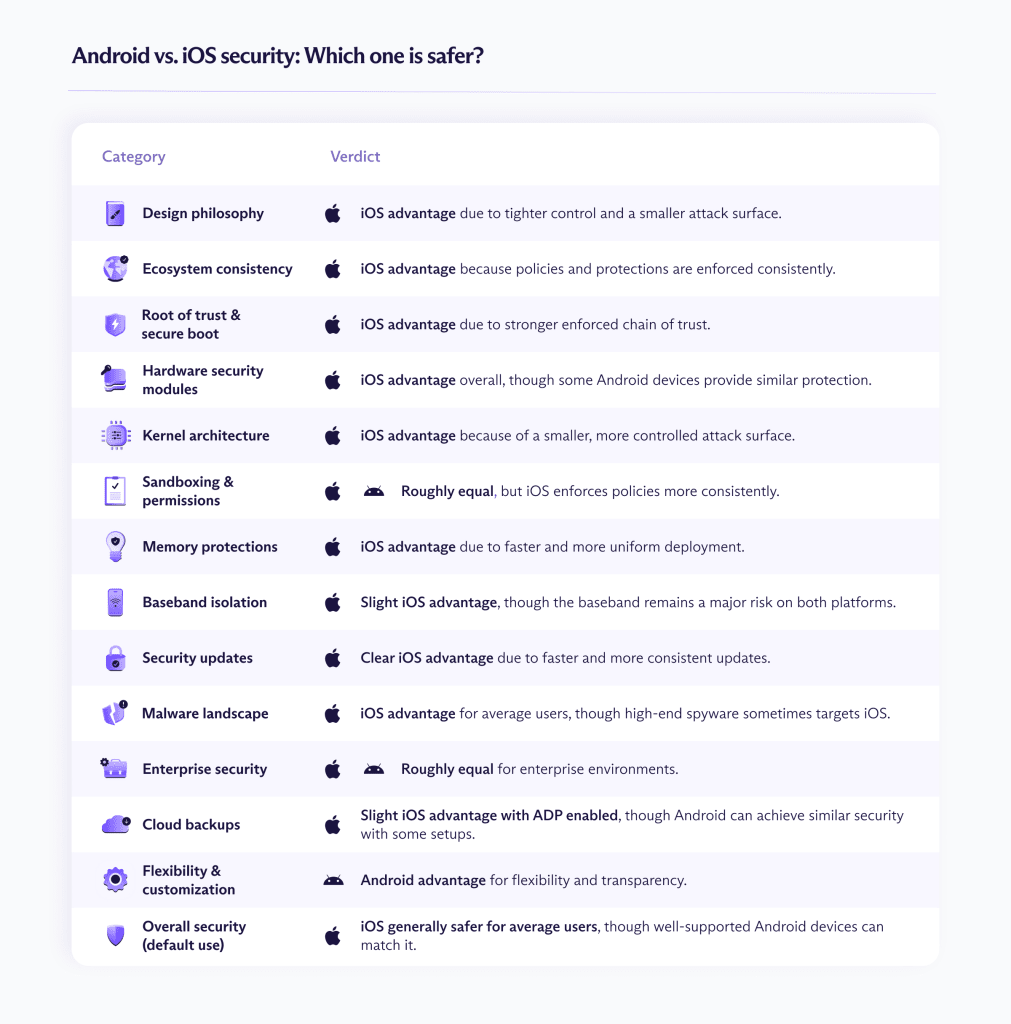

In questo articolo, analizziamo in modo approfondito se sia più sicuro Android o iOS. È una questione complessa con sfumature da entrambe le parti, ma il tema ricorrente è il contrasto tra l’approccio aperto di Android e il “walled garden” di iOS.

- Filosofia della sicurezza e del design

- Root of trust e secure boot

- Moduli di sicurezza hardware

- Kernel

- Sandboxing e autorizzazioni

- Memoria

- Banda base

- Aggiornamenti di sicurezza

- Malware

- Sicurezza aziendale

- Backup su cloud

- Flessibilità del sistema operativo

- Verdetto finale

- FAQ

Android vs. iOS: Filosofia della sicurezza e del design

Android

Android è un sistema operativo aperto progettato per funzionare su un’ampia gamma di hardware di diversi produttori. Questo significa che funziona su tutto, dai telefoni economici senza marchio ai dispositivi di punta di fascia alta di marchi come Samsung, Huawei, Motorola e la stessa Google.

Android è basato su un nucleo open source noto come Android Open Source Project (AOSP), ma la maggior parte dei dispositivi esegue la versione proprietaria di Google. Questa utilizza componenti a codice chiuso (closed-source) come Google Mobile Services, il Google Play Store e la sua piattaforma di sviluppo associata Google Play Services. Oltre a questo, la maggior parte dei produttori aggiunge il proprio codice proprietario ai propri dispositivi.

Questa frammentazione significa che le patch e le funzionalità di sicurezza vengono rilasciate in modo incoerente in tutto l’ecosistema. Tuttavia, la natura aperta di Android consente anche una maggiore trasparenza, poiché ricercatori di sicurezza indipendenti possono controllare gran parte del codice.

iOS

iOS, d’altra parte, è un ecosistema strettamente controllato. Apple controlla l’hardware, il sistema operativo e la catena di distribuzione delle app. Questo crea una superficie di attacco più piccola perché ogni componente è progettato per funzionare insieme secondo specifiche rigorose. L’approccio “walled garden” significa che Apple può applicare la propria Policy di sicurezza in modo coerente su tutti i dispositivi.

Verdetto

Sulla carta, questa è una facile vittoria per il “walled garden” di iOS sull’ecosistema frammentato di Android. Tuttavia, con AOSP, è possibile creare versioni di Android che siano almeno altrettanto sicure quanto iOS.

Un altro punto importante è che questa valutazione considera solo il sistema Android nel suo insieme. I singoli produttori come Samsung (che realizza quasi un terzo(nuova finestra) di tutti i dispositivi Android sul mercato), sono molto più bravi a rilasciare aggiornamenti (aggiornare) di sicurezza regolari e a fornire supporto ai dispositivi più vecchi rispetto all’ecosistema Android nel suo complesso, a volte eguagliando o persino superando il supporto di Apple(nuova finestra) per i suoi dispositivi di punta.

iOS vs Android: Sicurezza tecnica

Root of trust e secure boot

La root of trust è il primo componente hardware o firmware attendibile in un sistema che non può essere alterato ed è usato per verificare tutto il resto. Il secure boot è il processo di utilizzo della root of trust per verificare ogni fase del processo di avvio. Insieme, costituiscono la spina dorsale della sicurezza dei moderni smartphone e PC.

Android

Android usa l’Android Verified Boot (AVB) per garantire che le partizioni di sistema siano verificate crittograficamente all’avvio (startup). Tuttavia, i bootloader Android sono in genere sbloccabili (per lo sviluppo e per consentire ROM personalizzate, usando il termine custom), il che rompe la catena di fiducia.

Google richiede l’AVB per i dispositivi forniti con i Google Mobile Services, e i principali produttori in genere lo implementano. Tuttavia, l’applicazione varia nella pratica. Molti fornitori consentono a ogni Utente di sbloccare i bootloader o di usare una configurazione permissiva che riduce le garanzie pratiche di sicurezza della catena di avvio.

I dispositivi senza certificazione Google (come i fork open source e le build OEM a basso costo) non sono oggetto dei requisiti AVB e potrebbero anche non implementare affatto il Verified Boot.

iOS

iOS applica rigorosamente una catena di avvio sicuro completamente bloccata e radicata in una Boot ROM hardware immutabile. Ogni fase del processo di avvio deve essere firmata da Apple, e il firmware non firmato non può essere eseguito senza sfruttare le vulnerabilità.

Verdetto

Un’altra vittoria per Apple, poiché iOS impone una root of trust più forte. La soluzione di Android è paragonabile per sicurezza sulla carta, ma sebbene la sua maggiore flessibilità nello sblocco del bootloader abbia vantaggi pratici, indebolisce fondamentalmente la catena di fiducia e quindi comporta un costo in termini di sicurezza. Anche in questo caso, tuttavia, la gravità di questo problema dipende molto da chi produce il tuo telefono.

Moduli di sicurezza hardware

Un modulo di sicurezza hardware (HSM) è un componente hardware dedicato e resistente alle manomissioni che genera, archivia e utilizza in modo sicuro le chiavi crittografiche, in modo che i segreti sensibili non lascino mai l’hardware come testo in chiaro.

Android

I dispositivi Android usano soluzioni HSM specifiche del fornitore, come gli ambienti di esecuzione attendibile(nuova finestra) (aree sicure isolate via hardware all’interno del processore principale) e chip di sicurezza hardware (come il Titan M del Pixel e il Samsung Knox). La forza di queste soluzioni di sicurezza può variare ampiamente, e alcuni dispositivi a basso costo si affidano persino a un’archiviazione delle chiavi basata su software.

iOS

I dispositivi Apple usano il Secure Enclave Processor, un chip dedicato che ospita l’archiviazione delle chiavi di crittografia e dati biometrici, isolato dalla CPU principale e rafforzato contro gli attacchi brute-force.

Verdetto

I dispositivi Apple forniscono una protezione delle chiavi hardware costantemente forte. Anche alcuni dispositivi Android offrono livelli simili di sicurezza, ma come sta diventando un tema ricorrente di questo articolo, dipende molto dal fornitore.

Kernel

Il kernel è il ponte tra l’hardware di un dispositivo e il software in esecuzione su di esso.

Android

Android usa un kernel Linux, ma la maggior parte dei fornitori aggiunge dei Driver per garantire la compatibilità con il proprio hardware, come i Driver proprietari di Qualcomm e MediaTek. Questi aumentano enormemente la superficie di attacco del kernel (i modi in cui può essere attaccato) e storicamente hanno permesso di attivare exploit di escalation dei privilegi(nuova finestra).

iOS

iOS usa il kernel XNU di Apple con firma del codice obbligatoria e un ecosistema di Driver rigorosamente controllato, con il risultato di una superficie di attacco più piccola e più coerente.

Verdetto

Grazie al controllo completo di Apple sull’intero processo di produzione, iOS ha una superficie di attacco del kernel più piccola e rigorosamente controllata. Android, al contrario, deve fare i conti con un ecosistema di fornitori complesso che interessa persino i dispositivi premium. Ad esempio, Samsung utilizza spesso processori Qualcomm Snapdragon nei suoi dispositivi di punta. Fornire supporto a questo hardware di terze parti richiede Driver del kernel aggiuntivi, il che aumenta la superficie di attacco.

Sandboxing e autorizzazioni

Entrambi i sistemi operativi usano il sandboxing. Questo significa che ogni app viene eseguita in isolamento con un permesso di accedere limitato alle risorse di sistema e ai dati di altre app. Tuttavia, i modelli di implementazione e autorizzazione che usano sono diversi.

Android

Le versioni moderne di Android offrono un robusto sandboxing con autorizzazioni di runtime, concessioni una tantum, controlli granulari e indicatori di privacy simili a quelli di iOS. Tuttavia, poiché i produttori possono modificare l’OS, la gestione delle autorizzazioni varia da dispositivo a dispositivo.

iOS

iOS applica rigorosamente il sandboxing e le autorizzazioni basate su permessi controllati da Apple, con comunicazioni limitate tra le app e un forte isolamento del File system.

Verdetto

Per come è predefinito, sia iOS che Android offrono un forte sandboxing. Ma i produttori di Android spesso non si attengono alle impostazioni predefinite.

Memoria

I moderni sistemi operativi sono costruiti per difendersi dalle tecniche di hacking che sfruttano i bug nel modo in cui il software usa la memoria. Queste vulnerabilità possono consentire agli aggressori di assumere il controllo di un dispositivo senza che tu te ne accorga.

Android

Android usa diverse protezioni integrate per rendere i bug del software più difficili da sfruttare. Queste includono la randomizzazione di dove programmi e dati risiedono nella memoria, la separazione delle app l’una dall’altra e l’aggiunta di controlli extra per impedire agli aggressori di dirottare il normale flusso del programma. Le versioni più recenti di Android, se si sceglie di distribuire aggiornamenti, usano anche allocatori di memoria rafforzati(nuova finestra) e protezioni del flusso di controllo(nuova finestra), ma quanto ampiamente vengano implementati dipende dal produttore del dispositivo e dal chipset.

iOS

iOS usa difese simili, tra cui la randomizzazione della memoria e la rigorosa firma del codice. A questo, Apple aggiunge protezioni supportate dall’hardware come l’autenticazione del puntatore(nuova finestra) sui suoi chip più recenti. Tipicamente si impegna anche ad attivare queste mitigazioni contro lo sfruttamento della memoria su tutti i dispositivi col suo supporto contemporaneamente, il che riduce il numero di combinazioni di configurazione vulnerabili in circolazione.

Verdetto

Entrambe le piattaforme implementano protezioni moderne contro lo sfruttamento della memoria, ma iOS tende a distribuire funzionalità avanzate per la sicurezza della memoria più rapidamente e in modo più uniforme. Android può offrire protezioni comparabili, ma l’implementazione varia in base al dispositivo e al fornitore.

Banda base

La banda base(nuova finestra) è un processore modem separato che esegue un proprio firmware e OS per gestire (Handle) protocolli di comunicazione cellulare e altri. Non è la CPU principale e, spesso, esegue codice proprietario con privilegi elevati a cui è possibile accedere esternamente.

Se si potesse compromettere la sicurezza, la banda base potrebbe fungere da punto di ingresso nascosto al di sotto dell’OS principale, eludendo il sandboxing dell’app e molte delle protezioni di sicurezza integrate del kernel. La banda base è quindi uno dei maggiori problemi rimanenti nella sicurezza mobile, e anche un kernel perfettamente rafforzato può essere bypassato se lo stack del modem (il software in esecuzione sulla banda base) viene sfruttato.

Android

I dispositivi Android usano firmware modem proprietari (ad esempio, di Qualcomm), e ogni produttore usa la propria architettura per isolare la banda base dal resto del sistema. Inutile dire che queste soluzioni variano notevolmente per qualità e sicurezza.

iOS

La maggior parte degli iPhone usa un chip banda base Qualcomm, sebbene a partire dal 2025 con l’iPhone 16e, Apple abbia introdotto un proprio chip (al momento della stesura, solo su determinati modelli di fascia media). Apple isola la banda base in modo più aggressivo rispetto alla maggior parte dei fornitori Android, usando separazione hardware, rigoroso IPC(nuova finestra) e protezioni della memoria. Tuttavia, persino queste misure e l’hardware del modem stesso di Apple non possono garantire che la banda base rimanga sicura.

Verdetto

La banda base è il punto debole di entrambi i sistemi operativi. Apple è migliore nell’isolarla rispetto alla maggior parte dei produttori Android (specialmente sui dispositivi di fascia bassa e media), ma rimane comunque una preoccupante superficie di attacco.

L’aggiornare la sicurezza su iOS e Android

Il modo in cui gli aggiornamenti vengono distribuiti (come scegli di aggiornare i dispositivi) è probabilmente la differenza di sicurezza pratica più significativa tra le due piattaforme.

Android

Google rilascia patch mensilmente, ma a causa della complessa catena di fornitura di Android, possono volerci mesi prima che raggiungano i dispositivi dei consumatori. I fornitori OEM spesso personalizzano queste patch per provvedere ad aggiornare specifici modelli e questi aggiornamenti devono poi essere certificati dagli operatori di rete mobile.

Inoltre, la maggior parte degli Android smette di farti aggiornare il dispositivo (o di ricevere aggiornamenti) dopo appena due o tre anni, a seconda del dispositivo e del fornitore, il che crea un’enorme popolazione di dispositivi vulnerabili.

iOS

Le patch per aggiornare la sicurezza arrivano direttamente da Apple e sono disponibili per i dispositivi col supporto simultaneamente. E poiché i tassi di adozione sono alti, la maggior parte degli iPhone esegue l’ultima versione di iOS in pochi mesi. Questo significa che le patch di sicurezza raggiungono ogni Utente rapidamente.

Verdetto

Il caotico ecosistema in cui si deve aggiornare il sistema Android è il motivo numero uno per cui iOS è considerato più sicuro per un Utente non tecnico. Google ha tentato di sistemare (usando l’indirizzo delle risorse) questo problema con Project Mainline(nuova finestra), che usa componenti modulari di sicurezza del sistema in modo che possano essere un software aggiornato tramite il Play Store, insieme a requisiti per un supporto più lungo. Ma la frammentazione dell’ecosistema rimane un problema.

Gli stessi dispositivi Pixel di Google, in particolare, ricevono sempre l’ultima opzione per aggiornare il sistema — e alcuni altri fornitori (come Samsung) sono bravi a fornire aggiornamenti regolari e puntuali. Ma in generale, l’ecosistema Android più ampio è un po’ un disastro in questo ambito.

Malware

Android

Secondo un report di Check Point Research(nuova finestra) del 2022, il 97% del malware mobile prendeva di mira i dispositivi Android, mentre solo il 3% era rivolto a iOS. Questo accade in gran parte perché più persone usano Android, il che lo rende un bersaglio più attraente.

Tuttavia, anche altri fattori contribuiscono a questo problema, tra cui la possibilità di installare app all’esterno del Play Store, l’ecosistema frammentato in cui aggiornare la sicurezza di Android, la libertà di accedere ai File di sistema e l’enorme numero di dispositivi economici che eseguono un software obsoleto.

Detto ciò, scaricare app solo dal Play Store e mantenere il tuo dispositivo aggiornato con le ultime patch di sicurezza riduce notevolmente il rischio. E a differenza di iOS, puoi installare app anti-malware per ridurre a icona ulteriormente il pericolo.

iOS

Il malware per iOS esiste ma è raro. Barriere come la firma del codice, la revisione dell’App Store e la mancanza di sideloading rendono difficili gli attacchi su larga scala e il rischio per un Utente medio è quindi sostanzialmente inferiore. Tuttavia, il rifiuto di Apple di consentire app anti-malware sull’App Store sa più di arroganza che di sincera preoccupazione per il proprio Utente.

La maggior parte del malware per iOS esistente prende di mira i dispositivi sottoposti a jailbreak(nuova finestra) o viene impiegata per distribuire attacchi da attori sofisticati, sponsorizzati dallo stato, sfruttando vulnerabilità zero-day(nuova finestra) come lo spyware Graphite e Pegasus(nuova finestra). In parte, questo è dovuto al fatto che ogni Utente iPhone è spesso considerato un bersaglio di “alto valore”.

Verdetto

Ogni Utente Android è molto più vulnerabile al malware mirato di massa del tipo che da tempo affligge ogni Utente Windows, e per molte delle stesse ragioni. Tuttavia, ogni Utente iOS è un bersaglio particolare per il malware di spionaggio di fascia alta.

Sicurezza aziendale

Per ogni Utente aziendale, la sicurezza riguarda meno la progettazione teorica e più la gestibilità, la coerenza nel modo in cui aggiornare i sistemi, la conformità e la riduzione del rischio su scala.

Android

Android Enterprise(nuova finestra) di Google è un framework collaudato per gestire l’ambiente aziendale, basato su profili di lavoro, modalità di dispositivo completamente gestito, registrazione zero-touch e archiviazione delle chiavi supportata dall’hardware.

Sui dispositivi col supporto adeguato (specialmente quelli nel programma Android Enterprise Recommended), un’organizzazione può imporre la crittografia, bloccare lo sblocco del bootloader, richiedere un’attestazione in Play Integrity(nuova finestra) e usare i profili per separare crittograficamente i dati aziendali dalle app personali del personale.

iOS

iOS beneficia di una stretta integrazione verticale. Gli aggiornamenti (usati per aggiornare hardware, firmware e sistema operativo) vengono forniti direttamente dallo stesso fornitore, garantendo una distribuzione uniforme delle patch e tempistiche per il supporto prevedibili. La modalità di supervisione, le chiavi supportate dall’hardware tramite Secure Enclave, gli ID Apple gestiti e la forte integrazione MDM consentono un’applicazione coerente della Policy su tutti i dispositivi.

Verdetto

A livello aziendale, il divario di sicurezza tra iOS e Android si è notevolmente ridotto. Per la maggior parte delle organizzazioni (o per un’organizzazione tipica), la scelta della piattaforma ora dipende meno dai fondamenti di sicurezza e più da quale piattaforma si allinea meglio con l’infrastruttura esistente, le preferenze di ogni Utente e requisiti specifici.

Android vs iOS: Backup su cloud

Una parte spesso trascurata ma importante della sicurezza mobile è dove e come viene fatto il backup dei tuoi dati. Un dispositivo potrebbe essere perfettamente protetto a livello locale, ma terze parti con l’abilità di accedere al cloud possono facilmente raggiungere i dati di cui hai effettuato il backup.

Android

Per come è predefinito, Android ti permette di eseguire il backup di tutti i tuoi dati su Google Drive (drive). Questo non usa la crittografia end-to-end (E2EE), il che significa che Google e potenzialmente altre terze parti possono accedere ai tuoi File. Tuttavia, a partire da Android 9 circa, Google ha introdotto una crittografia lato client legata al metodo di sblocco dello schermo del tuo dispositivo(nuova finestra) (per esempio, PIN, password o sequenza). Le seguenti cose potrebbero essere protette con E2EE, anche se si usa caricare tutto sui server di Google:

- Dati dell’app

- Messaggi SMS

- Cronologia chiamate

- Impostazioni del dispositivo

La realtà è molto più disomogenea. Alcuni metadati possono rimanere esposti a Google e l’implementazione varia a seconda del dispositivo. Un metodo debole di sblocco del telefono si traduce anche in protezioni E2EE deboli nel cloud.

Anche se implementati bene, i documenti e le foto di cui è stato eseguito il backup non sono crittografati end-to-end, ma per questi esistono molte soluzioni di archiviazione cloud di terze parti, come Proton Drive. Gli utenti Android avanzati possono eseguire backup completi del dispositivo tramite ADB o strumenti di ripristino di ROM personalizzate, cosa che non è possibile su iOS standard.

I singoli fornitori di Android possono anche implementare le proprie soluzioni di backup E2EE, come la funzione Enhanced Data Protection(nuova finestra) di Samsung.

iOS

Per come è predefinito, iOS permette di eseguire il backup di tutti i tuoi dati su iCloud. E come predefinito, il tuo account iCloud non è crittografato end-to-end. Proprio come con Google Drive (drive), questo significa che Apple e potenzialmente altre terze parti possono accedere ai tuoi dati.

Tuttavia, da iOS 16.2, Apple ha offerto l’Advanced Data Protection (ADP), una funzionalità opzionale per attivare la crittografia end-to-end per i backup di iCloud e altre categorie di dati. Questo copre tutti i backup, inclusi documenti e foto, ma potrebbe comunque lasciare esposti alcuni metadati.

Le password e le Chiavi di accesso archiviate in iCloud Keychain (il gestore di password integrato di Apple) sono protette tramite ADP e sono automaticamente disponibili per il riempimento automatico su tutti i dispositivi Apple. È comodo, ma a differenza dei gestori di password di terze parti come Proton Pass, funziona solo all’interno dell’ecosistema chiuso di Apple.

Verdetto

Se scegli di attivare l’ADP, i backup di iCloud sono tra le implementazioni di backup su cloud mainstream più forti disponibili. Ma non è predefinito l’attivare questa opzione e non è disponibile ovunque.

Nel frattempo, molti dispositivi Android ora offrono livelli simili di sicurezza, con i backup resi come contenuto crittografato end-to-end pronti ad attivare le tutele per come è predefinito il sistema. I dispositivi Android possono anche essere combinati con una soluzione sicura di terze parti per backup E2EE o password come Proton Drive (drive) e Proton Pass, che sono disponibili sia su Android che su iOS e possono essere particolarmente utili se usi dispositivi di entrambi gli ecosistemi.

Flessibilità del sistema operativo

Al di fuori delle considerazioni sulla sicurezza, una delle attrattive più convincenti di Android è la sua flessibilità. Funziona su dispositivi progettati per soddisfare quasi ogni budget, ti consente di accedere al File system per estese modifiche e ti permette di installare app dall’esterno del Play Store.

Questa flessibilità è al centro di molti dei problemi (ogni problema analizzato) di sicurezza di Android. Tuttavia, ha anche alcuni lati positivi per la sicurezza.

Android

Come già accennato, il nucleo open source di Android (AOSP) significa che può essere controllato pubblicamente e in modo indipendente per garantire che faccia ciò che dovrebbe fare. Componenti principali come il kernel Linux, i file Policy SELinux e le librerie di sistema chiave hanno subito decenni di controlli da parte della più ampia comunità di sicurezza.

Questo vantaggio è in qualche modo sminuito dal fatto che la maggior parte dei dispositivi esegue anche un codice sorgente proprietario chiuso, inclusi quelli che eseguono Android “stock”. Ma un Utente avanzato può sostituire l’intero OS con ROM personalizzate (custom) rafforzate e completamente open source come LineageOS(nuova finestra) e GrapheneOS, sulle quali si ha il controllo completo. Questa flessibilità rende possibile adattare i dispositivi a un’identificazione delle minacce specifica piuttosto che affidarsi a una configurazione fissa e uguale per tutti.

Un’ulteriore considerazione è che l’enorme diversità dell’hardware Android riduce il “rischio di monocoltura”. Poiché Android funziona su dispositivi di molti produttori, un singolo difetto di progettazione non colpisce automaticamente tutti i dispositivi nell’ecosistema.

iOS

Il rigoroso controllo e l’integrazione verticale di Apple hanno molti vantaggi. Un impegno per aggiornare in modo regolare la sicurezza su tutto l’ecosistema, una catena di fiducia rigorosamente applicata, una gestione del rischio semplificata e altro ancora garantiscono una sicurezza robusta con le impostazioni che definisci come predefinito su tutti i dispositivi.

Il compromesso è una flessibilità e una trasparenza ridotte. Ogni Utente e ricercatore ha quasi nessuna visibilità su ciò che accade sotto il cofano, e la personalizzazione è limitata.

Verdetto

Potrebbe avere un costo, ma la flessibilità di Android è ciò che attrae molte persone verso la piattaforma. Mentre l’approccio strettamente controllato e integrato di iOS fornisce un’esperienza più sicura per ogni Utente casuale, ci sono vantaggi nel modello più aperto di Android.

La flessibilità crea più spazio per un’errata configurazione, ma non è intrinsecamente insicura. Nelle mani giuste, permette di attivare opzioni per trasparenza, personalizzazione e resilienza: tutti elementi che possono essere veri e propri punti di forza per la sicurezza.

Verdetto finale: Android vs. iOS — quale OS è più sicuro?

Per l’Utente medio non tecnico che acquista un dispositivo mainstream e lo lascia sulle impostazioni che sceglie come predefinito, iOS ha un chiaro (pulire) vantaggio. La stretta integrazione hardware-software di Apple, la catena di avvio sicuro applicata in modo uniforme, la coerenza nell’aggiornare il software e l’ecosistema di app controllato riducono la frammentazione e permettono di ridurre a icona il rischio guidato dall’Utente. Il risultato è una superficie di attacco più piccola e un’adozione più rapida delle patch in tutto l’ecosistema.

Tuttavia, Android non è intrinsecamente insicuro. Dove pecca è nella mancanza di coerenza in tutto il suo ecosistema enormemente diversificato, che si traduce in una significativa variabilità sulle tempistiche per aggiornare, sulle implementazioni di sicurezza hardware e sul supporto a lungo termine. iOS evita gran parte di questo tramite un rigoroso controllo verticale, creando un’esperienza costantemente sicura in tutti i suoi prodotti.

Ma sui dispositivi ben col supporto (in particolare i modelli di punta dei principali fornitori e i dispositivi Pixel di Google), l’architettura di sicurezza di base di Android è altamente robusta e fornisce protezioni in grado di eguagliare quelle di iOS. E per ogni Utente tecnicamente sofisticato con specifiche esigenze in merito a un’identificazione delle minacce, Android può essere configurato in modi che superano quelli di iOS.

Qualunque piattaforma tu usi, puoi migliorare la tua privacy online con una buona VPN(nuova finestra). E per coloro che usano più di un dispositivo, soluzioni di terze parti come Proton Pass e Proton Drive (drive) possono proteggere i tuoi dati sensibili su più piattaforme.

Domande frequenti

iOS è più sicuro di Android?

Non intrinsecamente, ma puoi essere certo che tutti i dispositivi iOS siano molto sicuri. Anche i dispositivi Android possono essere molto sicuri, ma questo dipende molto da chi li produce e se godono ancora del supporto con cui aggiornare la sicurezza.

Gli iPhone sono più difficili da hackerare rispetto agli Android?

I telefoni Android sono molto più vulnerabili all’hacking tramite malware, in gran parte perché la maggior parte dei malware prende di mira la piattaforma più popolare. Gli iPhone sono un bersaglio particolare per hacker sofisticati in cerca di obiettivi di alto valore.

Quale telefono è il più sicuro contro gli hacker?

Questo dipende dalla tua identificazione delle minacce. Per la maggior parte delle persone, gli iPhone sono più sicuri. Ma se ti limiti a scaricare le app Android solo dal Play Store, è anche improbabile che tu venga hackerato.