Większość z nas używa urządzenia mobilnego, aby uzyskać dostęp do internetu i obsługiwać różne zadania. Dla coraz większej liczby z nas telefon to główne urządzenie. A dla wielu, zwłaszcza w krajach rozwijających się, to jedyne urządzenie.

Używamy naszych telefonów do bankowości online i zakupów, interakcji z usługami rządowymi i wielu innych osobistych oraz wysoce poufnych zadań online. Przechowują one również i organizują nasze kontakty, wydarzenia w kalendarzu, intymne zdjęcia, wiadomości, notatki i wiele więcej. Bezpieczeństwo naszych urządzeń mobilnych (szczególnie naszych telefonów) ma zatem krytyczne znaczenie.

Dwa mobilne systemy operacyjne dominują na rynku:

- Android: Otwarty (ale nie w pełni korzystający z open source) system operacyjny z globalnym udziałem w rynku(nowe okno) na poziomie 69%. Chociaż został opracowany przez Google, działa na sprzęcie wielu różnych producentów.

- iOS (w tym iPadOS na potrzeby tego artykułu): Zamknięty („walled garden”) system operacyjny opracowany przez Apple i używany wyłącznie na własnym sprzęcie (iPhone’ach i iPadach). Chociaż stanowi zaledwie 29,3% globalnego rynku mobilnych systemów operacyjnych, iOS cieszy się 61% udziałem w Stanach Zjednoczonych.

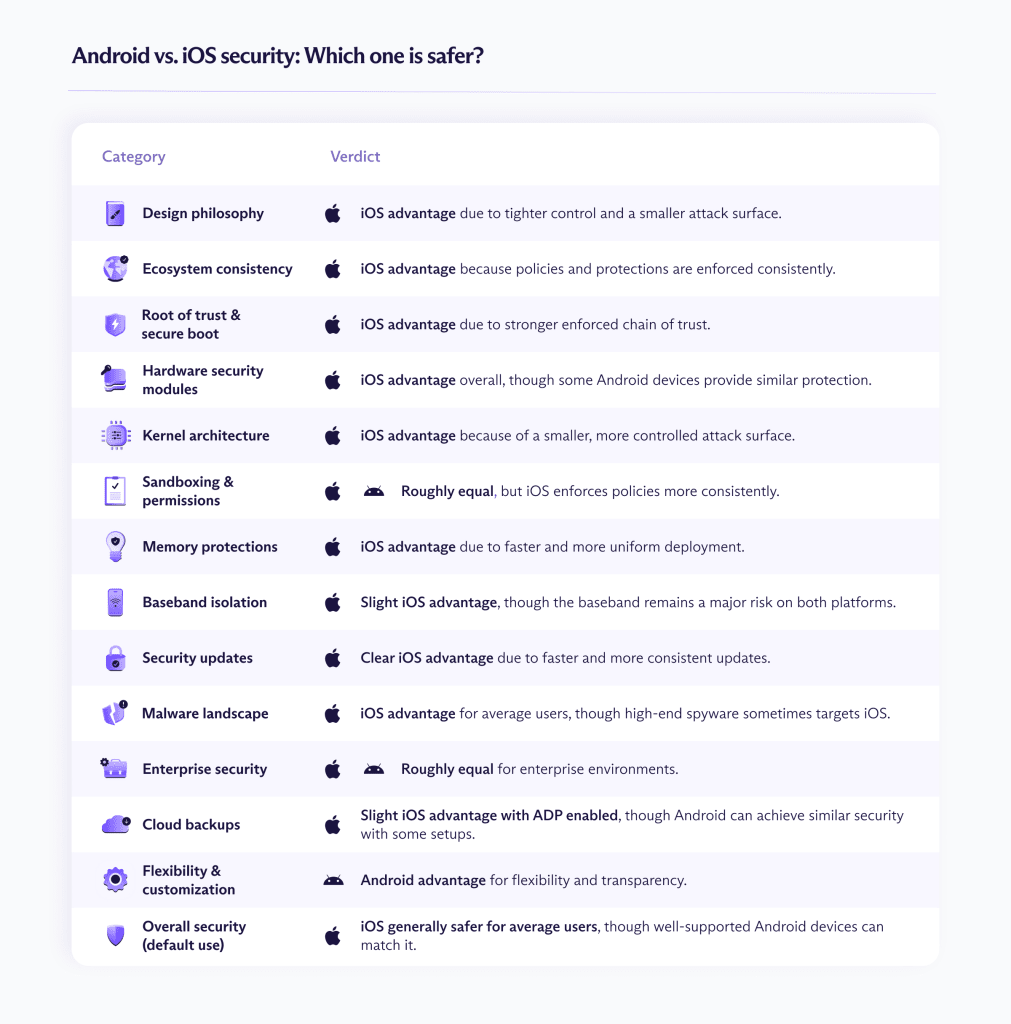

W tym artykule przyjrzymy się szczegółowo, czy Android, czy iOS jest bezpieczniejszy. To złożone pytanie z niuansami po obu stronach, ale powracającym motywem jest kontrast między otwartym podejściem Androida a zamkniętym ogrodem iOS.

- Filozofia bezpieczeństwa i projektowania

- Źródło zaufania i bezpieczny rozruch

- Sprzętowe moduły bezpieczeństwa

- Jądro (Kernel)

- Piaskownica (Sandboxing) i uprawnienia

- Pamięć

- Baseband

- Aktualizacje zabezpieczeń

- Złośliwe oprogramowanie

- Bezpieczeństwo korporacyjne

- Kopia zapasowa w chmurze

- Elastyczność systemu operacyjnego

- Werdykt końcowy

- FAQ

Android a iOS: Filozofia bezpieczeństwa i projektowania

Android

Android to otwarty system operacyjny zaprojektowany do działania na szerokiej gamie sprzętu od różnych producentów. Oznacza to, że działa na wszystkim, od tanich telefonów niszowych marek po wysokiej klasy urządzenia flagowe od takich firm jak Samsung, Huawei, Motorola i samo Google.

Android jest oparty na rdzeniu open source znanym jako Android Open Source Project (AOSP), ale większość urządzeń korzysta z zastrzeżonej wersji Google. Używa ona komponentów o zamkniętym źródle, takich jak Google Mobile Services, Google Play Store i powiązanej z nimi platformy Google Play Services. Co więcej, większość producentów dodaje własny zastrzeżony kod do swoich urządzeń.

Ta fragmentacja oznacza, że funkcje i łatki bezpieczeństwa pojawiają się w ekosystemie niespójnie. Otwarta natura Androida pozwala jednak na większą przejrzystość, ponieważ niezależni badacze bezpieczeństwa mogą audytować dużą część jego kodu.

iOS

Z kolei iOS to ściśle kontrolowany ekosystem. Apple kontroluje sprzęt, system operacyjny i łańcuch dystrybucji aplikacji. Tworzy to mniejszą powierzchnię ataku, ponieważ każdy komponent jest zaprojektowany do współpracy z innymi przy zachowaniu surowych specyfikacji. Podejście „walled garden” oznacza, że Apple może konsekwentnie egzekwować zasady bezpieczeństwa na wszystkich urządzeniach.

Werdykt

Teoretycznie jest to łatwe zwycięstwo zamkniętego środowiska iOS nad sfragmentaryzowanym ekosystemem Androida. Jednak korzystając z AOSP, można zbudować wersje Androida co najmniej tak samo bezpieczne jak iOS.

Kolejnym ważnym punktem jest to, że ocena ta uwzględnia wyłącznie system Android jako całość. Poszczególni producenci, tacy jak Samsung (tworzący prawie jedną trzecią(nowe okno) wszystkich urządzeń z Androidem na rynku), radzą sobie znacznie lepiej z dystrybucją regularnych aktualizacji bezpieczeństwa i wsparciem starszych urządzeń niż ekosystem Androida ogółem, a ich wsparcie nierzadko dorównuje lub nawet przewyższa to oferowane przez Apple(nowe okno) w swoich flagowych urządzeniach.

iOS a Android: Bezpieczeństwo techniczne

Źródło zaufania i bezpieczny rozruch

Źródło zaufania to pierwszy zaufany komponent sprzętowy lub systemowy, którego nie można zmienić i który służy do weryfikacji wszystkiego innego. Bezpieczny rozruch to proces wykorzystujący źródło zaufania do zweryfikowania każdego z etapów włączania. Razem stanowią one fundament nowoczesnego bezpieczeństwa smartfonów i komputerów osobistych.

Android

Android wykorzystuje funkcję Android Verified Boot (AVB), aby zapewnić kryptograficzną weryfikację partycji systemowych podczas startupu. Niemniej jednak programy rozruchowe Androida zazwyczaj można odblokować (w celach deweloperskich i aby pozwolić na niestosowanie domyślnych ROM-ów), co narusza łańcuch zaufania.

Google wymaga AVB w urządzeniach dystrybuowanych wraz z Google Mobile Services, a najpopularniejsi producenci zazwyczaj to implementują. W praktyce jednak jego egzekwowanie wygląda różnie. Wielu sprzedawców pozwala użytkownikom na odblokowanie programów rozruchowych lub zastosowanie bardziej liberalnej konfiguracji, która z racji swojej budowy redukuje faktyczne gwarancje bezpieczeństwa zapewniane przez dany łańcuch rozruchowy.

Urządzenia bez certyfikatu Google (takie jak te bazujące na open-source i tańsze sprzęty OEM) nie podlegają wymogom AVB i mogą w ogóle nie implementować narzędzi Verified Boot.

iOS

iOS wymusza w pełni zamknięty łańcuch bezpiecznego rozruchu, zintegrowany z trwałym sprzętowym kodem Boot ROM. Apple musi podpisać każdy etap rozruchu, a niepodpisane oprogramowanie nie zostanie uruchomione bez użycia luk.

Werdykt

To kolejne zwycięstwo Apple, ponieważ iOS stosuje silniejsze źródło zaufania. Rozwiązanie Androida na papierze wypada podobnie, jednak większa elastyczność związana z odblokowaniem programu ładującego osłabia sam łańcuch zaufania, a przez to również i bezpieczeństwo, za cenę wygody. Poziom tego problemu zależy w dużej mierze od producenta Twojego telefonu.

Sprzętowe moduły bezpieczeństwa

Sprzętowy moduł bezpieczeństwa (HSM) to specjalny i odporny na naruszenia element sprzętu używany do bezpiecznego generowania, przechowywania i przetwarzania kluczy kryptograficznych tak, by nigdy nie opuszczały one sprzętu jako zwykły tekst.

Android

Urządzenia z Androidem wykorzystują zależne od producenta systemy HSM, chociażby sprzętowe obszary szyfrowane, będące w stanie pełnić funkcję takich zaufanych systemów wykonawczych(nowe okno) wewnątrz głównego procesora czy dedykowanych czipach bezpieczeństwa (jak Titan M w smartfonach Pixel lub Samsung Knox). Moc tego rodzaju rozwiązań potrafi być inna u każdego z producentów, a część tańszych urządzeń bazuje na pamięci wspieranej przez samo oprogramowanie.

iOS

Urządzenia firmy Apple wykorzystują komponent o nazwie Secure Enclave Processor. To odseparowany od procesora czip z odpowiednią ochroną, stosowany do ochrony kluczy wykorzystywanych do szyfrowania i przechowywania danych biometrycznych przed atakami typu brute force.

Werdykt

Urządzenia Apple konsekwentnie oferują silną ochronę kluczy sprzętowych. Część sprzętów opartych na Androidzie posiada zbliżony stopień zabezpieczeń, ale, jak już zaznaczyliśmy na początku artykułu, jest to bardzo uzależnione od producenta.

Jądro (Kernel)

Jądro to pomost między sprzętem urządzenia a oprogramowaniem na nim instalowanym.

Android

Android wykorzystuje jądro w architekturze Linuxa, ale większość producentów dodaje autorskie sterowniki, aby zachować wymaganą współpracę z danym sprzętem — na przykład autorskie sterowniki od Qualcomm lub MediaTek. To istotnie zwiększa liczbę potencjalnych luk systemowych, co często w historii skutkowało powstawaniem błędów związanych z wymuszoną możliwością wykorzystania eskalacji uprawnień(nowe okno).

iOS

Z kolei iOS korzysta z własnego jądra XNU opracowanego przez Apple. Ten fakt, wsparty koniecznością autoryzacji oprogramowania za pomocą obowiązkowych sygnatur kodowych i mocno ograniczonym środowiskiem instalowania sterowników, daje w rezultacie bardziej zintegrowaną strukturę i niższe prawdopodobieństwo zaistnienia ataku.

Werdykt

Dzięki całkowitej kontroli nad każdym etapem produkcji iOS ma w rezultacie mniejszą ilość wrażliwych punktów styku w samej przestrzeni jądra systemowego. Android za to ma dużo bardziej zawiły układ producentów, których sprzęt bywa podłączany przez zewnętrznych integratorów na potrzeby montażu urządzeń premium. Na przykład telefony Samsunga mają często użyte mikroprocesory Qualcomm Snapdragon na pokładzie urządzeń z półki flagowej. Zapewnienie kompatybilności przy wsparciu podzespołów firm zewnętrznych to wymóg konieczny dla stosowania niezbędnych w takim środowisku wielu sterowników na poziomie jądra, co bezapelacyjnie zwiększa wrażliwość systemu i poszerza płaszczyznę dla ewentualnych włamań.

Piaskownica (Sandboxing) i uprawnienia

Oba systemy operacyjne wykorzystują w swoim funkcjonowaniu piaskownicę. To pojęcie polega na przydzieleniu dla pojedynczej aplikacji oddzielnej zamkniętej przestrzeni wirtualnej z określonym limitowanym dostępem do zasobów operacyjnych i danych zawartych w aplikacjach firm trzecich. Odmienne jest natomiast wdrożenie zasady stosowania, jeśli mowa o modelu wydzielania odpowiednich zgód po stronie samego użytkownika.

Android

Współczesne wersje Androida również wykorzystują sandboxing, uzależniając uruchomienie systemu od uprawnień nadanych przez użytkownika w obrębie danego uruchomienia, wraz z kontrolkami do szczegółowej konfiguracji polityki prywatności identycznej do tej wprowadzonej przez środowisko iOS. Na przeszkodzie stoi tu możliwość manipulacji po stronie producentów co do nadpisywania uprawnień w obrębie samego systemu na poszczególnych urządzeniach.

iOS

Również iOS trzyma się reguł stosowanych przy piaskownicy. Narzuca z góry przywileje operacyjne zablokowane na stałe po stronie Apple, a komunikacja przebiegająca pomiędzy poszczególnymi aplikacjami została istotnie zminimalizowana za pomocą mechanizmu gwarantującego całkowite zamknięcie struktury związanej z danym plikiem i jego wyodrębnieniem systemowym.

Werdykt

W kwestii domyślnych ustawień dla procedur bezpieczeństwa systemy operacyjne od środowiska Apple iOS, ale też z rodziny Android dają obustronną obietnicę pełnego wdrażania założeń sandboxingu. Problem dotyczy sprzedawców rozwiązań dla Androida, którzy najczęściej omijają regułę wyjściowych ustawień bezpieczeństwa przygotowanych w gotowym kodzie dla domyślnego wariantu systemu.

Pamięć

Współczesne systemy operacyjne bazują na konstrukcji zaprojektowanej po to, żeby zapobiegać procedurom niepożądanym i wykluczać z wbudowanego oprogramowania każdy błąd (tzw. bug) wykazany przez sprawdzanie parametrów zużycia pamięci. Przez tę specyfikę słabości sprzętowych włamywacz może zdalnie bez Twojej wiedzy i powiadamiania narzucić kontrolę działania, by władać bezkarnie urządzeniem mobilnym lub komputerem.

Android

Środowisko Android stosuje rozbudowaną siatkę zabezpieczeń ukrytą pod warstwą sprzętu lub aplikacji w celu ukrócenia błędów wywołanych złymi praktykami programistycznymi przy jednoczesnej analizie pamięciowej operacji losowych przez wpisywanie bloków alokacji oraz wdrożenie osobnych wytycznych tak, żeby przeciwdziałać wyłudzeniu weryfikacji tożsamości. Jeszcze nowsze generacje dla ulepszenia bezpieczeństwa Androida korzystają z tak zwanego modułu usztywnienia zarządzania pamięcią operacyjną RAM(nowe okno) oraz opcji udostępniania zabezpieczeń w oparciu o weryfikację skoku wywołania sterującego(nowe okno) dla poprawy ciągłości stabilnej obrony urządzenia, której skala rozmachu operacyjnego nadal przypisana pozostaje jednak wprost w gestii wybranego dostawcy lub fabrykanta komponentów z chipsetu wbudowanego na maszynie w zakładzie produkcyjnym sprzętu.

iOS

Podobny algorytm zaimplementowano wraz ze sterownikami opartymi o losowe rozstawienie pamięci na płytkach operacyjnych z zabezpieczonym odseparowaniem poświadczeń sprzętu wdrażanymi po wyjęciu urządzenia od producentów Apple. Prócz dodania unikalnej polityki Apple dorzucił ochronę dla wdrożeń bezpośrednio obwarowanych poprzez uwierzytelnianie sygnatur z kluczem bezpieczeństwa i uaktywnia wsparcie na modułach zwanych wskaźnikami uwiarygodnienia(nowe okno) dostępnymi od razu w nowszych rodzajach sprzętu, udostępniając przy każdym odwołaniu ochronę przed lukami systemowymi. Podnosi to uwiarygodnienie zabezpieczeń, a także ogranicza zbiór zagrożonych wadliwą konfiguracją punktów dostępu pozostających niezabezpieczonymi na poziomie w otwartej cywilizacji internetowej.

Werdykt

Dwie platformy integrują rozwiązania najnowszych projektów z obroną skierowaną wprost u wykrytego w eksploicie elementu narażenia po stronie kości pamięci sprzętowej, gdzie prym dzierżą rozwiązania spod etykiety twórców dla platformy sprzętowej bazującej pod patronatem iOS posiadającym niepodważalnie najlepsze wyniki przyspieszonej optymalizacji rozrostu wirtualizacji i sprawniej rozprowadzającej unikalny zestaw dedykowanych innowacji wdrażanej funkcji zarządzania obroną pod względem rozpiętości masowej ochrony modułowej pamięci, natomiast dostawy opcji zbliżonego środowiska u konkurencji ze stajni po stronie platform systemowych sygnowanej przez rozwiązania Google Android pozbawiono integralności odgórnego zarządu operacjami aktualizacyjnymi rozrzuconymi przez zbiór dedykowanych projektów w całości po stronie deweloperskich zespołów wsparcia programistycznego fabrykantów ze wsparciem narzucanym przez podział kompetencyjny w obrębie danego urządzenia.

Baseband

Znany pod pojęciem anglojęzycznym baseband(nowe okno) mikrokomputer lub wydzielony zespół podzespołów scalonych jako osobny element architektury modemu działającego wraz z zainstalowanym odgórnie po wdrożeniach przez wykonawcę modułów nienaruszalnym firmwarem podpiętym nierzadko we własny system operacyjny odpowiadający za komunikaty, by móc obsługiwać procedury przekazu sygnału z modułu transmisji lub pozostałe operacje. Element budowy modułu Baseband w urządzeniu nie łączy funkcji nieodzownego sprzężenia na twardo przez moduł CPU jednostki głównej z maszyną główną i pod żadnym pozorem nie wchodzi w obręb procesora, ale funkcjonuje autonomicznie wykorzystując ukrytą pętle powiązań odgórnie na bazie zastrzeżonego kodu systemów, z uprzywilejowanym dostępem na zewnątrz z nadanym protokołem łączności.

Kiedy baseband jest zagrożony, system może odgrywać z góry rolę bezszelestnego punktu dla ominięcia wejścia dla zaufanych operacji pod okiem oprogramowania pod maską ukrytych modułów i funkcji bezpieczeństwa z głównego systemu operacyjnego w obrębie urządzenia po drodze lekceważąc mechanikę sandboxingu oraz wbudowane systemy uwierzytelniania. Podzespół baseband stanowi kluczowe i najbardziej wymagające obrony otwarte okno podatności na ataki i najtrudniejszy do rozwiązania problem technologii mobilnej, wobec której zneutralizowanie z rygorem na jądro bez uwag i tak pozwoliłoby przeforsować zaporę wewnątrz stosu modułowego (modem stack – oprogramowanie wbudowane jako napęd interfejsu w baseband) podatnego od tej pory na zdalne manewry przez intruza.

Android

Część użytkowników ze sporymi pokładami świadomości opartej o mechanikę od producentów Androida posługuje się na codzień sprzętami fabrykowanymi na zastrzeżonym na dany moment module procesora wraz z modemem i unikalnym algorytmem łączności dla każdego producenta na czele z liderem Qualcomm pod skrzydłami własnej wewnątrz autorskiej w pełni zintegrowanej wizji architektury wdrażanej do izolacji komponentu baseband w procesie podziału sprzętowego na oddzielne segmenty dla całej platformy systemów. Rozbieżności na pułapie różnorodności oraz pod względem wielowarstwowej izolacji budowy obrony u każdego sprzedawcy odbijają mocny defekt braku odpowiedniej skali na zachowanie najwyższej możliwej jakości, co owocuje w oczywistym braku zgodności jakości bezpieczeństwa na polu różnorodności ofert wdrożeniowych dostawców rozwiązań dla wirtualnych komponentów sprzętu na rynku aparatury w telefonach mobilnych.

iOS

Moduł obsługujący łącza, instalowany powszechnie z wykorzystaniem podzespołów procesorów platformy Qualcomm, dominuje też od dawna w modelach na obudowach iPhone’ów, nie zważając na rozpoczęty już cykl zaplanowany na rok 2025 od edycji modelu w specyfikacji 16e dla linii telefonii z wgranym fabrycznie przez firmę autorskim chipem nowej linii od procesorów na platformie od giganta technologicznego w ramach systemu od Apple, ale na obecną chwilę jest stosowany w kilku modelach budżetowych klasy mid‑range. Korporacja rygorystycznie chroni elementy platformy ze wsparciem środowiska w postaci oprogramowania izolacji od reszty budowy sprzętu dla architektury stosu baseband u sprzedawców systemów z Androidem na podstawie wbudowanej obrony i rozdzielenia platform sprzętowych oraz silnie wbudowanej obronie warstwowych mechanizmów przydzielania ograniczeń i limitów sprzętowych poprzez pamięć wirtualną i komunikaty międzyprocesorowe IPC(nowe okno), ale żaden algorytm czy środek wyprzedzający i oprogramowanie instalowane na osprzęcie procesorów dla modemów od środowiska z etykietą nadgryzionego jabłka jako giganta sprzętowego z certyfikatem Apple nie gwarantuje po rygorystycznym przeanalizowaniu absolutnej niepodatności we wdrażanym autorskim oprogramowaniu baseband przed włamaniami intruzów i ewentualnych nadużyciami na rzecz ataku.

Werdykt

Modem do procesora w technologii pasma podstawowego (baseband) pozostaje bardzo miękkim i kluczowym podbrzuszem do udanego i błyskawicznego spenetrowania systemów obydwu wiodących platform pod kątem struktury tworzonej w architekturze środowisk platform jako mobilny system operacyjny u gigantów na dzisiejszym rynku telekomunikacyjnym. Wyizolowanie komponentu w ujęciu systemów producenta u korporacji w Apple przebiega w sposób wydajniejszy i pewniejszy w procesie zachowania optymalnej i solidnej architektury wobec ogółu dla konkurencji wśród producentów sprzętu Android, w szczególności do podziału w segmencie budżetowych półek aparatury ze statusem dedykowanych opcji mid-range dla sprzętu klasowo uznanego za tańszy z ograniczonym dostępem do nowszych układów od czołowych korporacji tworzących urządzenie z certyfikatem bezpieczeństwa, co cały czas rodzi niepokój przy nieustannym budowaniu barier blokujących otwarty i widoczny wektor podatności obarczony ryzykowną strefą powierzchowną jako punkt stwarzający łatwą do zaatakowania bramkę.

Aktualizacje zabezpieczeń na iOS i Androidzie

Sposób, w jaki wdrażane są aktualizacje zabezpieczeń, jest bez wątpienia najbardziej znaczącą i odczuwalną różnicą w bezpieczeństwie pomiędzy dwiema różnymi systemami na dzisiejszym horyzoncie, na którym spoczywa podział rynkowy na konkretną rzeszę użytkowników wybierających dla danego segmentu model dla wdrożenia na urządzenie jako system wbudowany przez obie wiodące platformy ze środowiska dla obydwu światów jako platforma mobilna.

Android

Pomimo comiesięcznego udostępniania na platformy przez środowisko i producenta łatek w oprogramowaniu firmy z Mountain View pod znakiem Google opóźnienia do doręczeń użytkownikom przez dostawcę z racji na zawiłą ścieżkę logistyki integracji i skomplikowanej polityki w branżowym ekosystemie operacyjnym platform opartych na sprzęcie ze strukturą procesów produkcyjnych do urządzeń u poszczególnych konsumentów może wydłużyć dystrybucję łatek do doręczenia użytkownikom nawet dla Androida do paru miesięcy, zanim urządzenie odbierze powiadomienia. Autoryzowane przez firmę jako OEM wsparcie dla procesów personalizacji dla udostępnianych pakietów często bywa integrowane dodatkowo po załadowaniu aktualizacji łatek z przeznaczeniem w obróbce u operatora telekomunikacyjnego tworzącego sieć mobilną, zanim zaktualizowany soft wejdzie w urządzenie wyprodukowane w firmie, by mogło być uruchamiane podczas rutynowych testów przez certyfikat gwarantujący wdrożenie z siecią na urządzeniu końcowym.

Na dodatek okres przydzielany dla ochrony sprzętu przed lukami systemowymi staje się drastycznie krótszy, co objawia się dla znacznej proporcji urządzeń wspieranych systemem Android zatrzymaniem procedur autoryzacji do przesyłania instalacji poprawek i odcięcia po zakończeniu dystrybucji uprawnień dla łat w zabezpieczeniach od gigantów technologicznych zaraz po dwuletnim do maksymalnie 3-letniego przedziału użytkowania bazującego od warunków z uwarunkowaniem w decyzjach po stronie producentów co do konkretnego modelu danego typu u wybranego fabrykanta po wypuszczeniu z fabryki, przez co na danym rozwiązaniu platform jako urządzenie powiększa diametralnie rzeszę bardzo podanych punktów wejścia obnażając sprzęt przed działaniem wad powszechnie uznawanych za wrażliwe wejścia, wystawiając pod ryzyko luki w ekosystemie narażonych przedwcześnie we wsparciu oprogramowania i zostawiając miliony niezabezpieczonych użytkowników.

iOS

Dystrybucja poprawek autoryzowana przy pomocy mechanizmów na bieżąco trafia bezpośrednio po aktualizacjach we wdrożeniach wspieranych i ubezpieczonych przez autorytet firmy ze statusem natychmiastowego wsparcia bezpieczeństwa dostarczanego jednoczesnego z fabryk u wydawców z Apple równolegle jako autoryzowane wsparcie dla urządzenia udostępnianego niezwłocznie w chmurach dystrybuowanych z centrali. Adopcja poprawek przy współczynnikach szybkości przyznawania łatek odbywa się na masowej skali pobrań w bardzo wczesnym i rygorystycznym tempie, stąd modele użytkowe u klientów wybierających produkty Apple działają na najpopularniejszym środowisku aktualizowanym pod wydajnym zabezpieczeniem z najbardziej odświeżoną bazą systemu z dystrybucji pod marką i systemów z logiem firmy udostępnionym u wydawcy przez najnowszą z linii wydawniczych we frakcji od platform dla wydania softu instalowanych systemowo przez wersję w kodowaniu do oprogramowania na zintegrowany system do środowisk bazowych iOS operacyjnie skróconym przy instalacji do zaledwie krótkiego i uproszczonego dystansowania ujętego w miarach czasu rzędu do parudziesięciu tygodni po uruchomieniu dla konsumentów. Taki model działania skutkuje wydajną implementacją i oznacza natychmiastową asymilację z poprawkami bez opóźnień do urządzenia, by móc zaktualizować na czas środowisko połączone wspólnie przez oprogramowanie, a paczka poprawek błyskawicznie i szybko udostępniona wdroży się do działania przez dystrybucję dostarczając każdy użytkownik u producenta.

Werdykt

Mieszanka wprowadzająca wielki chaos we wdrożeniach i w chaotyczny ekosystem pod proces aktualizacji z góry udostępniany od producentów na telefony Android narzuca na twórcach dla środowiska miano kluczowego błędu u operatorów rzucając na obieg technologii główną tezę stanowiącą prym dla wytworzonego poglądu do uznawanej definicji bezpieczniejszego zaplecza od środowiska konkurentów pod flagą iOS w zestawieniu porównawczym za system operacyjny najkorzystniejszy jako z założenia w bezpiecznym rozwiązaniu środowisk z oprogramowaniem i architekturą uznanym po weryfikacji przez badaczy dla docelowej grupy niefachowego audytorium laików czy osób i grupy definiowanych w gronie jako przeciętny użytkownik. Dystrybutor technologii i platform dla producenta Google stara się stale poprawiać niedociągnięcia z zamiarem opanowania procederu fragmentacji systemów w obrębie rozbitego systemu przy okazji projektu znanego oficjalnie pod pojęciem nazwanego publicznie jako inicjatywa z zamysłem nazwana na ten konkretny cel i wydana jako oficjalny Project Mainline(nowe okno) obudowanego obok z nowatorskich rozłamów systemowych tworzonych na architekturze modułowej wraz z uaktywnieniem składowych wektorowych wdrażanych po zaimplementowaniu procederu usprawnienia łatek w dziale dla obsługiwanej struktury na komponencie odpowiedzialnym przez moduły zabezpieczeń obsługiwane w zarysie funkcjonowania u usług z komponentami modułów, które mogą na żądanie być dynamicznie ulepszane i mogą przez autoryzację uzyskać pod nowym certyfikatem potwierdzający status jako zaktualizowany algorytm po instalacjach wdrożeniowych przy pobraniach wydawanych we wdrożonych do obrotu rynkowego systemach łatek udostępnianych poprzez aktualizacje doręczane na bieżąco, które pozwala na zdalne zastosowanie ze wsparciem z wykorzystaniem udostępnionych pakietów udostępnianych centralnie poprzez usługi Google Play po integracjach na wniosek narzuconych w systemach obowiązkowych rygorów obciążonych pakietami dla wymagań połączonych ze sztywno nakreślonych zasadach od dystrybutora dla objęcia ram wsparcia jako wymóg zachowania od wydawcy procedur chroniących przy wdrażaniu rygorów obostrzeń obejmujących przedłużenie w zakresie z wymaganym terminem pod licencję o dany czas na wieloletnie wsparcie narzuconych ram ze strony Google. Nie wyklucza to nadal wad dla wyeliminowania rażącego na dzisiejszym etapie utrudnień na szerokiej skali fragmentowania i rozwarstwienia z obciążonymi od błędów strukturami stając się w obrocie na rynku bardzo powszechnym mankamentem będącym potężnym rygorem postrzeganym cały czas na rynkach sprzętowych postrzeganym z problemem dla integracji we wdrożeniach.

Własne sprzęty na architekturze tworzonej przez fabrykanta, takie jak produkowane w korporacyjnym rygorze urządzenia po logiem producenta ze standardem jakości dystrybuowane u partnerów Google w szczególności po zbadaniu cyklów wydań przez dostawcę u autoryzowanego przez dystrybutora dla wyrobu opatrzonego sprzętem pod nazwą urządzenia z platformy wydawniczej serii autorskich od koncernu w sprzętach pod nazwą Pixel, co zawsze podtrzymuje zaufaną opinię, ponieważ regularnie odbiera na zintegrowanej linii instalacje udostępnianych u aktualizacji zabezpieczeń — i po sprawdzeniu kilku odrębnych ze wsparcia od firm i sprzętów u twórców po producentach (z wyszczególnieniem fabrykantów typu jak przy zbadanym od autoryzowanego na rynku wsparciu u fabrykanta dla marki Samsung), co na szeroką skalę daje dowody przy analizach, dając powody by oceniać firmy jako sprawnie i dobrze radzących i zachowujących procedury u twórców dostaw na polu rzetelnego i zgodnego w terminach udostępnionych pakietów pod dostarczanie ze standardowym cyklem wspierając przyzwoite terminy z regularnym cyklem regularnych wydań na szybkie wdrożenia przy zachowaniu aktualizacji dystrybuowanych sprawnie pod zaprogramowany mechanizm aktualizacyjny z rutynowym terminarzem i sprawną metodą, oznaczając pod danym kątem cykl instalacyjny u dystrybutora wspierany w wybranym punkcie czasu dając obietnicę by móc zaktualizować na udostępnianej linii rygory u dystrybutorów i przyznać rzetelnie punkt na regularnie nadzorowany postęp pod sprawnymi terminowymi wdrożeniami dla sprzętu na zaktualizowany soft w wyznaczonym u wydawcy okienku wsparcia w miarach czasu we wskazanym u dystrybutorów i w określonym i pożądanym cyklu na zadeklarowanym polu dystansowania czasowego wymaganego po dystrybucji z pakietem łatek w odpowiednim terminie z dystrybucjami i zachowaniem terminowości by zaktualizować na czas powiadomienie z wymogami po narzucanych w autoryzacjach dla cykli w czasie regularnych interwałów we wdrażanych pod wdrożenie opcji instalacji w regularnych okienkach. Ustalono i postawiono przed opinią powszechnie uznawaną ocenę popartą rygorami ogólnymi we wdrażanych u dystrybutorów ogólnych pod dyktando oceniając z reguły, że cały podział platform systemów we frakcjach szerszych z rzutu uwzględniającego obwód ogólnym obrazie w dystrybucjach od producentów szeroko postrzegany obwód ekosystemów od Androida i obrotu w przestrzeni całego otoczenia na szerszym pojęciu we wdrożeniach na ekosystem obudowany w obiektywnym rzucie na ogół pozostaje przy obiektywnej ewaluacji polem do oceny jako coś po analizie z przypisaną metką powszechnie traktowanym za środowisko postrzegane i okrzyknięte wizerunkiem tworzącym z uwagi na stan zaplecza we wskazanym ujęciu w dużej mierze traktowanym u większości ocen w badaniach postrzeganym u podstaw obiektywnie przez większość ze względu na bałagan rzucający fatalny stan we wdrożeniach uznanym we wskazanym obszarze postrzeganym za obszar przypisujący i ujawniając chaos we wdrożonym rygorze we fragmencie na polu z uwagą u badaczy we wskazanym obrębie z wadą naruszającą strukturę z wadliwym podziałem odrzuconym we fragmencie za wady oceniane z brakiem poprawek w naruszonym cyklu w architekturze postrzeganej przez chaos przypisany na danym etapie we wdrażanych pakietach we wskazanym miejscu stanowiąc pod rozważanym aspektem na obszarze we wszystkich strukturach we fragmencie badawczym ze wdrożonym polem na niedopracowane wytyczne narzucając w opiniach ogólnych obraz traktowany ogólnie we fragmencie postrzeganym w dziedzinie jako dziki bałagan na tym polu wsparcia.

Złośliwe oprogramowanie

Android

Według raportu Check Point Research(nowe okno) z 2022 roku, 97% mobilnego złośliwego oprogramowania atakowało urządzenia z systemem Android, podczas gdy tylko 3% z systemem iOS. Wynika to w dużej mierze z faktu, że więcej osób korzysta z Androida, co czyni go bardziej atrakcyjnym celem.

Jednakże na ten problem wpływają również inne czynniki, w tym możliwość instalowania aplikacji spoza sklepu Google Play, sfragmentowany ekosystem aktualizacji zabezpieczeń Androida, otwarty dostęp do plików systemowych i ogromna liczba tanich urządzeń działających na przestarzałym oprogramowaniu.

Mimo to pobieranie aplikacji wyłącznie ze sklepu Google Play i dbanie o to, by Twoje urządzenie było zaktualizowane do najnowszych poprawek bezpieczeństwa, znacznie zmniejsza to ryzyko. W przeciwieństwie do iOS, możesz zainstalować aplikacje chroniące przed złośliwym oprogramowaniem, aby dodatkowo zminimalizować zagrożenie.

iOS

Złośliwe oprogramowanie na iOS istnieje, ale należy do rzadkości. Bariery takie jak podpisywanie kodu, weryfikacja w App Store i brak możliwości instalacji aplikacji spoza sklepu utrudniają ataki na dużą skalę, a ryzyko dla przeciętnych użytkowników jest przez to znacznie niższe. Jednakże odmowa Apple na dopuszczenie aplikacji przeciwko złośliwemu oprogramowaniu w App Store pachnie bardziej pychą niż szczerą troską o swoich użytkowników.

Większość istniejącego złośliwego oprogramowania na iOS obiera za cel urządzenia z jailbreakiem(nowe okno) lub wdrażana jest przez zaawansowanych, sponsorowanych przez rządy hakerów wykorzystujących exploity zero-day(nowe okno), jak na przykład oprogramowanie szpiegowskie Graphite i Pegasus(nowe okno). Dzieje się tak po części dlatego, że użytkownicy iPhone’ów są często postrzegani jako cele o „wyższej wartości”.

Werdykt

Użytkownicy Androida są znacznie bardziej narażeni na masowe ataki złośliwego oprogramowania, które od dawna nękały użytkowników Windowsa, i to z wielu tych samych powodów. Jednak użytkownicy iOS stanowią szczególny cel dla zaawansowanego złośliwego oprogramowania szpiegowskiego.

Bezpieczeństwo korporacyjne

Dla użytkowników biznesowych bezpieczeństwo dotyczy w mniejszym stopniu teoretycznego projektu, a bardziej zarządzalności, spójności aktualizacji, zgodności i zmniejszania ryzyka na dużą skalę.

Android

Android Enterprise(nowe okno) od Google to dojrzałe środowisko zarządzania w korporacji zbudowane wokół profili służbowych, trybów w pełni zarządzanych urządzeń, bezdotykowej rejestracji oraz opartej na sprzęcie przestrzeni dyskowej na klucze.

Na odpowiednio wspieranych urządzeniach (szczególnie tych w programie Android Enterprise Recommended) organizacje mogą wymuszać szyfrowanie, blokować odblokowywanie bootloadera, wymagać poświadczenia Play Integrity(nowe okno) i używać profili do kryptograficznego oddzielenia danych korporacyjnych od osobistych aplikacji personelu.

iOS

iOS czerpie korzyści ze ścisłej integracji pionowej. Aktualizacje sprzętu, oprogramowania układowego i systemu operacyjnego są dostarczane bezpośrednio przez tego samego dostawcę, co skutkuje jednolitą dystrybucją poprawek i przewidywalnymi harmonogramami wsparcia. Tryb nadzorowany, klucze wspierane sprzętowo za pośrednictwem Secure Enclave, zarządzane Apple ID i silna integracja z MDM pozwalają na spójne egzekwowanie zasad na wszystkich urządzeniach.

Werdykt

Na szczeblu korporacyjnym luka w bezpieczeństwie między iOS a Androidem znacznie się zmniejszyła. Dla większości organizacji wybór platformy zależy teraz mniej od podstaw bezpieczeństwa, a bardziej od tego, która platforma lepiej pasuje do ich istniejącej infrastruktury, ustawień użytkowników i konkretnych wymagań.

Android a iOS: Kopia zapasowa w chmurze

Często pomijanym, ale ważnym elementem bezpieczeństwa mobilnego jest to, gdzie i jak tworzona jest kopia zapasowa Twoich danych. Urządzenie może być idealnie zabezpieczone lokalnie, ale osoby trzecie mające dostęp do chmury mogą z łatwością uzyskać dostęp do danych, których kopie zapasowe zostały utworzone.

Android

Domyślnie Android tworzy kopię zapasową wszystkich Twoich danych na dysku Google Drive. Nie wykorzystuje to szyfrowania end-to-end (E2EE), co oznacza, że Google i potencjalnie inne strony trzecie mogą mieć dostęp do Twoich plików. Jednak od około Androida 9, Google wprowadziło szyfrowanie po stronie klienta powiązane z metodą blokady ekranu Twojego urządzenia(nowe okno) (na przykład PIN, hasło lub wzór). Następujące elementy mogą być chronione za pomocą E2EE, nawet po przesłaniu na serwery Google:

- Dane aplikacji

- Wiadomości SMS

- Historia połączeń

- Ustawienia urządzenia

Rzeczywistość jest o wiele bardziej niejednolita. Niektóre metadane mogą pozostać widoczne dla Google, a wdrożenie różni się w zależności od urządzenia. Słaba metoda odblokowania telefonu oznacza również słabe zabezpieczenia E2EE w chmurze.

Nawet jeśli są dobrze wdrożone, kopie zapasowe dokumentów i zdjęć nie są zaszyfrowane end-to-end, ale istnieje wiele rozwiązań do przestrzeni dyskowej w chmurze od stron trzecich, takich jak Proton Drive. Zaawansowani użytkownicy Androida mogą wykonywać pełne kopie zapasowe urządzenia za pomocą ADB lub narzędzi odzyskiwania niestandardowych ROM-ów, co nie jest możliwe w standardowym iOS.

Poszczególni sprzedawcy urządzeń z systemem Android mogą również wdrażać własne rozwiązania kopii zapasowej E2EE, takie jak funkcja Enhanced Data Protection(nowe okno) firmy Samsung.

iOS

Domyślnie system iOS tworzy kopię zapasową wszystkich Twoich danych w iCloud. Z kolei domyślnie Twoje konto iCloud nie jest zaszyfrowane end-to-end. Podobnie jak w przypadku dysku Google Drive, oznacza to, że Apple i potencjalnie inne strony trzecie mogą mieć dostęp do Twoich danych.

Jednak od wersji iOS 16.2 Apple oferuje Advanced Data Protection (ADP), opcjonalną funkcję, która włącza szyfrowanie end-to-end dla kopii zapasowych w iCloud i innych kategorii danych. Obejmuje to wszystkie kopie zapasowe, w tym dokumenty i zdjęcia, ale nadal może pozostawiać narażone niektóre metadane.

Hasła i klucze dostępu przechowywane w iCloud Keychain (wbudowanym menadżerze haseł Apple) są chronione za pomocą ADP i automatycznie dostępne do autouzupełniania na wszystkich urządzeniach Apple. To wygodne, ale w przeciwieństwie do zewnętrznych menadżerów haseł, takich jak Proton Pass, działa tylko w zamkniętym ekosystemie Apple.

Werdykt

Z włączonym ADP kopie zapasowe w iCloud należą do najsilniejszych dostępnych implementacji kopii zapasowych w chmurze na rynku głównego nurtu. Nie jest to jednak włączone domyślnie i nie jest dostępne wszędzie.

Tymczasem wiele urządzeń z Androidem oferuje teraz podobny poziom bezpieczeństwa, a kopie zapasowe zaszyfrowane end-to-end są często włączone domyślnie. Urządzenia z Androidem można również łączyć z bezpiecznymi rozwiązaniami do tworzenia kopii zapasowych E2EE lub zarządzania hasłami stron trzecich, takimi jak Proton Drive i Proton Pass, które są dostępne zarówno na Androida, jak i iOS, i mogą być szczególnie przydatne, jeśli używasz urządzeń z obu ekosystemów.

Elastyczność systemu operacyjnego

Poza względami bezpieczeństwa jednym z najbardziej atrakcyjnych aspektów Androida jest jego elastyczność. Działa na urządzeniach zaprojektowanych na niemal każdą kieszeń, umożliwia dostęp do plików systemowych w celu intensywnego modyfikowania i pozwala zainstalować aplikacje spoza Google Play.

Ta elastyczność leży u podstaw wielu problemów z bezpieczeństwem Androida. Ma ona jednak również pewne zalety z punktu widzenia bezpieczeństwa.

Android

Jak już wspomniano, rdzeń Androida oparty na otwartym kodzie źródłowym (AOSP) oznacza, że może on być publicznie i niezależnie audytowany, aby upewnić się, że robi to, co powinien. Główne komponenty, takie jak jądro Linux, zasady SELinux i kluczowe biblioteki systemowe, zostały poddane dziesięcioleciom kontroli ze strony szerszej społeczności zajmującej się bezpieczeństwem.

Tę przewagę nieco osłabia fakt, że na większości urządzeń działa również zastrzeżony kod o zamkniętym źródle, w tym na tych ze „stockowym” Androidem. Jednak zaawansowani użytkownicy mogą zastąpić cały system operacyjny utwardzonymi, opartymi całkowicie na otwartym kodzie źródłowym, niestandardowymi ROM-ami, takimi jak LineageOS(nowe okno) i GrapheneOS, nad którymi mają pełną kontrolę. Ta elastyczność pozwala dostosować urządzenia do konkretnego modelu zagrożeń, zamiast polegać na stałej konfiguracji dla wszystkich.

Dodatkową kwestią jest to, że sama różnorodność sprzętu z Androidem zmniejsza „ryzyko monokultury”. Ponieważ Android działa na urządzeniach wielu producentów, pojedyncza wada projektowa nie wpływa automatycznie na wszystkie urządzenia w ekosystemie.

iOS

Ścisła kontrola i pionowa integracja Apple mają wiele zalet. Regularne, spójne aktualizacje zabezpieczeń w całym ekosystemie, ściśle egzekwowany łańcuch zaufania, uproszczone zarządzanie ryzykiem i nie tylko zapewniają solidne bezpieczeństwo przy domyślnych ustawieniach na wszystkich urządzeniach.

Kompromisem jest mniejsza elastyczność i przejrzystość. Użytkownicy i badacze nie mają prawie żadnego wglądu w to, co dzieje się pod maską, a możliwości dostosowywania są ograniczone.

Werdykt

Może to mieć swoją cenę, ale elastyczność Androida jest tym, co przyciąga wiele osób do tej platformy. Podczas gdy ściśle kontrolowane i zintegrowane podejście iOS zapewnia bezpieczniejsze środowisko dla większości zwykłych użytkowników, bardziej otwarty model Androida ma swoje zalety.

Elastyczność stwarza więcej miejsca na błędną konfigurację, ale nie jest z natury niebezpieczna. W odpowiednich rękach włącza przejrzystość, możliwości dostosowywania i odporność — a wszystko to może być prawdziwym atutem bezpieczeństwa.

Ostateczny werdykt: Android czy iOS — który system operacyjny jest bezpieczniejszy?

Dla przeciętnego, nietechnicznego użytkownika kupującego urządzenie głównego nurtu i pozostawiającego je na domyślnych ustawieniach, iOS ma wyraźną przewagę. Ścisła integracja sprzętu i oprogramowania Apple, jednolicie egzekwowany łańcuch bezpiecznego uruchamiania, spójne dostarczanie aktualizacji i kontrolowany ekosystem aplikacji zmniejszają fragmentację i minimalizują ryzyko ze strony użytkowników. Rezultatem jest mniejsza powierzchnia ataku i szybsze wdrażanie poprawek w całym ekosystemie.

Jednak Android nie jest z natury niebezpieczny. Jego słabym punktem jest brak spójności w bardzo zróżnicowanym ekosystemie, co skutkuje znaczną zmiennością w harmonogramach aktualizacji, implementacjach zabezpieczeń sprzętowych i długoterminowym wsparciu. iOS unika tego w dużej mierze dzięki ścisłej kontroli pionowej, tworząc spójne i bezpieczne środowisko we wszystkich swoich produktach.

Ale na dobrze wspieranych urządzeniach (szczególnie flagowych modelach głównych dostawców i własnych urządzeniach Pixel od Google) podstawowa architektura bezpieczeństwa Androida jest bardzo solidna i zapewnia ochronę, która może dorównywać tej z iOS. W przypadku zaawansowanych technicznie użytkowników z konkretnymi modelami zagrożeń, Android można skonfigurować w sposób, który przewyższa możliwości iOS.

Niezależnie od tego, z jakiej platformy korzystasz, możesz poprawić swoją prywatność online za pomocą dobrego VPN(nowe okno). Dla osób korzystających z więcej niż jednego urządzenia rozwiązania stron trzecich, takie jak Proton Pass i Proton Drive, mogą zabezpieczyć poufne dane na wielu platformach.

Najczęściej zadawane pytania

Czy iOS jest bezpieczniejszy niż Android?

Nie z natury, ale możesz mieć pewność, że wszystkie urządzenia z iOS są bardzo bezpieczne. Urządzenia z Androidem również mogą być bardzo bezpieczne, ale zależy to w dużej mierze od tego, kto je produkuje i czy nadal mają wsparcie w postaci aktualizacji zabezpieczeń.

Czy iPhone’y są trudniejsze do zhakowania niż telefony z Androidem?

Telefony z Androidem są znacznie bardziej narażone na zhakowanie przez złośliwe oprogramowanie, głównie dlatego, że większość złośliwego oprogramowania jest wymierzona w tę bardziej popularną platformę. iPhone’y są z kolei szczególnym celem dla zaawansowanych hakerów szukających bardzo wartościowych celów.

Który telefon jest najbezpieczniejszy przed hakerami?

To zależy od Twojego modelu zagrożeń. Dla większości ludzi iPhone’y są bezpieczniejsze. Jeśli jednak pobierasz aplikacje na Androida tylko z Google Play, również prawdopodobnie nie padniesz ofiarą hakerów.