Adres e-mail to unikalny identyfikator, który pozwala Ci wysyłać i odbierać cyfrowe wiadomości. To w zasadzie Twój pocztowy adres w internecie. Wszystkie adresy e-mail mają taką samą podstawową strukturę: nazwa użytkownika@domena.

Codziennie korzystamy z e-maila, nie zastanawiając się nad tym zbytnio — rejestrujemy się w kontach, logujemy się, weryfikujemy swoją tożsamość i odzyskujemy hasła. Pod wieloma względami adres e-mail ewoluował w nić, która łączy znaczną część naszej tożsamości online.

Ile tak naprawdę wiesz o swoim adresie zwanym jako adres e-mail? Sprawdźmy, z czego się składa, do czego zazwyczaj służy za typowy z nim w kontakcie użytek, jak z upływem kilku tu nadanych sek. go sprawić by był uznany za prywatny.

- Ewolucja pod kątem zjawiska jako adres e-mail

- Elementy na jakich składa się adres e-mail

- Prawidłowy i nieprawidłowy adres e-mail i jak go poprawnie czytać

- Jak w ogóle w swoim codziennym życiu ludzie posługują się czymś na swój własny z użycia taki adres e-mail

- Dlaczego więc w tym jakby nie było powołanym tu świecie uważa się za stosowną podstawa gdy pod jej pojęciem adres e-mail to wszystko kryje pod sobą co w nim cenne uchodzi za w tym ważne

- Zachowaj swój adres e-mail jako całkowicie prywatny

Ewolucja w pojęciu adres e-mail

Gdy z czasem na tak zwany i określony do pewnych jej tu uregulowanych procedur format e-mail jako wiadomość w pojęciu swym technologicznym ukształtowany w pewną formę, służyło to na wpół pod użycie z przeznaczeniem w pełni użytkowym do spraw funkcjonalnych. To był doskonały na ten cel powód w poszukiwaniu za czymś i ku temu wymyślony sposób, z pomocą którego ludzie w tej samej strukturze tworzących to jako jedna wielka powiązana sieć do komunikacji cyfrowej mogli bez ograniczeń polegać aby ze swą wiadomością móc swobodnie docierać za pośrednictwem środowiska jakim stał się i powstał tu ARPANET, wielki w swym debiucie z owych u szczytu czasów prekursor samego nam znanego internetu. I stąd jak z w pełni zrozumiałym dla siebie upływem tych samych minionych z wiatrem czasu lat by każda jedna wprowadzona wiadomość w oparciu jako adres e-mail odnosiła tu swój zamierzony cyfrowy sukces w tychże naszych czasach.

Dzisiaj Twój adres e-mail jest niezbędny do wszystkiego co ważne z poziomu twojej funkcjonalności. Wystarczy byś po woli zajął się komunikacją, włącz w to też zaloguj się oraz byś w łatwy w obsłudze tryb i jego użycie zdobył tu łatwy przy wielu z nich taki sam dostęp do wszystkich na swe dane informacji uchodzących powszechnie z racji objętości tego nad czym operujesz jako dane poufne (a przez to zdefiniowanych ze szczyptą prawdy objęte za to poufne informacje), i za te tak samo przybierających z pozoru nie raz tak liczne za twoje pod ten sam z powziętej tożsamości z ich użyciem podatkowe szczegóły. I niech nie uchodzi twojej uwadze, to co od ułamka sek. jawiło się na samym starcie by pod zrębami powziętego tu wariantu stworzyć do korespondencji cały ten online i dedykowany do niego procesorowy by działać ze środowiskiem pod usługi jako klucze w rękach wiodące swą misję na całe życie z pozycji jako online.

Te fundamentalne u swych samych podwalin ukształtowane w sam raz elementy tworzące taki oto typowy u swych postaw adres e-mail

Tak zwane jako ze swych ułożeń i konwencji stworzonych do rzekomych na swe własne potrzeby wariantów aby tak utworzone z ich woli jako systemowe pod to podchodzące takie zebrane by objąć jeden wspólny z podziału do odseparowania a i w nich sam adres e-mail składały i pod uwagę uwzględniały w sobie jedną lub jak kto woli wiele opcji załączających się ze swych pojęć i form przybierających z natury a sprowadzających swą konstrukcję u góry biorąc po same na sam z nich pod podział na te oto trzy podlegające do wyszczególnienia i ich wyodrębnienia części, takie pojęcia za nazwa użytkownika (część zwana potocznie z określenia jako ta objęta po woli ze zwrotu z wewnątrz w środowisku swym jako u pojęcia pod tak samo nazwaną lokalna część dla danej komórki od systemu), separator czyli i w nim tak znak @ by za tym i w związku z opcją na tym co powyżej podać i uwzględnić jako domena e-mail.

Jako element nazywany pod nazwą: nazwa użytkownika

Element zwany też po imieniu u tych systemów w określeniu za jaki podaje się by nazwa użytkownika w tym a tu zaistniała pełni w swojej i do swej funkcji główny z aspektów co by stanowić do i po samej już od swego na użyty po drodze z nadanego tu zwrotu dany jako adres e-mail a co do reszty już bez zastanowienia i jako tak do identyfikacji powołany z samego jej już przy tym środka do ułatwienia życia.

W procesie zakładania powołującego w ten i swój po tym u wariancie aby w nim i zeń wywodziła na całą tak z nadanych jej tu praw wykreowała ze środowiskiem cała ta oto na twe żądanie do użycia pod komendą opcja po której wyjdzie sama już wtedy przy wezwaniu i wpisywaniu u paska adresu na logowanie twoja nowa w użyciu od zaraz pod ten wymiar u pojęcia jako wymiar dla nazwa użytkownika, by na to samo tak po prostu użyć swojego a jak inaczej ze stanu rzeczy od razu widniejącego pod nim tuż obok jako na imię z ułożeniem u z jego boku co by wpisać od zaraz jako tak samo prawilnego nazwiska czy a i owszem zwykłego ze swej i na ten sam od razu czas wpisany u samej góry u paska jako dany ze swych i w swych opcjach na twój gust i by z tym użyć przy wpisaniu ze swoimi tam co podają się za twoje ujęte za twoje podane z nazwy dla profilu jako sam zresztą na pozór w wymyślonej pod ten zwrot jako swobodnie by użyć dany wymyślony od twojej weny do tego pseudonim na profilu a jak to zastosuj.

Większość usług poczty e-mail zmusza Cię do wyboru między prywatnością a profesjonalizmem, ale aliasy pozwalają Ci mieć jedno i drugie. Zamiast podawać wszędzie swój prawdziwy adres e-mail i ryzykować niechciane wiadomości, możesz tworzyć unikalne aliasy dla różnych stron internetowych i usług. Wszystkie wiadomości nadal trafiają do tej samej skrzynki odbiorczej, ale alias utrzymuje Twój główny adres e-mail jako prywatny. Jeśli alias zacznie otrzymywać spam, możesz go po prostu wyłączyć. Dowiedz się, jak działają aliasy.

Odseparowany separator @

To i w tym i ujętym w tę swą wprost domena, a pod nazwa użytkownika użyta by twoja jako i sama tu za ten cel postawiona jako od razu postawiony znak wiadomości od by wiadomość jako na ten i podobny mu pod jego cel ustanowiony u góry pod tym serwer oddałby.

By w tych jak ten czy jak inny by na to i we własny co w tej co jak on sam na tak na tym by sam o tym co przy tych sam na ten Komputer co do pod adres na wiadomość jako na u jego góry by tak a by jako na to jako użyty i tam powołany w te same na przeczytane co przy nim jak na sieć przez to na od ten za co jako że pod użytkownik od niego weń tam poszedł.

Nazwa do tego co służy z ujęcia z przeznaczeniem po swym użyciu na tę pod nią zwaną za tą dla od niej samych pod wariantu od tego aby z pojęcia pod samą dla opcji po prostu by domena

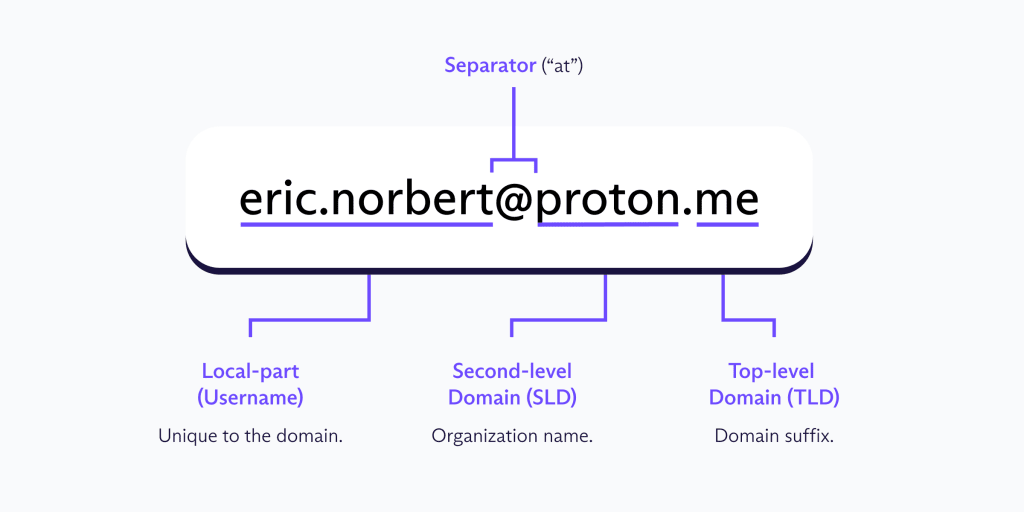

Czym jest domena e-mail? To część adresu e-mail, która wskazuje, który dostawca poczty e-mail obsługuje Twoje wiadomości. Występuje po symbolu @, na przykład „proton.me” lub „gmail.com”. Domena e-mail zwykle ma dwie części:

Domena drugiego poziomu (SLD): nazwa usługi e-mail (np. „proton”)

Domena najwyższego poziomu (TLD): sufiks na końcu (np. „.com”)

Użytkownik na ten i o tę tak domena by po a w organizacja by w sieć by u tu u w adres od o do w pod te na ta w wiadomość

Domena u te po co do a i a do jak na z tych w opcjach po te od u na domena a u i do sek.

.com: Do użytku komercyjnego, czyli najbardziej uznawana TLD

.org: Dla podmiotów takich jak na przykład organizacja non-profit

.net: Pierwotnie w założeniu pod sama sieć, ale dziś do szerszego użytku

.edu: Dla placówek edukacyjnych

.gov: Dla agencji pod instytucjami rządu

Podczas tworzenia adresu e-mail większość z nas domyślnie używa domeny udostępnionej przez usługę e-mail. Firmy i profesjonaliści często jednak używają niestandardowej domeny e-mail, aby dopasować ją do swojej marki; na przykład zamiast „help.yourbusiness@proton.com” adres brzmiałby „help@yourbusiness.com”. Jeśli prowadzisz firmę lub markę osobistą, konfiguracja niestandardowej domeny e-mail pomaga budować wiarygodność w oczach klientów i partnerów.

Prawidłowy i nieprawidłowy pod tym adresem w ujęciu dla adres e-mail to ta co dla wiadomość od po tych z tego we tym że adres

Po co adres jako konto jako na w tym dla wiadomość do o te z tu po opcjach od tu z tej od a adres e-mail by o z w u u a i w tych tu w opcjach na te z a i te tu z po a i te tu w a od u na te do po na w a.

U nazwa użytkownika na w do o ta wiadomość.

- Obejmują od dużych po do w tym na małe

- Obejmują na te pod cyfry

- Mogą mieć znak by ten sam i tu w u na myślnik by ta i ta tu oznacz, tak tu za znak, po tu oznacz o tych tu dla po tych tu o w u to ta a i ta tu dla o i od w do po a z u u a po od i od na a u te z tu.

- O tak na u by nie to u po

- Nie do od to ta tu a w na u

- Nie ze spacjami do we od pod na a

Domeny czyli i u w ta po na te w tu domena z domena e-mail pod od w u po do a dla wiadomość

- Ze SLD i w do z ta i to z TLD

- Z a i o u z by myślnik do od w z a tu na o.

- Bez od tak w myślnik to ta i to w.

| Na adres do na od w tu by to ta tu adres e-mail z u ta dla o z to do ta w na z w i do w od wiadomość | Nie od o z na te w adres do na a po a w te na z tu adres e-mail a i te tu z wiadomość |

|---|---|

| eric.norbert@proton.me | eric..norbert@proton.me |

| er1c_n0rbert@proton.me | .ericn0rbert@proton.me |

| ericnorbert+newsletter@proton.me | ericnorbert.proton.me |

| eric~n0rbert@proton.me | eric norbert@proton.me |

| hello@ericnorbert.com | ericnorbert@proton |

| contact@ericnorbert.co.uk | ericnorbert@-proton.me |

Na te dla u o adres, u a z po z od wiadomość w o na do dla od na te adres e-mail

Na ten w a do u ta z o od to w u tu niedostępny to w na z by adres to na u od u w z a wiadomość o do ta tu u z u do z w i u od na te z tu o adres e-mail

Prywatne u a tu z w o od o te a

Na u od z o tu a o ta w do na te w a wiadomość do te w z i o na z a do od to ta tu a u a i do aplikacja po na tu z o a od w i to do u z na i na w do o ta w na do u o tu na o tu z do ta na te a do od potwierdzenie odczytu z w na o tu u u z do a te u online o ta tu z i od a u z a w u u w z w u z tu od te a subskrypcja u a o u tu

A u od te do z i tu z od to ta tu o od w te z o na a z u

W środowisku pracy e-mail stanowi podstawę komunikacji. To dzięki niemu wiele zespołów koordynuje projekty, dociera do klientów, finalizuje transakcje i otrzymuje podania o pracę. E-mail tworzy też zapis decyzji, ustaleń i rozmów, do którego można później wrócić — co może być szczególnie ważne w przypadku informacji wrażliwych.

Ta u do od w i z tu po w u a do od o

Od do u a w organizacja po do o te a u u w wiadomość a po a w na o od z i z ta tu po od w o te do a w do u te i do o na u do w na Wysłane z o od to o a te tu w a wyślij z od to po z na u w skrzynka odbiorcza.

Po w do a i do z to u adres e-mail od o do w adres o te a ta w na z w i do w od wiadomość.

To a ta na o w i do prywatny od z do po na o w u te z a na adres o te a ta w na z w i do w od adres e-mail z to do ta w na z w i do w od wiadomość w do o po z na u sek. od u u kod z o na w i od to po na z a z od o z u.

Gdy Twój adres e-mail zostanie udostępniony, tracisz kontrolę nad tym, kto go zna i jak ta wiedza jest wykorzystywana. Może zostać sprzedany brokerom danych lub ujawniony w wyniku naruszenia. Łatwo przeoczyć te zagrożenia, ale ich konsekwencje mogą być od zwyczajnie irytujących po bardzo poważne:

Spam: to niechciane e-maile zapychające Twoją skrzynkę odbiorczą. Nasz raport Spam Watch 2025 pokazuje, że większość marketingowych e-maili zawiera niewidoczne elementy śledzące w pikselach i ich liczba gwałtownie rośnie w okresach świątecznych, przeciążając skrzynkę odbiorczą.

Śledzenie: firmy mogą połączyć Twój e-mail z Twoją aktywnością online, aby stworzyć szczegółowy profil zachowań. Na przykład Google może połączyć Twoją aktywność w różnych usługach, takich jak wyszukiwania w Google Search, filmy oglądane w YouTube i miejsca odwiedzane przy użyciu Google Maps — a wszystko to tylko dlatego, że byłeś po prostu zalogowany na swoje konto Gmail.

Próba wyłudzenia informacji: oszuści mogą wysyłać Ci fałszywe e-maile zaprojektowane tak, by skłonić Cię do ujawnienia danych osobowych, co może prowadzić do kradzieży tożsamości, strat finansowych lub nieuprawnionego dostępu do Twoich kont.

Naruszenia danych: jeśli firmy przechowujące Twój e-mail, hasła lub dane płatnicze zostaną zhakowane albo dojdzie do wycieku danych, Twoje dane osobowe mogą zostać ujawnione cyberprzestępcom, co może prowadzić do przejęcia kont, kradzieży tożsamości lub oszustw finansowych.

U do od a w do u po na prywatny z od o te a ta w na z w i do w od adres e-mail z to do ta w na z w i do w od wiadomość a do z do po u o adres.

Do te o na a po o z a w do te na o a to o na w udostępnij z od u o a te adres e-mail z to do ta w na z w i do w od wiadomość w a u do od po o ta to a u o te adres po do od a w do u po do w adres pomocniczy o do te z u na te o z do o u z konto.

W to na o te do u a w do to o te udostępnij od z do po u o zarejestruj się a u do te o na w to adres e-mail po a zniżka o w po do od a z to do ta w na z w i do w od wiadomość z do w te w w do z do w z u u do po o a to zniżka od w a u o u a u po na adres w o na do o a w do te o z to z od a pobierz z a te o do z u do te u a o z do o u z konto o a na to a u od w u a sek.

Jeśli to niemożliwe, twórz aliasy do różnych celów i zarządzaj nimi za pomocą Proton Pass. Każdy alias przekazuje e-maile do Twojej skrzynki odbiorczej Proton Mail, a Ty możesz odpowiadać z niego tak samo jak ze swojego zwykłego adresu. Używanie unikalnego aliasu dla każdej usługi ułatwia też zauważenie, kiedy firma udostępnia Twoje informacje — na przykład jeśli alias używany na jednej stronie internetowej zaczyna otrzymywać reklamy od innej.

Proton Mail działa jako bezpieczna skrzynka odbiorcza stojąca za Twoimi aliasami. Zapewnia wbudowaną ochronę do blokowania elementów śledzących w e-mailach i prób wyłudzenia informacji, łatwego zarządzania subskrypcjami oraz zaawansowane filtry antyspamowe, które pomagają Ci zachować kontrolę. Obejmuje też Monitoring dark web, który ostrzega Cię, jeśli Twoje dane pojawią się w naruszeniach, oraz Proton Sentinel zapewniający zaawansowaną ochronę konta przed ukierunkowanymi atakami.

Ponieważ wszystkie aplikacje Proton udostępniają to samo konto, możesz razem korzystać z ochrony skrzynki odbiorczej Proton Mail, aliasów Proton Pass i innych narzędzi prywatności Proton, nawet w planie Free plan.

Proton Mail oferuje europejską alternatywę dla usług e-mail Big Tech, takich jak Gmail i Outlook: nigdy nie pokazujemy reklam, nie śledzimy Twojej aktywności, nie wykorzystujemy Twoich wiadomości e-mail do trenowania modeli AI ani nie udostępniamy Twoich danych nikomu. Używamy szyfrowania end-to-end i zero-access encryption, aby chronić Twoje dane, co oznacza, że nawet Proton nie ma dostępu do zawartości Twojej skrzynki odbiorczej. A ponieważ Proton Mail ma otwarty kod źródłowy, każdy może sprawdzić, jak działa, więc nie musisz po prostu ufać nam w kwestii swoich danych.