Uma parcela cada vez maior das nossas comunicações mais críticas agora acontece por meio de chamadas de vídeo on-line. No entanto, os avanços recentes em IA e tecnologia de mineração de dados colocaram essas chamadas em alto risco de exploração e abuso.

Muitos serviços de videoconferência são movidos por modelos de publicidade ou pela corrida da IA para registrar, transcrever e armazenar o máximo possível de dados de reuniões. Essas empresas de Big Tech agora podem implantar IA generativa a baixo custo para analisar e aprender com tudo o que é dito e apresentado em nossas reuniões.

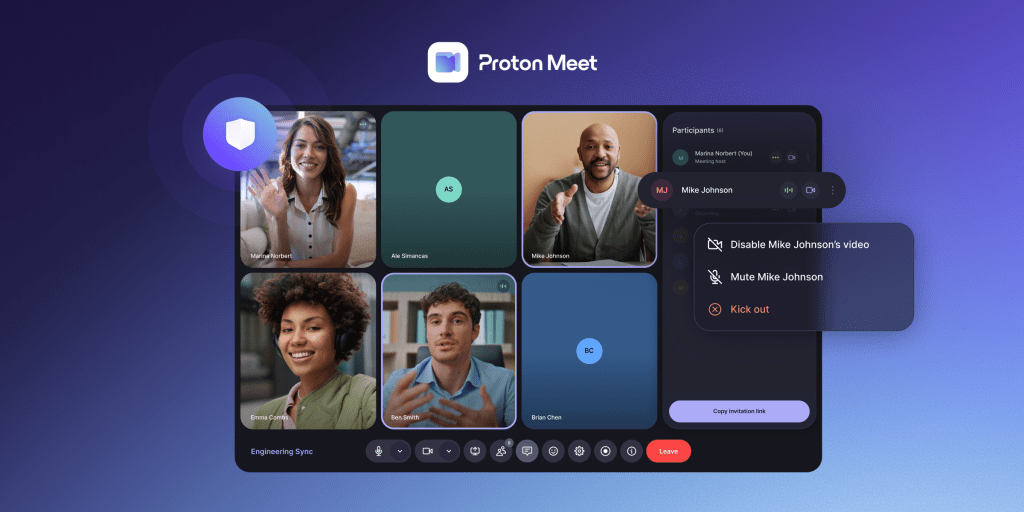

Na era da IA, videoconferências não criptografadas ameaçam a liberdade individual e a segurança organizacional. Por isso, criamos Proton Meet: para oferecer uma experiência de nível empresarial comparável à do Zoom, Google Meet e Microsoft Teams, ao mesmo tempo em que protegemos cada chamada com criptografia de ponta a ponta sempre ativa. Com o Proton Meet, ninguém — nem mesmo nós — pode escutar suas chamadas.

Como todos os serviços da Proton, o Proton Meet oferece um plano gratuito robusto porque acreditamos que todo mundo merece liberdade e privacidade, independentemente da capacidade de pagar por isso.

O problema de segurança das soluções de reunião existentes

Do lado do consumidor, muitos dependem de serviços como WhatsApp, Facebook Messenger ou Apple FaceTime para se conectar com amigos e familiares. Embora esses aplicativos usem criptografia de ponta a ponta para impedir que o provedor escute as conversas, eles têm desvantagens importantes:

- Muito atrito & coleta de metadados: Cada participante precisa instalar o aplicativo, criar uma conta (muitas vezes exigindo um número de telefone ou e-mail) e ser adicionado a um grupo. Esse processo gera muito atrito e permite que os provedores coletem metadados valiosos do grafo social.

- Exposição do endereço IP: Estes serviços geralmente usam por padrão conexões ponto a ponto(nova janela). Isso significa que os participantes podem ver os endereços IP uns dos outros, potencialmente revelando suas localizações físicas, a menos que estejam usando uma VPN confiável(nova janela).

- Limites de escalabilidade: Aplicativos de chat voltados para consumidores têm dificuldade com grupos grandes porque as conexões ponto a ponto crescem exponencialmente a cada participante adicionado. Como consequência, os limites de chamadas são rígidos — o WhatsApp permite no máximo 32 participantes, e muitos outros serviços, no máximo 50.

Para reuniões profissionais, serviços como Zoom, Google Meet e Microsoft Teams são amplamente usados. Esses serviços usam enormes servidores em data centers para retransmitir áudio e vídeo, então conseguem escalar para reuniões maiores com até 1.000 participantes, ao mesmo tempo em que ocultam os IPs dos participantes uns dos outros. Eles também oferecem alta acessibilidade, permitindo que os usuários entrem por qualquer navegador web sem criar uma conta.

No entanto, a criptografia de ponta a ponta (E2EE) está ausente ou é mal implementada. Em essência, essas plataformas não foram projetadas com a privacidade como prioridade.

Proton Meet resolve esse dilema aproveitando o avançado protocolo de criptografia Messaging Layer Security (MLS), sem abrir mão da acessibilidade e dos controles administrativos esperados de soluções empresariais.

Projeto técnico

WebRTC para alto desempenho e acesso fácil

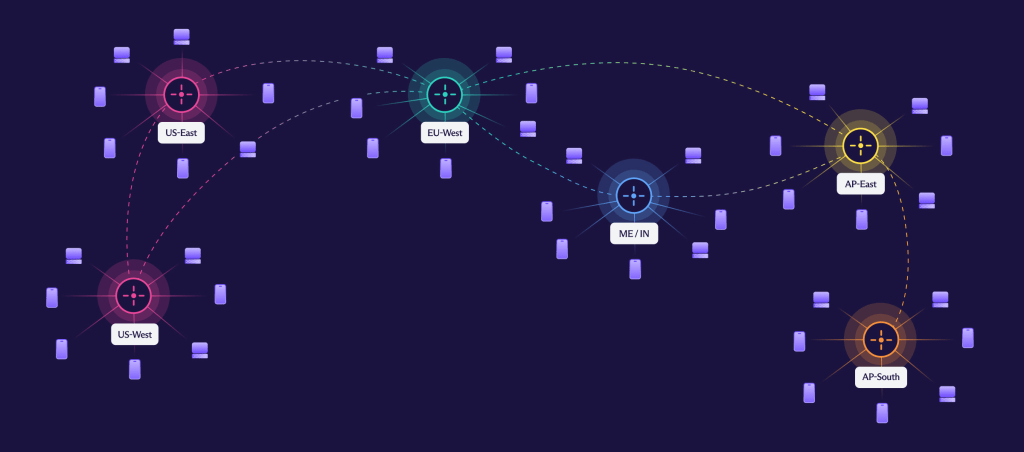

Assim como outros serviços profissionais de reunião, a base do Proton Meet é a tecnologia WebRTC com Selective Forwarding Units (SFU), que são os grandes servidores que retransmitem áudio, vídeo, chat e outros dados para todos os participantes.

Usamos uma rede distribuída de data centers ao redor do mundo, como fazemos no Proton VPN, para oferecer a maior confiabilidade e a menor latência para cada chamada. Como não há conexões ponto a ponto, podemos escalar para chamadas em grupo massivas enquanto ocultamos os IPs dos participantes uns dos outros.

Como o WebRTC é uma tecnologia madura adotada por todos os principais navegadores, o Proton Meet pode ser acessado de qualquer computador ou dispositivo móvel com um navegador web. Você pode enviar um link de reunião para qualquer pessoa no mundo, e ela pode entrar na reunião instantaneamente em qualquer navegador web, mesmo que não tenha uma conta Proton ou o aplicativo Proton Meet. Além do aplicativo web, o Proton Meet também tem aplicativos para desktop e dispositivos móveis para quem prefere usar aplicativos em vez de um navegador.

Autenticação de reuniões com SRP para que a Proton nunca possa acessar suas chamadas

Assim como outros serviços profissionais de reunião, fornecemos controles administrativos para que os anfitriões gerenciem suas reuniões. O anfitrião é o usuário que criou o link de reunião e o enviou a outros participantes. É fundamental que os anfitriões compartilhem os links de reunião apenas com pessoas de confiança, porque qualquer pessoa com o link completo da reunião pode entrar se ela não estiver bloqueada. Projetamos o Proton Meet para gerar automaticamente uma senha única para cada reunião, mas essa senha nunca é conhecida pelos servidores da Proton, o que nos impede de acessar a reunião.

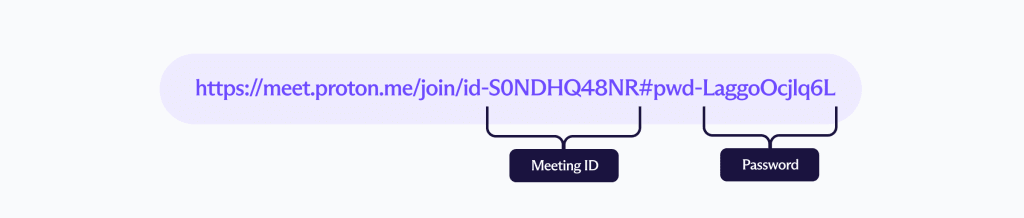

Um link de reunião é assim:

Ele inclui um ID de reunião (S0NDHQ48NR) e uma senha (LaggoOcjlq6L). O símbolo de hash (#) no link significa que a parte depois dele (a senha, no nosso caso) não é enviada ao servidor pelo navegador. Isso impede que a senha seja registrada ou acessada no lado do servidor. A senha é gerada no dispositivo do anfitrião e depois compartilhada com os outros dispositivos do anfitrião com criptografia de ponta a ponta, para que ele possa acessar com segurança os links de suas reuniões em todos os aplicativos e dispositivos nos quais iniciou sessão.

Quando um link de reunião é criado, o cliente do anfitrião armazena um verificador de senha no servidor para que o Proton Meet possa usar o protocolo Secure Remote Password (SRP)(nova janela) para garantir que todos os participantes da reunião tenham as senhas corretas, sem que o servidor jamais saiba a senha. O SRP tem protegido o início de sessão no Proton nos últimos 10 anos e garante que os servidores da Proton possam atender ao usuário correto sem que a Proton tenha acesso à senha capaz de desbloquear as chaves privadas.

Criptografia de ponta a ponta com Messaging Layer Security (MLS)

O objetivo da criptografia de ponta a ponta (E2EE) é garantir que só os participantes possam descriptografar a comunicação. Outros terceiros, incluindo o provedor de serviço, não devem conseguir escutar.

A maioria dos protocolos de E2EE é criada para comunicação 1 a 1. Por exemplo, no Proton Mail, que usa OpenPGP para E2EE, se você enviar um e-mail para vários usuários do Proton Mail, o OpenPGP precisa criptografar de forma assimétrica para cada destinatário usando a chave pública de cada um. O processamento e a largura de banda aumentam linearmente com o número de participantes, e isso se torna muito caro para chats e chamadas em grupos grandes.

Em 2023, um protocolo chamado Messaging Layer Security (MLS), no qual alguns membros da equipe da Proton vinham trabalhando, tornou-se um padrão da IETF. Ele oferece uma forma muito mais eficiente de usar E2EE em grupos grandes. A ideia é que, à medida que membros são adicionados ou removidos, eles contribuam com material de chaveamento para aquele ciclo do protocolo, chamado de Epoch. Os membros são organizados em uma árvore binária que permite atualizá-los com novos segredos de forma eficiente ao entrar em uma nova Epoch. Todos os membros concordam criptograficamente sobre quem está no grupo o tempo todo.

No Proton Meet, a chave da Epoch é usada para derivar as chaves usadas para criptografar o áudio, o vídeo e as mensagens enviadas ao grupo. Quando um novo participante entra ou quando um participante sai, isso aciona uma rotação de chaves e todos passam a usar novas chaves. Isso significa que um participante só tem as chaves criptográficas para descriptografar a comunicação enviada depois que entrou e antes de sair do grupo, garantindo sigilo de encaminhamento e segurança pós-comprometimento.

No Proton Meet, todos os dados de áudio, vídeo, compartilhamento de tela e chat são sempre criptografados no lado do cliente usando uma chave fornecida pelo MLS antes de serem enviados aos servidores SFU, que simplesmente encaminham os dados criptografados aos outros participantes.

O Proton Meet usa a senha da reunião como uma chave pré-compartilhada (PSK) no MLS para garantir que apenas participantes com a senha correta da reunião possam derivar as chaves MLS corretas. Como os servidores do Proton Meet não têm a senha da reunião e, portanto, não podem derivar as chaves MLS, a Proton não pode descriptografar nem gravar nenhum áudio, vídeo, compartilhamento de tela ou mensagens de chat. Observe que os participantes ainda podem gravar reuniões localmente em seus dispositivos.

Modelo de ameaça

Sem registros

Embora o E2EE possa proteger os fluxos de áudio e vídeo das reuniões, ele não protege metadados, como grafos sociais, que podem permanecer on-line e prejudicar nossa privacidade. Muitos usuários da Proton são jornalistas, ativistas e executivos de alto perfil que precisam garantir que suas identidades e relacionamentos permaneçam confidenciais. O Proton Meet busca a minimização de dados e não armazena registros de metadados, como quem se reuniu com quem, após o fim da chamada. Os participantes também podem entrar nas reuniões anonimamente sem iniciar sessão em uma conta Proton.

Identidade anônima

O Proton Meet não revela a identidade dos participantes da reunião uns aos outros. Toda vez que você entra em uma reunião, pode escolher qualquer nome para usar nela. Se você iniciou sessão, o campo de nome será preenchido automaticamente com o nome principal da conta por conveniência. Esse nome de participante é criptografado de ponta a ponta com uma chave derivada da senha da reunião e depois compartilhado com outros participantes. Nenhuma Informação de Identificação Pessoal (PII), como endereço de e-mail ou IP, fica visível para outros participantes. Observe que, se você enviar convites de calendário, o e-mail revelará o endereço de e-mail vinculado àquele calendário.

Comprometimento do servidor

Projetamos o Proton Meet para minimizar tanto a quantidade de confiança necessária nos servidores da Proton quanto o nível de risco caso nossos servidores sejam comprometidos. A seguir, vamos abordar vários cenários e como os usuários podem se manter vigilantes e detectar intrusões em reuniões.

- Primeiro, se apenas os servidores SFU do WebRTC forem comprometidos, o invasor pode censurar e bloquear o encaminhamento de dados de áudio, vídeo ou chat, mas não pode ler nem alterar os dados, porque as chaves só são compartilhadas por meio da criptografia de ponta a ponta do MLS. Os servidores SFU também não conseguem identificar qual sala SFU corresponde a qual ID de reunião, já que esse mapeamento só é visível nos nossos servidores de banco de dados e de API de backend.

- Segundo, se os servidores de banco de dados do Proton Meet forem comprometidos, há muito pouco risco de vazamento de dados, já que os bancos de dados contêm apenas os IDs das reuniões e nunca têm as senhas nem qualquer dado de áudio, vídeo ou chat. Portanto, o invasor não conseguiria entrar em nenhuma reunião, nem saber os participantes de reuniões passadas, nem acessar dados sensíveis.

- Por fim, se os servidores de API de backend do Proton Meet, incluindo os servidores MLS, forem comprometidos, um invasor poderá tentar entrar no grupo MLS se passando por um novo participante. Porém, sem a senha da reunião para a chave pré-compartilhada, o invasor não conseguirá derivar as chaves MLS corretas e, portanto, não poderá ouvir nem ver os outros participantes. Para usuários com requisitos de segurança extremamente altos, a guia de informações da reunião mostra o estado do MLS, como a Epoch, o tamanho do grupo e o código de segurança derivado do segredo da Epoch. Portanto, é possível verificar se o tamanho do grupo MLS corresponde ao número de participantes de confiança na reunião e se o código de segurança é o mesmo entre todos os participantes.

Como os dados MLS ficam armazenados em cada dispositivo cliente, qualquer mudança no grupo MLS será visível para todos os participantes. Assim, mesmo que todos os servidores sejam comprometidos e um invasor entre na reunião, cada participante conseguirá ver a mudança de estado do MLS e que há mais participantes do que o esperado. Como todos os clientes do Proton Meet são de código aberto(nova janela), qualquer pessoa pode revisar a segurança do código do lado do cliente que implementa o MLS.

Link de reunião comprometido

O risco principal para uma chamada do Proton Meet é um participante não autorizado obter acesso por meio de um link compartilhado. Para mitigar isso, os anfitriões podem bloquear reuniões quando os participantes esperados já tiverem chegado. Eles também podem silenciar o áudio, interromper o vídeo ou remover participantes indesejados instantaneamente.

Também recomendamos gerar um link de reunião exclusivo para cada sessão para evitar a reutilização de links entre grupos diferentes. Isso é feito automaticamente ao usar o recurso Agendar reunião, e os links permanentes de salas de reunião também podem ser renovados manualmente quando necessário. Atualizações futuras incluirão controles de segurança ainda mais avançados.

Conclusão

O lançamento do Proton Meet é um marco significativo em nossa missão de construir uma internet mais privada. Enquanto soluções de videochamada de Big Tech se aproveitam da nossa necessidade de nos conectar espionando nossas chamadas e monetizando nossos dados, o modelo de segurança do Proton Meet garante que suas conversas privadas continuem privadas.

Criptografado de ponta a ponta e sediado na Europa, o Proton Meet oferece uma alternativa verdadeiramente soberana às Big Tech tanto para comunicação pessoal quanto profissional — protegendo você contra violações, vigilância e exploração. Protegido por criptografia de acesso zero, segurança em várias camadas e algumas das leis de privacidade mais fortes do mundo, o Proton Meet ajuda empresas a simplificar a conformidade e protege todos os usuários contra solicitações de dados dos EUA e contra a jurisdição extraterritorial.

Nossos princípios são protegidos pela principal acionista da Proton, a organização sem fins lucrativos Proton Foundation, e nossa empresa existe para servir aos interesses da nossa comunidade. Assim, como acontece com todos os nossos serviços, o desenvolvimento do Proton Meet será guiado pelo seu feedback e pelos pedidos de recursos. Agradecemos todo o apoio.