Una parte sempre maggiore delle nostre comunicazioni più critiche avviene ormai tramite videochiamate online. Eppure i recenti progressi dell’AI e delle tecnologie di data mining hanno esposto queste chiamate a un alto rischio di sfruttamento e abuso.

Molti servizi di videoconferenza sono spinti da modelli pubblicitari o dalla corsa all’IA per registrare, trascrivere e archiviare quanti più dati possibile sulle riunioni. Queste aziende Big Tech possono ora distribuire a basso costo l’IA generativa per analizzare e imparare da tutto ciò che viene detto e presentato nelle nostre riunioni.

Nell’era dell’IA, le videoconferenze non crittografate minacciano la libertà individuale e la sicurezza delle organizzazioni. Per questo abbiamo creato Proton Meet: per offrire un’esperienza di livello aziendale paragonabile a Zoom, Google Meet e Microsoft Teams, proteggendo ogni chiamata con una crittografia end-to-end sempre attiva. Con Proton Meet, nessuno — nemmeno noi — può intercettare le tue chiamate.

Come tutti i servizi Proton, Proton Meet offre un potente piano gratuito perché crediamo che tutti meritino libertà e privacy, indipendentemente dalle loro possibilità economiche.

Il problema di sicurezza delle soluzioni per riunioni esistenti

Sul fronte consumer, molti si affidano a servizi come WhatsApp, Facebook Messenger o Apple FaceTime per connettersi con amici e familiari. Sebbene queste app usino la crittografia end-to-end per impedire al provider di ascoltare, presentano svantaggi significativi:

- Attrito elevato e raccolta di metadati: Ogni partecipante deve installare l’app, creare un account (spesso richiedendo un numero di telefono o un’email) ed essere aggiunto a un gruppo. Questo processo crea molto attrito e permette ai provider di raccogliere preziosi metadati del grafo sociale.

- Esposizione dell’indirizzo IP: Questi servizi usano spesso per impostazione predefinita connessioni peer-to-peer(nuova finestra). Ciò significa che i partecipanti possono vedere gli indirizzi IP reciproci, rivelando potenzialmente la loro posizione fisica a meno che non utilizzino una VPN affidabile(nuova finestra).

- Limiti di scalabilità: Le app di chat consumer fanno fatica a gestire gruppi numerosi perché le connessioni peer-to-peer crescono esponenzialmente con ogni partecipante aggiunto. Di conseguenza, i limiti delle chiamate sono rigidi: WhatsApp arriva fino a 32 partecipanti e molti altri fino a 50.

Per le riunioni professionali, servizi come Zoom, Google Meet e Microsoft Teams sono ampiamente utilizzati. Questi servizi usano enormi server nei data center per instradare audio e video, così da poter gestire riunioni più grandi con fino a 1.000 partecipanti, nascondendo gli IP dei partecipanti gli uni agli altri. Offrono anche un’elevata accessibilità, consentendo agli utenti di partecipare tramite qualsiasi browser web senza creare un account.

Tuttavia, la crittografia end-to-end (E2EE) è assente o implementata male. In sostanza, queste piattaforme non sono state progettate dando priorità alla privacy.

Proton Meet risolve questo dilemma sfruttando l’avanzato protocollo di crittografia Messaging Layer Security (MLS), mantenendo al contempo l’accessibilità e i controlli amministrativi attesi dalle soluzioni aziendali.

Progettazione tecnica

WebRTC per prestazioni elevate e accesso semplice

Come altri servizi per riunioni professionali, alla base di Proton Meet c’è la tecnologia WebRTC con Selective Forwarding Units (SFU), ossia i grandi server che inoltrano audio, video, chat e altri dati a tutti i partecipanti.

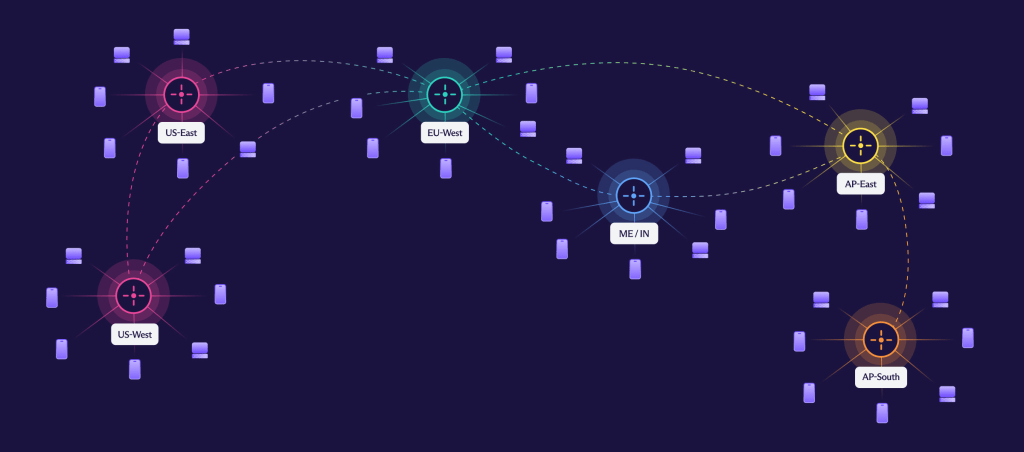

Utilizziamo una rete distribuita di data center in tutto il mondo, come facciamo per Proton VPN, per offrire la massima affidabilità e la minima latenza per ogni chiamata. Poiché non ci sono connessioni peer-to-peer, possiamo gestire chiamate di gruppo di grandi dimensioni, nascondendo gli IP dei partecipanti gli uni agli altri.

Poiché WebRTC è una tecnologia matura adottata da tutti i principali browser, è possibile accedere a Proton Meet da qualsiasi computer o dispositivo mobile con un browser web. Puoi inviare un link di riunione a chiunque nel mondo e quella persona può partecipare immediatamente alla riunione da qualsiasi browser web, anche se non ha un account Proton o l’app Proton Meet. Oltre all’app web, Proton Meet offre anche app desktop e mobili per chi preferisce usare le app invece di un browser.

Autenticazione delle riunioni con SRP, così Proton non può mai accedere alle tue chiamate

Come altri servizi per riunioni professionali, forniamo controlli amministrativi per consentire agli host di gestire le loro riunioni. L’host è l’utente che ha creato il link della riunione e lo ha inviato agli altri partecipanti. È fondamentale che gli host condividano i link delle riunioni solo con persone attendibili, perché chiunque abbia il link completo della riunione può partecipare se la riunione non è bloccata. Abbiamo progettato Proton Meet per generare automaticamente una password unica per ogni riunione, ma questa password non è mai conosciuta dai server Proton, impedendoci di accedere a una riunione.

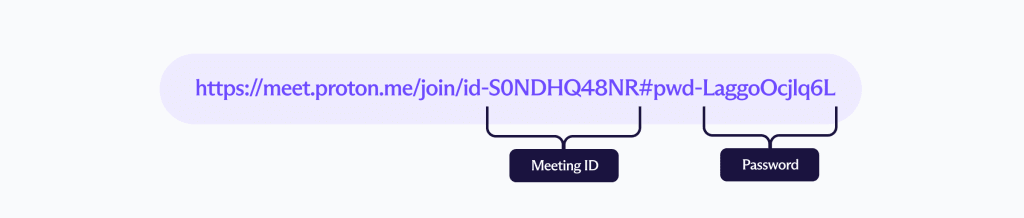

Un link di riunione ha questo aspetto:

Include un ID riunione (S0NDHQ48NR) e una password (LaggoOcjlq6L). Il simbolo hash (#) nel link significa che la parte successiva (la password, nel nostro caso) non viene inviata al server dal browser. Questo impedisce che la password venga registrata nei log o sia accessibile lato server. La password viene generata sul dispositivo dell’host e poi condivisa con gli altri dispositivi dell’host tramite crittografia end-to-end, così l’host può accedere in sicurezza ai link delle riunioni da tutte le app e i dispositivi in cui ha effettuato l’accesso.

Quando viene creato un link di riunione, il client dell’host archivia sul server un verificatore della password, così Proton Meet può usare il protocollo Secure Remote Password (SRP)(nuova finestra) per garantire che tutti i partecipanti alla riunione abbiano le password corrette, senza che il server conosca mai la password. SRP protegge i login Proton da 10 anni e garantisce che i server Proton possano identificare l’utente corretto senza che Proton abbia accesso alla password che può sbloccare le chiavi private.

Crittografia end-to-end con Messaging Layer Security (MLS)

L’obiettivo della crittografia end-to-end (E2EE) è garantire che solo i partecipanti possano decriptare la comunicazione. Altre terze parti, incluso il provider del servizio, non dovrebbero poter intercettare le conversazioni.

La maggior parte dei protocolli E2EE è progettata per la comunicazione uno a uno. Per esempio, in Proton Mail, che usa OpenPGP per l’E2EE, se invii un’email a più utenti Proton Mail, OpenPGP deve crittografare in modo asimmetrico per ogni destinatario usando la chiave pubblica di ciascun destinatario. La capacità di calcolo e la banda crescono linearmente con il numero di partecipanti e questo diventa molto costoso per le chat di gruppo e le chiamate di grandi dimensioni.

Nel 2023, un protocollo chiamato Messaging Layer Security (MLS), su cui alcuni membri del team Proton hanno lavorato, è diventato uno standard IETF. Offre un modo molto più efficiente per usare l’E2EE con gruppi numerosi. L’idea è che, man mano che i membri vengono aggiunti o rimossi, contribuiscano con materiale di chiave per quel ciclo del protocollo, chiamato epoca. I membri sono organizzati in un albero binario che consente di aggiornarli in modo efficiente con nuovi segreti quando si entra in una nuova epoca. Ogni membro concorda crittograficamente in ogni momento su chi fa parte del gruppo.

In Proton Meet, la chiave di epoca viene usata per derivare le chiavi impiegate per crittografare audio, video e messaggi inviati al gruppo. Quando un nuovo partecipante si unisce o quando un partecipante lascia il gruppo, questo attiva una rotazione delle chiavi e tutti iniziano a usarne di nuove. Ciò significa che un partecipante possiede solo le chiavi crittografiche per decriptare le comunicazioni inviate dopo il suo ingresso e prima della sua uscita dal gruppo, garantendo forward secrecy e sicurezza post-compromissione.

In Proton Meet, tutti i dati audio, video, di condivisione dello schermo e della chat sono sempre crittografati lato client usando una chiave fornita da MLS prima di essere inviati ai server SFU, che si limitano a inoltrare i dati crittografati agli altri partecipanti.

Proton Meet usa la password della riunione come chiave precondivisa (PSK) in MLS per garantire che solo i partecipanti con la password corretta della riunione possano derivare le chiavi MLS corrette. Poiché i server di Proton Meet non hanno la password della riunione e quindi non possono derivare le chiavi MLS, Proton non può decriptare né registrare audio, video, contenuti della condivisione dello schermo o messaggi della chat. Tieni presente che i partecipanti possono comunque registrare le riunioni localmente sui loro dispositivi.

Identificazione delle minacce

Nessun log

Sebbene l’E2EE possa proteggere i flussi audio e video delle riunioni, non protegge metadati come i grafi sociali, che possono restare online e danneggiare la nostra privacy. Molti utenti di Proton sono giornalisti, attivisti e dirigenti di alto profilo che devono garantire che la loro identità e le loro relazioni restino riservate. Proton Meet punta alla minimizzazione dei dati e non archivia log di metadati, come chi si è riunito con chi, dopo la fine della chiamata. I partecipanti possono anche unirsi alle riunioni in modo anonimo senza accedere a un account Proton.

Identità anonima

Proton Meet non rivela ai partecipanti alla riunione l’identità reciproca. Ogni volta che partecipi a una riunione, puoi scegliere qualsiasi nome da usare per quella riunione. Se hai effettuato l’accesso, il campo del nome verrà compilato automaticamente con il nome principale dell’account per comodità. Questo nome del partecipante è crittografato end-to-end con una chiave derivata dalla password della riunione e poi condiviso con gli altri partecipanti. Nessuna informazione personale identificabile (PII), come l’indirizzo email o l’IP, è visibile agli altri partecipanti. Tieni presente che, se invii inviti di calendario, l’email rivelerà l’indirizzo email collegato a quel calendario.

Compromissione del server

Abbiamo progettato Proton Meet per ridurre al minimo sia la fiducia necessaria nei server Proton sia il livello di rischio nel caso in cui i nostri server vengano compromessi. Di seguito esamineremo vari scenari e come gli utenti possono restare vigili e rilevare intrusioni nelle riunioni.

- Per prima cosa, se vengono compromessi solo i server WebRTC SFU, l’aggressore può censurare e bloccare l’inoltro di dati audio, video o chat, ma non può leggere né alterare i dati poiché le chiavi vengono condivise solo tramite crittografia end-to-end MLS. I server SFU inoltre non possono identificare quale stanza SFU corrisponda a quale ID riunione, poiché quella mappatura è visibile solo nel nostro database e nei server API di backend.

- In secondo luogo, se vengono compromessi i server di database di Proton Meet, il rischio di perdita di dati è molto basso perché i database contengono solo gli ID delle riunioni e non hanno mai le password né dati audio, video o chat. Quindi l’aggressore non sarebbe in grado di partecipare ad alcuna riunione, né di conoscere i partecipanti alle riunioni passate, né di accedere a dati sensibili.

- Infine, se vengono compromessi i server API di backend di Proton Meet, inclusi i server MLS, un aggressore può tentare di unirsi al gruppo MLS fingendosi un nuovo partecipante. Tuttavia, senza la password della riunione per la chiave precondivisa, l’aggressore non sarà in grado di derivare le chiavi MLS corrette e quindi non potrà sentire né vedere gli altri partecipanti. Per gli utenti con requisiti di sicurezza estremamente elevati, la scheda delle informazioni sulla riunione mostra lo stato MLS, come l’epoca, la dimensione del gruppo e il codice di sicurezza derivato dal segreto dell’epoca. Pertanto è possibile verificare che la dimensione del gruppo MLS corrisponda al numero di partecipanti attendibili alla riunione e che il codice di sicurezza sia lo stesso per tutti i partecipanti.

Poiché i dati MLS sono archiviati su ogni dispositivo client, qualsiasi modifica al gruppo MLS sarà visibile a tutti i partecipanti. Quindi, anche se tutti i server vengono compromessi e un aggressore si unisce alla riunione, ogni partecipante potrà vedere il cambiamento di stato dell’MLS e che ci sono più partecipanti del previsto. Poiché tutti i client Proton Meet sono open source(nuova finestra), chiunque può esaminare la sicurezza del codice lato client che implementa MLS.

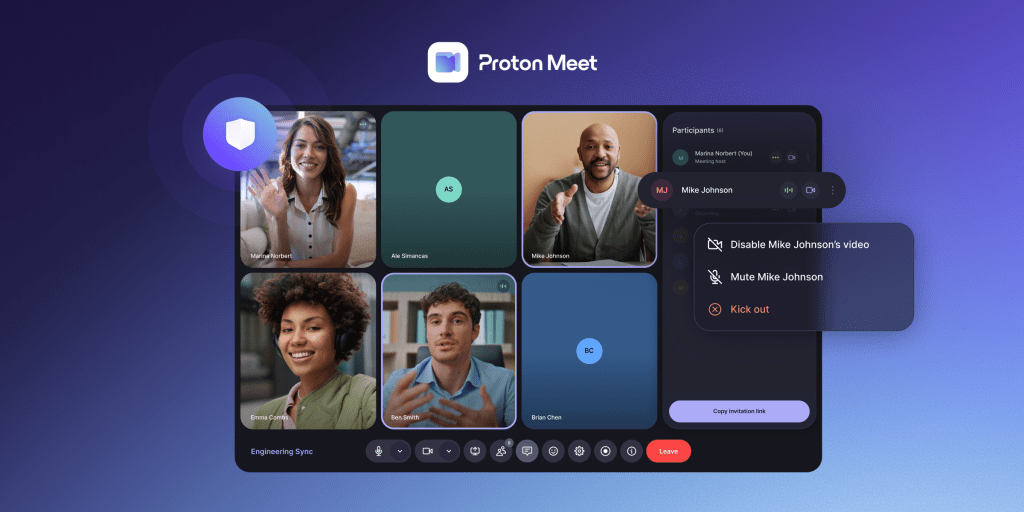

Link di riunione compromesso

Il rischio principale per una chiamata Proton Meet è che un partecipante non autorizzato ottenga l’accesso tramite un link condiviso. Per ridurre questo rischio, gli host possono bloccare le riunioni una volta arrivati i partecipanti attesi. Possono anche disattivare l’audio, interrompere il video o rimuovere istantaneamente i partecipanti indesiderati.

Consigliamo anche di generare un link di riunione unico per ogni sessione per evitare il riutilizzo del link tra gruppi diversi. Questo viene gestito automaticamente quando usi la funzionalità Pianifica riunione e, se necessario, i link permanenti delle stanze di riunione possono anche essere rigenerati manualmente. Gli aggiornamenti futuri includeranno controlli di sicurezza ancora più avanzati.

Conclusione

Il lancio di Proton Meet è una tappa importante nella nostra missione di costruire un internet più privato. Mentre le soluzioni Big Tech per le videochiamate sfruttano il nostro bisogno di connetterci intercettando le nostre chiamate e monetizzando i nostri dati, il modello di sicurezza di Proton Meet garantisce che le tue conversazioni private restino private.

Crittografato end-to-end e con sede in Europa, Proton Meet offre una vera alternativa sovrana alle Big Tech sia per la comunicazione personale che per quella professionale, proteggendoti da violazioni, sorveglianza e sfruttamento. Protetto dalla crittografia zero-access, da una sicurezza multilivello e da alcune delle leggi sulla privacy più rigorose al mondo, Proton Meet aiuta le aziende a semplificare la conformità e protegge tutti gli utenti dalle richieste di dati degli Stati Uniti e dalla giurisdizione extraterritoriale.

I nostri principi sono tutelati dall’azionista principale di Proton, l’organizzazione senza scopo di lucro Proton Foundation, e la nostra attività esiste per servire gli interessi della nostra community. Quindi, come tutti i nostri servizi, lo sviluppo di Proton Meet sarà guidato dal tuo feedback e dalle tue richieste di funzionalità. Grazie per tutto il tuo supporto.