Más de nuestras comunicaciones críticas ahora se realizan a través de videollamadas en línea. Sin embargo, los recientes avances en la tecnología de IA y la minería de datos han puesto a estas llamadas en un alto riesgo de explotación y abuso.

Muchos servicios de videoconferencia son impulsados por modelos de publicidad o por la carrera de la IA para grabar, transcribir y almacenar la mayor cantidad posible de datos de reuniones. Estas empresas de las grandes tecnológicas ahora pueden desplegar inteligencia artificial generativa a bajo costo para analizar y aprender de todo lo que se dice y presenta en nuestras reuniones.

En la era de la IA, las videoconferencias sin cifrar amenazan la libertad individual y la seguridad de la organización. Por eso creamos Proton Meet: para ofrecer una experiencia de nivel empresarial comparable a la de Zoom, Google Meet y Microsoft Teams, a la vez que se protege cada llamada con cifrado de extremo a extremo siempre activo. Con Proton Meet, nadie, ni siquiera nosotros, puede escuchar sus llamadas a escondidas.

Al igual que todos los servicios de Proton, Proton Meet ofrece un potente nivel gratuito porque creemos que todos merecen libertad y privacidad, sin importar su capacidad para pagar por ellas.

El problema de seguridad con las soluciones de reuniones existentes

Del lado del consumidor, muchos confían en servicios como WhatsApp, Facebook Messenger o Apple FaceTime para conectarse con amigos y familiares. Si bien estas aplicaciones usan cifrado de extremo a extremo para evitar que el proveedor escuche, tienen desventajas significativas:

- Alta fricción y recopilación de metadatos: Cada participante debe instalar la aplicación, crear una cuenta (que a menudo requiere un número de teléfono o correo electrónico) y ser agregado a un grupo. Este proceso crea una alta fricción y permite a los proveedores recopilar valiosos metadatos de gráficos sociales.

- Exposición de la dirección IP: Estos servicios suelen usar por defecto conexiones de punto a punto(nueva ventana). Esto significa que los participantes pueden ver las direcciones IP de los demás, lo que podría revelar sus ubicaciones físicas a menos que estén usando una VPN de buena reputación(nueva ventana).

- Límites de escalabilidad: Las aplicaciones de chat para consumidores tienen dificultades con los grupos grandes porque las conexiones de punto a punto crecen exponencialmente con cada participante agregado. En consecuencia, los límites de llamadas son estrictos: WhatsApp limita a 32 participantes y muchos otros limitan a 50.

Para reuniones profesionales, se utilizan ampliamente servicios como Zoom, Google Meet y Microsoft Teams. Estos servicios usan servidores masivos en centros de datos para retransmitir audio y video, por lo que pueden escalar a reuniones más grandes con hasta 1000 participantes, al tiempo que ocultan las direcciones IP de los participantes entre sí. También ofrecen gran accesibilidad, lo que permite a los usuarios unirse a través de cualquier navegador web sin crear una cuenta.

Sin embargo, el cifrado de extremo a extremo (E2EE) está ausente o mal implementado. Fundamentalmente, estas plataformas no fueron diseñadas con la privacidad como una prioridad.

Proton Meet resuelve este dilema al aprovechar el protocolo de cifrado de vanguardia Messaging Layer Security (MLS), mientras conserva la accesibilidad y los controles administrativos que se esperan de las soluciones empresariales.

Diseño técnico

WebRTC para un alto rendimiento y fácil acceso

Al igual que otros servicios de reuniones profesionales, la base de Proton Meet es la tecnología WebRTC con Unidades de Reenvío Selectivo (SFU, por sus siglas en inglés), que son los grandes servidores que retransmiten audio, video, chat y otros datos a todos los participantes.

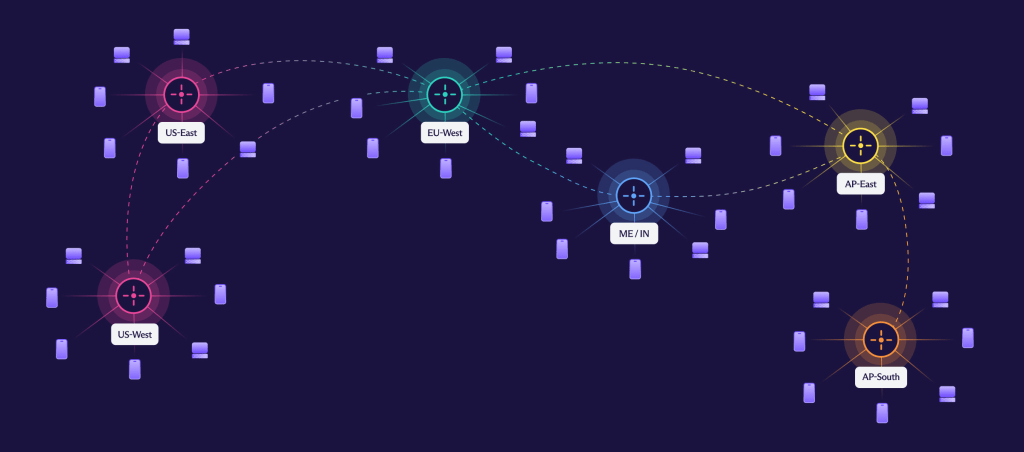

Utilizamos una red distribuida de centros de datos en todo el mundo, al igual que lo hacemos para Proton VPN, para proporcionar la mayor confiabilidad y la menor latencia en cada llamada. Debido a que no hay conexiones de punto a punto, podemos escalar a llamadas grupales masivas mientras ofuscamos las direcciones IP de los participantes entre sí.

Dado que WebRTC es una tecnología madura adoptada por todos los principales navegadores, se puede acceder a Proton Meet desde cualquier computadora o dispositivo móvil con un navegador web. Usted puede enviar un enlace de reunión a cualquier persona en el mundo y esta podrá unirse a la reunión al instante en cualquier navegador web, incluso si no tiene una cuenta de Proton o la aplicación Proton Meet. Además de la aplicación para navegadores web, Proton Meet también tiene aplicaciones móviles y de escritorio para quienes prefieren usar aplicaciones en lugar de un navegador.

Autenticación de reuniones con SRP para que Proton nunca pueda acceder a sus llamadas

De manera similar a otros servicios de reuniones profesionales, proporcionamos controles de administrador para que los anfitriones puedan gestionar sus reuniones. El anfitrión es el usuario que creó el enlace de la reunión y lo envió a otros participantes. Es fundamental que los anfitriones solo compartan los enlaces de las reuniones con personas de confianza, ya que cualquier persona con el enlace completo de la reunión puede unirse a esta si no está bloqueada. Diseñamos Proton Meet para generar automáticamente una contraseña única para cada reunión, pero los servidores de Proton nunca conocen esta contraseña, lo que nos impide acceder a una reunión.

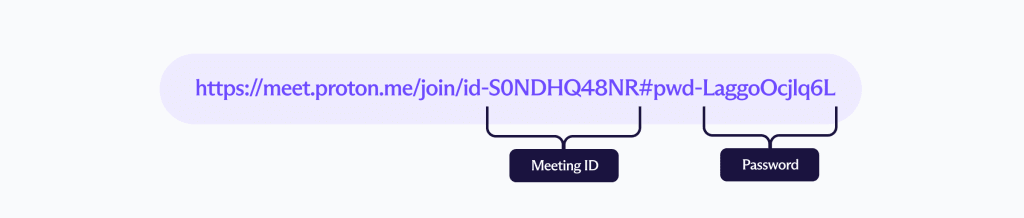

Un enlace de reunión se ve así:

Incluye un ID de reunión (S0NDHQ48NR) y una contraseña (LaggoOcjlq6L). El símbolo de hash (#) en el enlace significa que la parte posterior a este (la contraseña, en nuestro caso) no es enviada al servidor por el navegador. Esto evita que la contraseña sea registrada o accedida desde el lado del servidor. La contraseña se genera en el dispositivo del anfitrión y luego se comparte con los otros dispositivos del anfitrión mediante cifrado de extremo a extremo, de modo que el anfitrión pueda acceder de forma segura a los enlaces de sus reuniones desde todas las aplicaciones y dispositivos en los que haya iniciado sesión.

Cuando se crea un enlace de reunión, el cliente del anfitrión almacena un verificador de contraseña con el servidor para que Proton Meet pueda usar el protocolo de Contraseña Remota Segura (SRP)(nueva ventana) para asegurar que todos los participantes de la reunión tengan las contraseñas correctas, sin que el servidor llegue a conocer la contraseña. SRP ha estado asegurando los inicios de sesión de Proton durante los últimos 10 años y garantiza que los servidores de Proton puedan atender al usuario correcto sin que Proton tenga acceso a la contraseña que puede desbloquear las claves privadas.

Cifrado de extremo a extremo con Messaging Layer Security (MLS)

El objetivo del cifrado de extremo a extremo (E2EE) es garantizar que solo los participantes puedan descifrar la comunicación. Ningún tercero, incluido el proveedor de servicios, debería poder escuchar a escondidas.

La mayoría de los protocolos E2EE están diseñados para la comunicación 1 a 1. Por ejemplo, en Proton Mail, que usa OpenPGP para E2EE, si usted envía un correo electrónico a múltiples usuarios de Proton Mail, OpenPGP tiene que cifrar asimétricamente para cada destinatario usando la clave pública de cada destinatario. El cálculo y el ancho de banda escalan linealmente con el número de participantes, por lo que se vuelve muy costoso para chats de grupos y llamadas grandes.

En 2023, un protocolo llamado Messaging Layer Security (MLS), en el que algunos miembros del equipo de Proton han estado trabajando, se convirtió en un estándar del IETF. Este proporciona una forma mucho más eficiente de usar E2EE para grupos grandes. La idea es que a medida que se agregan o borran miembros, contribuyen con material de claves para ese ciclo del protocolo, llamado Epoch. Los miembros se organizan en un árbol binario que les permite actualizar eficientemente a los miembros con nuevos secretos al ingresar a un nuevo Epoch. Todos los miembros acuerdan criptográficamente quién está en el grupo en todo momento.

En Proton Meet, la clave del Epoch se usa para derivar las claves utilizadas para cifrar el audio, el video y los mensajes enviados al grupo. Cuando un nuevo participante se une o cuando un participante se va, esto desencadena una rotación de claves y todos comienzan a usar nuevas claves. Esto significa que un participante solo tiene las claves criptográficas para descifrar la comunicación enviada después de que se unió y antes de abandonar el grupo, lo que garantiza el secreto hacia adelante y la seguridad posterior a un compromiso.

En Proton Meet, todos los datos de audio, video, pantalla compartida y chat siempre están cifrados en el lado del cliente utilizando una clave proporcionada por MLS antes de ser enviados a los servidores SFU, que simplemente reenvían los datos cifrados a los otros participantes.

Proton Meet usa la contraseña de la reunión como una clave precompartida (PSK) en MLS para asegurar que solo los participantes con la contraseña correcta de la reunión puedan derivar las claves MLS correctas. Como los servidores de Proton Meet no tienen la contraseña de la reunión y, por lo tanto, no pueden derivar las claves MLS, Proton no puede descifrar ni grabar el audio, el video, la pantalla compartida o los mensajes del chat. Tenga en cuenta que los participantes aún pueden grabar reuniones localmente en sus dispositivos.

Modelo de amenaza

Sin registros

Si bien el E2EE puede asegurar los flujos de audio y video de las reuniones, no protege los metadatos, como los gráficos sociales, que pueden permanecer en línea y dañar nuestra privacidad. Muchos de los usuarios de Proton son periodistas, activistas y ejecutivos de alto perfil que necesitan garantizar que sus identidades y relaciones se mantengan confidenciales. Proton Meet tiene como objetivo la minimización de datos y no almacena registros de metadatos, como quién se reunió con quién después de que finalizó la llamada. Los participantes también pueden unirse a las reuniones de forma anónima sin iniciar sesión en una cuenta de Proton.

Identidad anónima

Proton Meet no revela la identidad de los participantes de la reunión entre sí. Cada vez que usted se une a una reunión, puede elegir cualquier nombre para usar en esa reunión. Si ha iniciado sesión, el campo del nombre se completará automáticamente con el nombre principal de la cuenta por conveniencia. Este nombre del participante está cifrado de extremo a extremo con una clave derivada de la contraseña de la reunión y luego se comparte con los otros participantes. Ninguna Información de Identificación Personal (PII, por sus siglas en inglés), como la dirección de correo electrónico o la IP, es visible para los demás participantes. Tenga en cuenta que si envía invitaciones de calendario, el correo electrónico revelará la dirección de correo electrónico vinculada a ese calendario.

Compromiso del servidor

Diseñamos Proton Meet para minimizar tanto la cantidad de confianza requerida en los servidores de Proton como el nivel de riesgo en caso de que nuestros servidores sean comprometidos. A continuación, revisaremos varios escenarios y cómo los usuarios pueden mantenerse atentos y detectar intrusiones en las reuniones.

- Primero, si solo se comprometen los servidores WebRTC SFU, el atacante puede censurar y bloquear el reenvío de datos de audio, video o chat, pero no puede leer ni alterar los datos debido a que las claves solo se comparten a través del cifrado de extremo a extremo de MLS. Los servidores SFU tampoco pueden identificar qué sala de SFU corresponde a qué ID de reunión, ya que ese mapeo solo es visible en nuestra base de datos y en los servidores de API del backend.

- Segundo, si los servidores de bases de datos de Proton Meet son comprometidos, hay muy poco riesgo de filtración de datos, ya que las bases de datos solo tienen los ID de las reuniones y nunca tienen las contraseñas ni ningún dato de audio, video o chat. Por lo tanto, el atacante no podría unirse a ninguna reunión, ni conocer a los participantes de reuniones pasadas, ni acceder a ningún dato confidencial.

- Finalmente, si los servidores de la API del backend de Proton Meet, incluidos los servidores MLS, son comprometidos, un atacante puede intentar unirse al grupo de MLS, haciéndose pasar por un nuevo participante. Sin embargo, sin la contraseña de la reunión para la clave precompartida, el atacante no podrá derivar las claves de MLS correctas y, por lo tanto, no podrá escuchar ni ver a los otros participantes. Para los usuarios con requisitos de seguridad extremadamente altos, la pestaña de información de la reunión muestra el estado de MLS, como el Epoch, el tamaño del grupo y el código de seguridad que se deriva del secreto del Epoch. Por lo tanto, es posible verificar que el tamaño del grupo de MLS coincida con el número de participantes de confianza en la reunión y que el código de seguridad sea el mismo para todos los participantes.

Dado que los datos de MLS se almacenan en el dispositivo de cada cliente, cualquier cambio en el grupo de MLS será visible para todos los participantes. Así que, incluso si todos los servidores son comprometidos y un atacante se une a la reunión, cada participante podrá ver el cambio de estado de MLS y que hay más participantes de lo esperado. Ya que todos los clientes de Proton Meet son de código abierto(nueva ventana), cualquiera puede revisar la seguridad del código del lado del cliente que implementa MLS.

Enlace de reunión comprometido

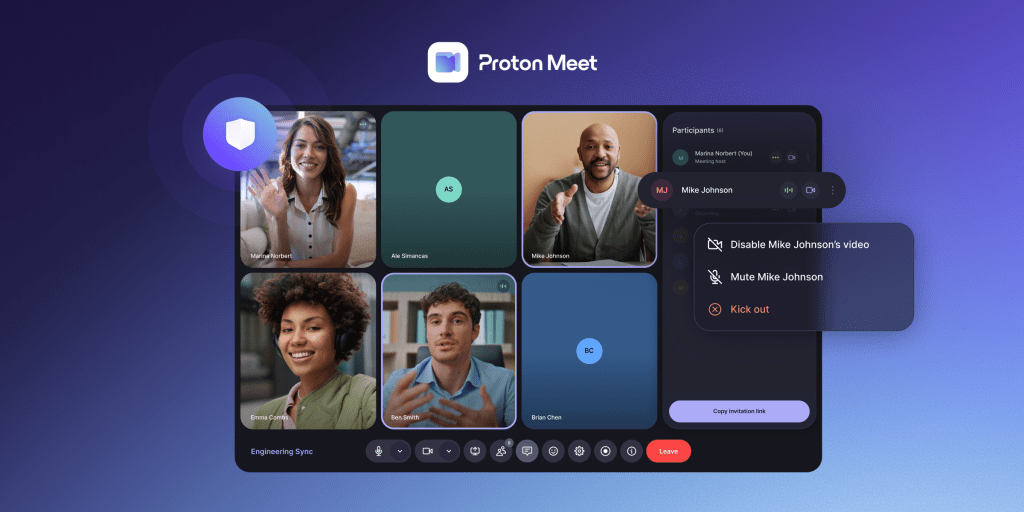

El riesgo principal para una llamada de Proton Meet es que un participante no autorizado obtenga acceso a través de un enlace compartido. Para mitigar esto, los anfitriones pueden bloquear las reuniones una vez que hayan llegado los asistentes esperados. También pueden silenciar el audio, detener el video o borrar a participantes no deseados al instante.

También recomendamos generar un enlace de reunión único para cada sesión, a fin de evitar la reutilización de enlaces entre diferentes grupos. Esto se maneja automáticamente cuando se usa la función de programar reuniones, y los enlaces permanentes de las salas de reuniones también pueden ser rotados manualmente según sea necesario. Las futuras actualizaciones incluirán controles de seguridad aún más mejorados.

Conclusión

El lanzamiento de Proton Meet es un hito importante en nuestra misión de construir un internet más privado. Mientras que las soluciones de videollamadas de las grandes tecnológicas se aprovechan de nuestra necesidad de conectarnos al escuchar nuestras llamadas y monetizar nuestros datos, el modelo de seguridad de Proton Meet garantiza que sus conversaciones privadas se mantengan privadas.

Con cifrado de extremo a extremo y con sede en Europa, Proton Meet ofrece una alternativa verdaderamente soberana a las grandes tecnológicas, tanto para la comunicación personal como para la profesional, lo que le protege de vulneraciones, vigilancia y explotación. Resguardado por cifrado de acceso cero, seguridad de múltiples capas y algunas de las leyes de privacidad más estrictas del mundo, Proton Meet ayuda a las empresas a simplificar el cumplimiento y protege a todos los usuarios de solicitudes de datos de los EE. UU. y de jurisdicciones extraterritoriales.

Nuestros principios están resguardados por el accionista principal de Proton, la organización sin fines de lucro Proton Foundation, y nuestro negocio existe para servir al interés de nuestra comunidad. Así que, al igual que todos nuestros servicios, el desarrollo de Proton Meet será guiado por sus comentarios y solicitudes de funciones. Gracias por todo su soporte.