Flere af vores mest kritiske kommunikationer foregår nu via online videoopkald. Alligevel har de seneste fremskridt inden for AI og data mining-teknologi placeret disse opkald i høj risiko for udnyttelse og misbrug.

Mange videokonferencetjenester er drevet af reklamemodeller eller AI-kapløbet om at optage, transkribere og gemme så mange mødedata som muligt. Disse Big Tech-virksomheder kan nu billigt udrulle generativ AI til at analysere og lære af alt, hvad der bliver sagt og præsenteret på vores møder.

I AI-æraen truer ukrypterede videokonferencer den individuelle frihed og organisationers sikkerhed. Det er derfor, vi byggede Proton Meet: for at levere en oplevelse på virksomhedsniveau, der kan sammenlignes med Zoom, Google Meet og Microsoft Teams, samtidig med at hvert opkald beskyttes med altid aktiv end-to-end kryptering. Med Proton Meet kan ingen — ikke engang os — aflytte Deres opkald.

Som alle Proton-tjenester tilbyder Proton Meet et kraftfuldt gratis niveau, fordi vi mener, at alle fortjener frihed og privatliv, uanset deres evne til at betale for det.

Sikkerhedsproblemet med eksisterende mødeløsninger

På forbrugersiden er der mange, der stoler på tjenester som WhatsApp, Facebook Messenger eller Apple FaceTime for at forbinde med venner og familie. Selvom disse apps bruger end-to-end kryptering for at forhindre udbyderen i at lytte med, har de betydelige ulemper:

- Høj friktion & indsamling af metadata: Hver deltager skal installere appen, oprette en konto (hvilket ofte kræver et telefonnummer eller en e-mail) og tilføjes til en gruppe. Denne proces skaber høj friktion og giver udbyderne mulighed for at høste værdifulde metadata for den sociale graf.

- Eksponering af IP-adresse: Disse tjenester bruger ofte peer-to-peer-forbindelser(nyt vindue) som standard. Dette betyder, at deltagerne kan se hinandens IP-adresser, hvilket potentielt afslører deres fysiske placeringer, medmindre de bruger en anerkendt VPN(nyt vindue).

- Skalerbarhedsbegrænsninger: Chat-apps til forbrugere har svært ved store grupper, fordi peer-to-peer-forbindelser vokser eksponentielt for hver tilføjet deltager. Følgelig er opkaldsgrænserne strenge — WhatsApp maksimerer ved 32 deltagere, og mange andre ved 50.

Til professionelle møder anvendes tjenester som Zoom, Google Meet og Microsoft Teams i vid udstrækning. Disse tjenester bruger massive servere i datacentre til at videresende lyd og video, så de kan skalere til større møder med op til 1.000 deltagere, mens de skjuler deltagernes IP’er for hinanden. De tilbyder også høj tilgængelighed, hvilket giver brugerne mulighed for at deltage via enhver webbrowser uden at oprette en konto.

Imidlertid er end-to-end kryptering (E2EE) enten fraværende eller dårligt implementeret. Grundlæggende blev disse platforme ikke designet med privatliv som en prioritet.

Proton Meet løser dette dilemma ved at udnytte den banebrydende krypteringsprotokol Messaging Layer Security (MLS), samtidig med at tilgængeligheden og de administrative kontroller, der forventes af virksomhedsløsninger, bevares.

Teknisk design

WebRTC for høj ydeevne og nem adgang

I lighed med andre professionelle mødetjenester er Proton Meets fundament WebRTC-teknologi med Selective Forwarding Units (SFU), som er de store servere, der videresender lyd, video, chat og andre data til alle deltagere.

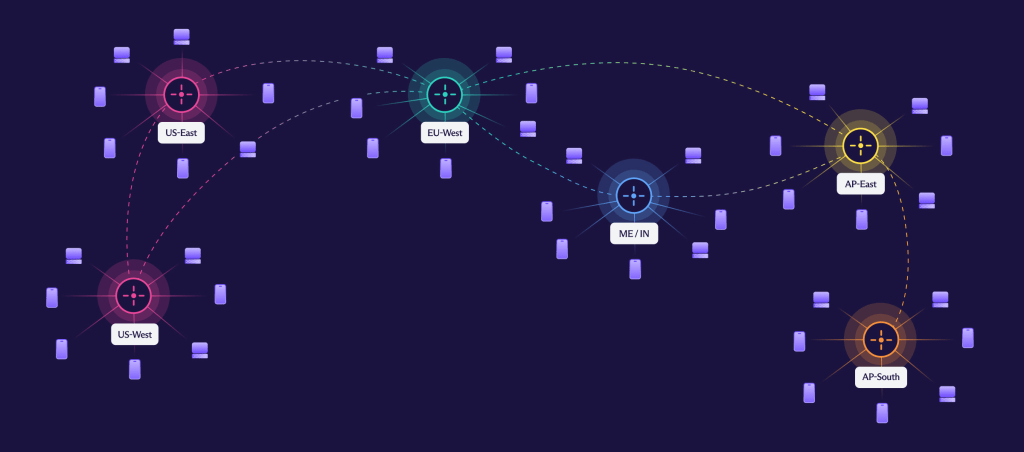

Vi udnytter et distribueret netværk af datacentre rundt om i verden, som vi gør for Proton VPN, for at levere den højeste pålidelighed og laveste latenstid for hvert opkald. Fordi der ikke er nogen peer-to-peer-forbindelser, kan vi skalere til massive gruppeopkald, mens vi slører deltagernes IP’er for hinanden.

Da WebRTC er en moden teknologi, der er vedtaget af alle de store browsere, kan man få adgang til Proton Meet fra enhver computer eller mobilenhed med en webbrowser. De kan sende et mødelink til hvem som helst i verden, og de kan deltage i mødet øjeblikkeligt i enhver webbrowser, selvom de ikke har en Proton-konto eller Proton Meet-app. Ud over webbrowser-appen har Proton Meet også desktop- og mobil-apps til dem, der foretrækker at bruge apps i stedet for en browser.

Mødegodkendelse med SRP, så Proton aldrig kan få adgang til Deres opkald

I lighed med andre professionelle mødetjenester leverer vi admin-kontroller til værter til at administrere deres møder. Værten er den bruger, der oprettede mødelinket og sendte det til andre deltagere. Det er kritisk, at værter kun deler mødelinkene med betroede personer, fordi alle med det fulde mødelink kan deltage i mødet, hvis mødet ikke er låst. Vi designede Proton Meet til automatisk at generere en unik adgangskode til hvert møde, men denne adgangskode er aldrig kendt af Proton-servere, hvilket forhindrer os i at få adgang til et møde.

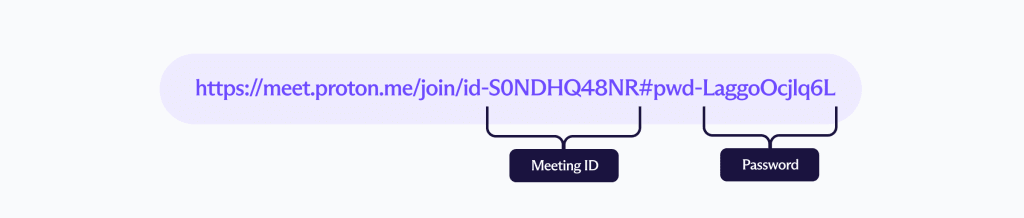

Et mødelink ser således ud:

Det inkluderer et møde-ID (S0NDHQ48NR) og en adgangskode (LaggoOcjlq6L). Hash-symbolet (#) i linket betyder, at delen efter det (adgangskoden, i vores tilfælde) ikke sendes til serveren af browseren. Dette forhindrer adgangskoden i at blive logget eller få adgang til på serversiden. Adgangskoden genereres på værtens enhed og deles derefter med værtens andre enheder med end-to-end kryptering, så værten sikkert kan få adgang til sine mødelinks fra alle sine indloggede apps og enheder.

Når et mødelink oprettes, gemmer værtens klient en adgangskodebekræfter på serveren, så Proton Meet kan bruge protokollen Secure Remote Password (SRP)(nyt vindue) til at sikre, at alle mødedeltagere har de rigtige adgangskoder, uden at serveren nogensinde kender adgangskoden. SRP har sikret Proton-logins i de sidste 10 år og sikrer, at Proton-servere kan betjene den rigtige bruger, uden at Proton har adgang til adgangskoden, der kan låse de private nøgler op.

End-to-end kryptering med Messaging Layer Security (MLS)

Målet med end-to-end kryptering (E2EE) er at sikre, at kun deltagerne kan dekryptere kommunikationen. Andre tredjeparter, herunder tjenesteudbyderen, bør ikke kunne aflytte.

De fleste E2EE-protokoller er bygget til 1-til-1-kommunikation. For eksempel i Proton Mail, som bruger OpenPGP til E2EE, skal OpenPGP, hvis De sender en e-mail til flere Proton Mail-brugere, asymmetrisk kryptere for hver modtager ved hjælp af hver modtagers offentlige nøgle. Beregningen og båndbredden skalerer lineært med antallet af deltagere, og det bliver meget dyrt for store gruppechats og opkald.

I 2023 blev en protokol kaldet Messaging Layer Security (MLS), som nogle medlemmer af Proton-teamet har arbejdet på, en IETF-standard. Den giver en meget mere effektiv måde at bruge E2EE på i store grupper. Ideen er, at efterhånden som medlemmer tilføjes eller fjernes, bidrager de med nøglemateriale til den cyklus af protokollen, kaldet en Epoch. Medlemmerne er organiseret i et binært træ, der gør det muligt for dem effektivt at opdatere medlemmer med nye hemmeligheder, når de går ind i en ny Epoch. Hvert medlem er kryptografisk enig i, hvem der er i gruppen til enhver tid.

I Proton Meet bruges Epoch-nøglen til at udlede de nøgler, der bruges til at kryptere lyd, video og beskeder sendt til gruppen. Når en ny deltager tilslutter sig, eller når en deltager forlader mødet, udløser dette en nøglerotation, og alle begynder at bruge nye nøgler. Dette betyder, at en deltager kun har de kryptografiske nøgler til at dekryptere kommunikation, der er sendt, efter de tilsluttede sig, og før de forlod gruppen, hvilket sikrer fremadrettet hemmeligholdelse og sikkerhed efter kompromittering.

I Proton Meet er alle lyd-, video-, skærmdelings- og chatdata altid krypteret på klientsiden ved hjælp af en nøgle leveret af MLS, før de sendes til SFU-serverne, som simpelthen videresender de krypterede data til de andre deltagere.

Proton Meet bruger mødets adgangskode som en pre-shared key (PSK) i MLS for at sikre, at kun deltagere med den rigtige adgangskode kan udlede de rigtige MLS-nøgler. Da Proton Meet-serverne ikke har mødets adgangskode og derved ikke kan udlede MLS-nøglerne, kan Proton ikke dekryptere og optage lyd, video, skærmdeling eller chatbeskeder. Bemærk, at deltagere stadig kan optage møder lokalt på deres enheder.

Trusselsmodel

Ingen logs

Mens E2EE kan sikre lyd- og videostreams for møder, beskytter det ikke metadata såsom sociale grafer, der kan blive hængende online og skade vores privatliv. Mange af Protons brugere er højprofilerede journalister, aktivister og ledere, der skal sikre, at deres identiteter og relationer forbliver fortrolige. Proton Meet sigter mod dataminimering og gemmer ikke metadatalogge såsom hvem der mødtes med hvem, efter opkaldet er afsluttet. Deltagere kan også deltage i møder anonymt uden at logge ind på en Proton-konto.

Anonym identitet

Proton Meet afslører ikke mødedeltagernes identitet for hinanden. Hver gang De deltager i et møde, kan De vælge et hvilket som helst navn, De vil bruge til det møde. Hvis De er logget ind, vil navnefeltet automatisk blive udfyldt med kontoens primære navn for nemheds skyld. Dette deltagernavn er end-to-end krypteret med en nøgle udledt fra mødets adgangskode og deles derefter med andre deltagere. Ingen personligt identificerbare oplysninger (PII) såsom e-mailadresse eller IP er synlige for andre deltagere. Bemærk, at hvis De sender kalenderinvitationer, vil e-mailen afsløre den e-mailadresse, der er knyttet til den pågældende kalender.

Serverkompromittering

Vi designede Proton Meet til at minimere både mængden af tillid, der kræves til Proton-servere, og risikoniveauet, hvis vores servere bliver kompromitteret. Nedenfor vil vi gennemgå forskellige scenarier, og hvordan brugere kan forblive opmærksomme og opdage mødeindtrængen.

- For det første, hvis blot WebRTC SFU-serverne bliver kompromitteret, kan angriberen censurere og blokere videresendelsen af lyd-, video- eller chatdata, men kan ikke læse eller ændre dataene på grund af, at nøglerne kun deles via MLS end-to-end kryptering. SFU-serverne kan heller ikke identificere, hvilket SFU-rum der svarer til hvilket møde-ID, da den kortlægning kun er synlig på vores database- og backend API-servere.

- For det andet, hvis Proton Meets databaseservere kompromitteres, er der meget lille risiko for datalækage, da databaserne kun har møde-id’erne og aldrig har adgangskoderne eller nogen lyd-, video- eller chatdata. Angriberen vil derfor ikke kunne deltage i møder, få kendskab til tidligere mødedeltagere eller få adgang til følsomme data.

- Endelig, hvis Proton Meets backend API-servere, herunder MLS-serverne, kompromitteres, kan en angriber forsøge at tilslutte sig MLS-gruppen og udgive sig for at være en ny deltager. Uden mødets adgangskode til den foruddelte nøgle vil angriberen imidlertid ikke være i stand til at udlede de rigtige MLS-nøgler og vil således ikke kunne høre eller se de andre deltagere. For brugere med ekstremt høje sikkerhedskrav viser mødeinformationsfanen MLS-tilstanden, såsom Epoch, gruppens størrelse og sikkerhedskoden, der er udledt fra Epoch-hemmeligheden. Det er derfor muligt at bekræfte, at MLS-gruppens størrelse matcher antallet af betroede deltagere i mødet, og at sikkerhedskoden er den samme på tværs af alle deltagere.

Da MLS-dataene er lagret på hver klientenhed, vil enhver ændring i MLS-gruppen være synlig for alle deltagere. Så selvom alle servere er kompromitteret, og en angriber tilslutter sig mødet, vil alle deltagere kunne se, at MLS-tilstanden ændres, og at der er flere deltagere end forventet. Da alle Proton Meet-klienter er open source(nyt vindue), kan enhver gennemgå sikkerheden i klientsidekoden, der implementerer MLS.

Kompromitteret mødelink

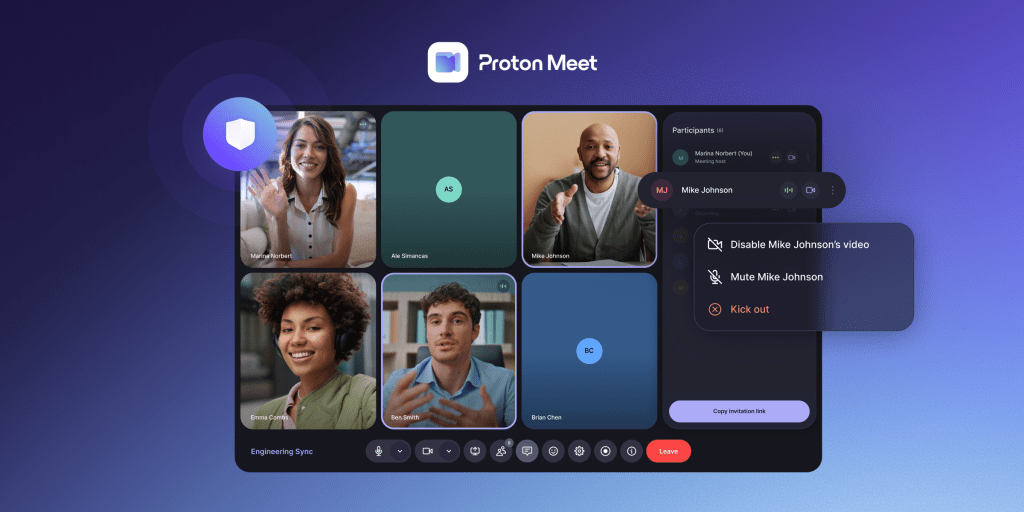

Den primære risiko for et Proton Meet-opkald er, at en uautoriseret deltager får adgang via et delt link. For at afbøde dette kan værter låse møder, når de forventede deltagere er ankommet. De kan også slå lyden fra, stoppe video eller fjerne uønskede deltagere øjeblikkeligt.

Vi anbefaler også at generere et unikt mødelink til hver session for at forhindre genbrug af links på tværs af forskellige grupper. Dette håndteres automatisk, når man bruger funktionen Planlæg møde, og permanente møderumslinks kan også roteres manuelt efter behov. Fremtidige opdateringer vil indeholde endnu mere forbedrede sikkerhedskontroller.

Konklusion

Lanceringen af Proton Meet er en betydelig milepæl i vores mission om at bygge et mere privat internet. Mens Big Tech-videoopkaldsløsninger udnytter vores behov for at forbinde ved at aflytte vores opkald og tjene penge på vores data, sikrer Proton Meets sikkerhedsmodel, at Deres private samtaler forbliver private.

End-to-end krypteret og baseret i Europa, tilbyder Proton Meet et i sandhed suverænt Big Tech-alternativ til både personlig og professionel kommunikation — og beskytter Dem mod databrud, overvågning og udnyttelse. Beskyttet af zero-access kryptering, sikkerhed i flere lag og nogle af verdens stærkeste love om privatliv, hjælper Proton Meet virksomheder med at forenkle overholdelse og beskytter alle brugere mod amerikanske dataanmodninger og ekstraterritorial jurisdiktion.

Vores principper beskyttes af Protons primære aktionær, den almennyttige Proton Foundation, og vores virksomhed eksisterer for at tjene vores fællesskabs interesser. Så i lighed med alle vores tjenester vil Proton Meets udvikling blive styret af Deres feedback og funktionsanmodninger. Tak for al Deres support.