Une plus grande part de nos communications les plus critiques se déroule désormais via des appels vidéo en ligne. Pourtant, les récentes avancées en matière d’IA et de technologies d’exploration de données ont exposé ces appels à un risque élevé d’exploitation et d’abus.

De nombreux services de visioconférence sont drivés par des modèles publicitaires ou par la course à l’IA pour enregistrer, transcrire et stocker autant de données de réunion que possible. Ces entreprises de la Big Tech peuvent désormais déployer à moindre coût une IA générative pour analyser et apprendre de tout ce qui est dit et présenté lors de nos réunions.

À l’ère de l’IA, la visioconférence non chiffrée menace la liberté individuelle et la sécurité de l’organisation. C’est pourquoi nous avons créé Proton Meet : pour offrir une expérience d’entreprise comparable à Zoom, Google Meet et Microsoft Teams, tout en protégeant chaque appel avec un chiffrement de bout en bout permanent. Avec Proton Meet, personne — pas même nous — ne peut écouter vos appels.

Comme tous les services Proton, Proton Meet propose une version gratuite performante, car nous pensons que tout le monde a droit à la liberté et au respect de la vie privée, indépendamment de sa capacité à payer.

Le problème de sécurité des solutions de réunion existantes

Côté grand public, beaucoup s’appuient sur des services comme WhatsApp, Facebook Messenger ou Apple FaceTime pour se connecter avec leurs amis et leur famille. Bien que ces applications utilisent un chiffrement de bout en bout pour empêcher le fournisseur d’écouter, elles présentent des inconvénients majeurs :

- Frictions élevées & collecte de métadonnées : Chaque participant doit installer l’application, créer un compte (nécessitant souvent un numéro de téléphone ou un e-mail) et être ajouté à un groupe. Ce processus crée des frictions importantes et permet aux fournisseurs de récolter de précieuses métadonnées de graphe social.

- Exposition de l’adresse IP : Ces services utilisent souvent des connexions peer-to-peer(nouvelle fenêtre) par défaut. Cela signifie que les participants peuvent voir les adresses IP des autres, révélant potentiellement leur emplacement physique, à moins qu’ils n’utilisent un VPN de bonne réputation(nouvelle fenêtre).

- Limites d’évolutivité : Les applications de messagerie grand public ont du mal avec les grands groupes, car les connexions peer-to-peer augmentent de façon exponentielle avec chaque participant ajouté. Par conséquent, les limites d’appel sont strictes — WhatsApp limite à 32 participants, et beaucoup d’autres à 50.

Pour les réunions professionnelles, des services comme Zoom, Google Meet et Microsoft Teams sont largement utilisés. Ces services utilisent des serveurs massifs dans des centres de données pour relayer l’audio et la vidéo, de sorte qu’ils peuvent évoluer vers des réunions plus importantes comptant jusqu’à 1 000 participants tout en masquant les adresses IP des participants entre eux. Ils offrent également une grande accessibilité, permettant aux utilisateurs d’y accéder via n’importe quel navigateur web sans créer de compte.

Cependant, le chiffrement de bout en bout (E2EE) est soit absent, soit mal mis en œuvre. Fondamentalement, ces plateformes n’ont pas été conçues avec le respect de la vie privée comme priorité.

Proton Meet résout ce dilemme en tirant parti du protocole de chiffrement de pointe Messaging Layer Security (MLS), tout en conservant l’accessibilité et les contrôles d’admin attendus des solutions d’entreprise.

Conception technique

WebRTC pour de hautes performances et un accès facile

À l’instar des autres services de réunion professionnels, Proton Meet repose sur la technologie WebRTC avec des unités de transfert sélectif (SFU), qui sont les grands serveurs relayant l’audio, la vidéo, le chat et les autres données à tous les participants.

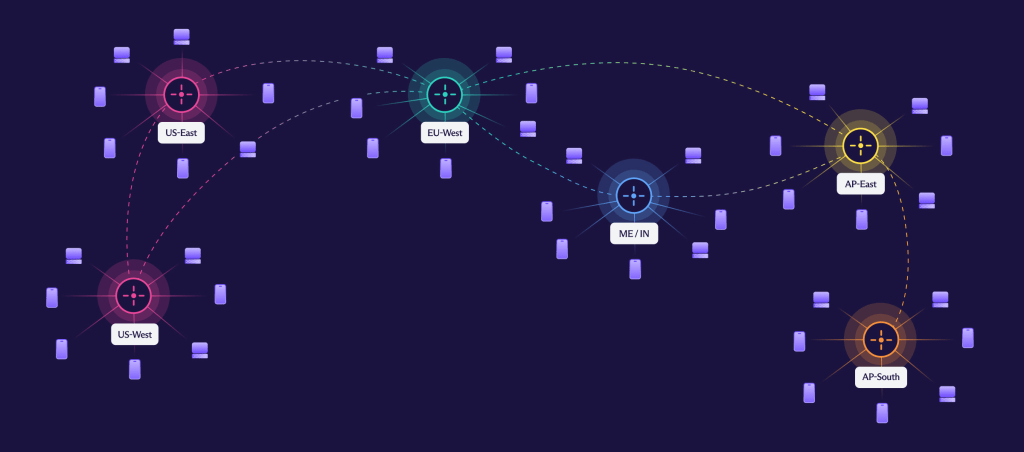

Nous utilisons un réseau distribué de centres de données à travers le monde, comme nous le faisons pour Proton VPN, afin d’offrir la plus grande fiabilité et la plus faible latence pour chaque appel. Comme il n’y a pas de connexions peer-to-peer, nous pouvons évoluer vers des appels de groupe massifs tout en masquant les adresses IP des participants entre eux.

Étant donné que WebRTC est une technologie mature adoptée par tous les principaux navigateurs, il est possible d’accéder à Proton Meet depuis n’importe quel ordinateur ou appareil mobile doté d’un navigateur web. Vous pouvez envoyer un lien de réunion à n’importe qui dans le monde et ces personnes peuvent rejoindre la réunion instantanément dans n’importe quel navigateur web, même si elles n’ont pas de compte Proton ou d’application Proton Meet. En plus de l’application de navigateur web, Proton Meet propose également des applications de bureau et mobiles pour ceux qui préfèrent utiliser des applications plutôt qu’un navigateur.

Authentification de la réunion avec SRP pour que Proton ne puisse jamais accéder à vos appels

À l’instar d’autres services de réunion professionnels, nous fournissons des contrôles d’admin permettant aux hôtes de gérer leurs réunions. L’hôte est l’utilisateur qui a créé le lien de la réunion et l’a envoyé aux autres participants. Il est essentiel que les hôtes ne partagent les liens de réunion qu’avec des personnes approuvées, car toute personne disposant du lien complet peut rejoindre la réunion si elle n’est pas verrouillée. Nous avons conçu Proton Meet pour qu’il génère automatiquement un mot de passe unique pour chaque réunion, mais ce mot de passe n’est jamais connu des serveurs Proton, ce qui nous empêche d’accéder à une réunion.

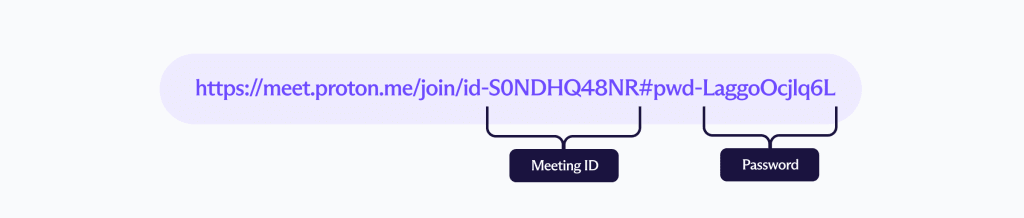

Un lien de réunion ressemble à ceci :

Il comprend un identifiant de réunion (S0NDHQ48NR) et un mot de passe (LaggoOcjlq6L). Le symbole de hachage (#) dans le lien signifie que la partie qui le suit (le mot de passe, dans notre cas) n’est pas envoyée au serveur par le navigateur. Cela empêche le mot de passe d’être enregistré dans le journal ou d’être consulté côté serveur. Le mot de passe est généré sur l’appareil de l’hôte, puis partagé avec les autres appareils de l’hôte grâce au chiffrement de bout en bout afin que l’hôte puisse accéder en toute sécurité à ses liens de réunion à partir de toutes ses applications et de tous ses appareils connectés.

Lorsqu’un lien de réunion est créé, le client de l’hôte stocke un vérificateur de mot de passe sur le serveur afin que Proton Meet puisse utiliser le protocole SRP (Secure Remote Password)(nouvelle fenêtre) pour s’assurer que tous les participants à la réunion disposent des bons mots de passe, sans que le serveur ne connaisse jamais le mot de passe. Le SRP sécurise les identifiants Proton depuis 10 ans et garantit que les serveurs Proton peuvent servir le bon utilisateur sans que Proton n’ait accès au mot de passe permettant de déverrouiller les clés privées.

Chiffrement de bout en bout avec Messaging Layer Security (MLS)

L’objectif du chiffrement de bout en bout (E2EE) est de s’assurer que seuls les participants peuvent déchiffrer la communication. Les autres tiers, y compris le fournisseur de services, ne doivent pas pouvoir écouter.

La plupart des protocoles E2EE sont conçus pour les communications en tête-à-tête. Par exemple, dans Proton Mail, qui utilise OpenPGP pour l’E2EE, si vous envoyez un message à plusieurs utilisateurs de Proton Mail, OpenPGP doit le chiffrer de manière asymétrique pour chaque destinataire en utilisant la clé publique de chaque destinataire. Le calcul et la bande passante augmentent de façon linéaire avec le nombre de participants, ce qui devient très coûteux pour les grands groupes de discussion et d’appels.

En 2023, un protocole appelé Messaging Layer Security (MLS), sur lequel certains membres de l’équipe Proton ont travaillé, est devenu une norme de l’IETF. Il offre un moyen beaucoup plus performant d’utiliser l’E2EE pour les grands groupes. L’idée est que lorsque des membres sont ajoutés ou retirés, ils apportent du matériel de clé pour ce cycle du protocole, appelé une Epoch. Les membres sont organisés dans un arbre binaire qui leur permet de mettre à jour efficacement les membres avec de nouveaux secrets lors du passage à une nouvelle Epoch. Chaque membre s’accorde cryptographiquement sur l’identité des personnes présentes dans le groupe à tout moment.

Dans Proton Meet, la clé Epoch est utilisée pour dériver les clés servant à chiffrer l’audio, la vidéo et les messages envoyés au groupe. Lorsqu’un nouveau participant rejoint le groupe ou qu’un participant le quitte, cela déclenche une rotation des clés et tout le monde commence à utiliser de nouvelles clés. Cela signifie qu’un participant ne dispose des clés cryptographiques que pour déchiffrer les communications envoyées après son arrivée et avant son départ du groupe, garantissant ainsi la confidentialité persistante (forward secrecy) et la sécurité post-compromission.

Dans Proton Meet, toutes les données audio, vidéo, de partage d’écran et de chat sont toujours chiffrées côté client à l’aide d’une clé fournie par MLS avant d’être envoyées aux serveurs SFU, qui se contentent de transférer les données chiffrées aux autres participants.

Proton Meet utilise le mot de passe de la réunion comme clé pré-partagée (PSK) dans MLS pour s’assurer que seuls les participants disposant du bon mot de passe de réunion peuvent dériver les bonnes clés MLS. Puisque les serveurs de Proton Meet ne disposent pas du mot de passe de la réunion et ne peuvent donc pas dériver les clés MLS, Proton ne peut pas déchiffrer ni enregistrer l’audio, la vidéo, le partage d’écran ou les messages de chat. Notez que les participants peuvent toujours enregistrer les réunions localement sur leurs appareils.

Modèle de menace

Aucun journal

Bien que l’E2EE puisse sécuriser les flux audio et vidéo des réunions, il ne protège pas les métadonnées telles que les graphes sociaux qui peuvent s’attarder en ligne et nuire à notre respect de la vie privée. De nombreux utilisateurs de Proton sont des journalistes, des militants et des cadres de premier plan qui doivent s’assurer que leur identité et leurs relations restent confidentielles. Proton Meet vise la minimisation des données et ne stocke pas de journaux de métadonnées, par exemple qui a rencontré qui après la fin de l’appel. Les participants peuvent également rejoindre des réunions de manière anonyme sans se connecter à un compte Proton.

Identité anonyme

Proton Meet ne révèle pas l’identité des participants à la réunion entre eux. Chaque fois que vous rejoignez une réunion, vous pouvez choisir n’importe quel nom à utiliser pour cette réunion. Si vous êtes connecté, le champ du nom se remplira automatiquement avec le nom principal du compte pour plus de commodité. Ce nom de participant est chiffré de bout en bout avec une clé dérivée du mot de passe de la réunion, puis partagé avec les autres participants. Aucune information d’identification personnelle (PII) telle que l’adresse e-mail ou l’adresse IP n’est visible par les autres participants. Notez que si vous envoyez des invitations de calendrier, le message révélera l’adresse e-mail liée à ce calendrier.

Serveur compromis

Nous avons conçu Proton Meet pour réduire à la fois le niveau de confiance requis envers les serveurs Proton et le niveau de risque si nos serveurs sont compromis. Ci-dessous, nous aborderons divers scénarios et la manière dont les utilisateurs peuvent rester vigilants et détecter les intrusions lors des réunions.

- Premièrement, si seuls les serveurs SFU WebRTC sont compromis, l’attaquant peut censurer et bloquer le transfert des données audio, vidéo ou de chat, mais ne peut ni lire ni modifier ces données, car les clés ne sont partagées que via le chiffrement de bout en bout MLS. Les serveurs SFU ne peuvent pas non plus identifier quelle salle SFU correspond à quel identifiant de réunion, car cette correspondance n’est visible que sur nos bases de données et nos serveurs API en arrière-plan.

- Deuxièmement, si les serveurs de base de données de Proton Meet sont compromis, il y a très peu de risques de fuite de données, car les bases de données ne contiennent que les identifiants de réunion et jamais les mots de passe, ni aucune donnée audio, vidéo ou de chat. L’attaquant ne pourrait donc rejoindre aucune réunion, ni connaître les participants des réunions passées, ni accéder à des données sensibles.

- Enfin, si les serveurs API en arrière-plan de Proton Meet, y compris les serveurs MLS, sont compromis, un attaquant peut tenter de rejoindre le groupe MLS en se faisant passer pour un nouveau participant. Cependant, sans le mot de passe de la réunion pour la clé pré-partagée, l’attaquant ne pourra pas dériver les bonnes clés MLS et ne pourra donc ni entendre ni voir les autres participants. Pour les utilisateurs ayant des exigences de sécurité extrêmement élevées, l’onglet d’informations de la réunion montre l’état MLS, comme l’Epoch, la taille du groupe et le code de sécurité dérivé du secret de l’Epoch. Il est donc possible de vérifier que la taille du groupe MLS correspond au nombre de participants approuvés dans la réunion et que le code de sécurité est le même pour tous les participants.

Étant donné que les données MLS sont stockées sur chaque appareil client, tout changement dans le groupe MLS sera visible par tous les participants. Ainsi, même si tous les serveurs sont compromis et qu’un attaquant rejoint la réunion, chaque participant pourra voir le changement d’état MLS et le fait qu’il y a plus de participants que prévu. Puisque tous les clients Proton Meet sont open source(nouvelle fenêtre), n’importe qui peut examiner la sécurité du code côté client qui implémente MLS.

Lien de réunion compromis

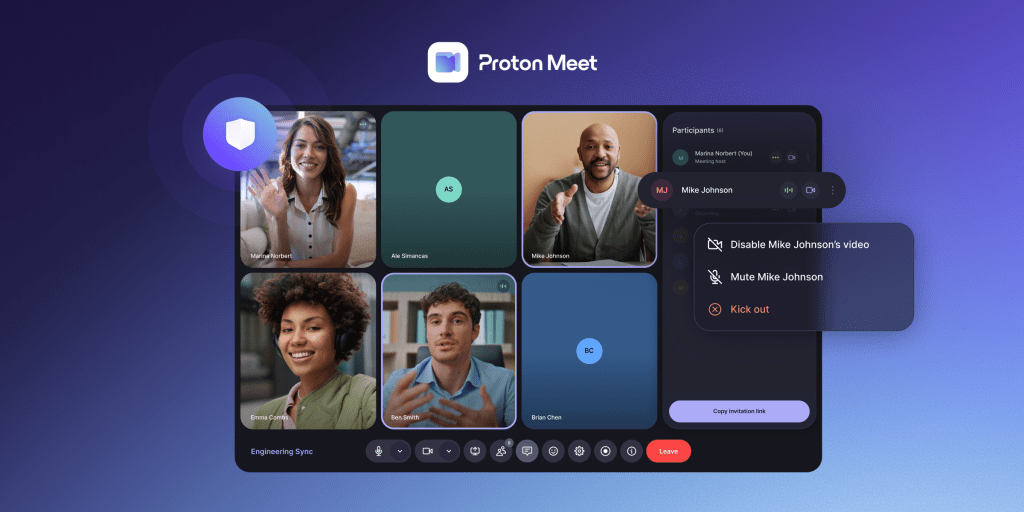

Le risque principal pour un appel Proton Meet est qu’un participant non autorisé y accède via un lien partagé. Pour atténuer ce risque, les hôtes peuvent verrouiller les réunions une fois que les participants attendus sont arrivés. Ils peuvent également couper le son, arrêter la vidéo ou retirer instantanément les participants indésirables.

Nous recommandons également de générer un lien de réunion unique pour chaque session afin d’éviter la réutilisation des liens entre différents groupes. Cela est géré automatiquement lors de l’utilisation de la fonctionnalité Planifier une réunion, et les liens de salle de réunion permanente peuvent également être renouvelés manuellement selon les besoins. Les futures mises à jour incluront des contrôles de sécurité encore plus poussés.

Conclusion

Le lancement de Proton Meet est une étape importante dans notre mission visant à construire un Internet plus privé. Alors que les solutions d’appels vidéo des géants de la technologie tirent parti de notre besoin de nous connecter en écoutant nos appels et en monétisant nos données, le modèle de sécurité de Proton Meet garantit que vos conversations privées restent privées.

Chiffré de bout en bout et basé en Europe, Proton Meet offre une alternative souveraine aux géants de la technologie pour la communication personnelle et professionnelle — vous protégeant contre les fuites de données, la surveillance et l’exploitation. Protégé par un chiffrement zéro accès, une sécurité à plusieurs niveaux et certaines des lois sur le respect de la vie privée les plus strictes au monde, Proton Meet aide les entreprises à simplifier la conformité et protège tous les utilisateurs des demandes de données américaines et de la juridiction extraterritoriale.

Nos principes sont préservés par le principal actionnaire de Proton, la Proton Foundation à but non lucratif, et notre entreprise existe pour servir l’intérêt de notre communauté. Ainsi, comme pour tous nos services, le développement de Proton Meet sera guidé par vos commentaires et vos demandes de fonctionnalités. Merci pour tout votre soutien.