Coraz więcej naszej kluczowej komunikacji odbywa się teraz za pośrednictwem rozmów wideo online. Jednak ostatnie postępy w dziedzinie sztucznej inteligencji i technologii eksploracji danych naraziły te rozmowy na wysokie ryzyko wykorzystania i nadużyć.

Wiele usług wideokonferencyjnych opiera się na modelach reklamowych lub wyścigu AI o nagrywanie, transkrybowanie i przechowywanie jak największej ilości danych ze spotkań. Te firmy Big Tech mogą teraz tanio wdrożyć generatywną sztuczną inteligencję, aby analizować i uczyć się ze wszystkiego, co zostało powiedziane i zaprezentowane na naszych spotkaniach.

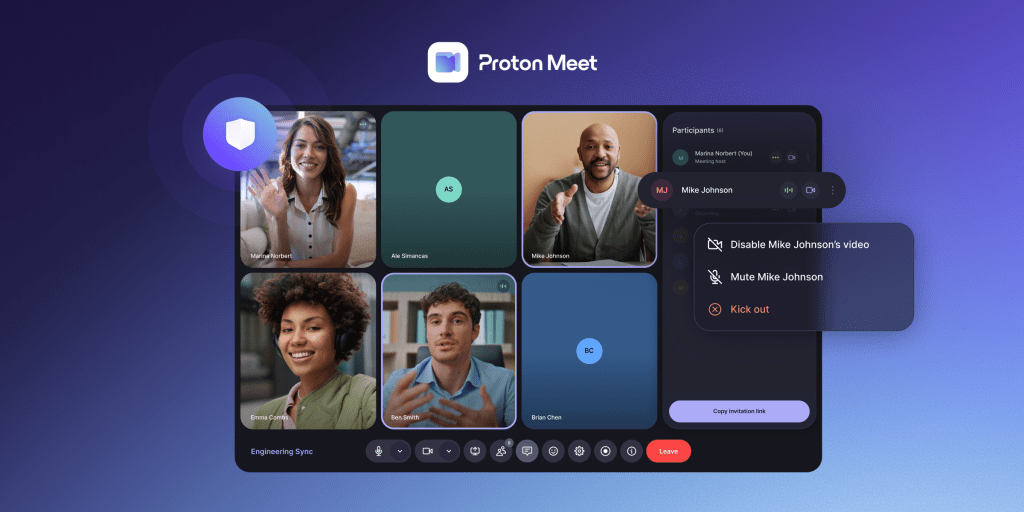

W erze sztucznej inteligencji niezaszyfrowane wideokonferencje zagrażają wolności jednostki i bezpieczeństwu organizacji. Dlatego stworzyliśmy Proton Meet: aby zapewnić doświadczenie klasy korporacyjnej porównywalne z Zoomem, Google Meet i Microsoft Teams, chroniąc jednocześnie każdą rozmowę dzięki zawsze aktywnemu szyfrowaniu end-to-end. Z Proton Meet nikt — nawet my — nie może podsłuchiwać Twoich rozmów.

Podobnie jak wszystkie usługi Proton, Proton Meet oferuje potężny bezpłatny plan, ponieważ wierzymy, że każdy zasługuje na wolność i prywatność, niezależnie od tego, czy go na to stać.

Problem z bezpieczeństwem istniejących rozwiązań do spotkań

Po stronie konsumenckiej wielu polega na usługach takich jak WhatsApp, Facebook Messenger lub Apple FaceTime, aby łączyć się z przyjaciółmi i rodziną. Choć aplikacje te wykorzystują szyfrowanie end-to-end, aby uniemożliwić dostawcy podsłuchiwanie, wiążą się z poważnymi wadami:

- Wysokie bariery i zbieranie metadanych: Każdy uczestnik musi zainstalować aplikację, utworzyć konto (często wymagające podania numeru telefonu lub adresu e-mail) i zostać dodany do grupy. Proces ten stwarza duże bariery i pozwala dostawcom gromadzić cenne metadane grafów społecznościowych.

- Ujawnianie adresu IP: Usługi te często domyślnie korzystają z połączeń peer-to-peer(nowe okno). Oznacza to, że uczestnicy mogą widzieć nawzajem swoje adresy IP, potencjalnie ujawniając swoją fizyczną lokalizację, chyba że korzystają z renomowanego VPN(nowe okno).

- Ograniczenia skalowalności: Konsumenckie aplikacje czatowe mają problemy z dużymi grupami, ponieważ liczba połączeń peer-to-peer rośnie wykładniczo z każdym dodanym uczestnikiem. W konsekwencji limity połączeń są surowe — WhatsApp ogranicza je do 32 uczestników, a wiele innych do 50.

Do spotkań profesjonalnych szeroko stosowane są usługi takie jak Zoom, Google Meet i Microsoft Teams. Usługi te wykorzystują potężne serwery w centrach danych do przekazywania dźwięku i obrazu, dzięki czemu mogą się skalować do większych spotkań z maksymalnie 1000 uczestników, ukrywając jednocześnie adresy IP uczestników przed sobą nawzajem. Oferują one również wysoką dostępność, pozwalając użytkownikom dołączyć za pomocą dowolnej przeglądarki internetowej bez tworzenia konta.

Jednak szyfrowanie end-to-end (E2EE) jest w nich niedostępne lub słabo wdrożone. Zasadniczo platformy te nie zostały zaprojektowane z myślą o prywatności jako priorytecie.

Proton Meet rozwiązuje ten dylemat, wykorzystując najnowocześniejszy protokół szyfrowania Messaging Layer Security (MLS), zachowując przy tym dostępność i funkcje administracyjne oczekiwane od rozwiązań korporacyjnych.

Projekt techniczny

WebRTC zapewniające wysoką wydajność i łatwy dostęp

Podobnie jak w przypadku innych profesjonalnych usług spotkań, fundamentem Proton Meet jest technologia WebRTC z Selective Forwarding Units (SFU), czyli dużymi serwerami, które przekazują dźwięk, wideo, czat i inne dane do wszystkich uczestników.

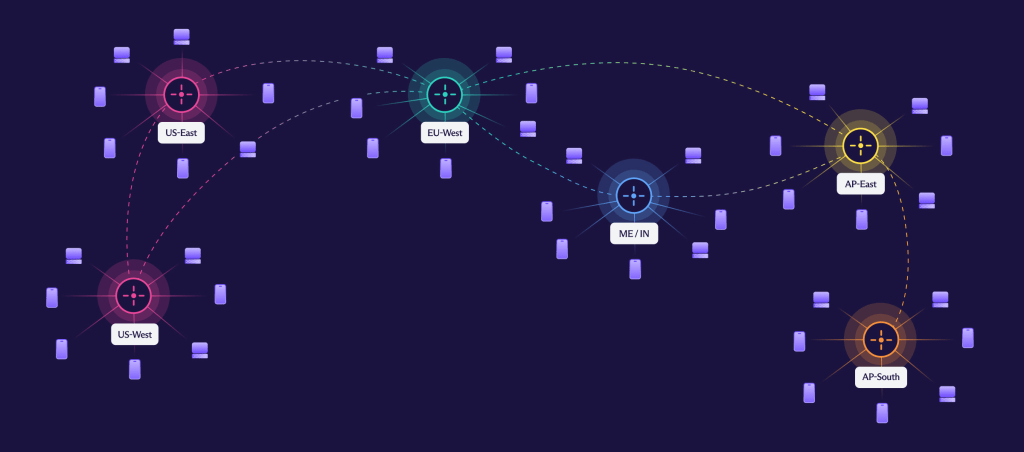

Korzystamy z rozproszonej sieci centrów danych na całym świecie, podobnie jak w przypadku Proton VPN, aby zapewnić najwyższą niezawodność i najniższe opóźnienia dla każdego połączenia. Ponieważ nie ma tu połączeń peer-to-peer, możemy skalować usługi do ogromnych połączeń grupowych, ukrywając jednocześnie adresy IP uczestników przed sobą nawzajem.

Ponieważ WebRTC to dojrzała technologia przyjęta przez wszystkie główne przeglądarki, do Proton Meet można uzyskać dostęp z dowolnego komputera lub urządzenia mobilnego z przeglądarką internetową. Możesz wysłać link do spotkania każdemu na świecie, a oni mogą błyskawicznie dołączyć do niego w dowolnej przeglądarce, nawet jeśli nie mają konta Proton ani aplikacji Proton Meet. Oprócz aplikacji w przeglądarce, Proton Meet ma również aplikacje komputerowe i mobilne dla tych, którzy wolą z nich korzystać.

Uwierzytelnianie spotkań za pomocą SRP, dzięki czemu Proton nigdy nie uzyska dostępu do Twoich rozmów

Podobnie jak inne profesjonalne usługi spotkań, zapewniamy gospodarzom uprawnienia administracyjne do zarządzania swoimi spotkaniami. Gospodarzem jest użytkownik, który utworzył link do spotkania i wysłał go do innych uczestników. Kluczowe jest, aby gospodarze udostępniali linki do spotkań tylko zaufanym osobom, ponieważ każdy, kto posiada pełny link, może dołączyć do spotkania, jeśli nie jest ono zablokowane. Zaprojektowaliśmy Proton Meet tak, aby automatycznie generował unikalne hasło dla każdego spotkania, ale to hasło nigdy nie jest znane serwerom Proton, co uniemożliwia nam uzyskanie dostępu do spotkania.

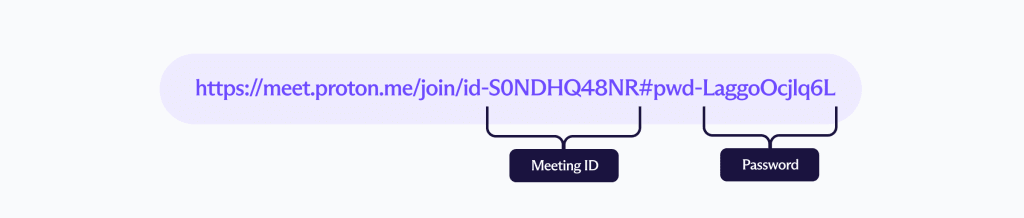

Link do spotkania wygląda tak:

Zawiera identyfikator spotkania (S0NDHQ48NR) i hasło (LaggoOcjlq6L). Symbol krzyżyka (#) w linku oznacza, że część po nim (w naszym przypadku hasło) nie jest wysyłana do serwera przez przeglądarkę. Zapobiega to logowaniu lub uzyskiwaniu dostępu do hasła po stronie serwera. Hasło jest generowane na urządzeniu gospodarza, a następnie udostępniane innym jego urządzeniom za pomocą szyfrowania end-to-end, aby gospodarz mógł bezpiecznie uzyskiwać dostęp do swoich linków do spotkań ze wszystkich zalogowanych aplikacji i urządzeń.

Gdy link do spotkania jest tworzony, klient gospodarza przechowuje na serwerze weryfikator hasła, dzięki czemu Proton Meet może wykorzystać protokół Secure Remote Password (SRP)(nowe okno), aby upewnić się, że wszyscy uczestnicy spotkania mają właściwe hasła, bez znajomości hasła przez serwer. SRP zabezpiecza logowania w Proton od 10 lat i gwarantuje, że serwery Proton mogą obsługiwać właściwego użytkownika, a Proton nie ma dostępu do hasła, które może odblokować klucze prywatne.

Szyfrowanie end-to-end za pomocą Messaging Layer Security (MLS)

Celem szyfrowania end-to-end (E2EE) jest zapewnienie, że tylko uczestnicy mogą odszyfrować komunikację. Inne strony trzecie, w tym dostawca usług, nie powinny mieć możliwości podsłuchiwania.

Większość protokołów E2EE jest stworzona do komunikacji 1 na 1. Na przykład w Proton Mail, który używa OpenPGP do E2EE, jeśli wyślesz wiadomość do wielu użytkowników Proton Mail, OpenPGP musi ją asymetrycznie zaszyfrować dla każdego odbiorcy za pomocą jego klucza publicznego. Skalowanie obliczeń i przepustowości rośnie liniowo wraz z liczbą uczestników, co staje się bardzo kosztowne w przypadku dużych czatów grupowych i połączeń.

W 2023 roku protokół Messaging Layer Security (MLS), nad którym pracowali niektórzy członkowie zespołu Proton, stał się standardem IETF. Zapewnia on znacznie bardziej wydajny sposób korzystania z E2EE dla dużych grup. Idea polega na tym, że w miarę dodawania lub usuwania członków dostarczają oni materiał klucza dla danego cyklu protokołu, zwanego epoką. Członkowie są zorganizowani w drzewie binarnym, które pozwala na sprawną aktualizację tajnych danych uczestników przy wchodzeniu w nową epokę. Wszyscy członkowie kryptograficznie zgadzają się, kto w danym momencie znajduje się w grupie.

W Proton Meet klucz epoki jest używany do wyliczania kluczy używanych do szyfrowania dźwięku, wideo i wiadomości wysyłanych do grupy. Kiedy nowy uczestnik dołącza do grupy lub gdy ją opuszcza, uruchamia to rotację kluczy i wszyscy zaczynają używać nowych. Oznacza to, że uczestnik posiada klucze kryptograficzne wyłącznie do odszyfrowania komunikacji wysłanej po dołączeniu do grupy i przed jej opuszczeniem, co gwarantuje utajnienie z wyprzedzeniem i bezpieczeństwo po naruszeniu (post-compromise security).

W Proton Meet wszystkie dane dźwiękowe, wideo, udostępnianie ekranu i czatu są zawsze szyfrowane po stronie klienta za pomocą klucza dostarczonego przez MLS przed wysłaniem do serwerów SFU, które po prostu przekazują zaszyfrowane dane do pozostałych uczestników.

Proton Meet używa hasła spotkania jako wstępnie udostępnionego klucza (PSK) w MLS, aby upewnić się, że tylko uczestnicy z właściwym hasłem mogą wygenerować właściwe klucze MLS. Ponieważ serwery Proton Meet nie znają hasła do spotkania, a tym samym nie mogą wygenerować kluczy MLS, Proton nie może odszyfrować ani rejestrować żadnego dźwięku, wideo, udostępniania ekranu ani wiadomości na czacie. Pamiętaj, że uczestnicy wciąż mogą lokalnie nagrywać spotkania na swoich urządzeniach.

Model zagrożeń

Brak logów

Choć E2EE potrafi zabezpieczać strumienie audio i wideo spotkań, nie chroni metadanych, takich jak grafy społecznościowe, które mogą pozostawać online i naruszać naszą prywatność. Wielu użytkowników Protona to znani dziennikarze, aktywiści i kadra kierownicza, którzy muszą mieć pewność, że ich tożsamość i relacje pozostaną poufne. Proton Meet stawia na minimalizację danych i nie przechowuje logów metadanych (np. kto spotkał się z kim po zakończeniu rozmowy). Uczestnicy mogą również dołączać do spotkań anonimowo, bez konieczności logowania się na konto Proton.

Anonimowa tożsamość

Proton Meet nie ujawnia tożsamości uczestników spotkania przed sobą nawzajem. Za każdym razem, gdy dołączasz do spotkania, możesz wybrać dowolne imię, którego użyjesz podczas tego spotkania. Jeśli jesteś zalogowany, pole imienia dla wygody automatycznie wypełni się główną nazwą konta. Nazwa tego uczestnika jest szyfrowana end-to-end kluczem wygenerowanym z hasła spotkania, a następnie udostępniana pozostałym uczestnikom. Żadne dane osobowe (PII), takie jak adres e-mail czy IP, nie są widoczne dla innych uczestników. Zwróć uwagę, że jeśli wyślesz zaproszenia z kalendarza, wiadomość e-mail ujawni adres e-mail powiązany z tym kalendarzem.

Naruszenie bezpieczeństwa serwera

Zaprojektowaliśmy Proton Meet tak, aby zminimalizować zarówno poziom zaufania wymaganego do serwerów Proton, jak i ryzyko w przypadku, gdy nasze serwery staną się zagrożone. Poniżej omówimy różne scenariusze i to, jak użytkownicy mogą zachować czujność i wykrywać wtargnięcia na spotkania.

- Po pierwsze, jeśli zagrożone zostaną tylko serwery WebRTC SFU, atakujący może cenzurować i blokować przekazywanie dźwięku, obrazu lub czatu, ale nie może odczytywać ani modyfikować danych ze względu na to, że klucze są udostępniane tylko poprzez szyfrowanie end-to-end z wykorzystaniem MLS. Serwery SFU również nie mogą zidentyfikować, który pokój SFU odpowiada któremu identyfikatorowi spotkania, ponieważ to mapowanie jest widoczne tylko w naszej bazie danych i na serwerach API.

- Po drugie, jeśli serwery baz danych Proton Meet staną się zagrożone, istnieje bardzo małe ryzyko wycieku danych, ponieważ bazy te przechowują tylko identyfikatory spotkań i nigdy nie zawierają haseł ani danych z nagrań audio, wideo czy czatu. Tak więc atakujący nie byłby w stanie dołączyć do żadnych spotkań, dowiedzieć się, kto brał udział w poprzednich spotkaniach, ani uzyskać dostępu do poufnych danych.

- Wreszcie, jeśli zagrożone zostaną serwery API Proton Meet, w tym serwery MLS, osoba atakująca może próbować dołączyć do grupy MLS, udając nowego uczestnika. Jednak bez hasła spotkania w celu wygenerowania wstępnego klucza (pre-shared key), atakujący nie zdoła uzyskać właściwych kluczy MLS, a co za tym idzie — nie usłyszy i nie zobaczy pozostałych uczestników. Dla użytkowników o niezwykle wysokich wymaganiach w zakresie bezpieczeństwa karta z informacjami o spotkaniu pokazuje stan MLS, taki jak epoka, rozmiar grupy i kod zabezpieczający wygenerowany na podstawie tajemnicy epoki. W ten sposób można zweryfikować, czy rozmiar grupy MLS odpowiada liczbie zaufanych uczestników spotkania oraz czy kod bezpieczeństwa jest taki sam u wszystkich uczestników.

Ponieważ dane MLS są przechowywane na każdym urządzeniu klienta, każda zmiana w grupie MLS będzie widoczna dla wszystkich uczestników. Dlatego, nawet jeśli wszystkie serwery zostaną naruszone, a atakujący dołączy do spotkania, każdy uczestnik zobaczy zmianę stanu MLS i dowie się, że w spotkaniu bierze udział więcej osób niż oczekiwano. Ponieważ wszystkie aplikacje Proton Meet mają otwarty kod źródłowy(nowe okno), każdy może zweryfikować bezpieczeństwo kodu po stronie klienta implementującego MLS.

Zagrożony link do spotkania

Głównym zagrożeniem dla połączeń w Proton Meet jest uzyskanie dostępu przez nieautoryzowanego uczestnika za pośrednictwem udostępnionego linku. Aby to zminimalizować, gospodarze mogą zablokować spotkanie po przybyciu wszystkich oczekiwanych uczestników. Mogą również natychmiast wyciszyć dźwięk, zatrzymać wideo lub usunąć niechcianych uczestników.

Zalecamy również generowanie unikalnego linku na każdą sesję, aby zapobiec jego ponownemu użyciu w innych grupach. Odbywa się to automatycznie podczas korzystania z funkcji planowania spotkania. Ponadto stałe linki do pokojów spotkań można w razie potrzeby rotować ręcznie. Przyszłe aktualizacje będą obejmowały jeszcze lepsze mechanizmy kontroli bezpieczeństwa.

Podsumowanie

Uruchomienie Proton Meet to znaczący krok w naszej misji tworzenia bardziej prywatnego internetu. Podczas gdy rozwiązania wideo od Big Tech wykorzystują naszą potrzebę łączenia się, podsłuchując nasze rozmowy i spieniężając nasze dane, model bezpieczeństwa Proton Meet gwarantuje, że Twoje prywatne rozmowy pozostają prywatne.

Proton Meet – zaszyfrowane end-to-end i mające siedzibę w Europie – to całkowicie niezależna alternatywa dla rozwiązań Big Tech do komunikacji prywatnej i biznesowej. Chroni Cię przed naruszeniami, inwigilacją i wyzyskiem. Zabezpieczony przez szyfrowanie z zerowym dostępem, wielowarstwowe mechanizmy obronne oraz jedne z najsurowszych przepisów dotyczących prywatności na świecie, Proton Meet upraszcza firmom dbanie o zgodność z przepisami i broni wszystkich użytkowników przed żądaniami o udostępnienie danych ze strony władz USA i jurysdykcją ekstraterytorialną.

Naszych zasad strzeże główny udziałowiec Proton, organizacja non-profit Proton Foundation, a nasza firma istnieje po to, by służyć interesom naszej społeczności. Dlatego, podobnie jak w przypadku innych naszych usług, rozwój Proton Meet będzie kierował się Twoimi opiniami i propozycjami nowych funkcji. Dziękujemy za wszelkie wsparcie.