Steeds meer van onze meest kritieke communicatie verloopt nu via online videogesprekken. Recente ontwikkelingen in AI- en dataminingtechnologie hebben deze gesprekken echter een hoog risico op exploitatie en misbruik gegeven.

Veel videovergaderdiensten worden gedreven door advertentiemodellen of de AI-wedloop om zoveel mogelijk vergadergegevens op te nemen, te transcriberen en op te slaan. Deze Big Tech-bedrijven kunnen nu goedkoop generatieve AI implementeren om alles wat in onze vergaderingen wordt gezegd en gepresenteerd te analyseren en ervan te leren.

In het AI-tijdperk bedreigen niet-versleutelde videovergaderingen de individuele vrijheid en de beveiliging van organisaties. Daarom hebben we Proton Meet gebouwd: om een enterprise-ervaring te leveren die vergelijkbaar is met Zoom, Google Meet en Microsoft Teams, terwijl elk gesprek wordt beschermd met always-on end-to-end versleuteling. Met Proton Meet kan niemand — zelfs wij niet — uw gesprekken afluisteren.

Net als alle Proton-diensten biedt Proton Meet een krachtig gratis abonnement, omdat we geloven dat iedereen vrijheid en privacy verdient, ongeacht of ze ervoor kunnen betalen.

Het beveiligingsprobleem met bestaande vergaderoplossingen

Aan de consumentenkant vertrouwen velen op diensten zoals WhatsApp, Facebook Messenger of Apple FaceTime om te verbinden met vrienden en familie. Hoewel deze apps end-to-end versleuteling gebruiken om te voorkomen dat de provider meeluistert, brengen ze aanzienlijke nadelen met zich mee:

- Hoge frictie & verzameling van metagegevens: Elke deelnemer moet de app installeren, een account aanmaken (waarvoor vaak een telefoonnummer of e-mail nodig is) en aan een groep worden toegevoegd. Dit proces zorgt voor veel frictie en stelt providers in staat om waardevolle sociale grafiek-metagegevens te verzamelen.

- Blootstelling van IP-adres: Deze diensten gebruiken standaard vaak peer-to-peer-verbindingen(nieuw venster). Dit betekent dat deelnemers elkaars IP-adressen kunnen zien, wat mogelijk hun fysieke locaties onthult tenzij ze een betrouwbare VPN(nieuw venster) gebruiken.

- Schaalbaarheidslimieten: Chat-apps voor consumenten hebben moeite met grote groepen omdat peer-to-peer-verbindingen exponentieel groeien met elke toegevoegde deelnemer. Bijgevolg zijn gesprekslimieten streng — WhatsApp heeft een limiet van 32 deelnemers, en vele anderen limiteren op 50.

Voor professionele vergaderingen worden diensten zoals Zoom, Google Meet en Microsoft Teams veel gebruikt. Deze diensten gebruiken enorme servers in datacenters om audio en video door te sturen, zodat ze kunnen opschalen naar grotere vergaderingen met maximaal 1.000 deelnemers terwijl ze de IP-adressen van deelnemers voor elkaar verbergen. Ze bieden ook een hoge toegankelijkheid, waardoor gebruikers via elke webbrowser kunnen deelnemen zonder een account aan te maken.

Echter is end-to-end versleuteling (E2EE) afwezig of slecht geïmplementeerd. In de basis zijn deze platformen niet ontworpen met privacy als prioriteit.

Proton Meet lost dit dilemma op door gebruik te maken van het geavanceerde Messaging Layer Security (MLS) versleutelingsprotocol, terwijl de toegankelijkheid en beheerderscontroles behouden blijven die worden verwacht van zakelijke oplossingen.

Technisch ontwerp

WebRTC voor hoge prestaties en eenvoudige toegang

Net als andere professionele vergaderdiensten is de basis van Proton Meet WebRTC-technologie met Selective Forwarding Units (SFU). Dit zijn de grote servers die audio, video, chat en andere gegevens doorsturen naar alle deelnemers.

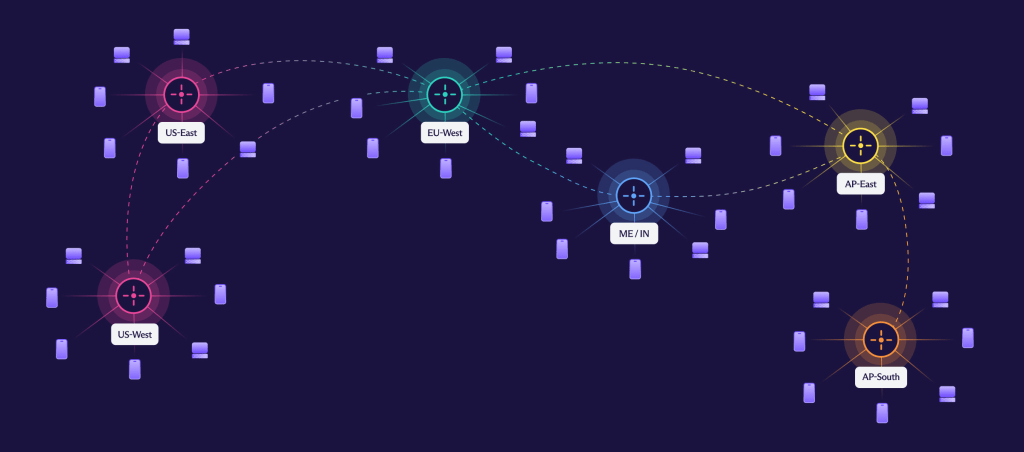

We maken gebruik van een gedistribueerd netwerk van datacenters over de hele wereld, net zoals we doen voor Proton VPN, om de hoogste betrouwbaarheid en de laagste latentie voor elk gesprek te bieden. Omdat er geen peer-to-peer-verbindingen zijn, kunnen we opschalen naar enorme groepsgesprekken en tegelijkertijd de IP’s van deelnemers voor elkaar verbergen.

Aangezien WebRTC een volwassen technologie is die door alle grote browsers is overgenomen, kan Proton Meet worden geopend vanaf elke computer of mobiel apparaat met een webbrowser. U kunt een vergaderkoppeling naar iedereen in de wereld verzenden en zij kunnen onmiddellijk deelnemen aan de vergadering in elke webbrowser, zelfs als ze geen Proton-account of Proton Meet-app hebben. Naast de webbrowser-app heeft Proton Meet ook desktop- en mobiele apps voor degenen die liever apps gebruiken in plaats van een browser.

Vergaderingsverificatie met SRP, zodat Proton nooit toegang heeft tot uw gesprekken

Vergelijkbaar met andere professionele vergaderdiensten, bieden we beheerdersfuncties aan hosts om hun vergaderingen te beheren. De host is de gebruiker die de vergaderkoppeling heeft gemaakt en naar andere deelnemers heeft verzonden. Het is essentieel dat hosts de vergaderkoppelingen alleen delen met vertrouwde mensen, omdat iedereen met de volledige vergaderkoppeling aan de vergadering kan deelnemen als deze niet is vergrendeld. We hebben Proton Meet ontworpen om automatisch een uniek wachtwoord te genereren voor elke vergadering, maar dit wachtwoord is nooit bekend bij de Proton-servers, waardoor we geen toegang tot een vergadering kunnen krijgen.

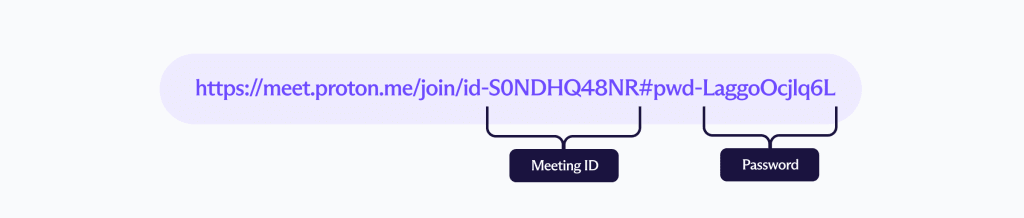

Een vergaderkoppeling ziet er als volgt uit:

Het bevat een vergadering-ID (S0NDHQ48NR) en een wachtwoord (LaggoOcjlq6L). Het hash-symbool (#) in de koppeling betekent dat het deel erna (in ons geval het wachtwoord) niet door de browser naar de server wordt verzonden. Dit voorkomt dat het wachtwoord wordt vastgelegd in een logboek of dat er toegang toe is aan de serverkant. Het wachtwoord wordt gegenereerd op het apparaat van de host en vervolgens gedeeld met de andere apparaten van de host met behulp van end-to-end versleuteling, zodat de host veilig toegang heeft tot zijn vergaderkoppelingen vanaf al zijn ingelogde apps en apparaten.

Wanneer er een vergaderkoppeling wordt aangemaakt, slaat de client van de host een wachtwoordverificator op de server op, zodat Proton Meet het Secure Remote Password (SRP) protocol(nieuw venster) kan gebruiken om ervoor te zorgen dat alle deelnemers aan de vergadering de juiste wachtwoorden hebben, zonder dat de server het wachtwoord ooit weet. SRP beveiligt al 10 jaar het inloggen bij Proton en zorgt ervoor dat Proton-servers de juiste gebruiker kunnen bedienen zonder dat Proton toegang heeft tot het wachtwoord dat de geheime sleutels kan ontgrendelen.

End-to-end versleuteling met Messaging Layer Security (MLS)

Het doel van end-to-end versleuteling (E2EE) is ervoor te zorgen dat alleen de deelnemers de communicatie kunnen ontsleutelen. Andere externe partijen, inclusief de serviceprovider, mogen niet kunnen afluisteren.

De meeste E2EE-protocollen zijn gebouwd voor 1-op-1-communicatie. In Proton Mail, dat OpenPGP gebruikt voor E2EE, moet OpenPGP bijvoorbeeld, als u een e-mail verzendt naar meerdere Proton Mail-gebruikers, voor elke ontvanger de inhoud asymmetrisch versleutelen met de openbare sleutel van elke ontvanger. De berekening en bandbreedte schalen lineair met het aantal deelnemers en het wordt erg duur voor grote groepschats en -gesprekken.

In 2023 werd een protocol genaamd Messaging Layer Security (MLS), waaraan enkele leden van het Proton-team hebben gewerkt, een IETF-standaard. Het biedt een veel beter presterende manier om E2EE voor grote groepen te gebruiken. Het idee is dat naarmate er leden worden toegevoegd of verwijderd, zij sleutelmateriaal bijdragen voor die cyclus van het protocol, een epoch genoemd. De leden zijn georganiseerd in een binaire boomstructuur waarmee ze leden efficiënt kunnen updaten met nieuwe geheimen bij het invoeren van een nieuw epoch. Elk lid stemt er cryptografisch op elk moment mee in wie er in de groep zit.

In Proton Meet wordt de epoch-sleutel gebruikt om de sleutels af te leiden die worden gebruikt voor het versleutelen van de audio, video en berichten die naar de groep worden verzonden. Wanneer er een nieuwe deelnemer bijkomt of een deelnemer weggaat, triggert dit een sleutelrotatie en begint iedereen nieuwe sleutels te gebruiken. Dit betekent dat een deelnemer alleen de cryptografische sleutels heeft om communicatie te ontsleutelen die is verzonden nadat ze lid zijn geworden en voordat ze de groep hebben verlaten, waardoor forward secrecy en veiligheid na het in gevaar brengen worden gegarandeerd.

In Proton Meet worden alle audio-, video-, schermdeel- en chatgegevens altijd aan de clientzijde versleuteld met een sleutel die is geleverd door MLS voordat ze naar de SFU-servers worden verzonden, die de versleutelde gegevens eenvoudigweg doorsturen naar de andere deelnemers.

Proton Meet gebruikt het wachtwoord van de vergadering als een pre-shared key (PSK) in MLS om ervoor te zorgen dat alleen deelnemers met het juiste wachtwoord de juiste MLS-sleutels kunnen afleiden. Omdat de Proton Meet-servers niet over het wachtwoord beschikken en dus de MLS-sleutels niet kunnen afleiden, kan Proton geen van de audio-, video-, schermdeel- of chatberichten ontsleutelen en opnemen. Let op dat deelnemers vergaderingen nog steeds lokaal op hun apparaten kunnen opnemen.

Bedreigingsmodel

Geen logboeken

Hoewel E2EE de audio- en videostreams van vergaderingen kan beveiligen, beschermt het geen metagegevens zoals sociale grafieken die online kunnen blijven hangen en onze privacy kunnen schaden. Veel van de gebruikers van Proton zijn prominente journalisten, activisten en leidinggevenden die er zeker van moeten zijn dat hun identiteiten en relaties vertrouwelijk blijven. Proton Meet streeft naar gegevensminimalisatie en bewaart geen logboeken met metagegevens zoals wie met wie heeft vergaderd nadat het gesprek is beëindigd. Deelnemers kunnen ook anoniem aan vergaderingen deelnemen zonder in te loggen op een Proton-account.

Anonieme identiteit

Proton Meet onthult de identiteit van de deelnemers aan de vergadering niet aan elkaar. Elke keer dat u aan een vergadering deelneemt, kunt u elke gewenste naam kiezen om voor die vergadering te gebruiken. Als u bent ingelogd, wordt het naamveld voor uw gemak automatisch ingevuld met de primaire naam van het account. Deze deelnemersnaam is end-to-end versleuteld met een sleutel die is afgeleid van het vergaderingswachtwoord en wordt vervolgens gedeeld met andere deelnemers. Er is geen persoonlijk identificeerbare informatie (PII) zoals een e-mailadres of IP-adres zichtbaar voor andere deelnemers. Let op dat als u agenda-uitnodigingen verzendt, de e-mail het e-mailadres onthult dat is gekoppeld aan die agenda.

Server in gevaar gebracht

We hebben Proton Meet ontworpen om zowel de mate van vertrouwen te minimaliseren die nodig is in de Proton-servers, alsook het risiconiveau als onze servers in gevaar zijn gebracht. Hieronder nemen we verschillende scenario’s door en hoe gebruikers waakzaam kunnen blijven en indringers bij vergaderingen kunnen detecteren.

- Ten eerste, als alleen de WebRTC SFU-servers in gevaar worden gebracht, kan de aanvaller het doorsturen van audio-, video- of chatgegevens censureren en blokkeren, maar kan hij de gegevens niet lezen of wijzigen omdat de sleutels alleen worden gedeeld via MLS end-to-end versleuteling. De SFU-servers kunnen ook niet identificeren welke SFU-ruimte overeenkomt met welke vergadering-ID, aangezien die mapping alleen zichtbaar is in onze database en backend API-servers.

- Ten tweede, als de databaseservers van Proton Meet in gevaar worden gebracht, is er zeer weinig risico op een gegevenslek omdat de databases alleen de vergadering-ID’s bevatten en nooit over de wachtwoorden of audio-, video- of chatgegevens beschikken. De aanvaller zou dus niet in staat zijn om aan vergaderingen deel te nemen, noch deelnemers uit eerdere vergaderingen te achterhalen, noch toegang te krijgen tot gevoelige gegevens.

- Tot slot, als de backend API-servers van Proton Meet, inclusief de MLS-servers, in gevaar worden gebracht, kan een aanvaller proberen om zich bij de MLS-groep te voegen en zich voor te doen als een nieuwe deelnemer. Echter, zonder het vergaderingswachtwoord voor de pre-shared key zal de aanvaller de juiste MLS-sleutels niet kunnen afleiden en dus niet in staat zijn om de andere deelnemers te horen of te zien. Voor gebruikers met extreem hoge beveiligingsvereisten toont het tabblad met vergaderingsinformatie de MLS-status zoals de epoch, de groepsgrootte en de beveiligingscode die is afgeleid van het epoch-geheim. Daarom is het mogelijk om te verifiëren of de grootte van de MLS-groep overeenkomt met het aantal vertrouwde deelnemers in de vergadering en of de beveiligingscode voor alle deelnemers hetzelfde is.

Omdat de MLS-gegevens op elk clientapparaat zijn opgeslagen, is elke wijziging in de MLS-groep zichtbaar voor alle deelnemers. Dus zelfs als alle servers in gevaar zijn gebracht en een aanvaller deelneemt aan de vergadering, kan elke deelnemer zien dat de MLS-status verandert en dat er meer deelnemers zijn dan verwacht. Aangezien alle Proton Meet-clients open source zijn(nieuw venster), kan iedereen de beveiliging van de client-side code bekijken die MLS implementeert.

In gevaar gebrachte vergaderkoppeling

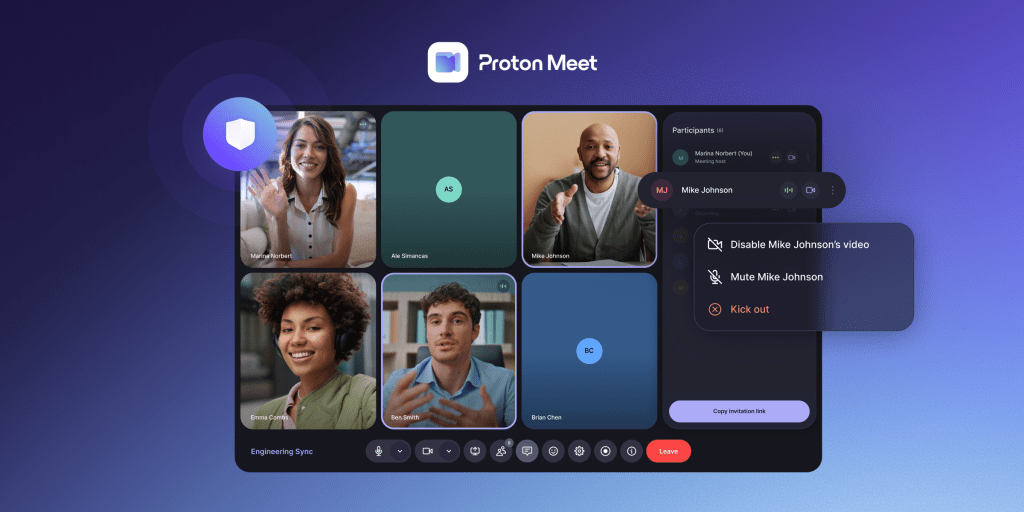

Het primaire risico voor een Proton Meet-gesprek is dat een ongeautoriseerde deelnemer toegang krijgt via een gedeelde koppeling. Om dit te beperken, kunnen hosts vergaderingen vergrendelen zodra verwachte deelnemers zijn gearriveerd. Ze kunnen ook direct het geluid dempen, de video stoppen of ongewenste deelnemers verwijderen.

We raden ook aan om voor elke sessie een unieke vergaderkoppeling te genereren om hergebruik van koppelingen tussen verschillende groepen te voorkomen. Dit wordt automatisch afgehandeld bij het gebruik van de functie Vergadering plannen en permanente koppelingen naar vergaderruimtes kunnen indien nodig ook handmatig worden geroteerd. Toekomstige updates zullen nog meer verbeterde beveiligingsfuncties bevatten.

Conclusie

De lancering van Proton Meet is een belangrijke mijlpaal in onze missie om een meer privé-internet te bouwen. Hoewel video-oplossingen van Big Tech misbruik maken van onze behoefte om te verbinden door onze gesprekken af te luisteren en onze gegevens te gelde te maken, zorgt het beveiligingsmodel van Proton Meet ervoor dat uw privégesprekken privé blijven.

Met end-to-end versleuteling en gevestigd in Europa, biedt Proton Meet een echt soeverein Big Tech-alternatief voor zowel persoonlijke als professionele communicatie — waarmee u wordt beschermd tegen schendingen, bewaking en exploitatie. Afgeschermd door zero-access encryptie, meerlaagse beveiliging en enkele van de strengste privacywetten ter wereld, helpt Proton Meet bedrijven om compliance te vereenvoudigen en alle gebruikers af te schermen van Amerikaanse gegevensverzoeken en extraterritoriale jurisdictie.

Onze principes worden gewaarborgd door de primaire aandeelhouder van Proton, de non-profit Proton Foundation, en ons bedrijf bestaat om de belangen van onze community te dienen. Net als bij al onze diensten, zal de ontwikkeling van Proton Meet dus worden geleid door uw feedback en functieverzoeken. Dank u voor al uw ondersteuning.