Uma parte cada vez maior das nossas comunicações mais críticas passa agora por videochamadas online. No entanto, os avanços recentes na IA e na tecnologia de exploração de dados colocaram estas chamadas em elevado risco de exploração e abuso.

Muitos serviços de videoconferência são movidos por modelos de publicidade ou pela corrida da IA para registar, transcrever e armazenar o máximo possível de dados de reuniões. Estas empresas Big Tech conseguem agora implementar IA generativa a baixo custo para analisar e aprender com tudo o que é dito e apresentado nas nossas reuniões.

Na era da IA, a videoconferência sem encriptação ameaça a liberdade individual e a segurança das organizações. Foi por isso que criámos Proton Meet: para oferecer uma experiência de nível empresarial comparável ao Zoom, Google Meet e Microsoft Teams, ao mesmo tempo que protegemos cada chamada com encriptação ponto a ponto sempre ativa. Com o Proton Meet, ninguém — nem mesmo nós — pode escutar as suas chamadas.

Tal como todos os serviços Proton, o Proton Meet oferece uma modalidade gratuita robusta, porque acreditamos que todas as pessoas merecem liberdade e privacidade, independentemente da sua capacidade de pagar por isso.

O problema de segurança das soluções de reunião existentes

Do lado do consumidor, muitas pessoas dependem de serviços como o WhatsApp, Facebook Messenger ou Apple FaceTime para se ligarem a amigos e familiares. Embora estas aplicações usem encriptação ponto a ponto para impedir que o fornecedor escute, apresentam desvantagens significativas:

- Fricção elevada & recolha de metadados: Todos os participantes têm de instalar a aplicação, criar uma conta (muitas vezes exigindo um número de telefone ou e-mail) e ser adicionados a um grupo. Este processo cria muita fricção e permite aos fornecedores recolher metadados valiosos do grafo social.

- Exposição do endereço IP: Estes serviços recorrem frequentemente por predefinição a ligações peer-to-peer(nova janela). Isto significa que os participantes podem ver os endereços IP uns dos outros, revelando potencialmente as suas localizações físicas, a menos que estejam a usar uma VPN fiável(nova janela).

- Limites de escalabilidade: As aplicações de chat para consumidores têm dificuldade em lidar com grupos grandes porque as ligações peer-to-peer crescem exponencialmente com cada participante adicionado. Consequentemente, os limites das chamadas são muito restritos — o WhatsApp tem um limite de 32 participantes, e muitos outros serviços ficam-se pelos 50.

Para reuniões profissionais, serviços como o Zoom, Google Meet e Microsoft Teams são amplamente utilizados. Estes serviços usam servidores massivos em centros de dados para retransmitir áudio e vídeo, pelo que conseguem escalar para reuniões maiores com até 1.000 participantes, ao mesmo tempo que ocultam os IP dos participantes uns dos outros. Também oferecem elevada acessibilidade, permitindo aos utilizadores entrar através de qualquer navegador web sem criar uma conta.

No entanto, a encriptação ponto a ponto (E2EE) está ausente ou é mal implementada. Fundamentalmente, estas plataformas não foram concebidas com a privacidade como prioridade.

Proton Meet resolve este dilema tirando partido do avançado protocolo de encriptação Messaging Layer Security (MLS), ao mesmo tempo que mantém a acessibilidade e os controlos de administrador esperados em soluções empresariais.

Conceção técnica

WebRTC para elevado desempenho e acesso fácil

À semelhança de outros serviços de reuniões profissionais, a base do Proton Meet é a tecnologia WebRTC com Selective Forwarding Units (SFU), que são os grandes servidores que retransmitem áudio, vídeo, chat e outros dados para todos os participantes.

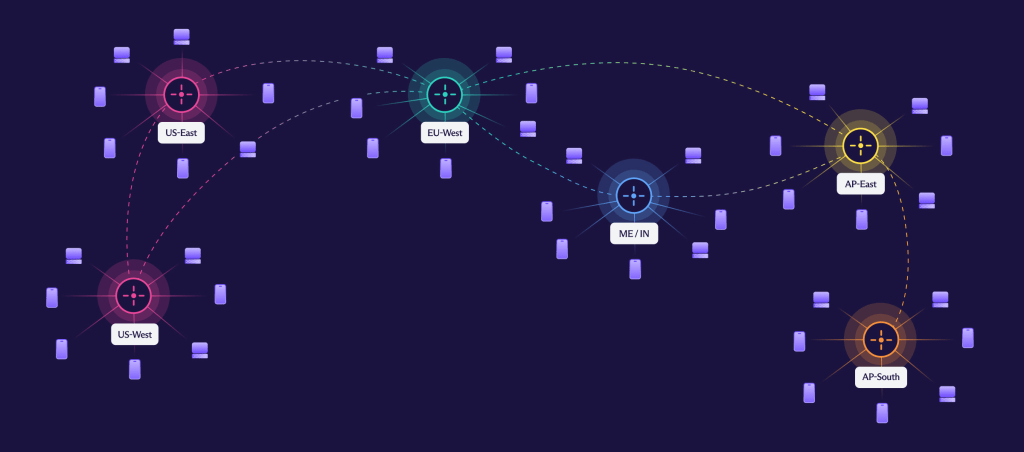

Utilizamos uma rede distribuída de centros de dados em todo o mundo, tal como fazemos com o Proton VPN, para oferecer a máxima fiabilidade e a menor latência em cada chamada. Como não existem ligações peer-to-peer, podemos escalar para chamadas de grupo massivas, ao mesmo tempo que ocultamos os IP dos participantes uns dos outros.

Uma vez que o WebRTC é uma tecnologia madura adotada por todos os principais navegadores, é possível aceder ao Proton Meet a partir de qualquer computador ou dispositivo móvel com um navegador web. Pode enviar uma ligação de reunião a qualquer pessoa no mundo e essa pessoa pode entrar na reunião instantaneamente em qualquer navegador web, mesmo que não tenha uma Conta Proton nem a aplicação Proton Meet. Para além da aplicação web no navegador, o Proton Meet também dispõe de aplicações para computador e dispositivos móveis para quem prefira usar aplicações em vez de um navegador.

Autenticação de reuniões com SRP para que a Proton nunca possa aceder às suas chamadas

À semelhança de outros serviços de reuniões profissionais, disponibilizamos controlos de administrador para que os anfitriões gerem as suas reuniões. O anfitrião é o utilizador que criou a ligação da reunião e a enviou a outros participantes. É fundamental que os anfitriões só partilhem as ligações da reunião com pessoas de confiança, porque qualquer pessoa com a ligação completa da reunião pode entrar na reunião se esta não estiver bloqueada. Concebemos o Proton Meet para gerar automaticamente uma palavra-passe única para cada reunião, mas essa palavra-passe nunca é conhecida pelos servidores Proton, impedindo-nos de aceder a uma reunião.

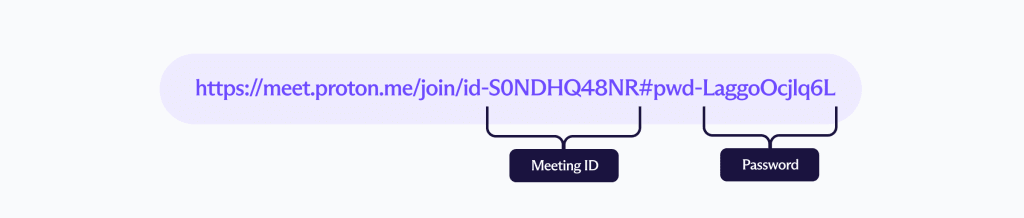

Uma ligação de reunião tem este aspeto:

Inclui um ID de reunião (S0NDHQ48NR) e uma palavra-passe (LaggoOcjlq6L). O símbolo de hash (#) na ligação significa que a parte que vem depois dele (a palavra-passe, neste caso) não é enviada para o servidor pelo navegador. Isto impede que a palavra-passe seja registada ou acedida do lado do servidor. A palavra-passe é gerada no dispositivo do anfitrião e depois partilhada com os outros dispositivos do anfitrião com encriptação ponto a ponto, para que o anfitrião possa aceder em segurança às suas ligações de reunião a partir de todas as suas aplicações e dispositivos com sessão iniciada.

Quando é criada uma ligação de reunião, o cliente do anfitrião armazena um verificador de palavra-passe no servidor para que o Proton Meet possa usar o protocolo Secure Remote Password (SRP)(nova janela) para garantir que todos os participantes da reunião têm as palavras-passe corretas, sem que o servidor alguma vez conheça a palavra-passe. O SRP tem protegido os inícios de sessão Proton nos últimos 10 anos e garante que os servidores Proton podem servir o utilizador certo sem que a Proton tenha acesso à palavra-passe que pode desbloquear as chaves privadas.

Encriptação ponto a ponto com Messaging Layer Security (MLS)

O objetivo da encriptação ponto a ponto (E2EE) é garantir que apenas os participantes conseguem desencriptar a comunicação. Outros terceiros, incluindo o fornecedor do serviço, não devem conseguir escutar.

A maioria dos protocolos E2EE foi criada para comunicação 1 para 1. Por exemplo, no Proton Mail, que usa OpenPGP para E2EE, se enviar um e-mail a vários utilizadores do Proton Mail, o OpenPGP tem de encriptar de forma assimétrica para cada destinatário, utilizando a chave pública de cada um. O processamento e a largura de banda aumentam linearmente com o número de participantes, e isso torna-se muito dispendioso para chats e chamadas de grupo de grande dimensão.

Em 2023, um protocolo chamado Messaging Layer Security (MLS), no qual alguns membros da equipa Proton têm vindo a trabalhar, tornou-se uma norma da IETF. Proporciona uma forma muito mais eficiente de usar E2EE em grupos grandes. A ideia é que, à medida que os membros são adicionados ou removidos, contribuem com material criptográfico para esse ciclo do protocolo, chamado Epoch. Os membros são organizados numa árvore binária que lhes permite atualizá-los eficientemente com novos segredos ao entrarem numa nova Epoch. Todos os membros concordam criptograficamente sobre quem está no grupo em todos os momentos.

No Proton Meet, a chave da Epoch é usada para derivar as chaves utilizadas para encriptar o áudio, o vídeo e as mensagens enviadas para o grupo. Quando um novo participante entra ou quando um participante sai, isso desencadeia uma rotação de chaves e todos passam a usar novas chaves. Isto significa que um participante só tem as chaves criptográficas para desencriptar a comunicação enviada depois de entrar e antes de sair do grupo, garantindo sigilo futuro e segurança pós-compromisso.

No Proton Meet, todos os dados de áudio, vídeo, partilha de ecrã e chat são sempre encriptados no lado do cliente com uma chave fornecida pelo MLS antes de serem enviados para os servidores SFU, que se limitam a encaminhar os dados encriptados para os outros participantes.

O Proton Meet usa a palavra-passe da reunião como chave pré-partilhada (PSK) no MLS para garantir que apenas os participantes com a palavra-passe correta da reunião conseguem derivar as chaves MLS corretas. Como os servidores do Proton Meet não têm a palavra-passe da reunião e, por isso, não conseguem derivar as chaves MLS, a Proton não pode desencriptar nem gravar qualquer áudio, vídeo, partilha de ecrã ou mensagens de chat. Note que os participantes continuam a poder gravar reuniões localmente nos seus dispositivos.

Modelo de ameaça

Sem registos

Embora a E2EE possa proteger os fluxos de áudio e vídeo das reuniões, não protege metadados como os grafos sociais, que podem permanecer online e prejudicar a nossa privacidade. Muitos dos utilizadores da Proton são jornalistas, ativistas e executivos de alto perfil que precisam de garantir que as suas identidades e relações permanecem confidenciais. O Proton Meet segue o princípio da minimização de dados e não armazena registos de metadados, como quem se reuniu com quem, após o fim da chamada. Os participantes também podem entrar em reuniões anonimamente sem iniciar sessão numa conta Proton.

Identidade anónima

O Proton Meet não revela a identidade dos participantes da reunião uns aos outros. Sempre que entra numa reunião, pode escolher qualquer nome para usar nessa reunião. Se tiver iniciado sessão, o campo do nome será preenchido automaticamente com o nome principal da conta, por conveniência. Este nome do participante é encriptado de ponto a ponto com uma chave derivada da palavra-passe da reunião e depois partilhado com os outros participantes. Nenhuma Informação de Identificação Pessoal (PII), como endereço de e-mail ou IP, é visível para os outros participantes. Note que, se enviar convites de calendário, o e-mail revelará o endereço de e-mail associado a esse calendário.

Comprometimento do servidor

Concebemos o Proton Meet para minimizar tanto a quantidade de confiança necessária nos servidores Proton como o nível de risco se os nossos servidores forem comprometidos. Em seguida, analisaremos vários cenários e como os utilizadores podem manter-se vigilantes e detetar intrusões em reuniões.

- Primeiro, se apenas os servidores SFU do WebRTC forem comprometidos, o atacante pode censurar e bloquear o encaminhamento de dados de áudio, vídeo ou chat, mas não consegue ler nem alterar os dados, porque as chaves só são partilhadas através da encriptação ponto a ponto MLS. Os servidores SFU também não conseguem identificar que sala SFU corresponde a que ID de reunião, uma vez que esse mapeamento só é visível nos nossos servidores de base de dados e de API do backend.

- Em segundo lugar, se os servidores de base de dados do Proton Meet forem comprometidos, há um risco muito reduzido de fuga de dados, uma vez que as bases de dados só contêm os IDs das reuniões e nunca as palavras-passe nem quaisquer dados de áudio, vídeo ou chat. Assim, o atacante não conseguiria entrar em nenhuma reunião, nem saber quem participou em reuniões passadas, nem aceder a quaisquer dados sensíveis.

- Por fim, se os servidores de API do backend do Proton Meet, incluindo os servidores MLS, forem comprometidos, um atacante pode tentar entrar no grupo MLS, fazendo-se passar por um novo participante. No entanto, sem a palavra-passe da reunião para a chave pré-partilhada, o atacante não conseguirá derivar as chaves MLS corretas e, por isso, não conseguirá ouvir nem ver os outros participantes. Para utilizadores com requisitos de segurança extremamente elevados, o separador de informações da reunião mostra o estado MLS, como a Epoch, o tamanho do grupo e o código de segurança derivado do segredo da Epoch. Por isso, é possível verificar que o tamanho do grupo MLS corresponde ao número de participantes de confiança na reunião e que o código de segurança é o mesmo para todos os participantes.

Como os dados MLS estão armazenados em todos os dispositivos cliente, qualquer alteração ao grupo MLS será visível para todos os participantes. Assim, mesmo que todos os servidores sejam comprometidos e um atacante entre na reunião, todos os participantes conseguirão ver a alteração do estado MLS e que existem mais participantes do que o esperado. Como todos os clientes Proton Meet são de código aberto(nova janela), qualquer pessoa pode rever a segurança do código do lado do cliente que implementa o MLS.

Ligação de reunião comprometida

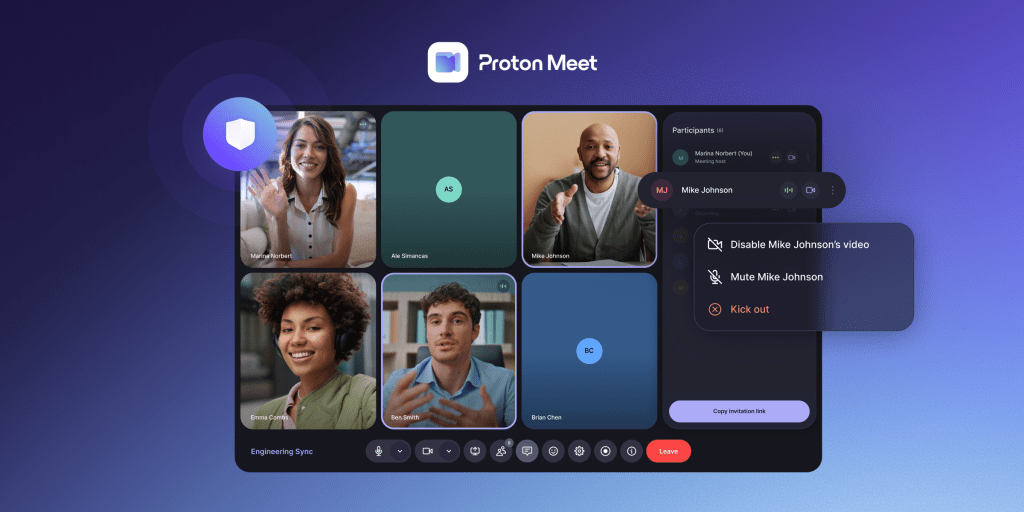

O principal risco para uma chamada Proton Meet é um participante não autorizado obter acesso através de uma ligação partilhada. Para mitigar isto, os anfitriões podem bloquear reuniões assim que os participantes esperados tiverem chegado. Também podem silenciar o áudio, parar o vídeo ou remover instantaneamente participantes indesejados.

Também recomendamos gerar uma ligação de reunião única para cada sessão, para evitar a reutilização da ligação entre diferentes grupos. Isto é tratado automaticamente ao usar a funcionalidade Agendar reunião, e as ligações permanentes de salas de reunião também podem ser alteradas manualmente conforme necessário. Futuras atualizações incluirão controlos de segurança ainda mais avançados.

Conclusão

O lançamento do Proton Meet é um marco significativo na nossa missão de construir uma internet mais privada. Enquanto as soluções de videochamadas das Big Tech tiram partido da nossa necessidade de nos ligarmos escutando as nossas chamadas e monetizando os nossos dados, o modelo de segurança do Proton Meet garante que as suas conversas privadas permanecem privadas.

Encriptado de ponto a ponto e sediado na Europa, o Proton Meet oferece uma verdadeira alternativa soberana às Big Tech para comunicações pessoais e profissionais — protegendo-o contra incidentes, vigilância e exploração. Protegido por encriptação de acesso zero, segurança multicamada e algumas das leis de privacidade mais fortes do mundo, o Proton Meet ajuda as empresas a simplificar a conformidade e protege todos os utilizadores dos pedidos de dados dos EUA e da jurisdição extraterritorial.

Os nossos princípios são salvaguardados pelo principal acionista da Proton, a organização sem fins lucrativos Proton Foundation, e a nossa empresa existe para servir o interesse da nossa comunidade. Por isso, tal como todos os nossos serviços, o desenvolvimento do Proton Meet será orientado pelos seus comentários e pedidos de funcionalidades. Agradecemos todo o seu apoio.