Все больше наших самых важных коммуникаций теперь проходит через онлайн-видеозвонки. Однако недавний прогресс в области ИИ и технологий интеллектуального анализа данных сделал эти звонки особенно уязвимыми для эксплуатации и злоупотреблений.

Многие сервисы видеоконференций основаны на рекламных моделях или на гонке в сфере ИИ, цель которой — записывать, расшифровывать и хранить как можно больше данных встреч. Теперь эти компании Big Tech могут с небольшими затратами применять генеративный ИИ, чтобы анализировать всё, что говорится и показывается на наших встречах, и учиться на этом.

В эпоху ИИ незашифрованные видеоконференции угрожают личной свободе и безопасности организаций. Поэтому мы создали Proton Meet, чтобы предложить сервис корпоративного уровня, сопоставимый с Zoom, Google Meet и Microsoft Teams, и при этом защищать каждый звонок с помощью всегда включённого сквозного шифрования. С Proton Meet никто — даже мы — не может подслушивать ваши звонки.

Как и все сервисы Proton, Proton Meet предлагает функциональный бесплатный тариф, потому что мы считаем, что каждый заслуживает свободы и конфиденциальности, независимо от того, может ли человек за это платить.

Проблема безопасности существующих решений для встреч

Для личного общения многие полагаются на такие сервисы, как WhatsApp, Facebook Messenger и Apple FaceTime, чтобы связываться с друзьями и семьёй. Хотя эти приложения используют сквозное шифрование, чтобы поставщик не мог подслушивать, у них есть существенные недостатки:

- Высокий порог входа & сбор метаданных: Каждый участник должен установить приложение, создать аккаунт (часто указав номер телефона или адрес электронной почты) и быть добавленным в группу. Этот процесс создаёт множество барьеров и позволяет поставщикам собирать ценные метаданные социального графа.

- Раскрытие IP-адреса: Эти сервисы часто по умолчанию используют одноранговые подключения(новое окно). Это означает, что участники могут видеть IP-адреса друг друга, что потенциально раскрывает их физическое местоположение, если только они не используют надёжный VPN(новое окно).

- Ограничения масштабируемости: Чат-приложения для личного общения плохо справляются с большими группами, потому что количество одноранговых подключений растёт экспоненциально с каждым новым участником. В результате ограничения на число участников в звонке довольно жёсткие: у WhatsApp — максимум 32 участника, у многих других — 50.

Для рабочих встреч широко используются такие сервисы, как Zoom, Google Meet и Microsoft Teams. Эти сервисы используют огромные серверы в дата-центрах для ретрансляции аудио и видео, поэтому могут масштабироваться до встреч с числом участников до 1 000, скрывая IP-адреса участников друг от друга. Они также обеспечивают лёгкий доступ, позволяя пользователям присоединяться через любой веб-браузер без создания аккаунта.

Однако сквозное шифрование (E2EE) либо отсутствует, либо реализовано плохо. По сути, эти платформы изначально не создавались с приоритетом конфиденциальности.

Proton Meet решает эту дилемму, используя передовой протокол шифрования Messaging Layer Security (MLS) и сохраняя при этом простоту доступа и административные возможности, которых ожидают от корпоративных решений.

Техническое устройство

WebRTC для высокой производительности и простого доступа

Как и другие сервисы для профессиональных встреч, Proton Meet основан на технологии WebRTC с узлами Selective Forwarding Units (SFU), то есть большими серверами, которые ретранслируют аудио, видео, чат и другие данные всем участникам.

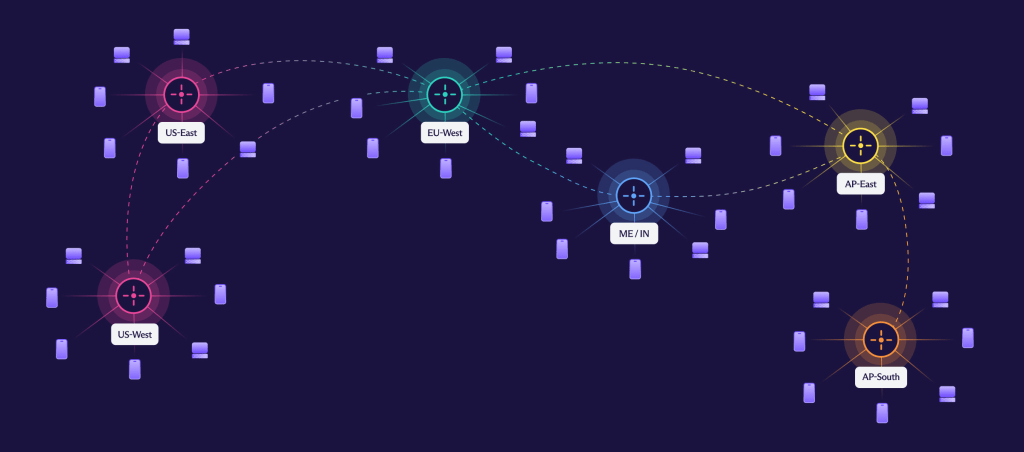

Мы используем распределённую сеть дата-центров по всему миру, как и в Proton VPN, чтобы обеспечить максимальную надёжность и минимальную задержку для каждого звонка. Поскольку одноранговых подключений нет, мы можем масштабироваться до очень больших групповых звонков, скрывая IP-адреса участников друг от друга.

Поскольку WebRTC — зрелая технология, поддерживаемая всеми основными браузерами, получить доступ к Proton Meet можно с любого компьютера или мобильного устройства с веб-браузером. Вы можете отправить ссылку на встречу кому угодно в мире, и человек сможет мгновенно присоединиться к встрече в любом веб-браузере, даже если у него нет аккаунта Proton или приложения Proton Meet. Помимо веб-приложения, у Proton Meet также есть приложения для компьютеров и мобильных устройств для тех, кто предпочитает использовать приложения вместо браузера.

Аутентификация встреч с помощью SRP, чтобы Proton никогда не мог получить доступ к вашим звонкам

Как и в других сервисах для профессиональных встреч, мы предоставляем организаторам административные средства управления для проведения встреч. Организатор — это пользователь, который создал ссылку на встречу и отправил её другим участникам. Крайне важно, чтобы организаторы делились ссылками на встречи только с доверенными людьми, поскольку любой, у кого есть полная ссылка на встречу, может присоединиться к ней, если встреча не заблокирована. Мы разработали Proton Meet так, чтобы для каждой встречи автоматически генерировался уникальный пароль, но этот пароль никогда не известен серверам Proton, что не позволяет нам получить доступ к встрече.

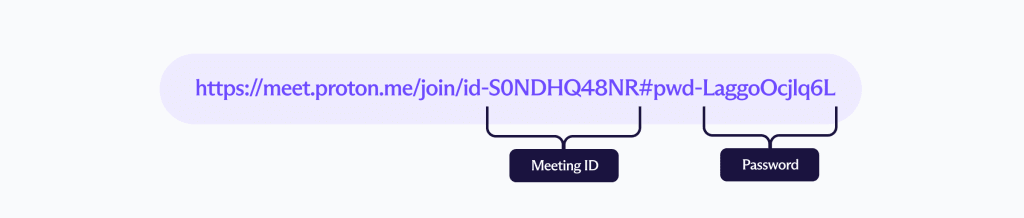

Ссылка на встречу выглядит так:

Она включает идентификатор встречи (S0NDHQ48NR) и пароль (LaggoOcjlq6L). Символ хеша (#) в ссылке означает, что часть после него (в нашем случае пароль) браузер не отправляет на сервер. Это не позволяет паролю попасть в журналы или стать доступным на стороне сервера. Пароль генерируется на устройстве организатора, а затем передаётся на другие устройства организатора с помощью сквозного шифрования, чтобы организатор мог безопасно получать доступ к своим ссылкам на встречи во всех приложениях и на всех устройствах, где выполнен вход.

Когда создаётся ссылка на встречу, клиент организатора сохраняет на сервере верификатор пароля, чтобы Proton Meet мог использовать протокол Secure Remote Password (SRP)(новое окно) и проверять, что у всех участников встречи правильные пароли, при этом сервер никогда не узнаёт сам пароль. Уже 10 лет SRP защищает вход в Proton и гарантирует, что серверы Proton могут предоставить доступ именно нужному пользователю, при этом Proton не получает доступ к паролю, который может разблокировать закрытые ключи.

Сквозное шифрование с Messaging Layer Security (MLS)

Цель сквозного шифрования (E2EE) — обеспечить, чтобы только участники могли расшифровать обмен данными. Другие третьи стороны, включая поставщика сервиса, не должны иметь возможности подслушивать.

Большинство протоколов E2EE предназначены для общения один на один. Например, в Proton Mail, который использует OpenPGP для E2EE, если вы отправляете электронное письмо нескольким пользователям Proton Mail, OpenPGP должен асимметрично зашифровать сообщение для каждого получателя с использованием открытого ключа этого получателя. Вычислительная нагрузка и требования к пропускной способности растут линейно с числом участников, и для больших групповых чатов и звонков это становится очень затратным.

В 2023 году протокол под названием Messaging Layer Security (MLS), над которым работали некоторые участники команды Proton, стал стандартом IETF. Он обеспечивает намного более эффективный способ использовать E2EE для больших групп. Идея состоит в том, что при добавлении или удалении участников они вносят ключевой материал для текущего этапа протокола, называемого Epoch. Участники организованы в бинарное дерево, которое позволяет эффективно передавать участникам новые секреты при переходе к новому Epoch. Каждый участник криптографически подтверждает, кто входит в группу в любой момент времени.

В Proton Meet ключ Epoch используется для получения ключей, применяемых для шифрования аудио, видео и сообщений, отправляемых группе. Когда новый участник присоединяется или когда участник покидает встречу, это запускает ротацию ключей, и все начинают использовать новые ключи. Это означает, что у участника есть криптографические ключи только для того, чтобы расшифровывать данные, отправленные после его присоединения и до его выхода из группы, что обеспечивает прямую секретность и безопасность после компрометации.

В Proton Meet все аудио, видео, демонстрация экрана и данные чата всегда шифруются на стороне клиента с помощью ключа, предоставленного MLS, перед отправкой на серверы SFU, которые просто пересылают зашифрованные данные другим участникам.

Proton Meet использует пароль встречи как предварительно согласованный ключ (PSK) в MLS, чтобы гарантировать, что только участники с правильным паролем встречи могут получить правильные ключи MLS. Поскольку у серверов Proton Meet нет пароля встречи и, следовательно, они не могут получить ключи MLS, Proton не может расшифровать и записать аудио, видео, демонстрацию экрана или сообщения чата. Обратите внимание: участники всё равно могут записывать встречи локально на своих устройствах.

Модель угроз

Никаких журналов

Хотя E2EE может защитить аудио- и видеопотоки встречи, оно не защищает метаданные, например социальные графы, которые могут надолго сохраняться в сети и вредить нашей конфиденциальности. Многие пользователи Proton — известные журналисты, активисты и руководители, которым необходимо, чтобы их личности и связи оставались конфиденциальными. Proton Meet стремится к минимизации данных и не хранит журналы метаданных, например о том, кто с кем встречался, после завершения звонка. Участники также могут присоединяться к встречам анонимно, не входя в аккаунт Proton.

Анонимность личности

Proton Meet не раскрывает участникам встречи личности друг друга. Каждый раз, когда вы присоединяетесь к встрече, вы можете выбрать любое имя для этой встречи. Если вы вошли в систему, поле имени для удобства будет автоматически заполнено основным именем аккаунта. Это имя участника зашифровывается с помощью сквозного шифрования с использованием ключа, производного от пароля встречи, а затем передаётся другим участникам. Другим участникам не видна никакая персонально идентифицирующая информация (PII), например адрес электронной почты или IP. Обратите внимание: если вы отправляете приглашения из календаря, письмо раскроет адрес электронной почты, связанный с этим календарём.

Компрометация сервера

Мы разработали Proton Meet так, чтобы свести к минимуму и объём доверия, необходимого к серверам Proton, и уровень риска на случай их компрометации. Ниже мы рассмотрим разные сценарии и то, как пользователи могут сохранять бдительность и выявлять несанкционированное проникновение на встречи.

- Во-первых, если будут скомпрометированы только серверы WebRTC SFU, злоумышленник сможет цензурировать и блокировать пересылку аудио-, видео- или чат-данных, но не сможет прочитать или изменить данные, поскольку ключи передаются только через сквозное шифрование MLS. Серверы SFU также не могут определить, какая комната SFU соответствует какому идентификатору встречи, поскольку это сопоставление видно только в нашей базе данных и на серверах backend API.

- Во-вторых, если будут скомпрометированы серверы базы данных Proton Meet, риск утечки данных будет очень низким, поскольку в базах данных хранятся только идентификаторы встреч, но не пароли и не какие-либо аудио-, видео- или чат-данные. Поэтому злоумышленник не сможет присоединиться ни к одной встрече, узнать, кто участвовал в прошлых встречах, или получить доступ к каким-либо конфиденциальным данным.

- Наконец, если будут скомпрометированы backend API-серверы Proton Meet, включая серверы MLS, злоумышленник может попытаться присоединиться к группе MLS, выдавая себя за нового участника. Однако без пароля встречи, который служит предварительно общим ключом, злоумышленник не сможет вывести правильные ключи MLS и, следовательно, не сможет слышать или видеть других участников. Для пользователей с особенно высокими требованиями к безопасности вкладка с информацией о встрече показывает состояние MLS, например Epoch, размер группы и код безопасности, полученный из секрета Epoch. Поэтому можно проверить, что размер группы MLS соответствует числу доверенных участников встречи, а код безопасности одинаков у всех участников.

Поскольку данные MLS хранятся на каждом клиентском устройстве, любое изменение группы MLS будет видно всем участникам. Поэтому даже если будут скомпрометированы все серверы и злоумышленник присоединится к встрече, каждый участник сможет увидеть изменение состояния MLS и то, что участников больше, чем ожидалось. Поскольку все клиенты Proton Meet имеют открытый исходный код(новое окно), любой может проверить безопасность клиентского кода, реализующего MLS.

Скомпрометированная ссылка на встречу

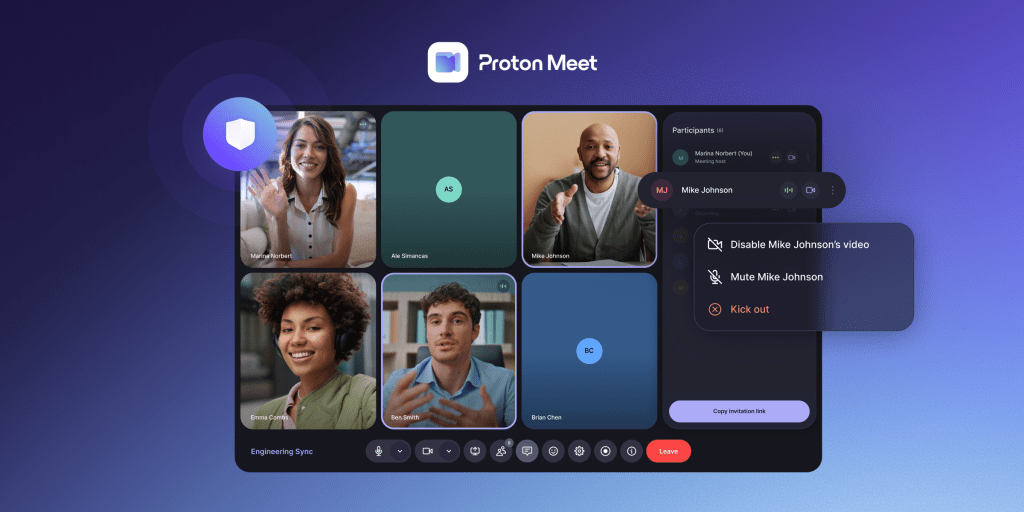

Основной риск для звонка Proton Meet — это несанкционированный участник, получивший доступ по ссылке, которой кто-то поделился. Чтобы снизить этот риск, организаторы могут заблокировать встречу, как только присоединятся ожидаемые участники. Они также могут мгновенно отключить звук, остановить видео или удалить нежелательных участников.

Мы также рекомендуем создавать уникальную ссылку на встречу для каждого сеанса, чтобы предотвратить повторное использование ссылок в разных группах. Это автоматически выполняется при использовании функции «Запланировать встречу», а ссылки на постоянные комнаты встреч при необходимости можно вручную менять. В будущих обновлениях появятся ещё более продвинутые средства управления безопасностью.

Заключение

Запуск Proton Meet — важная веха в нашей миссии по созданию более конфиденциального интернета. Пока решения Big Tech для видеозвонков используют нашу потребность оставаться на связи, подслушивая наши звонки и монетизируя наши данные, модель безопасности Proton Meet гарантирует, что ваши конфиденциальные разговоры останутся конфиденциальными.

Благодаря сквозному шифрованию и размещению в Европе Proton Meet предлагает по-настоящему суверенную альтернативу Big Tech как для личного, так и для профессионального общения, защищая вас от утечек, слежки и эксплуатации. Защищённый шифрованием с нулевым доступом, многоуровневой безопасностью и одними из самых строгих в мире законов о конфиденциальности, Proton Meet помогает компаниям упростить соблюдение требований и защищает всех пользователей от запросов на данные из США и экстерриториальной юрисдикции.

Наши принципы защищает основной акционер Proton — некоммерческий фонд Proton Foundation, а наш бизнес существует, чтобы служить интересам нашего сообщества. Поэтому, как и все наши сервисы, Proton Meet будет развиваться с учётом вашей обратной связи и запросов на новые функции. Спасибо за вашу поддержку.