Ein immer größerer Teil unserer wichtigsten Kommunikation findet inzwischen über Online-Videoanrufe statt. Gleichzeitig haben jüngste Fortschritte bei KI- und Data-Mining-Technologien diese Anrufe einem hohen Risiko von Ausbeutung und Missbrauch ausgesetzt.

Viele Videokonferenzdienste werden von Werbemodellen oder dem KI-Wettlauf angetrieben, möglichst viele Besprechungsdaten aufzuzeichnen, zu transkribieren und zu speichern. Diese Big-Tech-Unternehmen können generative KI inzwischen kostengünstig bereitstellen, um alles zu analysieren und daraus zu lernen, was in unseren Besprechungen gesagt und gezeigt wird.

Im KI-Zeitalter bedrohen unverschlüsselte Videokonferenzen die individuelle Freiheit und die Sicherheit von Organisationen. Deshalb haben wir Proton Meet entwickelt: um ein Erlebnis auf Unternehmensniveau zu bieten, das mit Zoom, Google Meet und Microsoft Teams vergleichbar ist und gleichzeitig jeden Anruf mit stets aktiver Ende-zu-Ende-Verschlüsselung schützt. Mit Proton Meet kann niemand — nicht einmal wir — deine Anrufe belauschen.

Wie alle Proton-Dienste bietet Proton Meet einen leistungsstarken kostenlosen Tarif, weil wir glauben, dass jeder Freiheit und Privatsphäre verdient – unabhängig davon, ob er dafür bezahlen kann.

Das Sicherheitsproblem bestehender Meeting-Lösungen

Im Privatbereich verlassen sich viele auf Dienste wie WhatsApp, Facebook Messenger oder Apple FaceTime, um mit Freunden und Familie in Verbindung zu bleiben. Zwar verwenden diese Apps Ende-zu-Ende-Verschlüsselung, damit der Anbieter nicht mithören kann, sie bringen jedoch erhebliche Nachteile mit sich:

- Hohe Hürden & Metadatenerfassung: Jeder Teilnehmer muss die App installieren, ein Konto erstellen (oft mit Telefonnummer oder E-Mail) und zu einer Gruppe hinzugefügt werden. Dieser Prozess ist umständlich und ermöglicht es Anbietern, wertvolle Metadaten zum sozialen Graphen zu sammeln.

- Offenlegung der IP-Adresse: Diese Dienste verwenden oft standardmäßig Peer-to-Peer-Verbindungen(neues Fenster). Das bedeutet, dass Teilnehmende die IP-Adressen der anderen sehen können, was möglicherweise ihre physischen Standorte preisgibt, sofern sie kein seriöses VPN(neues Fenster) nutzen.

- Grenzen der Skalierbarkeit: Chat-Apps für Verbraucher tun sich mit großen Gruppen schwer, weil Peer-to-Peer-Verbindungen mit jedem zusätzlich hinzugefügten Teilnehmer exponentiell zunehmen. Daher sind die Teilnehmerlimits streng — WhatsApp erlaubt maximal 32 Teilnehmende, viele andere maximal 50.

Für berufliche Meetings werden Dienste wie Zoom, Google Meet und Microsoft Teams häufig verwendet. Diese Dienste nutzen riesige Server in Rechenzentren, um Audio und Video weiterzuleiten. So können sie auf größere Meetings mit bis zu 1.000 Teilnehmenden skalieren und die IP-Adressen der Teilnehmenden voreinander verbergen. Außerdem sind sie sehr leicht zugänglich, da Benutzer über jeden Webbrowser beitreten können, ohne ein Konto zu erstellen.

Allerdings fehlt die Ende-zu-Ende-Verschlüsselung (E2EE) entweder ganz oder ist schlecht umgesetzt. Grundsätzlich wurden diese Plattformen nicht mit der Privatsphäre als Priorität entwickelt.

Proton Meet löst dieses Dilemma, indem es das moderne Verschlüsselungsprotokoll Messaging Layer Security (MLS) nutzt und gleichzeitig die Zugänglichkeit sowie die administrativen Kontrollen beibehält, die man von Unternehmenslösungen erwartet.

Technisches Design

WebRTC für hohe Leistung und einfachen Zugriff

Ähnlich wie andere professionelle Meeting-Dienste basiert Proton Meet auf WebRTC-Technologie mit Selective Forwarding Units (SFU), also großen Servern, die Audio, Video, Chat und andere Daten an alle Teilnehmenden weiterleiten.

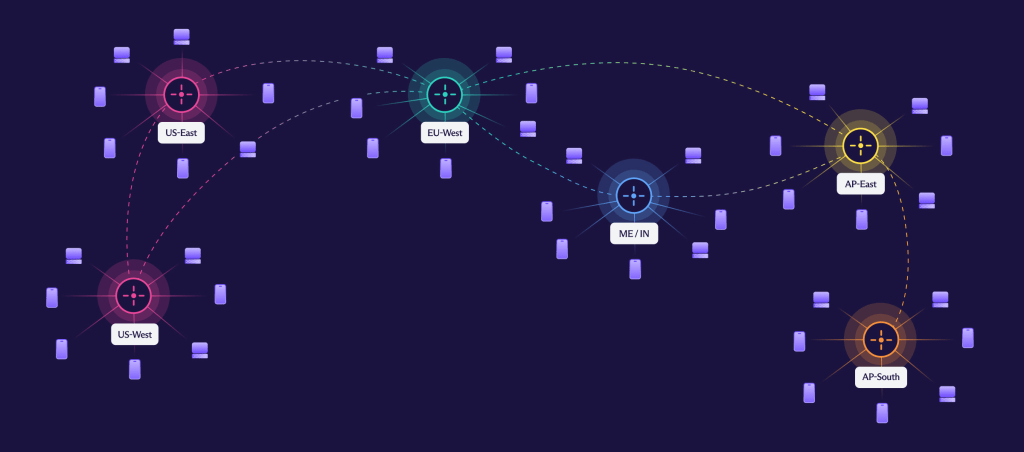

Wir nutzen ein verteiltes Netzwerk von Rechenzentren auf der ganzen Welt, wie wir es auch für Proton VPN tun, um für jeden Anruf die höchste Zuverlässigkeit und geringste Latenz zu bieten. Da es keine Peer-to-Peer-Verbindungen gibt, können wir auf riesige Gruppenanrufe skalieren und gleichzeitig die IP-Adressen der Teilnehmenden voreinander verschleiern.

Da WebRTC eine ausgereifte Technologie ist, die von allen großen Browsern unterstützt wird, kann auf Proton Meet von jedem Computer oder Mobilgerät mit einem Webbrowser zugegriffen werden. Du kannst einen Meeting-Link an jeden auf der Welt senden, und die Person kann dem Meeting sofort in jedem Webbrowser beitreten, selbst wenn sie kein Proton-Konto oder keine Proton Meet App hat. Zusätzlich zur Webbrowser-App bietet Proton Meet auch Desktop- und Mobil-Apps für alle, die lieber Apps statt eines Browsers verwenden.

Meeting-Authentifizierung mit SRP, damit Proton niemals auf deine Anrufe zugreifen kann

Ähnlich wie andere professionelle Meeting-Dienste bieten wir Hosts Administratorfunktionen, mit denen sie ihre Meetings verwalten können. Der Host ist der Benutzer, der den Meeting-Link erstellt und an andere Teilnehmende gesendet hat. Es ist entscheidend, dass Hosts Meeting-Links nur mit vertrauenswürdigen Personen teilen, denn jeder mit dem vollständigen Meeting-Link kann dem Meeting beitreten, wenn das Meeting nicht gesperrt ist. Wir haben Proton Meet so entwickelt, dass für jedes Meeting automatisch ein eindeutiges Passwort generiert wird. Dieses Passwort ist den Proton-Servern jedoch nie bekannt, sodass wir nicht auf ein Meeting zugreifen können.

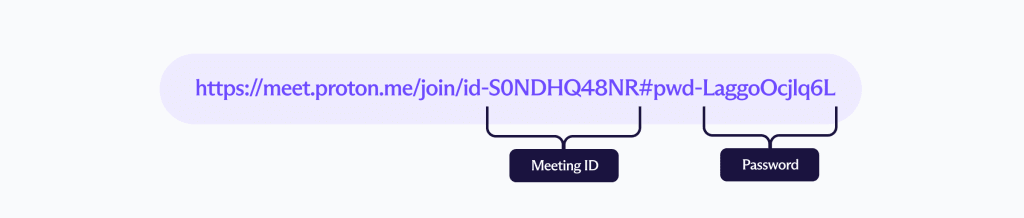

Ein Meeting-Link sieht so aus:

Er enthält eine Meeting-ID (S0NDHQ48NR) und ein Passwort (LaggoOcjlq6L). Das Hash-Symbol (#) im Link bedeutet, dass der Teil danach (in unserem Fall das Passwort) vom Browser nicht an den Server gesendet wird. Dadurch wird verhindert, dass das Passwort serverseitig protokolliert wird oder dass serverseitig darauf zugegriffen werden kann. Das Passwort wird auf dem Gerät des Hosts generiert und dann per Ende-zu-Ende-Verschlüsselung mit den anderen Geräten des Hosts geteilt, sodass der Host sicher über alle angemeldeten Apps und Geräte auf seine Meeting-Links zugreifen kann.

Wenn ein Meeting-Link erstellt wird, speichert der Client des Hosts einen Passwort-Verifizierer auf dem Server, damit Proton Meet das Secure Remote Password (SRP)-Protokoll(neues Fenster) verwenden kann, um sicherzustellen, dass alle Meeting-Teilnehmenden die richtigen Passwörter haben, ohne dass der Server das Passwort jemals kennt. SRP schützt seit 10 Jahren die Proton-Anmeldungen und stellt sicher, dass Proton-Server den richtigen Benutzer bedienen können, ohne dass Proton Zugriff auf das Passwort hat, das die privaten Schlüssel entsperren kann.

Ende-zu-Ende-Verschlüsselung mit Messaging Layer Security (MLS)

Das Ziel der Ende-zu-Ende-Verschlüsselung (E2EE) ist es, sicherzustellen, dass nur die Teilnehmenden die Kommunikation entschlüsseln können. Andere Dritte, einschließlich des Diensteanbieters, sollten nicht mithören können.

Die meisten E2EE-Protokolle sind für 1-zu-1-Kommunikation ausgelegt. Wenn du zum Beispiel in Proton Mail, das OpenPGP für E2EE verwendet, eine E-Mail an mehrere Proton Mail-Benutzer sendest, muss OpenPGP für jeden Empfänger mithilfe des öffentlichen Schlüssels des jeweiligen Empfängers asymmetrisch verschlüsseln. Der Rechenaufwand und die Bandbreite skalieren linear mit der Anzahl der Teilnehmenden, und das wird bei großen Gruppenchats und Anrufen sehr teuer.

Im Jahr 2023 wurde ein Protokoll namens Messaging Layer Security (MLS), an dem einige Mitglieder des Proton-Teams mitgearbeitet haben, zu einem IETF-Standard. Es bietet eine deutlich leistungsfähigere Möglichkeit, E2EE für große Gruppen zu nutzen. Die Idee ist, dass Mitglieder beim Hinzufügen oder Entfernen Schlüsselmaterial für diesen Zyklus des Protokolls beisteuern, der Epoche genannt wird. Die Mitglieder sind in einem Binärbaum organisiert, der es ihnen erlaubt, Mitglieder beim Eintritt in eine neue Epoche effizient mit neuen Geheimnissen zu aktualisieren. Jedes Mitglied stimmt kryptografisch jederzeit darüber überein, wer zur Gruppe gehört.

In Proton Meet wird der Epochen-Schlüssel verwendet, um die Schlüssel abzuleiten, die zum Verschlüsseln von Audio, Video und an die Gruppe gesendeten Nachrichten verwendet werden. Wenn ein neuer Teilnehmer beitritt oder wenn ein Teilnehmer die Gruppe verlässt, wird dadurch eine Schlüsselrotation ausgelöst und alle beginnen, neue Schlüssel zu verwenden. Das bedeutet, dass ein Teilnehmer nur die kryptografischen Schlüssel besitzt, um Kommunikation zu entschlüsseln, die gesendet wurde, nachdem er beigetreten ist und bevor er die Gruppe verlassen hat. Dadurch werden Forward Secrecy und Sicherheit nach einer Kompromittierung gewährleistet.

In Proton Meet werden alle Audio-, Video-, Bildschirmfreigabe- und Chatdaten vor dem Senden an die SFU-Server clientseitig stets mit einem von MLS bereitgestellten Schlüssel verschlüsselt; die Server leiten die verschlüsselten Daten lediglich an die anderen Teilnehmenden weiter.

Proton Meet verwendet das Meeting-Passwort als Pre-Shared Key (PSK) in MLS, um sicherzustellen, dass nur Teilnehmende mit dem richtigen Meeting-Passwort die richtigen MLS-Schlüssel ableiten können. Da die Proton Meet-Server das Meeting-Passwort nicht haben und daher die MLS-Schlüssel nicht ableiten können, kann Proton weder Audio, Video, Bildschirmfreigaben noch Chatnachrichten entschlüsseln oder aufzeichnen. Beachte, dass Teilnehmende Meetings weiterhin lokal auf ihren Geräten aufzeichnen können.

Bedrohungsmodell

Keine Protokolle

Während E2EE Audio- und Videostreams in Meetings schützen kann, schützt sie keine Metadaten wie soziale Graphen, die online bestehen bleiben und unserer Privatsphäre schaden können. Viele von Protons Benutzern sind bekannte Journalisten, Aktivisten und Führungskräfte, die sicherstellen müssen, dass ihre Identitäten und Beziehungen vertraulich bleiben. Proton Meet setzt auf Datenminimierung und speichert nach Ende des Anrufs keine Metadatenprotokolle darüber, wer mit wem ein Meeting hatte. Teilnehmende können Meetings auch anonym beitreten, ohne sich bei einem Proton-Konto anzumelden.

Anonyme Identität

Proton Meet gibt die Identität der Meeting-Teilnehmenden nicht an andere Teilnehmende preis. Jedes Mal, wenn du an einem Meeting teilnimmst, kannst du einen beliebigen Namen für dieses Meeting wählen. Wenn du angemeldet bist, wird das Namensfeld der Einfachheit halber automatisch mit dem Hauptnamen des Kontos ausgefüllt. Dieser Teilnehmername wird mit einem aus dem Meeting-Passwort abgeleiteten Schlüssel Ende-zu-Ende-verschlüsselt und dann mit anderen Teilnehmenden geteilt. Keine personenbezogenen Daten (PII) wie E-Mail-Adresse oder IP sind für andere Teilnehmende sichtbar. Beachte, dass beim Senden von Kalendereinladungen die E-Mail-Adresse offengelegt wird, die mit diesem Kalender verknüpft ist.

Server-Kompromittierung

Wir haben Proton Meet so entwickelt, dass sowohl das erforderliche Vertrauen in Proton-Server als auch das Risiko minimiert werden, falls unsere Server kompromittiert werden. Im Folgenden gehen wir verschiedene Szenarien durch und zeigen, wie Benutzer wachsam bleiben und unbefugte Zugriffe auf Meetings erkennen können.

- Zunächst einmal: Wenn nur die WebRTC-SFU-Server kompromittiert werden, kann ein Angreifer die Weiterleitung von Audio-, Video- oder Chatdaten zensieren und blockieren, die Daten jedoch nicht lesen oder verändern, da die Schlüssel nur über MLS Ende-zu-Ende-Verschlüsselung geteilt werden. Die SFU-Server können außerdem nicht erkennen, welcher SFU-Raum welcher Meeting-ID entspricht, da diese Zuordnung nur in unserer Datenbank und auf den Backend-API-Servern sichtbar ist.

- Zweitens: Wenn die Datenbankserver von Proton Meet kompromittiert werden, besteht nur ein sehr geringes Risiko eines Datenlecks, da die Datenbanken nur die Meeting-IDs enthalten und weder die Passwörter noch Audio-, Video- oder Chatdaten. Ein Angreifer könnte daher weder Meetings beitreten noch frühere Meeting-Teilnehmende ermitteln noch auf sensible Daten zugreifen.

- Schließlich: Wenn die Backend-API-Server von Proton Meet, einschließlich der MLS-Server, kompromittiert werden, kann ein Angreifer versuchen, der MLS-Gruppe beizutreten und sich als neuer Teilnehmer auszugeben. Ohne das Meeting-Passwort für den Pre-Shared Key kann der Angreifer jedoch die richtigen MLS-Schlüssel nicht ableiten und somit die anderen Teilnehmenden weder hören noch sehen. Für Benutzer mit extrem hohen Sicherheitsanforderungen zeigt der Tab mit den Meeting-Informationen den MLS-Status an, etwa die Epoche, die Gruppengröße und den Sicherheitscode, der aus dem Geheimnis der Epoche abgeleitet wird. So lässt sich überprüfen, dass die MLS-Gruppengröße mit der Anzahl der vertrauenswürdigen Teilnehmenden im Meeting übereinstimmt und dass der Sicherheitscode bei allen Teilnehmenden identisch ist.

Da die MLS-Daten auf jedem Client-Gerät gespeichert werden, ist jede Änderung an der MLS-Gruppe für alle Teilnehmenden sichtbar. Selbst wenn also alle Server kompromittiert werden und ein Angreifer dem Meeting beitritt, kann jeder Teilnehmer die Änderung des MLS-Status sehen und erkennen, dass mehr Teilnehmende als erwartet vorhanden sind. Da alle Proton Meet-Clients Open Source sind(neues Fenster), kann jeder die Sicherheit des clientseitigen Codes überprüfen, der MLS implementiert.

Kompromittierter Meeting-Link

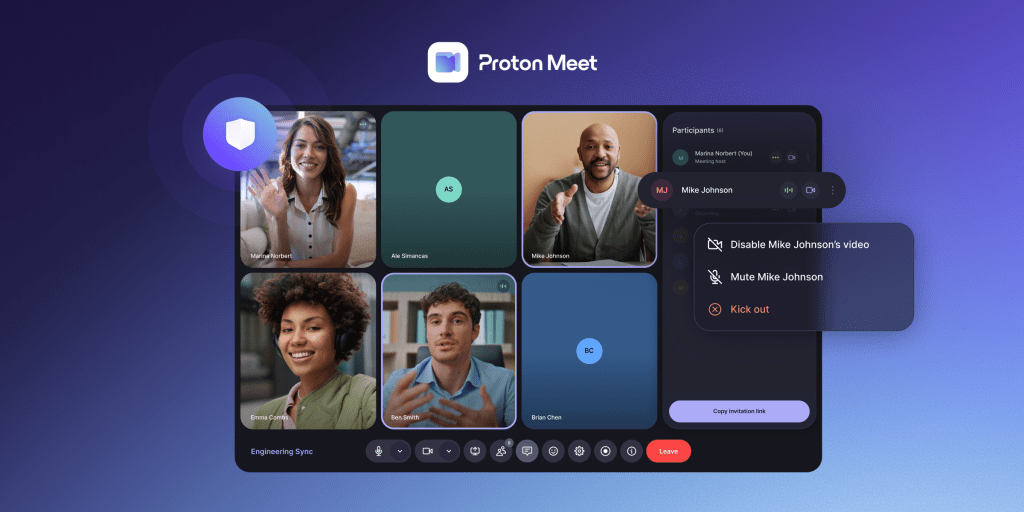

Das Hauptrisiko für einen Proton Meet-Anruf besteht darin, dass ein nicht autorisierter Teilnehmer über einen geteilten Link Zugriff erhält. Um das abzumildern, können Hosts Meetings sperren, sobald die erwarteten Teilnehmenden angekommen sind. Sie können außerdem Audio stummschalten, Video stoppen oder unerwünschte Teilnehmende sofort entfernen.

Wir empfehlen außerdem, für jede Sitzung einen eindeutigen Meeting-Link zu erstellen, um zu verhindern, dass Links in verschiedenen Gruppen wiederverwendet werden. Das geschieht automatisch bei Nutzung der Funktion „Meeting planen“, und permanente Meetingraum-Links können bei Bedarf auch manuell erneuert werden. Zukünftige Updates werden weitere verbesserte Sicherheitskontrollen enthalten.

Fazit

Die Einführung von Proton Meet ist ein bedeutender Meilenstein in unserer Mission, ein privateres Internet aufzubauen. Während Big-Tech-Lösungen für Videoanrufe unser Bedürfnis, mit anderen in Verbindung zu bleiben, ausnutzen, indem sie unsere Anrufe belauschen und unsere Daten monetarisieren, sorgt das Sicherheitsmodell von Proton Meet dafür, dass deine privaten Unterhaltungen privat bleiben.

Ende-zu-Ende-verschlüsselt und mit Sitz in Europa bietet Proton Meet eine wirklich souveräne Big-Tech-Alternative für persönliche und berufliche Kommunikation — und schützt dich vor Datenlecks, Überwachung und Ausbeutung. Geschützt durch Zero-Access-Verschlüsselung, mehrschichtige Sicherheit und einige der weltweit stärksten Gesetze zum Schutz der Privatsphäre hilft Proton Meet Unternehmen, Compliance zu vereinfachen, und schützt alle Benutzer vor Datenanfragen aus den USA und extraterritorialer Gerichtsbarkeit.

Unsere Prinzipien werden von Protons Hauptaktionär, der gemeinnützigen Proton Foundation, geschützt, und unser Unternehmen existiert, um den Interessen unserer Community zu dienen. Daher wird die Entwicklung von Proton Meet wie bei all unseren Diensten von deinem Feedback und deinen Funktionswünschen geleitet. Danke für deinen ganzen Support.