Il Phishing è stato il crimine informatico più comune segnalato all’Internet Crime Complaint Center(nuova finestra) nel 2024. Abbiamo scritto su cos’è il phishing e fornito alcuni esempi di email di phishing convincenti sul nostro blog, ma i criminali informatici adattano sempre i loro attacchi per massimizzare il loro ritorno.

Una versione più efficace del phishing è quando gli aggressori prendono di mira persone specifiche, il che è chiamato whaling o spear phishing. Mentre il phishing può colpire individui o aziende, il whaling e lo spear phishing colpiscono specificamente coloro che si trovano all’interno di un’azienda. È importante capire la differenza tra questi termini, così come come individuarli e come proteggerti da essi.

Qual è la differenza tra whaling, phishing e spear phishing?

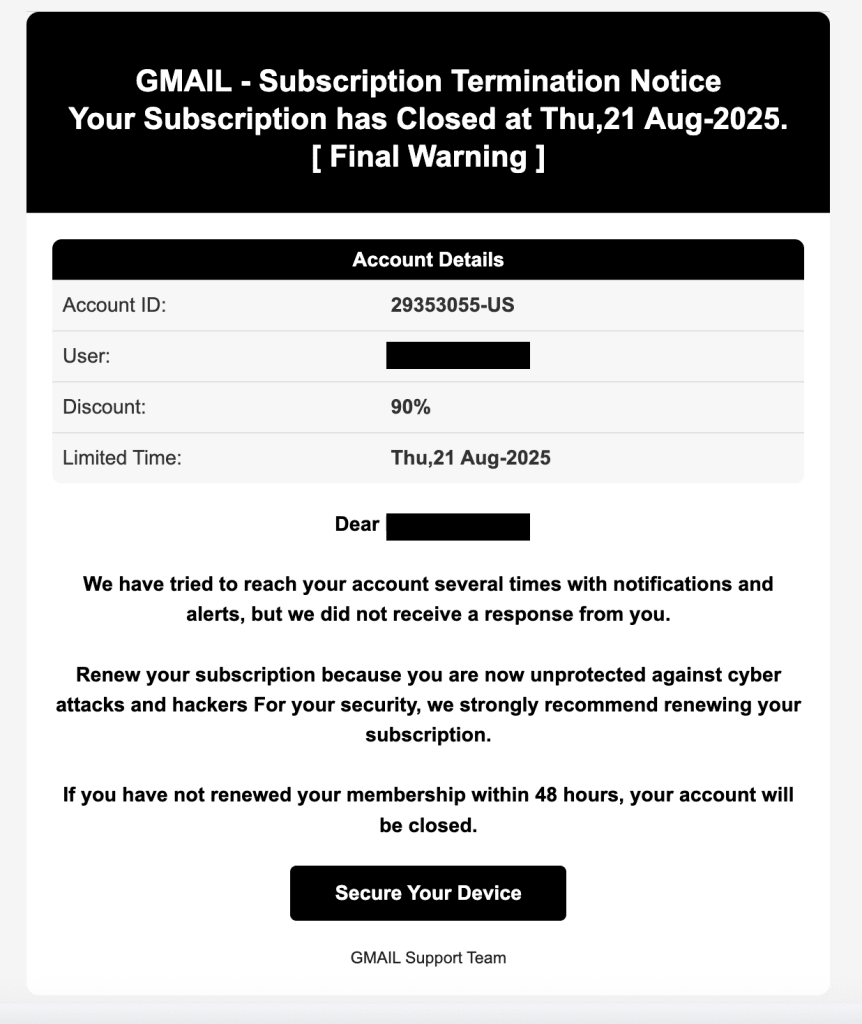

Il Phishing è un metodo che gli hacker usano per ingannarti e farti condividere informazioni sensibili con loro. Se hai mai ricevuto un’email dall’aspetto sospetto da un servizio come Amazon, Google o PayPal che ti diceva che il tuo account è stato congelato, sei stato bersaglio di un tentativo di phishing. Questi attacchi sono ampi e mirano a ottenere quante più risposte possibili. Li riceverai al tuo indirizzo email personale così come al tuo indirizzo email di lavoro.

Gli attacchi di spear phishing e whaling usano le stesse tattiche del phishing, ma le impiegano su un insieme molto più piccolo e specifico di bersagli all’interno di un’azienda. Entrambi i tipi di attacco rientrano ampiamente nella categoria del phishing, ma vale la pena capire come il bersaglio di un hacker influenza le tattiche che usa.

Cos’è lo spear phishing?

Lo Spear phishing prende le stesse ampie tecniche usate per gli attacchi di phishing e le adatta a individui specifici. Gli individui presi di mira dallo spear phishing spesso lavorano nei reparti legali o finanziari, dando loro accesso a dati particolarmente sensibili e preziosi.

Secondo una ricerca pubblicata da Barracuda Networks(nuova finestra), più dell’80% degli attacchi di spear phishing coinvolge l’impersonificazione del brand. Dopo aver analizzato 360.000 email di phishing in tre mesi, l’azienda ha scoperto che Microsoft e Apple sono i brand più impersonati, con attacchi che hanno maggiori probabilità di verificarsi tra martedì e giovedì e picchi intorno a eventi come la stagione fiscale. Questo livello di pianificazione da parte dei truffatori parla di quanto attentamente studino i dipendenti e pianifichino i loro attacchi.

Il rapporto suggerisce che i primi tre oggetti utilizzati dagli attacchi di spear phishing sono una variante dei seguenti:

- Richiesta

- Follow up

- Urgente/Importante

Non sorprende che gli oggetti creino un senso di urgenza o l’impressione che tu sia già stato in contatto con il mittente. Ci possono anche essere motivazioni politiche per gli attacchi di spear phishing. Nel 2024, Microsoft ha rilasciato intelligence(nuova finestra) riguardante l’interferenza iraniana nelle elezioni USA. L’account Microsoft Hotmail di un ex consulente senior è stato compromesso per lanciare un attacco mirato a un funzionario di alto rango in una campagna presidenziale.

Cos’è il whaling?

Dove lo spear phishing prende di mira diversi individui di alto livello, il whaling prende di mira… beh, le balene. Il whaling è effettivamente spear phishing diretto a un bersaglio molto prezioso, come un CEO o un CFO. Questi attacchi sono altamente personalizzati e meticolosamente ricercati. I criminali informatici mirano a fare soldi, oltre a ottenere potenzialmente l’accesso a dati sensibili come IP o informazioni sugli investitori, ricattare i loro bersagli e causare enormi danni reputazionali.

Gli attacchi di whaling richiedono mesi, se non anni, per essere pianificati efficacemente, e i criminali prendono di mira le aziende che attraversano eventi turbolenti per sfruttare il caos. Nel 2015, gli aggressori hanno preso di mira i dirigenti di livello C presso Mattel con un elaborato attacco di whaling(nuova finestra) mentre l’azienda si stava ristrutturando e cambiando la sua policy di pagamento. Un dirigente finanziario ha ricevuto una nota dal nuovo CEO dell’azienda che richiedeva un nuovo pagamento a un fornitore in Cina, un paese in cui Mattel stava cercando di espandersi. A seguito dei cambiamenti della policy di pagamento, i trasferimenti richiedevano l’approvazione di due manager di alto rango all’interno di Mattel, quindi il destinatario ha dato la sua approvazione e il trasferimento è stato effettuato. Solo dopo che i soldi erano spariti, il dirigente ha menzionato il pagamento al nuovo CEO, che non aveva fatto la richiesta.

Grazie al fatto che il 1° maggio è un giorno festivo bancario in Cina, Mattel è stata in grado di congelare l’account che deteneva i fondi rubati e il denaro è stato recuperato entro due giorni. Ma questo attacco altamente mirato avrebbe potuto costare a Mattel 3 milioni di dollari con una singola email.

Whaling vs spear phishing

Per riassumere le differenze tra i tre tipi di attacchi:

| Phishing | Colpisce tutti con attacchi generici |

| Spear phishing | Colpisce persone specifiche con attacchi specifici |

| Whaling | Colpisce VIP e leader aziendali con attacchi personalizzati |

La specificità del bersaglio detta la quantità di ricerca e targeting che vanno in ogni attacco. Ma indipendentemente dal tipo di attacco, c’è un processo simile che gli hacker seguiranno per la pianificazione e l’esecuzione.

Qual è il processo di un attacco di whaling o spear phishing?

- Ricognizione: L’hacker ricerca il proprio bersaglio esaminando la sua presenza online per creare un profilo dei probabili stimoli del bersaglio per rispondere. Questo include profili sui social media, siti web aziendali e qualsiasi altro posto in cui il bersaglio potrebbe apparire online. Useranno anche broker di dati e potenzialmente il dark web per ottenere informazioni personali.

- Creazione dell’esca: L’hacker mette quindi insieme un piano di attacco. Creerà un’email progettata per convincere il proprio bersaglio di essere un collega, un servizio di terze parti o un’agenzia governativa. Raccoglieranno quante più informazioni possibili per ingannare il loro bersaglio, possibilmente facendo phishing più ampiamente all’interno dell’azienda.

- Consegna: Gli aggressori invieranno l’email su misura al loro bersaglio. Potrebbe sembrare una fattura e contenere un link a un sito web dannoso, invitando il lettore a inserire i dettagli di pagamento, o una richiesta dal reparto IT aziendale per login e password.

- Sfruttamento: L’email potrebbe essere caricata con malware o ransomware, linkare a un sito contraffatto, o chiedere credenziali, informazioni sensibili o pagamenti. Ci sono molteplici modi per gli hacker di sfruttare la tua rete una volta ottenuto l’accesso, come stabilire un accesso backdoor e darsi privilegi di amministratore.

- Impatto: Se l’attacco ha successo, l’hacker continuerà a fare phishing per ulteriore accesso o inizierà a fare transazioni, scaricare dati o prendere il controllo degli account. L’azienda affronta perdite finanziarie, una violazione dei dati, danni reputazionali o tutto quanto sopra.

Gli attacchi si presentano in molte forme, rendendo difficile stare sempre in guardia. In generale, più è senior il tuo ruolo o più sensibili sono i dati a cui hai accesso, più importante diventa la verifica.

Come puoi proteggerti dagli attacchi?

Ci sono due parti nel proteggersi dagli attacchi informatici: la tua infrastruttura aziendale e la tua consapevolezza.

Per prima cosa, guardiamo cosa puoi fare personalmente.

- Fidati ma verifica. Se ricevi una richiesta riguardante un pagamento o il concedere l’accesso a dati sensibili, parlare con la persona che ti ha presumibilmente inviato la richiesta è la tua scommessa migliore. Se hai incontrato la persona prima, chiamala o parlale faccia a faccia e conferma che la richiesta è legittima. Se non l’hai fatto, verifica la sua identità tramite canali attendibili, come un collega con connessioni o un individuo di rango superiore nella loro azienda.

- Non lasciare che l’urgenza ti spinga a commettere un errore. I truffatori usano falsa urgenza per incoraggiarti a prendere una decisione rapida. Non ti pentirai di aspettare per verificare una richiesta, ma potresti pentirti di non averne verificata una.

- Controlla attentamente l’indirizzo email del mittente. Quando un hacker fa sembrare che la sua email provenga da un mittente legittimo, questo è chiamato spoofing delle email. Assicurati che il nome di dominio sia corretto e che non ci siano errori di ortografia nell’indirizzo email stesso. Scopri di più su come proteggerti dallo spoofing delle email.

- Educa il tuo team sui rischi degli attacchi di phishing. Una singola email di phishing riuscita può avere conseguenze devastanti per un’azienda.

Essere consapevoli delle potenziali minacce non significa essere sospettosi di ogni singola email che ricevi, ma significa assicurarti di prendere provvedimenti per proteggere sia te stesso che il tuo posto di lavoro.

Come Proton ti aiuta a ridurre il tuo rischio

Un altro modo efficace per proteggere il tuo posto di lavoro è adottare strumenti sicuri, crittografati end-to-end che ti aiutano a mantenere il controllo dei tuoi dati:

- Proton Pass è un gestore di password sicuro che ti aiuta a creare, archiviare e gestire password aziendali. Dare al tuo team la possibilità di condividere in modo sicuro le proprie credenziali aiuta tutti a identificare richieste illegittime di login o dati — se a qualcuno viene chiesto di inviare via email una password invece di condividerla in modo sicuro in Proton Pass, può segnalare la richiesta come sospetta. Puoi anche assicurarti che se i tuoi dati appaiono sul dark web, verrai immediatamente avvisato così puoi agire per prevenire tentativi di phishing.

- Proton Mail è un posta elettronica sicura e calendario che mantiene protette le tue email aziendali. La nostra protezione avanzata dal phishing PhishGuard ti difende dai tentativi di phishing segnalando indirizzi email potenzialmente contraffatti per te. Qualsiasi login sospetto o modifica all’account viene identificato e segnalato a te automaticamente, e la protezione dei link ti aiuta a vedere gli URL completi prima di aprirli per prevenire l’apertura accidentale di un link di phishing.

Se sei pronto a proteggere te stesso e la tua azienda da attacchi di whaling, spear phishing e phishing, inizia oggi vedendo quale piano Proton è meglio per te.