Chroń dane swojej firmy z planem Proton Pass

- Pass Essentials

Minimum 3 użytkowników

Ochrona kont dla małych zespołów, obejmuje:

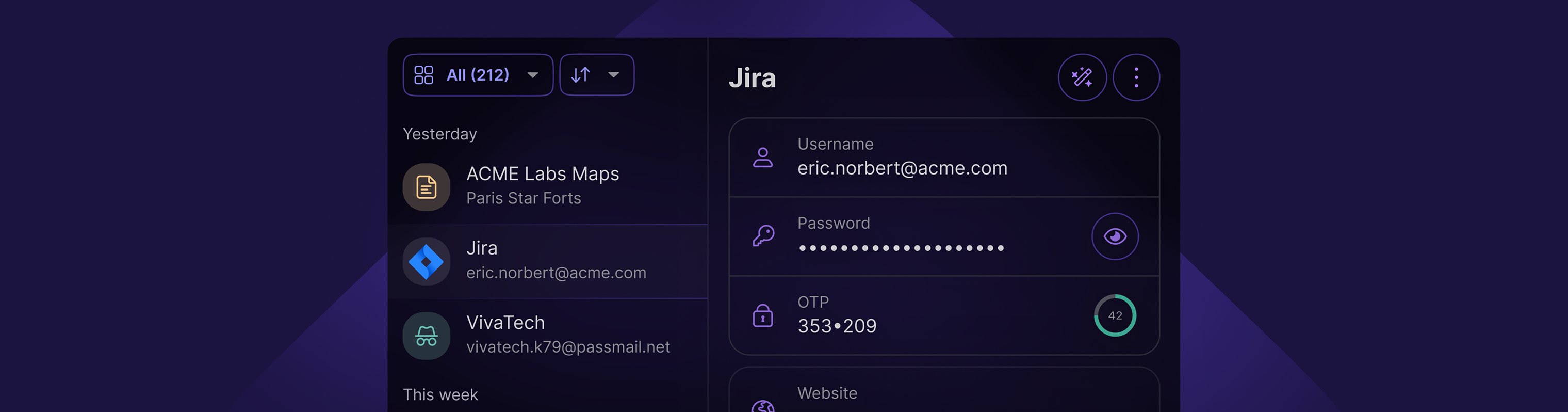

Nieograniczona liczba danych logowania, notatek i kart płatniczych

Aplikacje przeglądarkowe, mobilne i desktopowe

Bezpieczne udostępnianie sejfów, elementów i linków

Wbudowana aplikacja do uwierzytelniania dwustopniowego

Monitoring dark web

Kontrola jakości haseł

Obsługa kluczy dostępu na wszystkich urządzeniach

Nieograniczona liczba aliasów z funkcją hide-my-email

- Pass Professional

Minimum 3 użytkowników

Wszystko, co w Pass Essentials, oraz dodatkowo:

SSO i SCIM

Szczegółowe logi aktywności

Polityki przedsiębiorstwa

Zaawansowana ochrona konta

Załącznik pliku

Integracja SIEM

Interfejs wiersza poleceń (CLI)

Udostępnianie grupowe

zalecane

VPN and Pass ProfessionalMinimum 3 użytkowników

Wszystko, co w Pass Professional, oraz wszystkie funkcje VPN Professional:

Dedykowany serwer i adres IP oraz $XX.YY/miesiąc

SSO i SCIM

Monitoring bramy

Wymuś uwierzytelnianie dwustopniowe

Polityki przedsiębiorstwa

- Workspace Standard

Wszystkie produkty Proton dla firm, w tym:

Menedżer haseł do zabezpieczania danych logowania

1 TB przestrzeni dyskowej na użytkownika

15 niestandardowych domen

Zabezpieczenie osobistego i współdzielonego kalendarza

Przestrzeń dyskowa i udostępnianie dużych plików w chmurze

Zaawansowana ochrona konta

Zarządzaj dostępem i uprawnieniami użytkowników

Połączenie VPN dla 10 urządzeń na użytkownika

Porównaj nasze plany

Cechy | Pass Essentials | Pass Professional | VPN and Pass Professional | Workspace Standard |

|---|---|---|---|---|

Zastosowanie | Niezbędna ochrona i bezpieczna współpraca dla małych zespołów | Zaawansowana ochrona i kontrola administratora dla zespołu o dowolnej wielkości | Zaawansowane bezpieczeństwo konta i sieci w jednym planie | Wszystkie usługi Proton w jednym planie dla Twojej firmy |

Liczba kont | Bez ograniczeń | |||

Zarządzanie zespołem | ||||

Panel administratora Business | Zawiera | Zawiera | Zawiera | Zawiera |

Odzyskiwanie konta | Zawiera | Zawiera | Zawiera | Zawiera |

Zarządzanie grupami | Zawiera | Zawiera | Zawiera | |

Nieograniczona liczba urządzeń | Zawiera | Zawiera | Zawiera | Zawiera |

Nieograniczona liczba haseł, kart płatniczych, notatek i wiele więcej | Zawiera | Zawiera | Zawiera | Zawiera |

Importowanie haseł | Zawiera | Zawiera | Zawiera | Zawiera |

Aplikacje przeglądarkowe, mobilne i desktopowe | Zawiera | Zawiera | Zawiera | Zawiera |

Automatyczna synchronizacja między urządzeniami | Zawiera | Zawiera | Zawiera | Zawiera |

Aliasy hide-my-email | Bez ograniczeń | Bez ograniczeń | Bez ograniczeń | Bez ograniczeń |

Generator haseł | Zawiera | Zawiera | Zawiera | Zawiera |

Automatyczne zapisywanie i autouzupełnianie | Zawiera | Zawiera | Zawiera | Zawiera |

Wbudowana aplikacja do uwierzytelniania dwuskładnikowego | Zawiera | Zawiera | Zawiera | Zawiera |

Bezpieczne udostępnianie linków | Zawiera | Zawiera | Zawiera | Zawiera |

Obsługa klucza dostępu | Zawiera | Zawiera | Zawiera | Zawiera |

Odblokowanie biometryczne | Zawiera | Zawiera | Zawiera | Zawiera |

Dark Web Monitoring | Zawiera | Zawiera | Zawiera | Zawiera |

Kontrola jakości haseł | Zawiera | Zawiera | Zawiera | Zawiera |

Bezpieczeństwo | ||||

Szyfrowanie end-to-end | Zawiera | Zawiera | Zawiera | Zawiera |

Bezpieczeństwo z otwartym kodem źródłowym | Zawiera | Zawiera | Zawiera | Zawiera |

Dodatkowa warstwa bezpieczeństwa z automatyczną blokadą | Zawiera | Zawiera | Zawiera | Zawiera |

System alertów uwierzytelniania dwustopniowego | Zawiera | Zawiera | Zawiera | Zawiera |

Wymuszanie uwierzytelniania dwustopniowego | Zawiera | Zawiera | Zawiera | Zawiera |

Proton Sentinel | Zawiera | Zawiera | Zawiera | |

Konfigurowalne zasady zespołowe | Zawiera | Zawiera | Zawiera | |

Monitoring i zgodność | ||||

Raportowanie Pass Monitor | Zawiera | Zawiera | Zawiera | |

Raportowanie użycia | Zawiera | Zawiera | Zawiera | |

Łatwa realizacja zgodności w zakresie ochrony danych, np. RODO i HIPAA | Zawiera | Zawiera | Zawiera | Zawiera |

Reguły generowania hasła | Zawiera | Zawiera | Zawiera | |

Logi aktywności | Zawiera | Zawiera | Zawiera | |

Produktywność | ||||

Udostępnianie sejfów | Zawiera | Zawiera | Zawiera | Zawiera |

Udostępnianie elementu | Zawiera | Zawiera | Zawiera | Zawiera |

Udostępnianie grupowe | Zawiera | Zawiera | ||

Interfejs wiersza poleceń (CLI) | Zawiera | Zawiera | Zawiera | |

SSO i SCIM | Zawiera | Zawiera | ||

Załącznik pliku | Zawiera | Zawiera | Zawiera | |

Szyfrowane połączenia VPN na użytkownika | ||||

Kraje | ||||

Prędkość VPN | Średnia | Średnia | Najwyższa | Najwyższa |

Dedykowany serwer i adres IP | Zawiera | Zawiera | ||

Kill Switch | Zawiera | Zawiera | Zawiera | Zawiera |

Blokada reklam i ochrona przed złośliwym oprogramowaniem | Zawiera | Zawiera | ||

Monitoring aktywności | Zawiera | Zawiera | ||

Zarządzanie urządzeniami mobilnymi (MDM) | Zawiera | Zawiera | ||

Prywatne Bramy do segmentacji sieci | Zawiera | Zawiera | ||

Biała lista adresów IP | Zawiera | Zawiera | ||

Ekosystem Proton | ||||

Przestrzeń dyskowa Mail na użytkownika | ||||

Adresy e-mail na użytkownika | ||||

Niestandardowe domeny e-mail | ||||

Niestandardowy branding przestrzeni roboczej | Zawiera | |||

Działa z Outlook, Thunderbird, Apple Mail | Zawiera | |||

Kalendarze na użytkownika | ||||

Planowanie spotkań | ||||

Przestrzeń dyskowa w chmurze na użytkownika | ||||

Edytor dokumentów i arkuszy kalkulacyjnych online | Zawiera | Zawiera | Zawiera | Zawiera |

Udostępniaj pliki bez limitów rozmiaru | Zawiera | Zawiera | Zawiera | Zawiera |

Synchronizuj wszystkie pliki i wykonuj ich kopie zapasowe na różnych urządzeniach | Zawiera | Zawiera | Zawiera | Zawiera |

Nowość Czas trwania spotkania | ||||

Nowość Liczba uczestników | ||||

Nowość Jednoczesne aktywne spotkania | ||||

Nowość Nielimitowane spotkania dziennie | Zawiera | |||

Nowość Nagrywanie spotkań | Zawiera | |||

Nowość Udostępnianie ekranu | Zawiera | Zawiera | Zawiera | Zawiera |

Prompty na użytkownika | Ograniczona | |||

Historia czatów | Podstawowy | |||

Dostęp do zaawansowanych modeli AI | ||||

Wsparcie dla firm | ||||

Niestandardowe wdrożenie i szkolenie | Dla zespołów liczących 20 użytkowników i więcej | Dla zespołów liczących 20 użytkowników i więcej | Zawiera | |

Dedykowany opiekun klienta | Dla zespołów liczących 20 użytkowników i więcej | Dla zespołów liczących 20 użytkowników i więcej | Zawiera | |

Priorytetowe wsparcie | Zawiera | Zawiera | Zawiera | |

Wsparcie telefoniczne | Dla zespołów do 20 użytkowników | Dla zespołów do 20 użytkowników | Dla zespołów do 20 użytkowników | Dla zespołów do 20 użytkowników |

99,95% czasu sprawności | Zawiera | Zawiera | Zawiera | Zawiera |

Co mówią o nas nasi użytkownicy

Elemnta, Australia

50–200 pracowników

"Dla mnie naprawdę ważne są logi aktywności i szczegółowa kontrola. Przejście na Proton Pass przyniosło nam ogromne korzyści."

GILAI, Szwajcaria

Zarządzanie IT w firmie zatrudniającej ponad 1,000 pracowników

„Potrzebowaliśmy menedżera haseł, który byłby prosty w obsłudze dla użytkownika końcowego i łatwy do zarządzania przez administratora. Nie trzeba było przygotowywać żadnej szczegółowej dokumentacji ani prezentacji z wyjątkiem konfiguracji konta, ponieważ całość jest naprawdę łatwa w obsłudze”.

Novalytica AG, Szwajcaria

11–50 pracowników

„Proces wdrożenia był bardzo prosty. Wszyscy korzystają z rozwiązania, które po prostu działa, i nikt nie chce wracać do ręcznego zapisywania haseł w arkuszu czy notesie”.

Uprość procedury zachowania zgodności

Łatwo spełniaj wymogi przepisów o ochronie danych, w tym RODO i HIPAA, dzięki szyfrowaniu end-to-end i zaawansowanym zabezpieczeniom konta.

Rozpocznij bezpłatną wersję próbną dla firm już dziś

Zadbaj o proste zabezpieczenie dla całego zespołu. Skontaktuj się z naszym zespołem i zamów wersję próbną.

Często zadawane pytania

- W jaki sposób Proton Pass zwiększa bezpieczeństwo?

- Jakie wsparcie w zakresie wdrożenia Proton oferuje mojej organizacji?

- W jaki sposób Proton Pass pomaga mi zachować zgodność?

- Jak mogę przejść na Proton Pass?