BitLocker es una solución de cifrado de disco completo integrada en Windows para proteger sus datos en caso de que su PC o laptop sea robada o termine de otro modo en manos de un tercero. Las noticias recientes de que Microsoft entrega rutinariamente claves de respaldo de BitLocker(nueva ventana) a agencias del orden (como el FBI) han puesto el foco sobre si es seguro usar BitLocker (y su versión reducida, Cifrado del dispositivo).

- ¿Qué es BitLocker?

- BitLocker vs. Cifrado del dispositivo

- ¿Cómo funciona BitLocker?

- ¿Qué es una clave de recuperación de BitLocker?

- ¿Dónde se almacena la clave de recuperación?

- ¿Es seguro BitLocker?

- ¿Puede el FBI obtener mis datos?

- Soluciones alternativas de cifrado

- Reflexiones finales

¿Qué es BitLocker?

BitLocker es una función de cifrado de disco completo integrada en Microsoft Windows. Cifra toda su unidad del sistema para que sus datos críticos estén protegidos si su dispositivo se pierde, es robado o se accede a él sin autorización.

El cifrado de disco completo significa que todos los archivos del disco están cifrados. No cifra archivos individuales, pero puede usarlo (opcionalmente) para cifrar sus otras unidades (que no son del sistema).

Estrictamente hablando, BitLocker solo está disponible en las ediciones Pro, Enterprise y Education de Windows. Sin embargo, Windows Home incluye Cifrado del dispositivo (activado por defecto en hardware compatible y cuando se inicia sesión con una cuenta de Microsoft). Esto usa la misma tecnología que BitLocker, pero es mucho menos configurable.

BitLocker vs. Cifrado del dispositivo

Cifrado del dispositivo es una configuración simplificada y automática de BitLocker con menos opciones. Con BitLocker:

- Obtiene controles completos de BitLocker

- Puede elegir cómo se protegen las claves (PIN, clave USB, etc.)

Con Cifrado del dispositivo:

- No puede gestionar en detalle los ajustes de cifrado

- No puede exigir un PIN al inicio

- La clave de recuperación se respalda automáticamente en su cuenta de Microsoft

- Requiere un Trusted Platform Module (TPM) (vea abajo)

- El cifrado puede activarse automáticamente cuando usted inicia sesión con una cuenta de Microsoft

¿Cómo funciona BitLocker?

Cuando su PC con Windows está apagada, o el disco está de otro modo sin conexión, toda la unidad permanece cifrada. En la mayoría de los sistemas modernos con Windows, la clave de cifrado está protegida por un pequeño chip de seguridad en la placa base llamado Trusted Platform Module (TPM), que solo libera la clave si el sistema no ha sido manipulado. Esta protección basada en hardware es una de las principales razones por las que Microsoft exige soporte TPM 2.0 para Windows 11.

Cuando enciende su PC, el TPM realiza comprobaciones de integridad antes de que cargue Windows. Estas comprobaciones buscan señales de manipulación y también pueden activarse por cambios significativos en el hardware, firmware o configuración de arranque de su dispositivo.

Si todo parece normal, el TPM libera automáticamente la clave de cifrado y BitLocker desbloquea la unidad, permitiendo que Windows arranque normalmente. Este proceso ocurre en segundo plano, así que normalmente usted no lo nota.

Una diferencia importante entre BitLocker y Cifrado del dispositivo es la flexibilidad. Cifrado del dispositivo es una versión simplificada de BitLocker que requiere un TPM y funciona automáticamente, mientras que BitLocker también puede usarse sin un TPM al depender de alternativas como una contraseña, un PIN o una llave de seguridad USB.

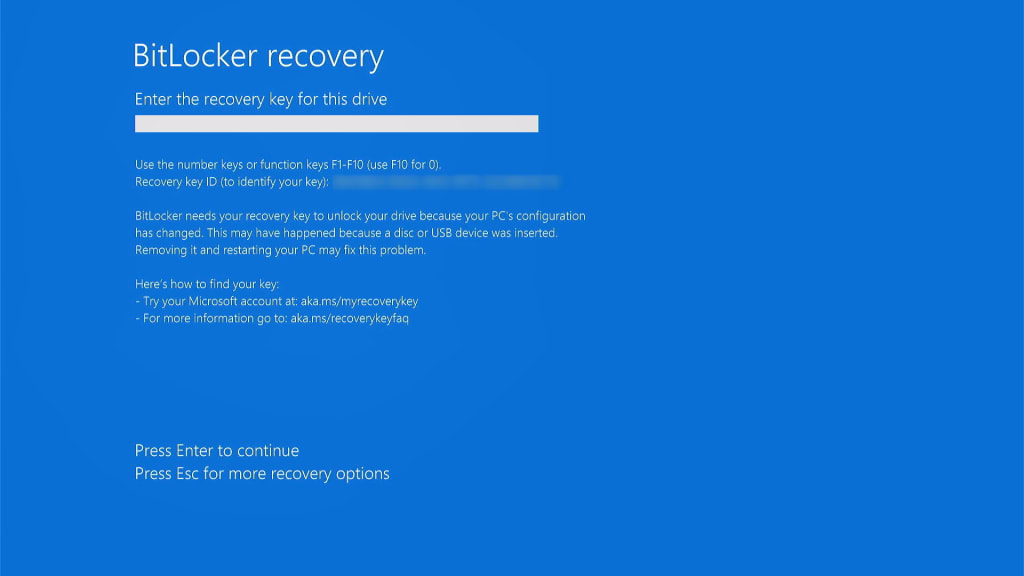

Si el TPM detecta un problema (o si no se cumplen sus medidas de seguridad alternativas), BitLocker pedirá su clave de recuperación. Sin la clave de recuperación, Windows no cargará y sus datos permanecerán cifrados de forma segura, evitando el acceso no autorizado.

¿Qué es una clave de recuperación de BitLocker?

Una clave de recuperación de BitLocker es una copia de seguridad numérica de 48 dígitos que le permite desbloquear su unidad cifrada con BitLocker si no puede acceder a ella mediante su método normal (contraseña, PIN, TPM, etc.).

¿Dónde se almacena la clave de recuperación?

Eso depende de su edición de Windows y de su configuración:

Windows Home (usando Cifrado del dispositivo):

La clave se guarda automáticamente en su cuenta de Microsoft.

- Para encontrarla (en un dispositivo diferente si su PC no arranca), vaya a account.microsoft.com/devices/recoverykey(nueva ventana) e inicie sesión usando su nombre de usuario y contraseña de Microsoft.

Windows Pro y Enterprise (usando BitLocker completo)

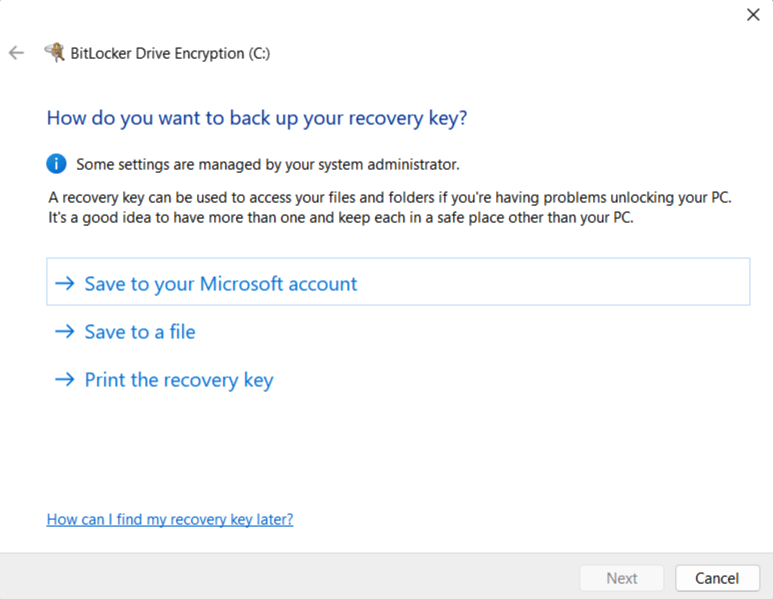

Usted elige dónde almacenarla:

- Cuenta de Microsoft (como arriba)

- Unidad USB

- Archivo en otra unidad

- Copia impresa

- Active Directory (para entornos empresariales, permitiendo a las organizaciones gestionar centralmente claves de recuperación y políticas de cifrado)

¿Es seguro BitLocker?

Contra qué protege BitLocker

| Escenario de amenaza | ¿BitLocker le protege? | Notas |

|---|---|---|

| Laptop perdida o robada (apagada) | Sí (protección sólida) | El disco permanece cifrado; el atacante necesita la clave de recuperación o el PIN. |

| Dispositivo confiscado por autoridades (apagado) | Parcialmente | Criptografía fuerte, pero si la clave de recuperación está almacenada en una cuenta de Microsoft, podría obtenerse mediante un proceso legal. |

| Laptop robada mientras estaba en suspensión o hibernación | En su mayor parte | Protegido, pero algunos ataques avanzados (por ejemplo, cold boot(nueva ventana) o DMA(nueva ventana)) podrían extraer claves. |

| Laptop robada mientras se había iniciado sesión / estaba desbloqueada | No | El disco está descifrado, por lo que un atacante tiene acceso completo. |

| Malware o hacker remoto mientras Windows está en ejecución | No | El cifrado de disco completo no protege contra el compromiso del software. |

| Ataque de evil maid | Parcialmente | El TPM detecta muchos cambios, pero ataques sofisticados pueden eludir o imitar mediciones. |

| Cuenta de Microsoft hackeada | No (si Microsoft tiene su clave) | El atacante podría recuperar la clave de recuperación y descifrar el disco sin conexión. |

| Olvidar su contraseña o PIN | Depende | Se requiere la clave de recuperación. Sin ella, sus datos se pierden permanentemente. |

Seguridad técnica

BitLocker protege sus datos usando el algoritmo de cifrado AES. Por defecto en sistemas modernos, esto es AES-256 en modo XTS(nueva ventana) para una mayor protección de los datos en reposo. Esto es muy seguro.

Los sistemas más antiguos pueden usar un mínimo de AES-128 en modo CBC(nueva ventana). Esto sigue siendo lo suficientemente fuerte para proteger sus datos de la mayoría de atacantes, aunque adversarios altamente sofisticados (como actores estatales) podrían intentar ataques avanzados.

BitLocker usa un sistema de gestión de claves en capas. En el nivel superior está la Volume Master Key (VMK), que cifra la clave de cifrado real de los datos (la Full Volume Encryption Key, o FVEK).

La propia VMK está protegida entonces por uno o más métodos de autenticación: un chip TPM (y/o contraseña, PIN, clave USB o una combinación de estos si usted usa la versión completa de BitLocker). Este diseño significa que usted puede cambiar su contraseña sin necesidad de volver a cifrar toda la unidad.

La seguridad de BitLocker gira en torno a la clave de recuperación

Así que mientras la clave de recuperación sea segura, sus datos estarán muy seguros cuando su dispositivo Windows esté apagado (volveremos a esto).

Imagine BitLocker como una puerta que protege sus datos valiosos, y su clave de recuperación es la llave de esa puerta. Derribar la puerta para obtener sus datos es una tarea casi imposible, pero con la llave, simplemente puede abrirla. Por lo tanto, la clave de recuperación es el punto débil.

Esto es especialmente cierto cuando carga su clave de recuperación en su cuenta de Microsoft. Como muestran eventos recientes, Microsoft puede y sí entrega las claves de recuperación de los usuarios a terceros, quienes pueden usarlas para acceder a sus datos.

Solo sin conexión

Otra consideración importante es que BitLocker solo protege sus datos cuando su PC con Windows está apagada. Una vez que Windows está en funcionamiento, sus discos están descifrados y cualquiera con acceso a su computadora puede acceder a sus datos. Esto podría significar acceso físico o acceso digital (por ejemplo, si fue hackeado).

Esto es cierto para todas las soluciones de cifrado de disco completo (no solo para BitLocker), pero podría valer la pena tenerlo en cuenta según su modelo de amenaza.

Ataques de evil maid

Un ataque de evil maid(nueva ventana) es cuando alguien obtiene acceso físico temporal a su dispositivo (por ejemplo, en un hotel o en una frontera) y lo modifica en secreto para poder robar su clave de cifrado o PIN más tarde. En lugar de romper el cifrado, engañan al sistema para que lo revele.

Por defecto, la mayoría de las PC usan BitLocker con desbloqueo automático mediante el TPM, lo cual es fuerte contra el robo pero más débil frente a la manipulación. Para defenderse de ataques de evil maid, debería activar BitLocker con un PIN previo al arranque o una llave USB, para que el disco no pueda desbloquearse automáticamente. Lamentablemente, esto no es posible en Windows Home usando el Cifrado del dispositivo básico.

¿Puede el FBI obtener mis datos?

En resumen, sí. Microsoft es una empresa estadounidense y, por lo tanto, debe cumplir con órdenes judiciales legalmente vinculantes y otros instrumentos legales, como cartas de seguridad nacional(nueva ventana) (NSL) que obligan a las empresas a entregar grandes cantidades de datos personales y metadatos a organizaciones gubernamentales sin supervisión judicial. Estas suelen ir acompañadas de una orden de silencio que impide a la empresa alertar a sus usuarios de que ha recibido una NSL.

En 2016, Apple libró una enérgica batalla contra exigencias del FBI respaldadas por tribunales para desbloquear un iPhone(nueva ventana) perteneciente a un sospechoso de terrorismo, que solo se resolvió cuando el FBI empleó a un tercero para romper con éxito el cifrado de Apple. Para evitar que esto se repita, Apple desde entonces ha cambiado su enfoque hacia la implementación de cifrado de extremo a extremo en sus productos. Después de todo, no puede entregar claves de cifrado que simplemente no tiene.

Microsoft, sin embargo, no ha mostrado ninguna inclinación similar. Cuando usted carga su clave de recuperación de BitLocker en su cuenta de Microsoft, es Microsoft quien la cifra y (si surge la necesidad) Microsoft puede descifrarla. Así que Microsoft siempre puede acceder a su clave de recuperación.

En 2025, el FBI pidió a Microsoft que proporcionara las claves de recuperación de BitLocker(nueva ventana) necesarias para desbloquear datos cifrados almacenados en tres laptops vinculadas a una investigación por presunto fraude en Guam. Microsoft cumplió, y un portavoz dijo a Forbes que la empresa recibe alrededor de 20 solicitudes de claves de BitLocker por año. En la mayoría de esos casos, Microsoft no puede cumplir porque estas claves no están almacenadas en cuentas de Microsoft. Pero la implicación es clara: si puede ayudar, lo hará.

Soluciones alternativas de cifrado

Si prefiere no confiar a Microsoft su clave de recuperación de cifrado de disco completo, tiene varias opciones.

1. Use Windows Pro

Si ya usa Windows Pro (o Enterprise), esta es la solución más simple. Si usa Windows Home, necesitará comprar una nueva licencia y actualizar.

1. En Windows 11 Pro, abra la aplicación Ajustes y vaya a Privacidad y seguridad → Cifrado de unidad BitLocker. Si acaba de actualizar desde Windows Home o usa Pro pero ya cargó su clave de recuperación en Microsoft (el comportamiento por defecto si inicia sesión en Windows usando su cuenta de Microsoft), deberá desactivar BitLocker y esperar a que su unidad se descifre).

2. Vaya a account.microsoft.com/devices/recoverykey(nueva ventana) y elimine todas las claves que vea allí. ¡Asegúrese de que su unidad esté descifrada antes de hacer esto!

3. Luego puede volver a activar BitLocker y seleccionar su método preferido de copia de seguridad de clave de recuperación.

2. Use VeraCrypt en su lugar

Es completamente comprensible que prefiera evitar por completo la solución de Microsoft (después de todo, ¿quién sabe lo que realmente hace su código de fuente cerrada?).

VeraCrypt(nueva ventana) es software de cifrado de disco completo de código abierto que ha pasado por varias auditorías de seguridad (notablemente por QuarksLab en 2016(nueva ventana) y el Instituto Fraunhofer en 2020(nueva ventana)). Se encontraron problemas, pero VeraCrypt está en desarrollo activo, por lo que han sido corregidos. También tiene la ventaja considerable de ser 100 % gratuito (aunque le animamos a donar si puede). Además del cifrado de disco completo, VeraCrypt puede:

- Crear un disco virtual cifrado (volumen) que usted puede montar y usar como si fuera un disco real (y que puede convertirse en un volumen oculto)

- Crear una partición o unidad de almacenamiento que contenga un sistema operativo completo (que puede estar oculto). Esto proporciona negación plausible(nueva ventana), ya que debería ser imposible demostrar que existen (siempre que se tomen todas las precauciones correctas(nueva ventana)).

Los datos se cifran por defecto usando XTS-AES-256 (los mismos ajustes que usa BitLocker), pero usted puede seleccionar entre múltiples algoritmos alternativos de cifrado (como Twofish) si lo prefiere. El acceso se protege mediante una frase de contraseña y/o un archivo de clave (que debería almacenar en algún lugar muy seguro).

Antes de instalar VeraCrypt, deberá desactivar BitLocker o Cifrado del dispositivo y descifrar su unidad (como se describió arriba, pero en Windows 11 Home abra la aplicación Ajustes y vaya a Privacidad y seguridad → Cifrado de unidad BitLocker).

3. Deje Windows

Si no puede confiar a Microsoft sus claves de recuperación de cifrado de disco completo, ¿por qué usar siquiera su sistema operativo? Para alejarse de Windows, tiene dos opciones reales:

macOS

Las Mac son costosas, altamente propietarias y ofrecen una experiencia de usuario muy controlada. Sin embargo, pueden hacer prácticamente todo lo que una PC puede hacer y, a diferencia de Microsoft, Apple tiene un historial de resistirse a demandas gubernamentales para ayudarles a acceder a dispositivos cifrados.

La solución integrada de cifrado de disco completo de macOS se llama FileVault, que usted puede optar por activar cuando configura su Mac. Cuando hace esto, FileVault ofrecerá cargar su clave de recuperación en su cuenta de iClould, donde potencialmente puede ser accedida por Apple y entregada a terceros. Sin embargo, usted puede elegir solo clave de recuperación local, generando una clave numérica que anota y almacena de forma segura o añade a su gestor de contraseñas.

Otra opción es activar el ajuste opcional Protección avanzada de datos para iCloud(nueva ventana), que protege sus datos de iCloud usando cifrado de extremo a extremo. Esto significa que Apple no puede acceder a su clave de recuperación de FileVault (ni a ningún otro dato cargado en iCloud). Tenga en cuenta, sin embargo, que la Protección avanzada de datos no está disponible para usuarios en todas las regiones (notablemente el Reino Unido(nueva ventana)).

Linux

Linux es un sistema operativo completamente gratuito y de código abierto que puede instalarse en su hardware actual (y casi con certeza funcionará mejor en él que el pesado Windows en recursos). Con la excepción de algunas aplicaciones propietarias que simplemente no están disponibles en la plataforma (en particular cualquier cosa de Adobe, aunque existen buenas alternativas gratuitas de código abierto para la mayoría), Linux puede hacer todo lo que Windows y macOS pueden.

Linux viene en muchos “sabores” diferentes (llamados distribuciones, o simplemente distros), pero casi todos usan el sistema de cifrado de disco completo LUKS, que puede seleccionarse cuando instala el SO.

LUKS no tiene una única “clave de recuperación” como BitLocker o FileVault. En su lugar, usa una clave maestra aleatoria que permanece en su dispositivo y que puede desbloquearse usando un método de respaldo de su elección. Estos incluyen:

- Una segunda frase de contraseña

- Una frase de recuperación impresa

- Un archivo de clave almacenado sin conexión

- Una clave sellada por TPM (con frase de contraseña de respaldo)

Reflexiones finales sobre BitLocker y el cifrado de disco completo

BitLocker es, desde una perspectiva puramente técnica, un sistema de cifrado de disco completo sólido y bien diseñado. Su uso de criptografía moderna, almacenamiento de claves respaldado por hardware y gestión de claves en capas lo hace muy eficaz para proteger sus datos contra amenazas comunes, como un dispositivo perdido o robado. Para la mayoría de los usuarios de Windows, BitLocker proporciona una protección significativa y confiable con un esfuerzo mínimo. Si su modelo de amenaza es una laptop robada, BitLocker suele ser suficiente.

Sin embargo, como demuestran las recientes revelaciones sobre la cooperación de Microsoft con las fuerzas del orden, la seguridad de cualquier sistema de cifrado depende en última instancia de quién posee las claves. Dependiendo de su modelo de amenaza, el hecho de que la clave de recuperación de BitLocker esté almacenada en su cuenta de Microsoft puede ser profundamente preocupante.

Afortunadamente, usted tiene alternativas. Windows Pro le permite gestionar las claves de recuperación por su cuenta, mientras que herramientas de código abierto como VeraCrypt ofrecen una buena alternativa gratuita. Cambiar completamente de plataforma y alejarse de Microsoft, por ejemplo a macOS con claves de FileVault almacenadas localmente o a Linux con LUKS, también es una opción sólida.