BitLocker è una soluzione di crittografia completa del disco integrata in Windows per proteggere i tuoi dati nel caso in cui il tuo PC o laptop venga rubato o finisca in altro modo nelle mani di terzi. Le recenti notizie secondo cui Microsoft consegna regolarmente le chiavi di backup di BitLocker(nuova finestra) alle forze dell’ordine (come l’FBI) hanno acceso i riflettori sulla questione se sia sicuro usare BitLocker (e la sua versione ridotta, Device Encryption).

- Cos’è BitLocker?

- BitLocker vs. crittografia del dispositivo

- Come funziona BitLocker?

- Cos’è una chiave di ripristino di BitLocker?

- Dove viene archiviata la chiave di ripristino?

- BitLocker è sicuro?

- L’FBI può ottenere i miei dati?

- Soluzioni di crittografia alternative

- Considerazioni finali

Cos’è BitLocker?

BitLocker è una funzionalità di crittografia completa del disco integrata in Microsoft Windows. Consente di crittografare l’intero drive di sistema in modo che i tuoi dati critici siano protetti se il tuo dispositivo viene smarrito, rubato o in caso si provi ad accedere senza autorizzazione.

La crittografia completa del disco significa che tutti i file sul disco sono crittografati. Non si usa per crittografare singoli file, ma puoi (opzionalmente) usarla per crittografare gli altri tuoi drive (non di sistema).

A rigor di termini, BitLocker è disponibile solo nelle edizioni Windows Pro, Enterprise ed Education. Tuttavia, Windows Home include la crittografia del dispositivo (attivata in modo predefinito sull’hardware con supporto e quando decidi di accedere con un account Microsoft). Questa utilizza la stessa tecnologia di BitLocker, ma è molto meno configurabile.

BitLocker vs. crittografia del dispositivo

La crittografia del dispositivo è una configurazione di BitLocker automatica e semplificata con meno opzioni. Con BitLocker:

- Ottieni i controlli completi di BitLocker

- Puoi scegliere come proteggere le chiavi (PIN, chiavetta USB, ecc.)

Con la crittografia del dispositivo:

- Non puoi gestire le impostazioni di crittografia nei dettagli

- Non puoi richiedere un PIN di startup

- Viene eseguito il backup automatico della chiave di ripristino sul tuo account Microsoft

- Richiede un Trusted Platform Module (TPM) (vedi sotto)

- La crittografia potrebbe attivarsi automaticamente quando decidi di accedere con un account Microsoft

Come funziona BitLocker?

Quando il tuo PC Windows è spento, o il disco è altrimenti offline, l’intero drive rimane crittografato. Sulla maggior parte dei sistemi Windows moderni, la chiave crittografica è protetta da un piccolo chip di sicurezza sulla scheda madre chiamato Trusted Platform Module (TPM), che rilascia la chiave solo se il sistema non è stato manomesso. Questa protezione basata sull’hardware è uno dei motivi principali per cui Microsoft richiede il supporto al TPM 2.0 per Windows 11.

Quando avvii il PC, il TPM esegue controlli di integrità prima del caricamento di Windows. Questi controlli cercano segni di manomissione e possono anche essere attivati da cambiamenti significativi all’hardware, al firmware o alla configurazione di avvio del tuo dispositivo.

Se tutto sembra normale, il TPM rilascia automaticamente la chiave crittografica e BitLocker sblocca il drive, consentendo a Windows di avviarsi normalmente. Questo processo avviene in background, quindi di solito non lo noti.

Una differenza importante tra BitLocker e la crittografia del dispositivo è la flessibilità. La crittografia del dispositivo è una versione semplificata di BitLocker che richiede un TPM e funziona automaticamente, mentre BitLocker può anche essere usato senza un TPM affidandosi ad alternative come una password, un PIN o una chiave di sicurezza USB.

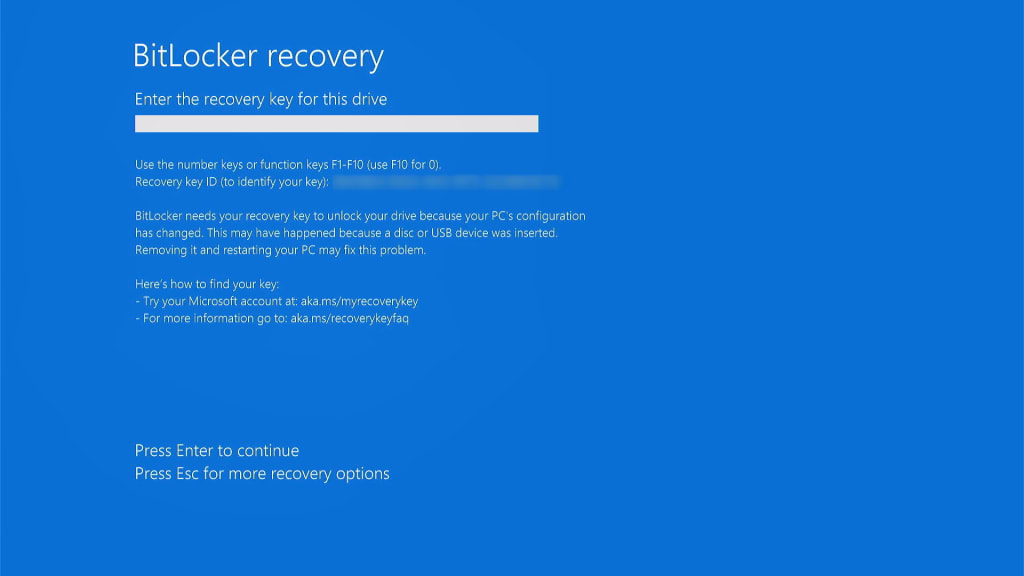

Se il TPM rileva un problema (o se le tue misure di sicurezza alternative non sono soddisfatte), BitLocker chiederà la tua chiave di ripristino. Senza la chiave di ripristino, Windows non si caricherà e i tuoi dati rimarranno crittografati in modo sicuro, impedendo di accedere senza autorizzazione.

Cos’è una chiave di ripristino di BitLocker?

Una chiave di ripristino di BitLocker è un backup numerico a 48 cifre che ti permette di sbloccare il tuo drive crittografato con BitLocker se non puoi accedere tramite il tuo metodo normale (password, PIN, TPM, ecc.).

Dove viene archiviata la chiave di ripristino?

Questo dipende dalla tua edizione e configurazione di Windows:

Windows Home (usando la crittografia del dispositivo):

La chiave è salvata automaticamente sul tuo account Microsoft.

- Per trovarla (su un dispositivo diverso se il tuo PC non si avvia), vai su account.microsoft.com/devices/recoverykey(nuova finestra) e scegli di accedere usando il tuo nome utente e password Microsoft.

Windows Pro ed Enterprise (usando il BitLocker completo)

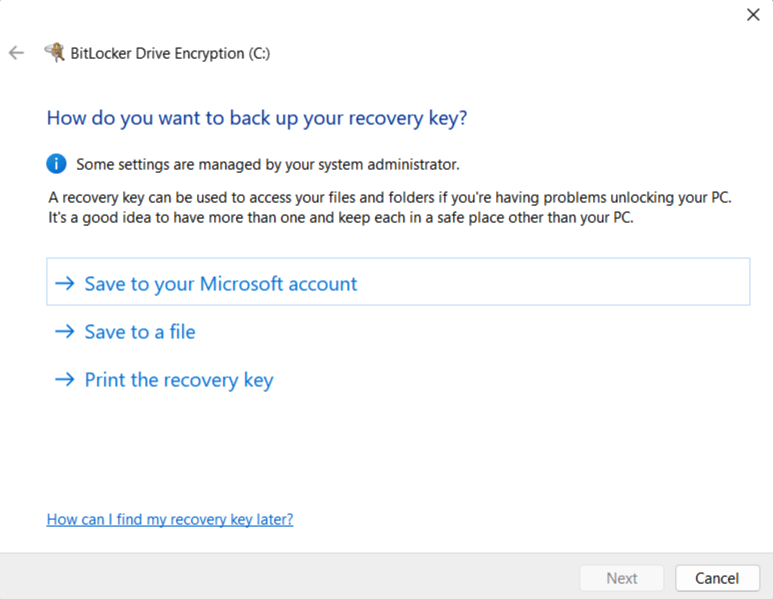

Scegli tu dove archiviarla:

- account Microsoft (come sopra)

- drive USB

- File su un altro drive

- Copia stampata

- Active Directory (per ambienti aziendali, permettendo all’organizzazione di gestire centralmente le chiavi di ripristino e le Policy di crittografia)

BitLocker è sicuro?

Da cosa protegge BitLocker

| Scenario di minaccia | BitLocker ti protegge? | Note |

|---|---|---|

| Portatile smarrito o rubato (spento) | Sì (protezione forte) | Il disco rimane crittografato; l’aggressore ha bisogno della chiave di ripristino o del PIN. |

| Dispositivo sequestrato dalle autorità (spento) | Parzialmente | Crittografia forte, ma se la chiave di ripristino è archiviata in un account Microsoft, potrebbe essere ottenibile tramite processo legale. |

| Portatile rubato mentre è in sospensione o ibernazione | Principalmente | Protetto, ma alcuni attacchi avanzati (es. cold boot(nuova finestra) o DMA(nuova finestra)) potrebbero estrarre le chiavi. |

| Portatile rubato dopo aver effettuato l’accesso / sbloccato | No | Il disco è decriptato, quindi un aggressore ha pieno modo di accedere. |

| Malware o hacker remoto mentre Windows è in esecuzione | No | La crittografia completa del disco non protegge se si riesce a compromettere il software. |

| Attacco evil maid | Parzialmente | Il TPM rileva molti cambiamenti, ma attacchi sofisticati potrebbero aggirare o simulare le misurazioni. |

| Account Microsoft violato | No (se Microsoft ha la tua chiave) | L’aggressore potrebbe recuperare la chiave di ripristino e decriptare il disco offline. |

| Dimenticare la password o il PIN | Dipende | Chiave di ripristino richiesta. Senza di essa, i tuoi dati sono persi definitivamente. |

Sicurezza tecnica

BitLocker mette al sicuro i tuoi dati usando l’algoritmo di crittografia AES. In modo predefinito sui sistemi moderni, si tratta di AES-256 in modalità XTS(nuova finestra) per una maggiore protezione dei dati inattivi. È molto sicuro.

I sistemi più vecchi potrebbero usare un minimo di AES-128 in modalità CBC(nuova finestra). Questa è ancora abbastanza forte da proteggere i tuoi dati dalla maggior parte degli aggressori, anche se avversari altamente sofisticati (come attori a livello statale) potrebbero tentare attacchi avanzati.

BitLocker utilizza un sistema di gestione delle chiavi a più livelli. Al livello più alto si trova la Volume Master Key (VMK), che si occupa di crittografare l’effettiva chiave crittografica dei dati (la Full Volume Encryption Key, o FVEK).

La VMK stessa è poi protetta da uno o più metodi di autenticazione: un chip TPM (e/o password, PIN, chiavetta USB, o una combinazione di questi se stai usando la versione completa di BitLocker). Questo design significa che puoi cambiare la tua password senza dover crittografare nuovamente l’intero drive.

La sicurezza di BitLocker dipende tutta dalla chiave di ripristino

Quindi finché la chiave di ripristino è al sicuro, i tuoi dati sono molto sicuri quando il tuo dispositivo Windows è spento (ci torneremo su).

Immagina BitLocker come una porta che protegge i tuoi dati preziosi, e la tua chiave di ripristino come una chiave per quella porta. Buttare giù la porta per ottenere i tuoi dati è un compito quasi impossibile, ma con la chiave, puoi semplicemente sbloccarla. La chiave di ripristino è quindi il punto debole.

Questo è particolarmente vero quando decidi di caricare la tua chiave di ripristino sul tuo account Microsoft. Come mostrano i recenti eventi, Microsoft può e in effetti consegna le chiavi di ripristino a terze parti, che possono usarle per accedere ai tuoi dati.

Solo offline

Un’altra considerazione importante è che BitLocker protegge i tuoi dati solo quando il tuo PC Windows è spento. Una volta che Windows è in esecuzione, i tuoi dischi sono decriptati e chiunque abbia modo di accedere al tuo Computer può accedere ai tuoi dati. Questo potrebbe significare poter accedere fisicamente o digitalmente (ad esempio, se sei stato hackerato).

Questo è vero per tutte le soluzioni di crittografia completa del disco (non solo BitLocker), ma potrebbe valere la pena tenerlo a mente a seconda della tua identificazione delle minacce.

Attacchi evil maid

Un attacco evil maid(nuova finestra) si verifica quando qualcuno ottiene temporaneamente la possibilità fisica di accedere al tuo dispositivo (ad esempio in un hotel o a un confine) e lo modifica segretamente in modo da poter rubare in seguito la tua chiave crittografica o il tuo PIN. Invece di violare la crittografia, ingannano il sistema per fargliela rivelare.

In modo predefinito, la maggior parte dei PC usa BitLocker con sblocco automatico tramite il TPM, che è forte contro il furto ma più debole contro le manomissioni. Per difenderti dagli attacchi evil maid, dovresti attivare BitLocker con un PIN di pre-avvio o una chiave USB, così il disco non può essere sbloccato automaticamente. Purtroppo, questo non è possibile su Windows Home usando la crittografia del dispositivo di base.

L’FBI può ottenere i miei dati?

In breve, sì. Microsoft è un’azienda statunitense e deve quindi rispettare ordini del tribunale legalmente vincolanti e altri strumenti legali, come le lettere di sicurezza nazionale(nuova finestra) (NSL) che costringono le aziende a consegnare vaste quantità di dati personali e metadati a un’organizzazione governativa senza alcuna supervisione giudiziaria. Queste sono di solito accompagnate da un ordine di non divulgazione che impedisce all’azienda di avvisare il proprio Utente di aver ricevuto una NSL.

Nel 2016, Apple ha intrapreso una vivace battaglia contro le richieste dell’FBI, sostenute dal tribunale, di sbloccare un iPhone(nuova finestra) appartenente a un sospettato di terrorismo, che si è risolta solo quando l’FBI ha impiegato una terza parte per violare con successo la crittografia di Apple. Per evitare il ripetersi di questo incidente, Apple ha da allora virato verso l’implementazione della crittografia end-to-end sui suoi prodotti. Dopotutto, non può consegnare chiavi crittografiche che semplicemente non possiede.

Microsoft, tuttavia, non ha mostrato tale inclinazione. Quando decidi di caricare la tua chiave di ripristino di BitLocker sul tuo account Microsoft, è Microsoft che la va a crittografare e (in caso di necessità) Microsoft può procedere a decriptare. Quindi Microsoft può sempre accedere alla tua chiave di ripristino.

Nel 2025 l’FBI ha chiesto a Microsoft di fornire le chiavi di ripristino di BitLocker(nuova finestra) necessarie per sbloccare i dati crittografati e archiviati su tre portatili legati a un’indagine su una presunta frode a Guam. Microsoft ha acconsentito e un portavoce ha detto a Forbes che l’azienda riceve circa 20 richieste di chiavi BitLocker all’anno. Nella maggior parte dei casi, Microsoft non può acconsentire perché queste chiavi non sono archiviate in account Microsoft. Ma l’implicazione è chiara: se può aiutare, lo farà.

Soluzioni di crittografia alternative

Se preferisci che Microsoft non sia ritenuto attendibile per la tua chiave di ripristino della crittografia completa del disco, hai diverse opzioni.

1. Usa Windows Pro

Se usi già Windows Pro (o Enterprise), questa è la soluzione più semplice. Se hai Windows Home, dovrai acquistare una nuova licenza ed effettuare l’upgrade.

1. Su Windows 11 Pro, apri l’app Impostazioni e vai su Privacy e sicurezza → Crittografia drive BitLocker. Se hai appena effettuato l’upgrade da Windows Home o usi Pro ma hai già provveduto a caricare la tua chiave di ripristino su Microsoft (il comportamento predefinito se decidi di accedere a Windows usando il tuo account Microsoft), dovrai disattivare BitLocker e aspettare che il tuo drive finisca di decriptare).

2. Vai su account.microsoft.com/devices/recoverykey(nuova finestra) e procedi a eliminare tutte le chiavi che vedi lì. Assicurati che il tuo drive sia decriptato prima di farlo!

3. Puoi quindi riattivare BitLocker e selezionare il tuo metodo di backup della chiave di ripristino preferito.

2. Usa VeraCrypt invece

Potresti comprensibilmente preferire evitare del tutto la soluzione di Microsoft (dopotutto, chi sa cosa sta veramente facendo il suo codice closed-source?).

VeraCrypt(nuova finestra) è un software open source di crittografia completa del disco che ha subito diversi controlli di sicurezza (in particolare da QuarksLab nel 2016(nuova finestra) e dal Fraunhofer Institute nel 2020(nuova finestra)). Sono stati trovati dei problemi, ma VeraCrypt è in continuo sviluppo e sono stati quindi risolti. Ha anche il notevole vantaggio di essere gratuito al 100% (anche se ti invitiamo a donare se puoi). Oltre alla crittografia completa del disco, VeraCrypt può:

- Creare un disco virtuale crittografato (volume) che puoi montare e usare proprio come un vero disco (e che può essere trasformato in un volume nascosto)

- Creare una partizione o un drive di archiviazione contenente un intero sistema operativo (che puoi nascondere). Questo fornisce una negabilità plausibile(nuova finestra), poiché dovrebbe essere impossibile dimostrare che esistono (a patto che vengano prese tutte le giuste precauzioni(nuova finestra)).

I dati sono in uno stato crittografato in modo predefinito usando XTS-AES-256 (le stesse impostazioni usate da BitLocker), ma puoi selezionare tra più algoritmi di crittografia alternativi (come Twofish) se preferisci. È possibile accedere in modo sicuro usando una frase d’accesso e/o un file chiave (che dovresti archiviare in un posto molto sicuro).

Prima di installare VeraCrypt, dovrai disattivare BitLocker o la crittografia del dispositivo e decriptare il tuo drive (come descritto sopra, ma su Windows 11 Home apri l’app Impostazioni e vai su Privacy e sicurezza → Crittografia drive BitLocker).

3. Abbandona Windows

Se per te Microsoft non è attendibile con le tue chiavi di ripristino per la crittografia completa del disco, perché usare il suo sistema operativo? Per allontanarti da Windows, hai due vere opzioni:

macOS

I Mac sono costosi, altamente proprietari e offrono un’esperienza Utente molto controllata. Tuttavia, possono fare praticamente tutto ciò che può fare un PC e, a differenza di Microsoft, Apple ha una storia di resistenza alle richieste del governo per aiutarlo ad accedere a dispositivi crittografati.

La soluzione di crittografia completa del disco integrata in macOS si chiama FileVault, che puoi scegliere di attivare durante la configurazione del tuo Mac. Quando lo fai, FileVault si offrirà di caricare la tua chiave di ripristino sul tuo account iCloud, dove Apple potrebbe accedere e consegnarla a terze parti. Tuttavia, puoi scegliere solo una chiave di ripristino locale, generando una chiave numerica da annotare e conservare al sicuro o aggiungere al tuo gestore di password.

Un’altra opzione è attivare l’impostazione facoltativa Protezione avanzata dei dati per iCloud(nuova finestra), che protegge i tuoi dati iCloud usando la crittografia end-to-end. Questo significa che Apple non può accedere alla tua chiave di ripristino FileVault (o a qualsiasi altro dato che vai a caricare su iCloud). Tieni presente, tuttavia, che la Protezione avanzata dei dati non è disponibile per l’Utente in tutte le regioni (in particolare nel Regno Unito(nuova finestra)).

Linux

Linux è un sistema operativo open source completamente gratuito che puoi installare sul tuo hardware esistente (e quasi certamente funzionerà meglio di un Windows affamato di risorse). Con l’eccezione di alcune app proprietarie che semplicemente non sono disponibili sulla piattaforma (in particolare qualsiasi cosa di Adobe, anche se esistono buone alternative open source gratuite per la maggior parte di queste), Linux può fare tutto ciò che possono fare Windows e macOS.

Linux è disponibile in molti “sapori” diversi (chiamati distribuzioni, o semplicemente distro), ma quasi tutte queste usano il sistema di crittografia completa del disco LUKS, che puoi selezionare quando installi l’OS.

LUKS non ha una singola “chiave di ripristino” come BitLocker o FileVault. Utilizza invece una chiave master casuale che rimane sul tuo dispositivo e che può essere sbloccata usando un metodo di backup a tua scelta. Questi includono:

- Una seconda frase d’accesso

- Una frase d’accesso di ripristino stampata

- Un File chiave archiviato offline

- Una chiave sigillata TPM (con frase d’accesso di riserva)

Considerazioni finali su BitLocker e crittografia completa del disco

BitLocker è, da una prospettiva puramente tecnica, un sistema di crittografia forte e ben progettato. Il suo uso di crittografia moderna, archiviazione delle chiavi basata su hardware e gestione delle chiavi a livelli lo rende altamente efficace nel proteggere i tuoi dati da minacce comuni, come un dispositivo smarrito o rubato. Per la maggior parte degli Utenti Windows, BitLocker fornisce una protezione significativa e affidabile con il minimo sforzo. Se la tua identificazione delle minacce è un portatile rubato, BitLocker di solito è sufficiente.

Tuttavia, come dimostrano le recenti rivelazioni sulla cooperazione di Microsoft con le forze dell’ordine, la sicurezza di qualsiasi sistema di crittografia dipende in definitiva da chi detiene le chiavi. A seconda della tua identificazione delle minacce, il fatto che la chiave di ripristino di BitLocker sia archiviata nel tuo account Microsoft potrebbe essere profondamente preoccupante.

Fortunatamente, hai delle alternative. Windows Pro ti permette di gestire tu stesso le chiavi di ripristino, mentre strumenti open-source come VeraCrypt forniscono una buona alternativa gratuita. Anche cambiare piattaforma per allontanarti del tutto da Microsoft, passando ad esempio a macOS con chiavi FileVault archiviate localmente o a Linux con LUKS, è un’ottima opzione.