BitLocker, PC veya dizüstü bilgisayarınız çalındığında ya da başka bir şekilde üçüncü bir tarafın eline geçtiğinde verilerinizi korumak için Windows tarafından sunulan yerleşik bir tam disk şifreleme çözümüdür. Microsoft’un düzenli olarak BitLocker yedekleme anahtarlarını teslim ettiğine(yeni pencere) ilişkin son haberler, BitLocker’ı (ve azaltılmış sürümü olan Aygıt Şifrelemeyi) kullanmanın güvenli olup olmadığına ışık tuttu.

- BitLocker nedir?

- BitLocker ve Aygıt Şifreleme karşılaştırması

- BitLocker nasıl çalışır?

- BitLocker kurtarma anahtarı nedir?

- Kurtarma anahtarı nerede saklanır?

- BitLocker güvenli mi?

- FBI verilerime erişebilir mi?

- Alternatif şifreleme çözümleri

- Son düşünceler

BitLocker nedir?

BitLocker, Microsoft Windows’a yerleşik bir tam disk şifreleme özelliğidir. Tüm sistem sürücünüzü şifreler; böylece aygıtınız kaybolduğunda, çalındığında veya yetkisiz biçimde erişildiğinde kritik verileriniz korunur.

Tam disk şifreleme, diskteki tüm dosyaların şifrelendiği anlamına gelir. Bireysel dosyaları şifrelemez, ancak bunu diğer (sistem dışı) Drive’larınızı şifrelemek için (isteğe bağlı olarak) kullanabilirsiniz.

Teknik olarak konuşmak gerekirse, BitLocker yalnızca Windows Pro, Enterprise ve Education sürümlerinde bulunur. Ancak Windows Home, Aygıt Şifreleme içerir (desteklenen donanımda ve Microsoft hesabıyla oturum açıldığında varsayılan olarak etkinleşir). Bu, BitLocker ile aynı teknolojiyi kullanır, ancak yapılandırma seçenekleri çok daha sınırlıdır.

BitLocker ve Aygıt Şifreleme karşılaştırması

Aygıt Şifreleme, daha az seçeneğe sahip basitleştirilmiş ve otomatik bir BitLocker yapılandırmasıdır. BitLocker ile:

- Tam BitLocker kontrollerini elde edersiniz

- Anahtarların nasıl korunacağını seçebilirsiniz (PIN, USB anahtarı vb.)

Aygıt Şifreleme ile:

- Şifreleme ayarlarını ayrıntılı biçimde yönetemezsiniz

- Başlangıç PIN’i zorunlu kılamazsınız

- Kurtarma anahtarı otomatik olarak Microsoft hesabınıza yedeklenir

- Trusted Platform Module (TPM) gerektirir (aşağıya bakın)

- Bir Microsoft hesabıyla oturum açtığınızda Şifreleme otomatik olarak açılabilir

BitLocker nasıl çalışır?

Windows PC’niz kapalıyken veya disk başka bir şekilde çevrim dışıyken, sürücünün tamamı şifrelenmiş kalır. Çoğu modern Windows sisteminde, şifreleme anahtarı anakart üzerinde bulunan ve Trusted Platform Module (TPM) adı verilen küçük bir güvenlik çipi tarafından korunur; bu çip anahtarı yalnızca sistem üzerinde oynanmadıysa serbest bırakır. Donanım tabanlı bu koruma, Microsoft’un Windows 11 için TPM 2.0 desteğini zorunlu kılmasının başlıca nedenlerinden biridir.

PC’nizi başlattığınızda TPM, Windows yüklenmeden önce bütünlük kontrolleri gerçekleştirir. Bu kontroller kurcalanma belirtilerini arar ve aygıtınızın donanımında, belleniminde veya önyükleme yapılandırmasında önemli değişiklikler olduğunda da tetiklenebilir.

Her şey normal görünüyorsa TPM şifreleme anahtarını otomatik olarak serbest bırakır ve BitLocker sürücünün kilidini açarak Windows’un normal biçimde başlamasını sağlar. Bu işlem arka planda gerçekleştiği için genellikle fark etmezsiniz.

BitLocker ile Aygıt Şifreleme arasındaki önemli farklardan biri esnekliktir. Aygıt Şifreleme, TPM gerektiren ve otomatik çalışan basitleştirilmiş bir BitLocker sürümüdür; buna karşılık BitLocker, TPM olmadan da parola, PIN veya USB güvenlik anahtarı gibi alternatiflere dayanarak kullanılabilir.

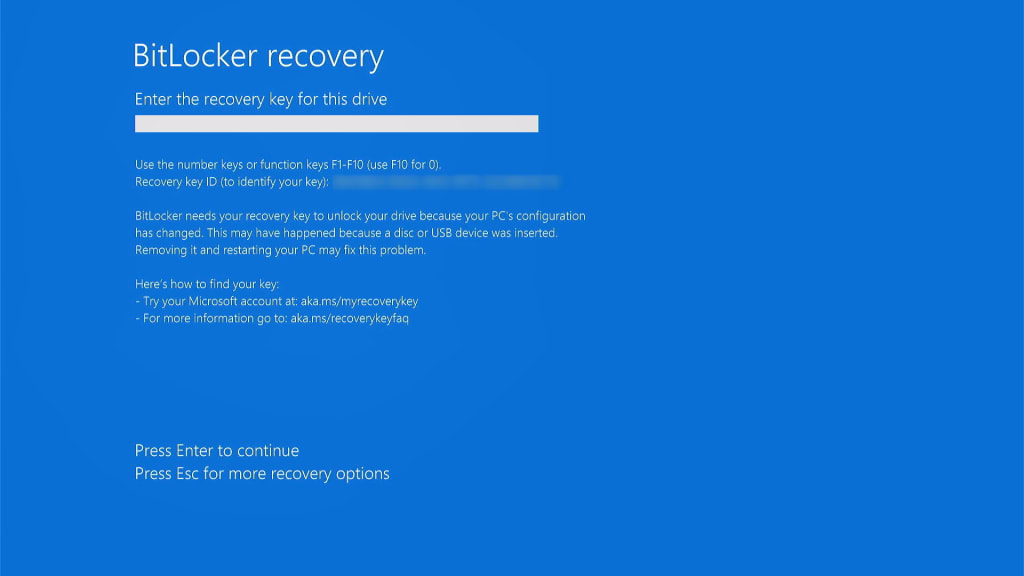

TPM bir sorun tespit ederse (veya alternatif güvenlik önlemleriniz karşılanmazsa), BitLocker sizden kurtarma anahtarınızı ister. Kurtarma anahtarı olmadan Windows yüklenmez ve verileriniz güvenli biçimde şifrelenmiş kalır; böylece yetkisiz erişim önlenir.

BitLocker kurtarma anahtarı nedir?

BitLocker kurtarma anahtarı, normal yönteminizle (parola, PIN, TPM vb.) erişemediğinizde BitLocker ile şifrelenmiş sürücünüzün kilidini açmanıza olanak tanıyan 48 basamaklı sayısal bir yedektir.

Kurtarma anahtarı nerede saklanır?

Bu, Windows sürümünüze ve kurulumunuza bağlıdır:

Windows Home (Aygıt Şifreleme kullanarak):

Anahtar otomatik olarak Microsoft hesabınıza kaydedilir.

- Bunu bulmak için (PC’niz açılmıyorsa farklı bir aygıtta), account.microsoft.com/devices/recoverykey(yeni pencere) adresine gidin ve Microsoft kullanıcı adınız ile parolanızı kullanarak oturum açın.

Windows Pro ve Enterprise (tam BitLocker kullanarak)

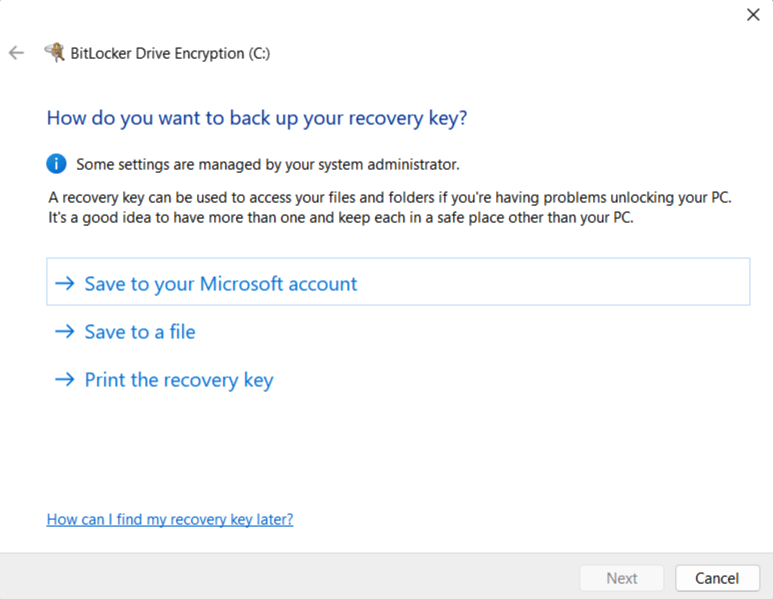

Onu nereye kaydedeceğinizi siz seçersiniz:

- Microsoft hesabı (yukarıdaki gibi)

- USB Drive

- Başka bir Drive üzerindeki dosya

- Yazdırılmış kopya

- Active Directory (kurumsal ortamlar için; kuruluşların kurtarma anahtarlarını ve şifreleme ilkelerini merkezi olarak yönetmesini sağlar)

BitLocker güvenli mi?

BitLocker’ın koruduğu şeyler

| Tehdit senaryosu | BitLocker sizi korur mu? | Notlar |

|---|---|---|

| Kayıp veya çalınmış dizüstü bilgisayar (kapalı) | Evet (güçlü koruma) | Disk şifrelenmiş kalır; saldırganın kurtarma anahtarına veya PIN’e ihtiyacı vardır. |

| Yetkililer tarafından el konulan aygıt (kapalı) | Kısmen | Güçlü kriptografi kullanılır, ancak kurtarma anahtarı bir Microsoft hesabında saklanıyorsa hukuki süreç yoluyla elde edilebilir. |

| Uyku veya hazırda bekletme durumundayken çalınan dizüstü bilgisayar | Çoğunlukla | Korunur, ancak bazı gelişmiş saldırılar (örneğin cold boot(yeni pencere) veya DMA(yeni pencere)) anahtarları çıkarabilir. |

| Oturum açık / kilidi açıkken çalınan dizüstü bilgisayar | Hayır | Diskin şifresi çözüldüğü için saldırgan tam erişime sahiptir. |

| Windows çalışırken kötü amaçlı yazılım veya uzaktaki bilgisayar korsanı | Hayır | Tam disk şifreleme, yazılım ihlaline karşı koruma sağlamaz. |

| Evil maid saldırısı | Kısmen | TPM birçok değişikliği tespit eder, ancak sofistike saldırılar ölçümleri aşabilir veya taklit edebilir. |

| Microsoft hesabı ele geçirildi | Hayır (Microsoft’ta anahtarınız varsa) | Saldırgan kurtarma anahtarını alabilir ve diskin şifresini çevrim dışı çözebilir. |

| Parolanızı veya PIN’inizi unutmak | Bağlı | Kurtarma anahtarı gerekir. Anahtar olmadan verileriniz kalıcı olarak kaybolur. |

Teknik güvenlik

BitLocker verilerinizi AES şifreleme algoritmasını kullanarak korur. Modern sistemlerde varsayılan olarak bu, bekleyen veriler için daha güçlü koruma sağlamak üzere XTS kipinde(yeni pencere) AES-256’dır. Bu oldukça güvenlidir.

Eski sistemlerde CBC kipinde(yeni pencere) en az AES-128 kullanılabilir. Bu yine de verilerinizi çoğu saldırgana karşı koruyacak kadar güçlüdür, ancak son derece sofistike rakipler (örneğin devlet düzeyindeki aktörler) gelişmiş saldırıları deneyebilir.

BitLocker katmanlı bir anahtar yönetim sistemi kullanır. En üst düzeyde, gerçek veri şifreleme anahtarını (Full Volume Encryption Key veya FVEK) şifreleyen Volume Master Key (VMK) bulunur.

VMK’nin kendisi daha sonra bir veya daha fazla kimlik doğrulama yöntemiyle korunur: TPM çipi (ve/veya parola, PIN, USB anahtarı ya da BitLocker’ın tam sürümünü kullanıyorsanız bunların bir kombinasyonu). Bu tasarım, tüm Drive’ı yeniden şifrelemenize gerek kalmadan parolanızı değiştirebileceğiniz anlamına gelir.

BitLocker’ın güvenliği tamamen kurtarma anahtarıyla ilgilidir

Dolayısıyla kurtarma anahtarı güvenliyse, verileriniz Windows aygıtınız kapalıyken çok güvenlidir (buna birazdan döneceğiz).

BitLocker’ı değerli verilerinizi koruyan bir kapı gibi, kurtarma anahtarınızı da bu kapının anahtarı gibi düşünün. Verilerinize ulaşmak için kapıyı kırmak neredeyse imkansız bir görevdir, ancak anahtarla kapıyı kolayca açabilirsiniz. Bu nedenle zayıf nokta kurtarma anahtarıdır.

Bu özellikle kurtarma anahtarınızı Microsoft hesabınıza yüklediğinizde geçerlidir. Son olayların gösterdiği gibi Microsoft, kullanıcıların kurtarma anahtarlarını üçüncü taraflara verebilir ve veriyor; onlar da bunu verilerinize erişmek için kullanabilir.

Yalnızca çevrim dışı

Bir diğer önemli husus, BitLocker’ın verilerinizi yalnızca Windows PC’niz kapalıyken korumasıdır. Windows çalışmaya başladığında disk(ler)inizin şifresi çözülür ve bilgisayarınıza erişimi olan herkes verilerinize erişebilir. Bu, fiziksel erişim de olabilir dijital erişim de (örneğin ele geçirildiyseniz).

Bu, tüm tam disk şifreleme çözümleri için geçerlidir (yalnızca BitLocker için değil), ancak tehdit modelinize bağlı olarak akılda tutmaya değer olabilir.

Evil maid saldırıları

Evil maid saldırısı(yeni pencere), bir kişinin aygıtınıza geçici olarak fiziksel erişim sağlaması (örneğin otelde veya sınırda) ve daha sonra şifreleme anahtarınızı ya da PIN’inizi çalabilmek için bunu gizlice değiştirmesidir. Şifrelemeyi kırmak yerine sistemi, bunu açığa çıkarması için kandırırlar.

Varsayılan olarak çoğu PC, TPM üzerinden otomatik kilit açmayla BitLocker kullanır; bu hırsızlığa karşı güçlüdür ama kurcalamaya karşı daha zayıftır. Evil maid saldırılarına karşı savunma için BitLocker’ı önyükleme öncesi PIN veya USB anahtarıyla etkinleştirmelisiniz; böylece disk otomatik olarak açılamaz. Ne yazık ki bu, temel Aygıt Şifreleme kullanan Windows Home’da mümkün değildir.

FBI verilerime erişebilir mi?

Kısaca, evet. Microsoft bir ABD şirketidir ve bu nedenle yasal bağlayıcılığı olan mahkeme kararları ile şirketleri geniş miktarda kişisel veri ve üst veriyi herhangi bir yargı gözetimi olmaksızın devlet kuruluşlarına vermeye zorlayan ulusal güvenlik mektupları(yeni pencere) (NSL’ler) gibi diğer hukuki araçlara uymak zorundadır. Bunlara genellikle şirketin kullanıcılara bir NSL ile muhatap olduklarını bildirmesini engelleyen bir gizlilik emri eşlik eder.

2016’da Apple, bir terör zanlısına ait bir iPhone’un kilidini açma(yeni pencere) yönündeki mahkeme destekli FBI taleplerine karşı güçlü bir mücadele verdi; konu ancak FBI’ın Apple’ın şifrelemesini başarıyla kırmak için üçüncü bir taraf kullanmasıyla çözüldü. Apple, bu olayın tekrarını önlemek için o zamandan beri ürünlerinde uçtan uca şifreleme uygulamaya yöneldi. Sonuçta, sahip olmadığı şifreleme anahtarlarını teslim edemez.

Ancak Microsoft böyle bir eğilim göstermedi. BitLocker kurtarma anahtarınızı Microsoft hesabınıza yüklediğinizde, onu şifreleyen Microsoft olur ve (gerekirse) şifresini çözebilen de Microsoft olur. Dolayısıyla Microsoft kurtarma anahtarınıza her zaman erişebilir.

2025’te FBI, Guam’daki iddia edilen dolandırıcılıkla ilgili bir soruşturmaya bağlı üç dizüstü bilgisayardaki şifrelenmiş verilerin kilidini açmak için gerekli BitLocker kurtarma anahtarlarını sağlamasını(yeni pencere) Microsoft’tan istedi. Microsoft buna uydu ve şirket sözcüsü Forbes’a Microsoft’un yılda yaklaşık 20 BitLocker anahtarı talebi aldığını söyledi. Bu tür vakaların çoğunda Microsoft uyamaz, çünkü bu anahtarlar Microsoft hesaplarında saklanmaz. Ancak sonuç açıktır: Yardım edebiliyorsa, edecektir.

Alternatif şifreleme çözümleri

Microsoft’a tam disk şifreleme kurtarma anahtarınızı emanet etmek istemiyorsanız, önünüzde çeşitli seçenekler vardır.

1. Windows Pro kullanın

Zaten Windows Pro (veya Enterprise) kullanıyorsanız, bu en basit çözümdür. Windows Home kullanıyorsanız yeni bir lisans satın alıp yükseltme yapmanız gerekir.

1. Windows 11 Pro’da Ayarlar uygulamasını açın ve Gizlilik ve güvenlik → BitLocker Drive şifreleme bölümüne gidin. Windows Home’dan yeni yükselttiyseniz veya Pro kullanıyor ancak kurtarma anahtarınızı zaten Microsoft’a yüklediyseniz (Windows’ta Microsoft hesabınızı kullanarak oturum açtıysanız varsayılan davranış budur), BitLocker’ı kapatmanız ve Drive’ınızın şifresinin çözülmesini beklemeniz gerekir).

2. account.microsoft.com/devices/recoverykey(yeni pencere) adresine gidin ve orada gördüğünüz tüm anahtarları silin. Bunu yapmadan önce lütfen Drive’ınızın şifresinin çözülmüş olduğundan emin olun!

3. Daha sonra BitLocker’ı tekrar açabilir ve tercih ettiğiniz kurtarma anahtarı yedekleme yöntemini seçebilirsiniz.

2. Bunun yerine VeraCrypt kullanın

Anlaşılır şekilde Microsoft’un çözümünden tamamen kaçınmayı tercih edebilirsiniz (sonuçta kapalı kaynaklı kodunun gerçekte ne yaptığını kim bilebilir?).

VeraCrypt(yeni pencere), çeşitli güvenlik denetimlerinden geçmiş açık kaynaklı bir tam disk şifreleme yazılımıdır (özellikle 2016’da QuarksLab(yeni pencere) ve 2020’de Fraunhofer Institute(yeni pencere) tarafından). Sorunlar bulundu, ancak VeraCrypt aktif olarak geliştirildiği için bunlar düzeltildi. Ayrıca yüzde 100 ücretsiz olma gibi önemli bir avantajı da vardır (yine de imkanınız varsa bağış yapmanızı teşvik ederiz). Tam disk şifrelemeye ek olarak VeraCrypt şunları da yapabilir:

- Gerçek bir disk gibi bağlayıp kullanabileceğiniz (ve Gizli Birim haline getirilebilen) sanal şifrelenmiş disk (birim) oluşturmak

- Tüm bir işletim sistemini içeren bir bölüm veya depolama alanı Drive’ı oluşturmak (gizlenebilir). Bu, makul inkar edilebilirlik(yeni pencere) sağlar; çünkü (tüm doğru önlemler(yeni pencere) alındığı sürece) bunların var olduğunu kanıtlamak imkansız olmalıdır.

Veriler varsayılan olarak XTS-AES-256 kullanılarak şifrelenir (BitLocker’ın kullandığı ayarlarla aynı), ancak isterseniz birden fazla alternatif şifreleme algoritmasından (örneğin Twofish) seçim yapabilirsiniz. Erişim, bir parola ve/veya anahtar dosyası kullanılarak güvence altına alınır (bunu çok güvenli bir yerde saklamalısınız).

VeraCrypt’i yüklemeden önce BitLocker’ı veya Aygıt Şifreleme’yi kapatmanız ve Drive’ınızın şifresini çözmeniz gerekir (yukarıda açıklandığı gibi, ancak Windows 11 Home’da Ayarlar uygulamasını açıp Gizlilik güvenlik → BitLocker Drive şifreleme bölümüne gidin).

3. Windows’tan vazgeçin

Microsoft’a tam disk şifreleme kurtarma anahtarlarınızı emanet edemiyorsanız neden onun işletim sistemini kullanasınız? Windows’tan uzaklaşmak için iki gerçek seçeneğiniz var:

macOS

Mac’ler pahalıdır, son derece kapalıdır ve çok kontrollü bir kullanıcı deneyimi sunar. Ancak bir PC’nin yapabildiği hemen her şeyi yapabilirler ve Microsoft’un aksine Apple, şifrelenmiş aygıtlara erişime yardımcı olma yönündeki devlet taleplerine direnme geçmişine sahiptir.

macOS’un yerleşik tam disk şifreleme çözümü FileVault olarak adlandırılır ve Mac’inizi kurarken bunu etkinleştirmeyi seçebilirsiniz. Bunu yaptığınızda FileVault, kurtarma anahtarınızı iClould hesabınıza yüklemeyi teklif eder; burada Apple tarafından potansiyel olarak erişilebilir ve üçüncü taraflara teslim edilebilir. Ancak yalnızca yerel kurtarma anahtarını seçebilir, not edip güvenli şekilde saklayacağınız veya parola yöneticinize ekleyeceğiniz sayısal bir anahtar oluşturabilirsiniz.

Bir diğer seçenek, iCloud verilerinizi uçtan uca şifreleme kullanarak koruyan isteğe bağlı iCloud için Gelişmiş Veri Koruması(yeni pencere) ayarını etkinleştirmektir. Bu, Apple’ın FileVault kurtarma anahtarınıza (veya iCloud’a yüklenen diğer herhangi bir veriye) erişemeyeceği anlamına gelir. Ancak Gelişmiş Veri Koruması’nın tüm bölgelerdeki kullanıcılar için erişilebilir olmadığını unutmayın (özellikle Birleşik Krallık’ta(yeni pencere)).

Linux

Linux, mevcut donanımınıza kurulabilen tamamen ücretsiz ve açık kaynaklı bir işletim sistemidir (ve büyük olasılıkla kaynak tüketen Windows’tan daha iyi çalışır). Kullanılamayan birkaç kapalı kaynaklı özel uygulama dışında (özellikle Adobe’dan olanlar, ancak bunların çoğu için iyi ücretsiz açık kaynaklı alternatifler vardır), Linux Windows ve macOS’un yapabildiği her şeyi yapabilir.

Linux birçok farklı “tat” ile gelir (dağıtım veya kısaca distro olarak adlandırılır), ancak bunların neredeyse tamamı, işletim sistemini kurarken seçilebilen LUKS tam disk şifreleme sistemini kullanır.

LUKS, BitLocker veya FileVault gibi tek bir “kurtarma anahtarına” sahip değildir. Bunun yerine aygıtınızda kalan ve seçtiğiniz bir yedekleme yöntemiyle kilidi açılabilen rastgele bir ana anahtar kullanır. Bunlar şunları içerir:

- İkinci bir parola

- Yazdırılmış bir kurtarma parolası

- Çevrim dışı saklanan bir anahtar dosyası

- TPM ile mühürlenmiş bir anahtar (yedek parola ile)

BitLocker ve tam disk şifreleme hakkında son düşünceler

BitLocker, tamamen teknik açıdan bakıldığında güçlü ve iyi tasarlanmış bir tam disk şifreleme sistemidir. Modern kriptografi kullanımı, donanım destekli anahtar depolama alanı ve katmanlı anahtar yönetimi, onu kayıp veya çalınmış aygıt gibi yaygın tehditlere karşı verilerinizi korumada son derece etkili kılar. Çoğu Windows kullanıcısı için BitLocker, asgari çabayla anlamlı ve güvenilir koruma sağlar. Tehdit modeliniz çalınmış bir dizüstü bilgisayarsa BitLocker genellikle yeterlidir.

Ancak Microsoft’un kolluk kuvvetleriyle iş birliğine dair son ifşaların gösterdiği gibi, herhangi bir şifreleme sisteminin güvenliği nihayetinde anahtarları kimin elinde tuttuğuna bağlıdır. Tehdit modelinize bağlı olarak, BitLocker kurtarma anahtarının Microsoft hesabınızda saklanıyor olması derin kaygı yaratabilir.

Neyse ki alternatifleriniz var. Windows Pro, kurtarma anahtarlarını kendiniz yönetmek olanağı sunarken, VeraCrypt gibi açık kaynaklı araçlar da iyi ve ücretsiz bir alternatif sağlar. Microsoft’tan tamamen uzaklaşıp platform değiştirmeniz de — örneğin anahtarları yerel olarak depolanmış FileVault ile macOS’a veya LUKS ile Linux’a geçmeniz — güçlü bir seçenektir.