BitLocker er en indbygget løsning til fuld diskkryptering af Windows til sikring af dine data, hvis din pc eller bærbare computer bliver stjålet eller på anden måde ender i hænderne på en tredjepart. Nylige nyheder om, at Microsoft rutinemæssigt udleverer BitLocker-sikkerhedskopinøgler(nyt vindue) til retshåndhævende myndigheder (såsom FBI), har sat fokus på, om det er sikkert at bruge BitLocker (og dets nedskårne version, Device Encryption).

- Hvad er BitLocker?

- BitLocker vs. enhedskryptering

- Hvordan fungerer BitLocker?

- Hvad er en BitLocker-gendannelsesnøgle?

- Hvor er gendannelsesnøglen lagret?

- Er BitLocker sikkert?

- Kan FBI få mine data?

- Alternative krypteringsløsninger

- Afsluttende tanker

Hvad er BitLocker?

BitLocker er en funktion til fuld diskkryptering indbygget i Microsoft Windows. Den krypterer hele dit systemdrev, så dine kritiske data er beskyttet, hvis din enhed går tabt, bliver stjålet, eller der opnås adgang til den uden tilladelse.

Fuld diskkryptering betyder, at alle filer på disken er krypteret. Den krypterer ikke enkelte filer, men du kan (valgfrit) bruge det til at kryptere dine andre (ikke-system) drev.

Strengt taget er BitLocker kun tilgængelig i Windows Pro, Enterprise og Education udgaver. Dog inkluderer Windows Home Device Encryption (aktiveret som standard på understøttet hardware og når der logges ind med en Microsoft-konto). Dette bruger samme teknologi som BitLocker, men er meget mindre konfigurerbart.

BitLocker vs. enhedskryptering

Device Encryption er en forenklet, automatisk BitLocker-konfiguration med færre muligheder. Med BitLocker:

- Får du fuld BitLocker-kontrol

- Kan du vælge, hvordan nøgler beskyttes (PIN, USB-nøgle osv.)

Med Device Encryption:

- Kan du ikke administrere krypteringsindstillinger i detaljer

- Kan du ikke kræve en opstarts-PIN

- Bliver gendannelsesnøglen automatisk sikkerhedskopieret til din Microsoft-konto

- Kræves et Trusted Platform Module (TPM) (se nedenfor)

- Kryptering slås muligvis automatisk til, når du logger ind med en Microsoft-konto

Hvordan fungerer BitLocker?

Når din Windows-pc er slukket, eller disken på anden måde er offline, forbliver hele drevet krypteret. På de fleste moderne Windows-systemer er krypteringsnøglen beskyttet af en lille sikkerhedschip på bundkortet kaldet en Trusted Platform Module (TPM), som kun frigiver nøglen, hvis systemet ikke er blevet manipuleret med. Denne hardwarebaserede beskyttelse er en af hovedårsagerne til, at Microsoft kræver TPM 2.0-support til Windows 11.

Når du starter din pc, udfører TPM integritetstjek, før Windows indlæses. Disse tjek ser efter tegn på manipulation og kan også udløses af betydelige ændringer i din enheds hardware, firmware eller boot-konfiguration.

Hvis alt ser normalt ud, frigiver TPM automatisk krypteringsnøglen, og BitLocker låser drevet op, så Windows kan starte normalt. Denne proces foregår i baggrunden, så du bemærker det normalt ikke.

En vigtig forskel mellem BitLocker og Device Encryption er fleksibilitet. Device Encryption er en forenklet version af BitLocker, der kræver en TPM og fungerer automatisk, mens BitLocker også kan bruges uden en TPM ved at basere sig på alternativer såsom en adgangskode, PIN eller USB-sikkerhedsnøgle.

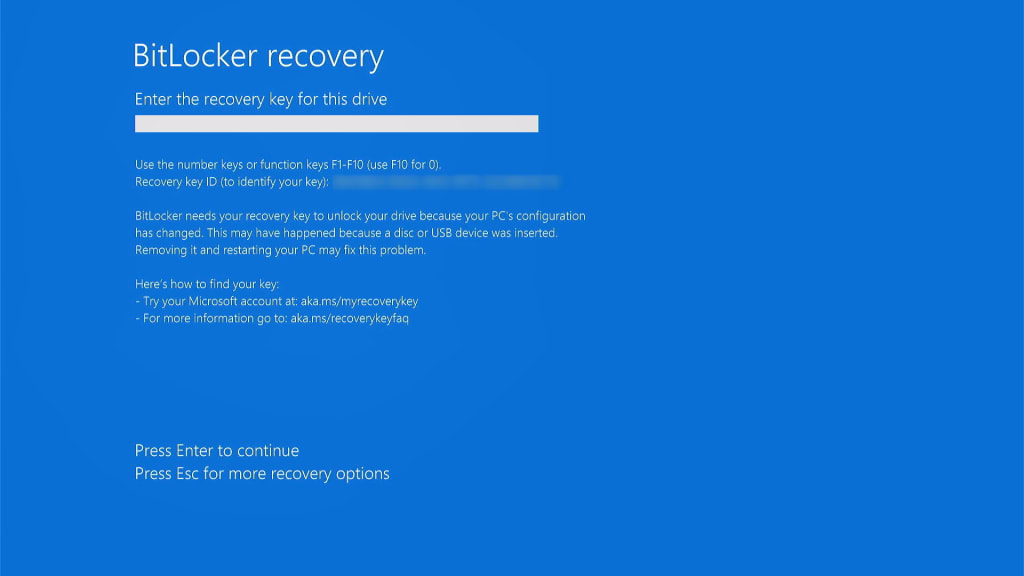

Hvis TPM registrerer et problem (eller hvis dine alternative sikkerhedsforanstaltninger ikke opfyldes), vil BitLocker bede om din gendannelsesnøgle. Uden gendannelsesnøglen vil Windows ikke indlæse, og dine data forbliver sikkert krypteret, hvilket forhindrer uautoriseret adgang.

Hvad er en BitLocker-gendannelsesnøgle?

En BitLocker-gendannelsesnøgle er en 48-cifret numerisk sikkerhedskopi, der lader dig låse op for dit BitLocker-krypterede drev, hvis du ikke kan få adgang til det via din normale metode (adgangskode, PIN, TPM osv.).

Hvor er gendannelsesnøglen lagret?

Det afhænger af din Windows-udgave og -konfiguration:

Windows Home (ved brug af Device Encryption):

Nøglen gemmes automatisk på din Microsoft-konto.

- For at finde den (på en anden enhed, hvis din pc ikke vil starte op), skal du gå til account.microsoft.com/devices/recoverykey(nyt vindue) og logge ind med dit Microsoft-brugernavn og din adgangskode.

Windows Pro og Enterprise (ved brug af den fulde BitLocker)

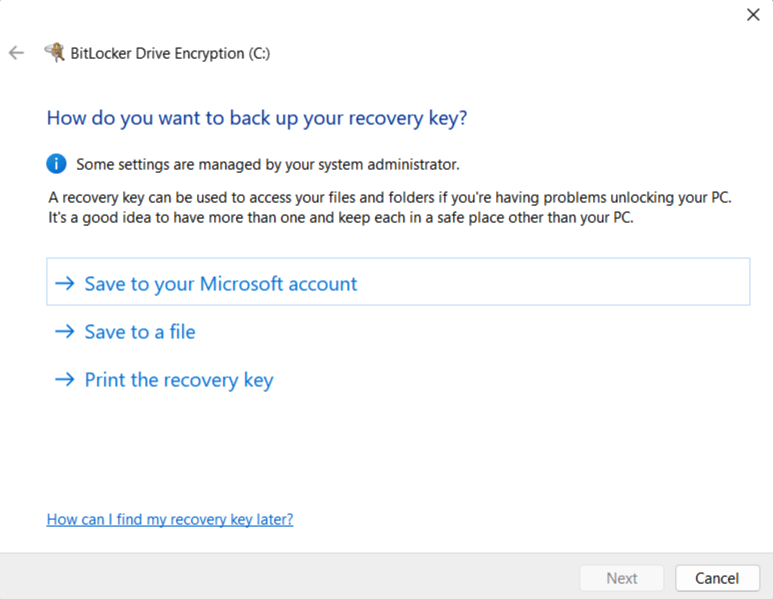

Du vælger, hvor du vil gemme den:

- Microsoft-konto (som ovenfor)

- USB-drev

- Fil på et andet drev

- Udskrevet kopi

- Active Directory (for virksomhedsmiljøer, hvilket giver organisationer mulighed for centralt at administrere gendannelsesnøgler og krypteringspolitikker)

Er BitLocker sikkert?

Hvad BitLocker beskytter imod

| Trusselsscenarie | Beskytter BitLocker dig? | Noter |

|---|---|---|

| Mistet eller stjålet bærbar computer (slukket) | Ja (stærk beskyttelse) | Disken forbliver krypteret; angriberen har brug for gendannelsesnøglen eller PIN. |

| Enhed beslaglagt af myndigheder (slukket) | Delvist | Stærk kryptografi, men hvis gendannelsesnøglen er lagret på en Microsoft-konto, kan den muligvis opnås via en juridisk proces. |

| Bærbar computer stjålet, mens den slumrer eller er i dvaletilstand | For det meste | Beskyttet, men nogle avancerede angreb (f.eks. kold boot(nyt vindue) eller DMA(nyt vindue)) kan potentielt udtrække nøgler. |

| Bærbar computer stjålet, mens der er logget ind / ulåst | Nej | Disken er dekrypteret, så en angriber har fuld adgang. |

| Malware eller fjernhacker, mens Windows kører | Nej | Fuld diskkryptering beskytter ikke mod softwarekompromittering. |

| Ond stuepige-angreb (Evil maid attack) | Delvist | TPM opdager mange ændringer, men sofistikerede angreb kan omgå eller efterligne målinger. |

| Microsoft-konto hacket | Nej (hvis Microsoft har din nøgle) | Angriber kan hente gendannelsesnøglen og dekryptere disken offline. |

| Du har glemt din adgangskode eller PIN | Afhænger af situationen | Gendannelsesnøgle påkrævet. Uden den går dine data permanent tabt. |

Teknisk sikkerhed

BitLocker sikrer dine data ved hjælp af AES-krypteringsalgoritmen. Som standard på moderne systemer er dette AES-256 i XTS-tilstand(nyt vindue) for bedre beskyttelse af data in rest. Dette er meget sikkert.

Ældre systemer kan bruge minimum AES-128 i CBC-tilstand(nyt vindue). Dette er stadig stærkt nok til at beskytte dine data mod de fleste angribere, selvom højt sofistikerede modstandere (såsom statsaktører) potentielt kunne forsøge avancerede angreb.

BitLocker bruger et lagdelt nøglehåndteringssystem. På øverste niveau er Volume Master Key (VMK), som krypterer den faktiske datakrypteringsnøgle (Full Volume Encryption Key, eller FVEK).

Selve VMK’en er derefter beskyttet af en eller flere godkendelsesmetoder: en TPM-chip (og/eller adgangskode, PIN, USB-nøgle eller en kombination af disse, hvis du bruger den fulde version af BitLocker). Dette design betyder, at du kan ændre din adgangskode uden at skulle genkryptere hele drevet.

BitLockers sikkerhed handler udelukkende om gendannelsesnøglen

Så så længe gendannelsesnøglen er sikker, er dine data meget sikre, når din Windows-enhed er slukket (vi vender tilbage til dette).

Forestil dig BitLocker som en dør, der beskytter dine værdifulde data, og din gendannelsesnøgle er en nøgle til den dør. At slå døren ind for at få dine data er en nærmest umulig opgave, men med nøglen kan du blot låse den op. Gendannelsesnøglen er derfor det svage punkt.

Dette er især sandt, når du uploader din gendannelsesnøgle til din Microsoft-konto. Som nylige begivenheder viser, kan og udleverer Microsoft rent faktisk brugeres gendannelsesnøgler til tredjeparter, som kan bruge den til at få adgang til dine data.

Kun offline

En anden vigtig overvejelse er, at BitLocker kun beskytter dine data, når din Windows-pc er slukket. Så snart Windows kører, er dine diske dekrypteret, og enhver med adgang til din computer kan få adgang til dine data. Dette kan betyde fysisk adgang eller digital adgang (for eksempel, hvis du er blevet hacket).

Dette gælder for alle fulde diskkrypteringsløsninger (ikke kun BitLocker), men kan være værd at have i tankerne afhængigt af din trusselsmodel.

Ond stuepige-angreb (Evil maid attacks)

Et ond stuepige-angreb(nyt vindue) er, når nogen får midlertidig fysisk adgang til din enhed (for eksempel på et hotel eller ved en grænse) og i hemmelighed ændrer den, så de senere kan stjæle din krypteringsnøgle eller PIN. I stedet for at knække krypteringen, narrer de systemet til at afsløre den.

Som standard bruger de fleste pc’er BitLocker med automatisk oplåsning via TPM, hvilket er stærkt mod tyveri, men svagere mod manipulation. For at forsvare dig mod ond stuepige-angreb bør du aktivere BitLocker med en præ-boot PIN eller USB-nøgle, så disken ikke kan låses op automatisk. Desværre er dette ikke muligt på Windows Home, der bruger grundlæggende Device Encryption.

Kan FBI få mine data?

Kort sagt, ja. Microsoft er en amerikansk virksomhed og skal derfor overholde juridisk bindende retskendelser og andre juridiske instrumenter, såsom nationale sikkerhedsbreve(nyt vindue) (NSL’er), der tvinger virksomheder til at udlevere store mængder af personlige data og metadata til statslige organisationer uden nogen form for retslig kontrol. Disse er normalt ledsaget af en mundkurv, der forhindrer virksomheden i at advare deres brugere om, at de har modtaget en NSL.

I 2016 kæmpede Apple en ihærdig kamp mod retsstøttede krav fra FBI om at låse en iPhone op(nyt vindue), der tilhørte en terrormistænkt, hvilket kun blev løst, da FBI benyttede sig af en tredjepart til med succes at knække Apples kryptering. For at undgå en gentagelse af denne hændelse har Apple siden vendt sig mod at implementere end-to-end kryptering i deres produkter. Når alt kommer til alt, kan virksomheden ikke udlevere krypteringsnøgler, som den simpelthen ikke har.

Microsoft har imidlertid ikke vist en sådan tilbøjelighed. Når du uploader din BitLocker-gendannelsesnøgle til din Microsoft-konto, er det Microsoft, der krypterer den, og (hvis behovet opstår) kan Microsoft dekryptere den. Så Microsoft kan altid få adgang til din gendannelsesnøgle.

I 2025 bad FBI Microsoft om at udlevere de BitLocker-gendannelsesnøgler(nyt vindue), der var nødvendige for at låse op for krypterede data lagret på tre bærbare computere, som var knyttet til en efterforskning af påstået svindel i Guam. Microsoft efterkom anmodningen, og en talsmand fortalte Forbes, at virksomheden modtager omkring 20 anmodninger om BitLocker-nøgler om året. I de fleste af disse sager kan Microsoft ikke efterkomme anmodningen, fordi disse nøgler ikke er lagret på Microsoft-konti. Men implikationen er tydelig: Hvis virksomheden kan hjælpe, vil den gøre det.

Alternative krypteringsløsninger

Hvis du foretrækker ikke at betro Microsoft med din fulde diskkrypterings-gendannelsesnøgle, har du en række muligheder.

1. Brug Windows Pro

Hvis du allerede bruger Windows Pro (eller Enterprise), er dette den enkleste løsning. Hvis du kører Windows Home, skal du købe en ny licens og opgradere.

1. På Windows 11 Pro, åbn appen Indstillinger, og gå til Privatliv og sikkerhed → BitLocker-drevkryptering. Hvis du netop har opgraderet fra Windows Home, eller hvis du bruger Pro, men allerede har uploadet din gendannelsesnøgle til Microsoft (hvilket er standardadfærden, hvis du logger ind i Windows ved at bruge din Microsoft-konto), bliver du nødt til at slå BitLocker fra og vente på, at dit drev dekrypterer).

2. Gå til account.microsoft.com/devices/recoverykey(nyt vindue), og slet alle nøgler, du ser dér. Sørg venligst for, at dit drev er dekrypteret, før du gør dette!

3. Du kan derefter slå BitLocker til igen og vælge din foretrukne metode til sikkerhedskopi af din gendannelsesnøgle.

2. Brug VeraCrypt i stedet

Du foretrækker muligvis – og ganske forståeligt – helt at undgå Microsofts løsning (når alt kommer til alt, hvem ved så, hvad deres lukkede kildekode virkelig foretager sig?).

VeraCrypt(nyt vindue) er open source software til fuld diskkryptering, som har gennemgået flere sikkerhedsrevisioner (især af QuarksLab i 2016(nyt vindue) og Fraunhofer Instituttet i 2020(nyt vindue)). Der blev fundet problemer, men VeraCrypt er under aktiv udvikling, og de er derfor blevet rettet. Det har også den betydelige fordel, at det er 100 % gratis (selvom vi opfordrer dig til at donere, hvis du kan). Ud over fuld diskkryptering kan VeraCrypt:

- Oprette en virtuel krypteret disk (diskenhed), som du kan montere og bruge fuldstændig ligesom en rigtig disk (og som kan gøres til en skjult diskenhed)

- Oprette en partition eller et lagerdrev indeholdende et helt operativsystem (som kan skjules). Dette giver plausibel benægtelse(nyt vindue), da det burde være umuligt at bevise, at de eksisterer (så længe alle korrekte forholdsregler(nyt vindue) træffes).

Data krypteres som standard med XTS-AES-256 (de samme indstillinger, som bruges af BitLocker), men du kan vælge mellem flere alternative krypteringsalgoritmer (såsom Twofish), hvis du foretrækker det. Adgang sikres ved hjælp af en adgangssætning og/eller en nøglefil (som du bør gemme et meget sikkert sted).

Før du installerer VeraCrypt, skal du slå BitLocker eller Device Encryption fra og dekryptere dit drev (som beskrevet ovenfor, men på Windows 11 Home skal du åbne appen Indstillinger og gå til Privatliv og sikkerhed → BitLocker-drevkryptering).

3. Drop Windows

Hvis du ikke kan betro Microsoft med dine gendannelsesnøgler til fuld diskkryptering, hvorfor så overhovedet bruge deres operativsystem? For at bevæge dig væk fra Windows har du to reelle muligheder:

macOS

Macs er dyre, meget proprietære og giver en meget kontrolleret brugeroplevelse. De kan dog gøre stort set alt, hvad en pc kan, og i modsætning til Microsoft har Apple en historie med at modstå regeringens krav om at hjælpe den med at få adgang til krypterede enheder.

Den indbyggede løsning til fuld diskkryptering i macOS kaldes FileVault, som du kan vælge at aktivere, når du konfigurerer din Mac. Når du gør dette, vil FileVault tilbyde at uploade din gendannelsesnøgle til din iCloud-konto, hvor Apple potentielt kan få adgang til den og udlevere den til tredjeparter. Du kan dog vælge kun at have en lokal gendannelsesnøgle og generere en numerisk nøgle, som du skriver ned og gemmer sikkert eller tilføjer til din adgangskodeadministrator.

En anden mulighed er at aktivere den valgfrie indstilling Avanceret databeskyttelse for iCloud(nyt vindue), som beskytter dine iCloud-data ved hjælp af end-to-end kryptering. Dette betyder, at Apple ikke kan få adgang til din FileVault-gendannelsesnøgle (eller nogen andre data uploadet til iCloud). Bemærk dog, at Avanceret databeskyttelse ikke er tilgængelig for brugere i alle regioner (særligt Storbritannien(nyt vindue)).

Linux

Linux er et fuldstændig gratis open source operativsystem, der kan installeres på din eksisterende hardware (og som med næsten sikkerhed vil køre bedre på det end det ressourcekrævende Windows). Med undtagelse af nogle få proprietære apps, der simpelthen ikke er tilgængelige på platformen (især alt fra Adobe, selvom der findes gode, gratis open source-alternativer for de fleste af disse), kan Linux alt, hvad Windows og macOS kan.

Linux kommer i mange forskellige “smagsvarianter” (kaldet distributioner, eller bare distros), men næsten alle disse bruger systemet LUKS til fuld diskkryptering, som kan vælges, når du installerer dit OS.

LUKS har ikke en enkelt “gendannelsesnøgle” som BitLocker eller FileVault. I stedet bruger det en tilfældig masternøgle, der bliver på din enhed, og som kan låses op ved hjælp af en backupmetode efter eget valg. Disse omfatter:

- En sekundær adgangssætning

- En udskrevet gendannelses-adgangssætning

- En nøglefil lagret offline

- En TPM-forseglet nøgle (med en adgangssætning som reserve)

Afsluttende tanker om BitLocker og fuld diskkryptering

Ud fra et rent teknisk perspektiv er BitLocker et stærkt og veldesignet system til fuld diskkryptering. Dets brug af moderne kryptografi, hardwareunderstøttet nøglelagring og lagdelt nøglehåndtering gør det yderst effektivt til at beskytte dine data mod almindelige trusler, såsom en tabt eller stjålet enhed. For de fleste Windows-brugere tilbyder BitLocker meningsfuld og pålidelig beskyttelse med minimal indsats. Hvis din trusselsmodel er en stjålet bærbar computer, er BitLocker normalt tilstrækkeligt.

Imidlertid, som nylige afsløringer om Microsofts samarbejde med retshåndhævende myndigheder demonstrerer, afhænger sikkerheden i ethvert krypteringssystem i sidste ende af, hvem der har nøglerne. Afhængigt af din trusselsmodel kan det faktum, at BitLocker-gendannelsesnøglen er lagret på din Microsoft-konto, være dybt bekymrende.

Heldigvis har du alternativer. Windows Pro giver dig mulighed for selv at administrere gendannelsesnøgler, mens open source-værktøjer som VeraCrypt udgør et godt gratis alternativ. At skifte platform væk fra Microsoft helt, såsom til macOS med lokalt lagrede FileVault-nøgler eller til Linux med LUKS, er også en stærk mulighed.