BitLocker — это встроенное решение полного шифрования диска от Windows для защиты ваших данных на случай, если ваш ПК или ноутбук будет украден или иным образом попадет в руки третьей стороны. Недавние новости о том, что Microsoft регулярно передает резервные ключи BitLocker(новое окно) правоохранительным органам (например, FBI), привлекли внимание к вопросу, безопасно ли использовать BitLocker (и его урезанную версию, Device Encryption).

- Что такое BitLocker?

- BitLocker vs. Device Encryption

- Как работает BitLocker?

- Что такое ключ восстановления BitLocker?

- Где хранится ключ восстановления?

- Безопасен ли BitLocker?

- Может ли FBI получить мои данные?

- Альтернативные решения шифрования

- Итоговые мысли

Что такое BitLocker?

BitLocker — это функция полного шифрования диска, встроенная в Microsoft Windows. Она шифрует весь ваш системный диск, чтобы ваши критически важные данные были защищены, если устройство потеряно, украдено или к нему получили доступ без разрешения.

Полное шифрование диска означает, что все файлы на диске зашифрованы. Оно не шифрует отдельные файлы, но вы можете (по желанию) использовать его для шифрования других своих дисков (не системных).

Строго говоря, BitLocker доступен только в редакциях Windows Pro, Enterprise и Education. Однако Windows Home включает Device Encryption (включена по умолчанию на поддерживаемом оборудовании и при входе с аккаунтом Microsoft). Она использует ту же технологию, что и BitLocker, но значительно менее настраиваема.

BitLocker vs. Device Encryption

Device Encryption — это упрощенная автоматическая конфигурация BitLocker с меньшим количеством опций. С BitLocker:

- Вы получаете полный контроль BitLocker

- Вы можете выбрать, как защищаются ключи (PIN, USB-ключ и т. д.)

С Device Encryption:

- Вы не можете детально управлять настройками шифрования

- Вы не можете требовать PIN-код при запуске

- Ключ восстановления автоматически сохраняется в вашем аккаунте Microsoft

- Требуется Trusted Platform Module (TPM) (см. ниже)

- Шифрование может включиться автоматически, когда вы входите с аккаунтом Microsoft

Как работает BitLocker?

Когда ваш ПК под управлением Windows выключен или диск иным образом находится офлайн, весь накопитель остается зашифрованным. В большинстве современных систем Windows ключ шифрования защищен небольшим защитным чипом на материнской плате под названием Trusted Platform Module (TPM), который выдает ключ только в том случае, если система не была взломана. Именно эта аппаратная защита — одна из главных причин, по которым Microsoft требует поддержку TPM 2.0 для Windows 11.

Когда вы запускаете ПК, TPM выполняет проверки целостности до загрузки Windows. Эти проверки ищут признаки вмешательства, а также могут срабатывать из-за значительных изменений в аппаратной части устройства, прошивке или конфигурации загрузки.

Если все выглядит нормально, TPM автоматически выдает ключ шифрования, и BitLocker разблокирует диск, позволяя Windows запускаться в обычном режиме. Этот процесс происходит в фоновом режиме, поэтому вы обычно его не замечаете.

Важное различие между BitLocker и Device Encryption заключается в гибкости. Device Encryption — это упрощенная версия BitLocker, которая требует TPM и работает автоматически, тогда как BitLocker можно использовать и без TPM, полагаясь на альтернативы, такие как пароль, PIN или USB-ключ безопасности.

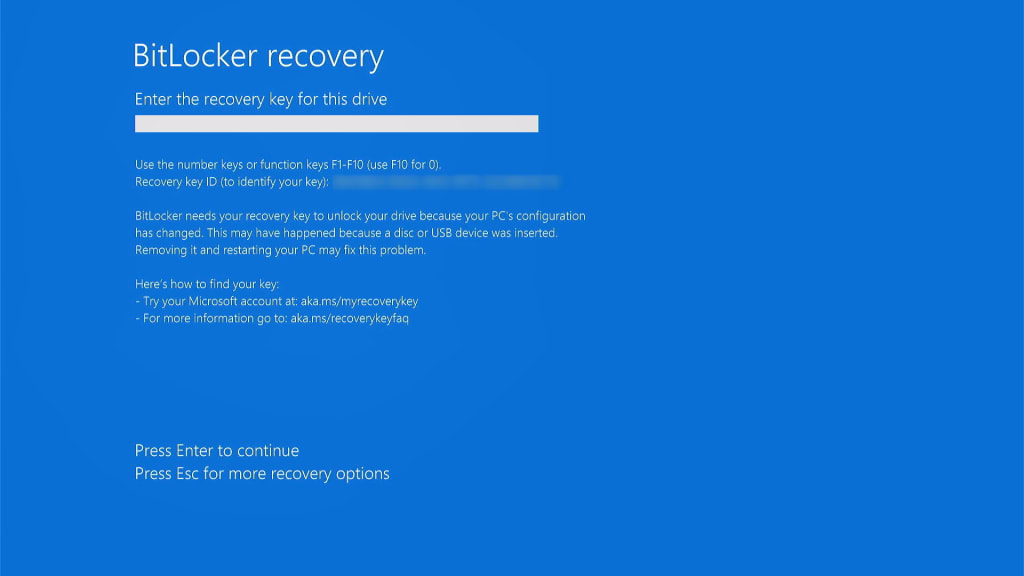

Если TPM обнаруживает проблему (или если альтернативные меры безопасности не соблюдены), BitLocker попросит ваш ключ восстановления. Без ключа восстановления Windows не загрузится, а ваши данные останутся надежно зашифрованными, предотвращая несанкционированный доступ.

Что такое ключ восстановления BitLocker?

Ключ восстановления BitLocker — это 48-значная числовая резервная копия, которая позволяет разблокировать ваш диск, зашифрованный BitLocker, если вы не можете получить к нему доступ обычным способом (пароль, PIN, TPM и т. д.).

Где хранится ключ восстановления?

Это зависит от вашей редакции Windows и конфигурации:

Windows Home (с использованием Device Encryption):

Ключ автоматически сохраняется в вашем аккаунте Microsoft.

- Чтобы найти его (на другом устройстве, если ваш ПК не загружается), перейдите на account.microsoft.com/devices/recoverykey(новое окно) и войдите, используя имя пользователя Microsoft и пароль.

Windows Pro и Enterprise (с использованием полной версии BitLocker)

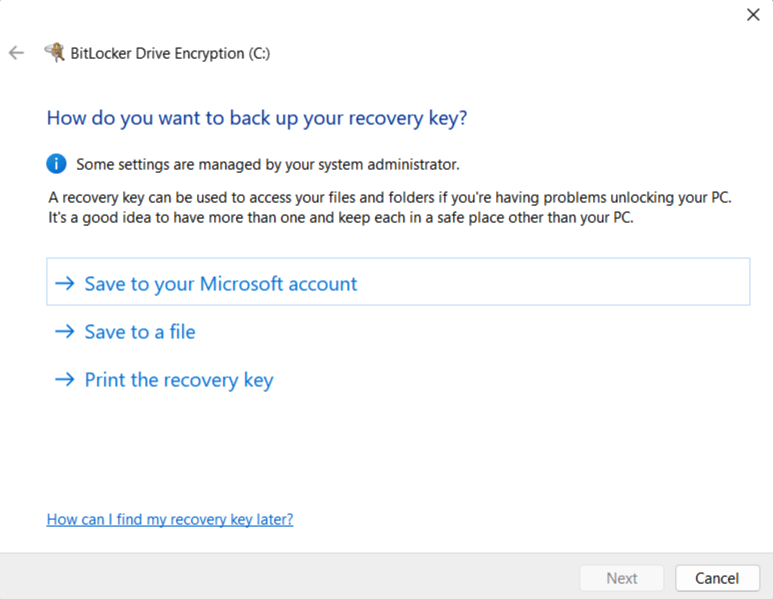

Вы сами выбираете, где его хранить:

- Аккаунт Microsoft (как выше)

- USB-накопитель

- Файл на другом диске

- Распечатанная копия

- Active Directory (для корпоративных сред, позволяя организациям централизованно управлять ключами восстановления и политиками шифрования)

Безопасен ли BitLocker?

От чего защищает BitLocker

| Сценарий угрозы | Защищает ли вас BitLocker? | Примечания |

|---|---|---|

| Потерянный или украденный ноутбук (выключен) | Да (надежная защита) | Диск остается зашифрованным; злоумышленнику нужен ключ восстановления или PIN. |

| Устройство изъято властями (выключено) | Частично | Надежная криптография, но если ключ восстановления хранится в аккаунте Microsoft, его можно получить через юридическую процедуру. |

| Ноутбук украден во время сна или гибернации | В основном | Защищено, но некоторые продвинутые атаки (например, cold boot(новое окно) или DMA(новое окно)) могут извлечь ключи. |

| Ноутбук украден, пока выполнен вход / устройство разблокировано | Нет | Диск расшифрован, поэтому злоумышленник получает полный доступ. |

| Вредоносная программа или удаленный хакер, пока Windows запущена | Нет | Полное шифрование диска не защищает от компрометации программного обеспечения. |

| Атака evil maid | Частично | TPM обнаруживает многие изменения, но сложные атаки могут обходить или имитировать измерения. |

| Аккаунт Microsoft взломан | Нет (если Microsoft хранит ваш ключ) | Злоумышленник может получить ключ восстановления и расшифровать диск офлайн. |

| Забыли пароль или PIN | Зависит от обстоятельств | Требуется ключ восстановления. Без него ваши данные будут потеряны навсегда. |

Техническая безопасность

BitLocker защищает ваши данные с помощью алгоритма шифрования AES. По умолчанию в современных системах это AES-256 в режиме XTS(новое окно) для более надежной защиты данных в состоянии покоя. Это очень безопасно.

Старые системы могут использовать как минимум AES-128 в режиме CBC(новое окно). Этого по-прежнему достаточно для защиты ваших данных от большинства злоумышленников, хотя высококвалифицированные противники (например, государственные структуры) потенциально могут попытаться провести продвинутые атаки.

BitLocker использует многоуровневую систему управления ключами. На верхнем уровне находится Volume Master Key (VMK), который шифрует фактический ключ шифрования данных (Full Volume Encryption Key, или FVEK).

Сам VMK затем защищается одним или несколькими методами аутентификации: чипом TPM (и/или паролем, PIN, USB-ключом либо их комбинацией, если вы используете полную версию BitLocker). Такая архитектура означает, что вы можете изменить пароль, не пере шифровывая весь диск целиком.

Безопасность BitLocker полностью зависит от ключа восстановления

Поэтому пока ключ восстановления находится в безопасности, ваши данные очень хорошо защищены когда ваше устройство Windows выключено (мы еще вернемся к этому).

Представьте BitLocker как дверь, защищающую ваши ценные данные, а ключ восстановления — как ключ к этой двери. Взломать дверь, чтобы получить ваши данные, почти невозможно, но с ключом ее можно просто открыть. Следовательно, слабое место — это ключ восстановления.

Это особенно верно, когда вы загружаете свой ключ восстановления в аккаунт Microsoft. Как показывают недавние события, Microsoft может и действительно передает ключи восстановления пользователей третьим сторонам, которые затем могут использовать их для доступа к вашим данным.

Только офлайн

Еще одно важное соображение заключается в том, что BitLocker защищает ваши данные только тогда, когда ПК под управлением Windows выключен. Как только Windows запущена, ваши диски расшифровываются, и любой, у кого есть доступ к вашему компьютеру, может получить доступ к данным. Это может означать физический доступ или цифровой доступ (например, если вас взломали).

Это верно для всех решений полного шифрования диска (не только для BitLocker), но может иметь значение в зависимости от вашей модели угроз.

Атаки evil maid

Атака evil maid(новое окно) — это ситуация, когда кто-то получает временный физический доступ к вашему устройству (например, в отеле или на границе) и тайно модифицирует его так, чтобы позже украсть ваш ключ шифрования или PIN. Вместо взлома шифрования они обманывают систему, заставляя ее раскрыть данные.

По умолчанию большинство ПК используют BitLocker с автоматической разблокировкой через TPM, что хорошо защищает от кражи, но слабее защищает от вмешательства. Чтобы защититься от атак evil maid, вам следует включить BitLocker с PIN-кодом до загрузки или USB-ключом, чтобы диск нельзя было разблокировать автоматически. К сожалению, в Windows Home с базовой Device Encryption это невозможно.

Может ли FBI получить мои данные?

Коротко говоря, да. Microsoft — американская компания, а значит, она обязана исполнять юридически обязательные судебные постановления и другие правовые инструменты, такие как national security letters(новое окно) (NSL), которые обязывают компании передавать огромные объемы персональных данных и метаданных государственным организациям без какого-либо судебного надзора. Обычно они сопровождаются запретом на разглашение, который не позволяет компании предупреждать пользователей о том, что ей вручили NSL.

В 2016 году Apple решительно сопротивлялась требованиям FBI, подкрепленным судом, разблокировать iPhone(новое окно), принадлежавший подозреваемому в терроризме; дело разрешилось только после того, как FBI привлекла третью сторону, успешно взломавшую шифрование Apple. Чтобы избежать повторения этого инцидента, Apple с тех пор сместила акцент на внедрение сквозного шифрования в своих продуктах. В конце концов, компания не может передать ключи шифрования, которых у нее просто нет.

Microsoft, однако, не проявила такого же стремления. Когда вы загружаете свой ключ восстановления BitLocker в аккаунт Microsoft, именно Microsoft шифрует его и (при необходимости) Microsoft может его расшифровать. То есть Microsoft всегда может получить доступ к вашему ключу восстановления.

В 2025 году FBI попросила Microsoft предоставить ключи восстановления BitLocker(новое окно), необходимые для разблокировки зашифрованных данных, хранившихся на трех ноутбуках, связанных с расследованием предполагаемого мошенничества на Гуаме. Microsoft выполнила запрос, а представитель компании сообщил Forbes, что компания получает около 20 запросов на ключи BitLocker в год. В большинстве таких случаев Microsoft не может помочь, потому что эти ключи не хранятся в аккаунтах Microsoft. Но вывод очевиден: если компания может помочь, она это сделает.

Альтернативные решения шифрования

Если вы не хотите доверять Microsoft свой ключ восстановления для полного шифрования диска, у вас есть несколько вариантов.

1. Используйте Windows Pro

Если вы уже используете Windows Pro (или Enterprise), это самое простое решение. Если у вас Windows Home, вам потребуется купить новую лицензию и выполнить обновление.

1. В Windows 11 Pro откройте приложение Настройки и перейдите в Конфиденциальность и безопасность → Шифрование диска BitLocker. Если вы только что обновились с Windows Home или используете Pro, но уже загрузили ключ восстановления в Microsoft (поведение по умолчанию, если вы входите в Windows с помощью аккаунта Microsoft), вам нужно будет отключить BitLocker и дождаться расшифровки диска).

2. Перейдите на account.microsoft.com/devices/recoverykey(новое окно) и удалите все ключи, которые там увидите. Пожалуйста, обязательно убедитесь, что ваш диск расшифрован, прежде чем делать это!

3. Затем вы сможете снова включить BitLocker и выбрать предпочтительный способ резервного копирования ключа восстановления.

2. Используйте VeraCrypt вместо этого

Вполне понятно, что вы можете предпочесть полностью избегать решения Microsoft (в конце концов, кто знает, что на самом деле делает его код с закрытым исходным кодом?).

VeraCrypt(новое окно) — это программное обеспечение для полного шифрования диска с открытым исходным кодом, которое прошло несколько аудитов безопасности (в частности, от QuarksLab в 2016 году(новое окно) и Института Фраунгофера в 2020 году(новое окно)). Были найдены проблемы, но VeraCrypt активно развивается, и поэтому они были исправлены. Еще одно значительное преимущество — он на 100 % бесплатен (хотя мы рекомендуем сделать пожертвование, если у вас есть такая возможность). Помимо полного шифрования диска, VeraCrypt может:

- Создавать виртуальный зашифрованный диск (том), который можно монтировать и использовать как обычный диск (и который можно превратить в Hidden Volume)

- Создавать раздел или диск хранения, содержащий целую операционную систему (которую можно скрыть). Это обеспечивает правдоподобное отрицание(новое окно), поскольку доказать их существование должно быть невозможно (при условии соблюдения всех необходимых мер предосторожности(новое окно)).

Данные по умолчанию шифруются с помощью XTS-AES-256 (те же настройки, что используются в BitLocker), но при желании вы можете выбрать из нескольких альтернативных алгоритмов шифрования (например, Twofish). Доступ защищается кодовой фразой и/или ключевым файлом (который следует хранить в очень безопасном месте).

Перед установкой VeraCrypt вам потребуется отключить BitLocker или Device Encryption и расшифровать диск (как описано выше, но в Windows 11 Home откройте приложение Настройки и перейдите в Конфиденциальность и безопасность → Шифрование диска BitLocker).

3. Откажитесь от Windows

Если вы не можете доверять Microsoft свои ключи восстановления для полного шифрования диска, зачем вообще использовать ее операционную систему? Чтобы уйти от Windows, у вас есть два реальных варианта:

macOS

Компьютеры Mac дорогие, сильно проприетарные и предлагают очень контролируемый пользовательский опыт. Однако они могут делать почти все, что может ПК, и, в отличие от Microsoft, Apple имеет историю сопротивления требованиям властей помочь получить доступ к зашифрованным устройствам.

Встроенное решение полного шифрования диска в macOS называется FileVault, и вы можете включить его при настройке своего Mac. Когда вы это сделаете, FileVault предложит загрузить ваш ключ восстановления в аккаунт iCloud, где к нему потенциально могут получить доступ Apple и передать третьим сторонам. Однако вы можете выбрать только локальный ключ восстановления, сгенерировав числовой ключ, который можно записать и хранить в безопасном месте или добавить в свой менеджер паролей.

Еще один вариант — включить дополнительную настройку Advanced Data Protection for iCloud(новое окно), которая защищает ваши данные iCloud с помощью сквозного шифрования. Это означает, что Apple не может получить доступ к вашему ключу восстановления FileVault (или любым другим данным, загруженным в iCloud). Обратите внимание, однако, что Advanced Data Protection доступна не во всех регионах (в частности, не в Великобритании(новое окно)).

Linux

Linux — это полностью бесплатная операционная система с открытым исходным кодом, которую можно установить на имеющееся оборудование (и почти наверняка она будет работать на нем лучше, чем ресурсоемкая Windows). За исключением нескольких проприетарных приложений, которые просто недоступны на этой платформе (в первую очередь всего от Adobe, хотя для большинства из них существуют хорошие бесплатные альтернативы с открытым исходным кодом), Linux может делать все, что умеют Windows и macOS.

Linux существует во множестве разных «вкусов» (так называемых дистрибутивов, или просто дистро), но почти все они используют систему полного шифрования диска LUKS, которую можно выбрать при установке ОС.

У LUKS нет одного «ключа восстановления», как у BitLocker или FileVault. Вместо этого она использует случайный мастер-ключ, который остается на вашем устройстве и может быть разблокирован с помощью резервного метода по вашему выбору. К ним относятся:

- Вторая кодовая фраза

- Распечатанная кодовая фраза восстановления

- Ключевой файл, хранящийся офлайн

- Ключ, запечатанный TPM (с резервной кодовой фразой)

Итоговые мысли о BitLocker и полном шифровании диска

BitLocker, с чисто технической точки зрения, — это надежная и хорошо продуманная система полного шифрования диска. Использование современной криптографии, аппаратно защищенного хранения ключей и многоуровневого управления ключами делает ее очень эффективной для защиты ваших данных от распространенных угроз, таких как потерянное или украденное устройство. Для большинства пользователей Windows BitLocker обеспечивает значимую и надежную защиту при минимальных усилиях. Если в вашей модели угроз фигурирует украденный ноутбук, BitLocker обычно достаточно.

Однако, как показывают недавние разоблачения о сотрудничестве Microsoft с правоохранительными органами, безопасность любой системы шифрования в конечном итоге зависит от того, у кого находятся ключи. В зависимости от вашей модели угроз тот факт, что ключ восстановления BitLocker хранится в вашем аккаунте Microsoft, может вызывать серьезное беспокойство.

К счастью, у вас есть альтернативы. Windows Pro позволяет вам управлять ключами восстановления самостоятельно, а инструменты с открытым исходным кодом, такие как VeraCrypt, предлагают хорошую бесплатную альтернативу. Полный переход с Microsoft на другие платформы, например на macOS с локально сохранено ключами FileVault или на Linux с LUKS, — тоже сильный вариант.