BitLockerは、PCやラップトップが盗まれたり、サードパーティの手に渡ったりした場合にデータを保護するための、Windowsに組み込まれたフルディスク暗号化ソリューションです。最近、Microsoftが日常的にBitLockerのバックアップキー(新しいウィンドウ)を法執行機関(FBIなど)に引き渡しているというニュースにより、BitLocker(およびその簡略版であるデバイスの暗号化)を使用するのが安全かどうかに注目が集まっています。

- BitLockerとは何ですか?

- BitLockerとデバイスの暗号化

- BitLockerはどのように機能しますか?

- BitLocker回復キーとは何ですか?

- 回復キーはどこに保管済みですか?

- BitLockerは安全ですか?

- FBIは私のデータを取得できますか?

- 代替の暗号化ソリューション

- 最終的な考察

BitLockerとは何ですか?

BitLockerは、Microsoft Windowsに組み込まれたフルディスク暗号化の機能です。システムドライブ全体を暗号化し、デバイスが紛失、盗難、または許可なくアクセスされた場合に重要なデータを保護します。

フルディスク暗号化とは、ディスク上のすべてのファイルが暗号化されることを意味します。個々のファイルを暗号化するわけではありませんが、任意で他の(システム以外の)ドライブを暗号化するために使用できます。

厳密に言えば、BitLockerはWindows Pro、Enterprise、およびEducationエディションでのみ利用可能です。ただし、Windows Homeにはデバイスの暗号化が含まれています(サポートされているハードウェアでデフォルトで有効になっており、Microsoftアカウントでサインインしている場合)。これはBitLockerと同じテクノロジーを使用していますが、構成可能な部分ははるかに少なくなっています。

BitLockerとデバイスの暗号化

デバイスの暗号化は、オプションが少ない、簡素化された自動のBitLocker構成です。BitLockerを使用すると:

- BitLockerの完全な制御を得ることができます

- キーをどのように保護するか(PIN、USBキーなど)を選択できます

デバイスの暗号化を使用すると:

- 暗号化の設定を詳細に管理することはできません

- スタートアップPINを要求することはできません

- 回復キーはMicrosoftアカウントに自動的にバックアップされます

- トラステッドプラットフォームモジュール(TPM)が必要です(下記参照)

- Microsoftアカウントでサインインすると、暗号化が自動的にオンになる場合があります

BitLockerはどのように機能しますか?

Windows PCの電源がオフになっている場合、またはディスクがその他の理由でオフラインの場合、ドライブ全体は暗号化済みのままです。最新のWindowsシステムのほとんどでは、暗号鍵はマザーボード上のトラステッドプラットフォームモジュール(TPM)と呼ばれる小さなセキュリティチップによって保護されており、システムが改ざんされた形跡がない場合にのみキーを解放します。このハードウェアベースの保護は、MicrosoftがWindows 11にTPM 2.0のサポートを要求する主な理由の1つです。

PCを起動すると、Windowsがロードされる前にTPMが整合性チェックを実行します。これらのチェックは改ざんの兆候を探し、デバイスのハードウェア、ファームウェア、またはブート構成の大幅な変更によってトリガーされることもあります。

すべてが正常に見える場合、TPMは自動的に暗号鍵を解放し、BitLockerはドライブのロックを解除して、Windowsが正常に起動できるようにします。このプロセスはバックグラウンドで行われるため、通常は気付くことはありません。

BitLockerとデバイスの暗号化の重要な違いは柔軟性です。デバイスの暗号化はTPMを必要とし、自動的に機能するBitLockerの簡略版ですが、BitLockerはパスワード、PIN、またはUSBセキュリティキーなどの代替手段に依存することで、TPMなしでも使用できます。

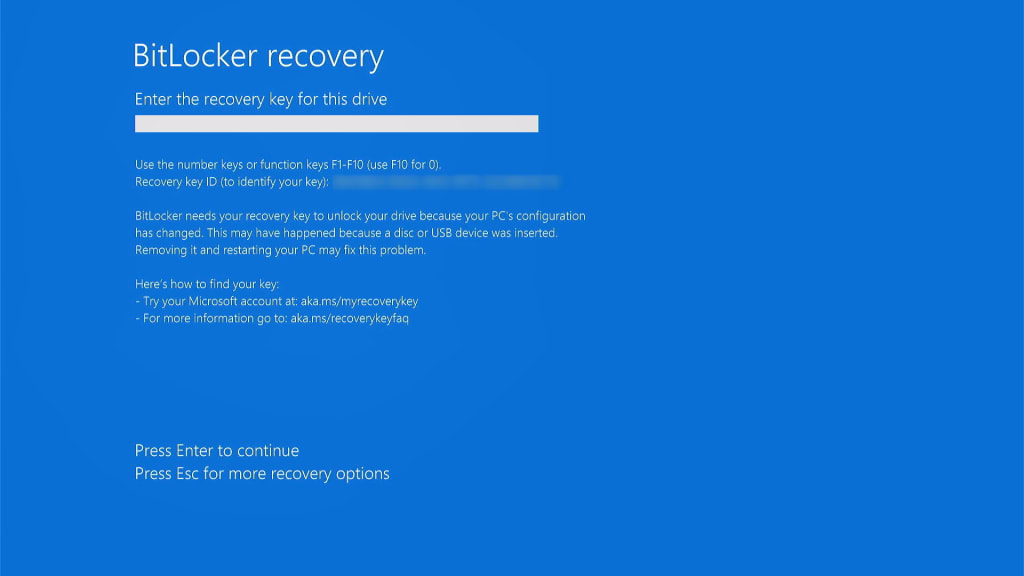

TPMが問題を検出した場合(または代替のセキュリティ対策が満たされていない場合)、BitLockerは回復キーを要求します。回復キーがないとWindowsはロードされず、データは安全に暗号化されたままで、不正なアクセスを防ぎます。

BitLocker回復キーとは何ですか?

BitLocker回復キーは、通常の方法(パスワード、PIN、TPMなど)でアクセスできない場合に、BitLockerで暗号化されたドライブのロックを解除できる48桁の数値のバックアップです。

回復キーはどこに保管済みですか?

それはお客様のWindowsエディションとセットアップによって異なります:

Windows Home(デバイスの暗号化を使用):

キーはお客様のMicrosoftアカウントに自動的に保存されます。

- (PCが起動しない場合に別のデバイスで)見つけるには、account.microsoft.com/devices/recoverykey(新しいウィンドウ)にアクセスし、Microsoftのユーザー名とパスワードを使用してサインインしてください。

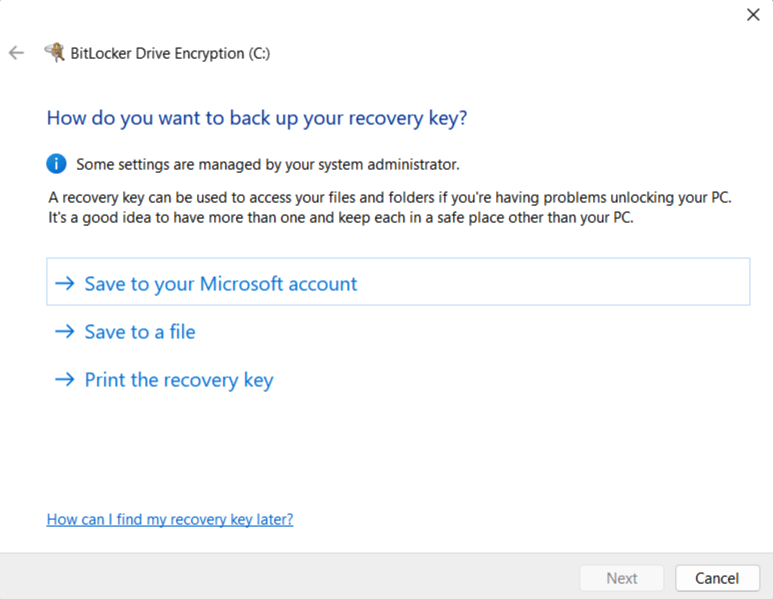

Windows ProおよびEnterprise(完全なBitLockerを使用)

どこに保存するかを選択します:

- Microsoftアカウント(上記と同じ)

- USBドライブ

- 別のドライブ上のファイル

- 印刷されたコピー

- Active Directory(エンタープライズ環境向けで、組織が回復キーと暗号化ポリシーを集中管理できるようにします)

BitLockerは安全ですか?

BitLockerが保護するもの

| 脅威のシナリオ | BitLockerはお客様を保護しますか? | メモ |

|---|---|---|

| 紛失または盗難に遭ったラップトップ(電源オフ) | はい(強力な保護) | ディスクは暗号化済みのままです。攻撃者は回復キーまたはPINを必要とします。 |

| 当局に押収されたデバイス(電源オフ) | 部分的に | 強力な暗号技術ですが、回復キーがMicrosoftアカウントに保管済みの場合、法的手続きを通じて取得される可能性があります。 |

| スリープ中または休止状態中に盗まれたラップトップ | ほとんどの場合 | 保護されていますが、一部の高度な攻撃(コールドブート(新しいウィンドウ)やDMA(新しいウィンドウ)など)によってキーが抽出される可能性があります。 |

| ログイン中 / ロック解除中に盗難に遭ったラップトップ | いいえ | ディスクは復号化されているため、攻撃者は完全なアクセス権を持ちます。 |

| Windowsの実行中のマルウェアまたはリモートハッカー | いいえ | フルディスク暗号化は、ソフトウェアの侵害に対する保護は提供しません。 |

| イービルメイド攻撃 | 部分的に | TPMは多くの変更を検出しますが、巧妙な攻撃は測定をバイパスしたり模倣したりする可能性があります。 |

| ハッキングされたMicrosoftアカウント | いいえ(Microsoftがお客様のキーを持っている場合) | 攻撃者は回復キーを取得し、オフラインでディスクを復号化する可能性があります。 |

| パスワードまたはPINを忘れた場合 | 状況によります | 回復キーが必要です。それがないと、データは永久に失われます。 |

技術的なセキュリティ

BitLockerは、AES暗号化アルゴリズムを使用してデータを保護します。最新のシステムでは、デフォルトでXTSモード(新しいウィンドウ)のAES-256が使用され、保存データの保護が強化されています。これは非常に安全です。

古いシステムでは、CBCモード(新しいウィンドウ)で最低でもAES-128を使用している場合があります。これは依然として大部分の攻撃者からお客様のデータを保護するのに十分な強度がありますが、非常に洗練された敵(国家レベルの攻撃者など)は、高度な攻撃を試みる可能性があります。

BitLockerは階層化された鍵管理システムを使用しています。最上位レベルにはボリュームマスターキー(VMK)があり、これが実際のデータ暗号鍵(フルボリューム暗号鍵、またはFVEK)を暗号化します。

VMK自体は、TPMチップ(および/またはパスワード、PIN、USBキー、BitLockerのフルバージョンを使用している場合はこれらの組み合わせ)といった1つ以上の認証方法によって保護されます。この設計により、ドライブ全体を再暗号化する必要なしに、お客様のパスワードを変更できます。

BitLockerの安全性はリカバリキーにすべてかかっている

したがって、リカバリキーが安全である限り、Windowsデバイスの電源がオフになっている場合、お客様のデータは非常に安全です(これについては後述します)。

BitLockerをお客様の貴重なデータを保護するドア、そしてリカバリキーをそのドアの鍵だと想像してください。データを得るためにドアを打ち破ることはほぼ不可能な作業ですが、鍵があれば簡単にロックを解除できます。したがって、リカバリキーが弱点となります。

お客様がリカバリキーをMicrosoftアカウントにアップロードする場合、これは特に当てはまります。最近の予定が表示するように、Microsoftはユーザーのリカバリキーを第三者に引き渡すことが可能であり、また実際に引き渡しており、第三者はそれを使用してお客様のデータにアクセスできます。

オフラインのみ

もう1つの重要な考慮事項は、BitLockerがお客様のデータを保護するのはWindows PCの電源がオフになっているときだけであるということです。Windowsが実行されると、お客様のディスクは復号化され、コンピューターへのアクセス権を持つ人なら誰でもデータにアクセスできます。これは、物理的なアクセスまたはデジタルなアクセス(たとえば、ハッキングされた場合)を意味する可能性があります。

これは(BitLockerだけでなく)すべてのフルディスク暗号化ソリューションに当てはまりますが、お客様の脅威モデルによっては念頭に置く価値があるかもしれません。

イービルメイド攻撃

イービルメイド攻撃(新しいウィンドウ)とは、誰かが(たとえばホテルや国境などで)お客様のデバイスへの一時的な物理的アクセスを取得し、後でお客様の暗号鍵やPINを盗めるように密かに変更を加えることです。彼らは暗号化を解読する代わりに、システムを騙してそれを明らかにさせます。

デフォルトでは、ほとんどのPCはTPMを介した自動ロック解除を備えたBitLockerを使用しており、これは盗難には強いですが改ざんには弱いです。イービルメイド攻撃から防御するには、起動前のPINまたはUSBキーを使用してBitLockerを有効にし、ディスクが自動的にロック解除されないようにする必要があります。残念ながら、これは基本的なデバイス暗号化を使用しているWindows Homeでは不可能です。

FBIは私のデータを取得できますか?

簡単に言えば、はい。Microsoftは米国の企業であるため、法的拘束力のある裁判所の命令や、司法の監督なしに大量の個人データとメタデータを政府組織に引き渡すことを企業に強制する国家安全保障書簡(新しいウィンドウ)(NSL)などのその他の法的手段を遵守する必要があります。これらには通常、NSLを提示されたことを企業がユーザーに警告するのを防ぐ箝口令が伴います。

2016年、Appleは、テロ容疑者の所有するiPhoneのロックを解除する(新しいウィンドウ)という裁判所の後ろ盾を得たFBIの要求に対して果敢に戦いましたが、これはFBIが第三者を雇用してAppleの暗号化の解読に成功したことでようやく解決しました。このインシデントの再発を避けるため、Appleはそれ以来、自社の製品にエンドツーエンド暗号化を実装する方向へと転換しました。結局のところ、自分が持っていない暗号鍵を引き渡すことはできないからです。

しかし、Microsoftはそのような傾向を表示していません。お客様がBitLockerのリカバリキーをMicrosoftアカウントにアップロードするとき、それを暗号化するのはMicrosoftであり、(必要が生じた場合)Microsoftはそれを復号化できます。つまり、Microsoftはいつでもお客様のリカバリキーにアクセスできます。

2025年、FBIはグアムでの詐欺疑惑の調査に関連する3台のラップトップに保管済みされた暗号化済みデータのロックを解除するために必要なBitLockerリカバリキーの提供をMicrosoftに求めました(新しいウィンドウ)。Microsoftはこれに応じ、広報担当者はフォーブスに対し、同社は年間約20件のBitLockerキーの要求を受けていると語りました。ほとんどのケースでは、これらのキーはMicrosoftアカウントに保管済みされていないため、Microsoftは応じることができません。しかし、その意味合いはクリアです。もし協力できるのであれば、協力するということです。

代替の暗号化ソリューション

フルディスク暗号化のリカバリキーについてMicrosoftを信頼したくない場合、お客様にはいくつかのオプションがあります。

1. Windows Proを使用する

お客様がすでにWindows Pro(またはEnterprise)を使用している場合、これが最も簡単なソリューションです。Windows Homeを実行している場合は、新しいライセンスを購入してアップグレードする必要があります。

1. Windows 11 Proで、設定アプリを開き、プライバシーとセキュリティ → BitLockerドライブ暗号化に移動します。Windows Homeからアップグレードしたばかりの場合や、Proを使用していてもすでにリカバリキーをMicrosoftにアップロードしている場合(Microsoftアカウントを使用してWindowsにサインインする場合のデフォルトの動作)、BitLockerをオフにしてドライブが復号化されるのを待つ必要があります)。

2. account.microsoft.com/devices/recoverykey(新しいウィンドウ)にアクセスし、そこに表示されているすべてのキーを削除します。これを実行する前に、ドライブが復号化されていることを必ず確認してください!

3. その後、BitLockerを再びオンにして、希望するリカバリキーのバックアップ方法を選択できます。

2. 代わりにVeraCryptを使用する

お客様がMicrosoftのソリューションを完全に避けたいと思うのはごく自然なことです(結局のところ、そのクローズドソースコードが本当に何をしているのか誰にも分かりませんから)。

VeraCrypt(新しいウィンドウ)は、いくつかのセキュリティ監査(特に2016年のQuarksLab(新しいウィンドウ)と2020年のフラウンホーファー研究所(新しいウィンドウ)によるもの)を受けたオープンソースのフルディスク暗号化ソフトウェアです。問題は見つかりましたが、VeraCryptは活発に開発されており、そのため修正されています。また、100%無料であるという大きな利点もあります(可能であれば寄付することをお勧めします)。フルディスク暗号化に加えて、VeraCryptは以下のことが可能です。

- マウントして実際のディスクと同じように使用できる仮想の暗号化済みディスク(ボリューム)を作成する(そして、これを隠しボリュームにすることもできます)

- オペレーティングシステム全体を含むパーティションまたはストレージドライブを作成する(隠すことも可能)。すべての正しい予防措置(新しいウィンドウ)が講じられている限り、それらの存在を証明することは不可能なはずであるため、これはもっともらしい否認(plausible deniability)(新しいウィンドウ)を提供します。

デフォルトでは、データはXTS-AES-256(BitLockerで使用されているのと同じ設定)を使用して暗号化済みになりますが、ご希望であれば複数の代替暗号化アルゴリズム(Twofishなど)から選択できます。アクセスは、パスフレーズおよび/またはキーファイル(非常に安全な場所に保管する必要があります)を使用して保護されます。

VeraCryptをインストールする前に、BitLockerまたはデバイス暗号化をオフにしてドライブを復号化する必要があります(上記で説明した通りですが、Windows 11 Homeでは設定アプリを開き、プライバシーとセキュリティ → BitLockerドライブ暗号化に移動します)。

3. Windowsを捨てる

フルディスク暗号化のリカバリキーに関してMicrosoftを信頼できないのであれば、なぜそのオペレーティングシステムを使用するのでしょうか?Windowsから離れる場合、現実的なオプションは2つあります。

macOS

Macは高価で、極めて独自性が高く、非常に制御されたユーザーエクスペリエンスを提供します。しかし、PCでできることはほぼすべて実行可能であり、Microsoftとは異なり、Appleには政府からの暗号化済みデバイスへのアクセスを支援する要求に抵抗してきた歴史があります。

macOSに組み込まれたフルディスク暗号化ソリューションはFileVaultと呼ばれ、Macのセットアップ時にこれを有効にすることを選択できます。これを行うと、FileVaultはリカバリキーをiCloudアカウントにアップロードすることを提案します。そこでAppleにアクセスされ、第三者に引き渡される可能性があります。ただし、ローカルのリカバリキーのみを選択して、お客様が書き留めて安全に保管するか、パスワードマネージャーに追加するための数字キーを生成することもできます。

もう1つのオプションは、オプションのiCloudの高度なデータ保護(新しいウィンドウ)設定を有効にすることです。これにより、エンドツーエンド暗号化を使用してiCloudデータが保護されます。これは、Appleがお客様のFileVaultリカバリキー(またはiCloudにアップロードされたその他のデータ)にアクセスできないことを意味します。ただし、高度なデータ保護はすべての地域のユーザーが利用できるわけではないことにご注意ください(特に英国(新しいウィンドウ))。

Linux

Linuxは、お客様の既存のハードウェアにインストールできる完全無料のオープンソースオペレーティングシステムです(そして、リソースを大量に消費するWindowsよりもほぼ確実に快適に動作します)。プラットフォームで単純に利用できない少数の独自のアプリ(特にAdobeの製品などですが、これらのほとんどには優れた無料のオープンソース代替品が存在します)を除けば、LinuxはWindowsやmacOSでできることをすべて実行できます。

Linuxには多くの異なる「フレーバー」(ディストリビューション、または単にディストロと呼ばれます)がありますが、そのほとんどすべてがLUKSフルディスク暗号化システムを使用しており、OSをインストールするときに選択できます。

LUKSには、BitLockerやFileVaultのような単一の「リカバリキー」はありません。代わりに、デバイスに留まるランダムなマスターキーを使用し、お客様が選択したバックアップ方法を使用してロックを解除できます。これらには以下が含まれます:

- 2番目のパスフレーズ

- 印刷されたリカバリパスフレーズ

- オフラインに保管済みされたキーファイル

- TPMで封印されたキー(フォールバックパスフレーズ付き)

BitLockerとフルディスク暗号化に関する結論

純粋な技術的観点から言えば、BitLockerは強力で優れた設計のフルディスク暗号化システムです。最新の暗号化、ハードウェアに裏付けられたキーストレージ、および階層化された鍵管理を使用しているため、紛失や盗難に遭ったデバイスなどの一般的な脅威からお客様のデータを保護するのに非常に効果的です。ほとんどのWindowsユーザーにとって、BitLockerは最小限の労力で有意義かつ信頼性の高い保護を提供します。お客様の脅威モデルが盗難されたラップトップである場合、通常はBitLockerで十分です。

しかし、法執行機関に対するMicrosoftの協力に関する最近の暴露が示しているように、いかなる暗号化システムのセキュリティも、最終的には誰がキーを保持しているかに依存します。お客様の脅威モデルによっては、BitLockerの回復キーがMicrosoftアカウントに保管済みであるという事実は、深刻な懸念事項となる可能性があります。

幸いなことに、お客様には代替手段があります。Windows Proでは回復キーをご自身で管理できますし、VeraCryptのようなオープンソースツールは優れた無料の代替手段を提供します。Microsoftからプラットフォームを完全に切り替え、ローカルに保管済みであるFileVaultキーを使用するmacOSや、LUKSを使用するLinuxへ移行することも、強力な選択肢です。