BitLocker är en inbyggd lösning för fullständig diskkryptering från Windows som skyddar dina data om din PC eller laptop blir stulen eller på annat sätt hamnar i händerna på tredje part. Nyliga nyheter om att Microsoft rutinmässigt lämnar ut BitLockers säkerhetskopieringsnycklar(nytt fönster) till brottsbekämpande myndigheter (som FBI) har satt fokus på frågan om det är säkert att använda BitLocker (och dess förenklade version, Enhetskryptering).

- Vad är BitLocker?

- BitLocker jämfört med enhetskryptering

- Hur fungerar BitLocker?

- Vad är en BitLocker-återställningsnyckel?

- Var lagras återställningsnyckeln?

- Är BitLocker säkert?

- Kan FBI få mina data?

- Alternativa krypteringslösningar

- Avslutande tankar

Vad är BitLocker?

BitLocker är en funktion för fullständig diskkryptering som är inbyggd i Microsoft Windows. Den krypterar hela din systemenhet så att dina kritiska data skyddas om din enhet tappas bort, stjäls eller nås utan tillstånd.

Fullständig diskkryptering innebär att alla filer på disken krypteras. Den krypterar inte enskilda filer, men du kan (valfritt) använda den för att kryptera dina andra enheter (som inte är systemenheter).

Strikt talat är BitLocker bara tillgängligt på Windows Pro-, Enterprise- och Education-utgåvor. Windows Home inkluderar dock Enhetskryptering (aktiverad som standard på hårdvara som stöds och när du loggar in med ett Microsoft-konto). Detta använder samma teknik som BitLocker, men går att konfigurera i mycket mindre grad.

BitLocker jämfört med enhetskryptering

Enhetskryptering är en förenklad, automatisk BitLocker-konfiguration med färre alternativ. Med BitLocker:

- Du får fullständig kontroll över BitLocker

- Du kan välja hur nycklar skyddas (PIN, USB-nyckel osv.)

Med enhetskryptering:

- Du kan inte hantera krypteringsinställningar i detalj

- Du kan inte kräva en start-PIN

- Återställningsnyckeln säkerhetskopieras automatiskt till ditt Microsoft-konto

- Kräver en Trusted Platform Module (TPM) (se nedan)

- Kryptering kan slås på automatiskt när du loggar in med ett Microsoft-konto

Hur fungerar BitLocker?

När din Windows-PC är avstängd, eller om disken på annat sätt är offline, förblir hela driven krypterad. I de flesta moderna Windows-system skyddas krypteringsnyckeln av ett litet säkerhetschip på moderkortet som kallas Trusted Platform Module (TPM), som bara frigör nyckeln om systemet inte har manipulerats. Detta hårdvarubaserade skydd är en av huvudorsakerna till att Microsoft kräver TPM 2.0-support för Windows 11.

När du startar din PC utför TPM integritetskontroller innan Windows laddas. Dessa kontroller letar efter tecken på manipulation och kan också utlösas av betydande förändringar i enhetens hårdvara, firmware eller startkonfiguration.

Om allt ser normalt ut frigör TPM automatiskt krypteringsnyckeln och BitLocker låser upp driven, så att Windows kan starta normalt. Den här processen sker i bakgrunden, så du märker den vanligtvis inte.

En viktig skillnad mellan BitLocker och enhetskryptering är flexibilitet. Enhetskryptering är en förenklad version av BitLocker som kräver TPM och fungerar automatiskt, medan BitLocker också kan användas utan TPM genom att förlita sig på alternativ som lösenord, PIN eller en USB-säkerhetsnyckel.

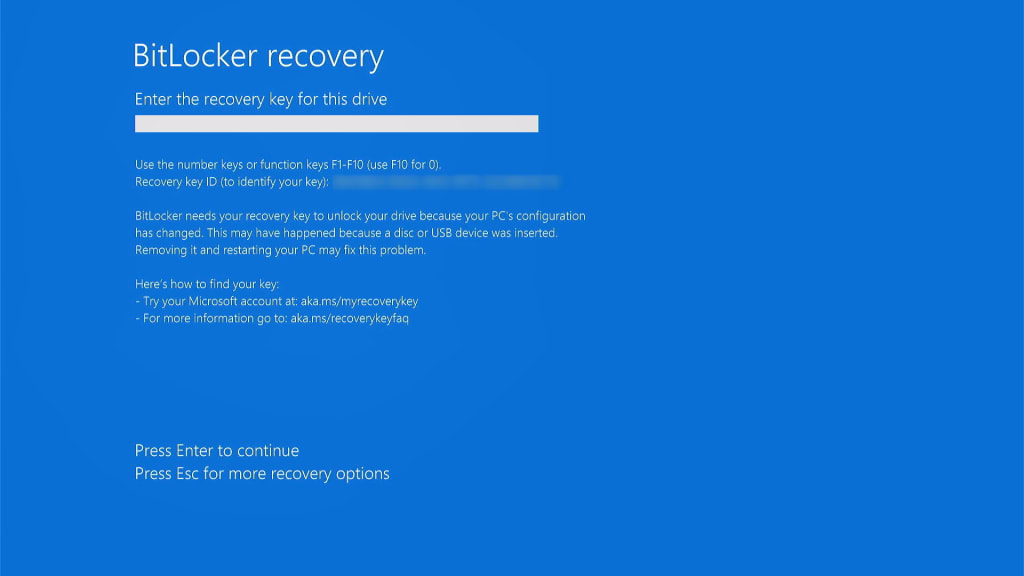

Om TPM upptäcker ett problem (eller om dina alternativa säkerhetsåtgärder inte uppfylls) kommer BitLocker att be om din återställningsnyckel. Utan återställningsnyckeln laddas inte Windows och dina data förblir säkert krypterade, vilket förhindrar obehörig åtkomst.

Vad är en BitLocker-återställningsnyckel?

En BitLocker-återställningsnyckel är en 48-siffrig numerisk säkerhetskopia som gör det möjligt att låsa upp din BitLocker-krypterade drive om du inte kan få åtkomst till den med din vanliga metod (lösenord, PIN, TPM osv.).

Var lagras återställningsnyckeln?

Det beror på din Windows-utgåva och din konfiguration:

Windows Home (med enhetskryptering):

Nyckeln sparas automatiskt i ditt Microsoft-konto.

- För att hitta den (på en annan enhet om din PC inte startar), gå till account.microsoft.com/devices/recoverykey(nytt fönster) och logga in med ditt Microsoft-användarnamn och lösenord.

Windows Pro och Enterprise (med fullständiga BitLocker)

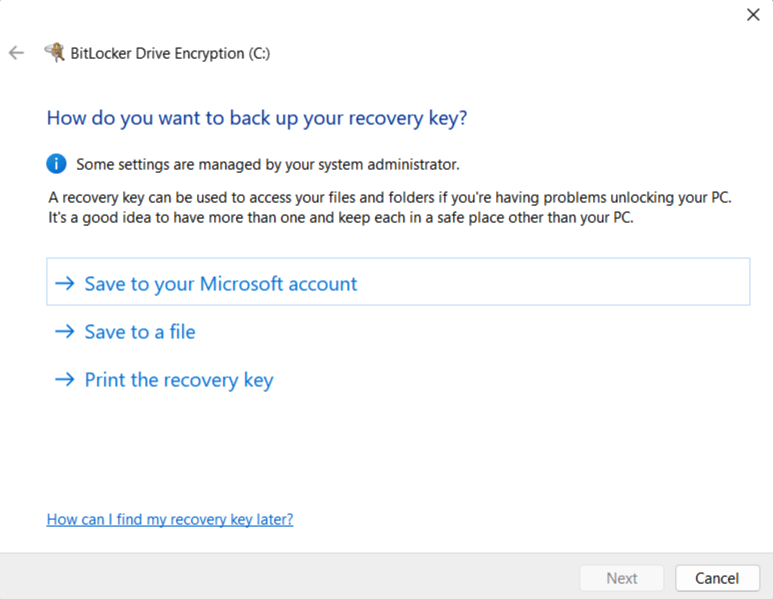

Du väljer var den ska lagras:

- Microsoft-konto (som ovan)

- USB-drive

- Fil på en annan drive

- Utskriven kopia

- Active Directory (för företagsmiljöer, så att organisationer kan hantera återställningsnycklar och krypteringspolicyer centralt)

Är BitLocker säkert?

Vad BitLocker skyddar mot

| Hotscenario | Skyddar BitLocker dig? | Anteckningar |

|---|---|---|

| Borttappad eller stulen laptop (avstängd) | Ja (starkt skydd) | Disken förblir krypterad; angriparen behöver återställningsnyckeln eller PIN-koden. |

| Enhet beslagtagen av myndigheter (avstängd) | Delvis | Stark kryptografi, men om återställningsnyckeln lagras i ett Microsoft-konto kan den vara möjlig att få ut genom rättslig process. |

| Laptop stulen medan den är i viloläge eller djupt viloläge | I huvudsak | Skyddad, men vissa avancerade attacker (t.ex. cold boot(nytt fönster) eller DMA(nytt fönster)) kan extrahera nycklar. |

| Laptop stulen medan den är inloggad / upplåst | Nej | Disken är avkrypterad, så en angripare har full åtkomst. |

| Skadlig kod eller fjärrhackare medan Windows körs | Nej | Fullständig diskkryptering skyddar inte mot att mjukvara röjs. |

| Evil maid-attack | Delvis | TPM upptäcker många förändringar, men sofistikerade attacker kan kringgå eller efterlikna mätvärden. |

| Microsoft-konto hackat | Nej (om Microsoft har din nyckel) | Angriparen kan hämta återställningsnyckeln och avkryptera disken offline. |

| Glömt ditt lösenord eller din PIN-kod | Det beror på | Återställningsnyckel krävs. Utan den går dina data förlorade permanent. |

Teknisk säkerhet

BitLocker skyddar dina data med AES-krypteringsalgoritmen. Som standard på moderna system är detta AES-256 i XTS-läge(nytt fönster) för bättre skydd av data i vila. Detta är mycket säkert.

Äldre system kan använda minst AES-128 i CBC-läge(nytt fönster). Detta är fortfarande tillräckligt starkt för att skydda dina data mot de flesta angripare, även om mycket sofistikerade motståndare (som statliga aktörer) potentiellt skulle kunna försöka med avancerade attacker.

BitLocker använder ett lagerbaserat system för nyckelhantering. På högsta nivån finns Volume Master Key (VMK), som krypterar den faktiska datakrypteringsnyckeln (Full Volume Encryption Key, eller FVEK).

VMK skyddas sedan i sin tur av en eller flera autentiseringsmetoder: ett TPM-chip (och/eller lösenord, PIN, USB-nyckel eller en kombination av dessa om du använder den fullständiga versionen av BitLocker). Denna utformning innebär att du kan ändra ditt lösenord utan att behöva kryptera om hela driven.

BitLockers säkerhet handlar helt om återställningsnyckeln

Så så länge återställningsnyckeln är säker är dina data mycket säkra när din Windows-enhet är avstängd (vi återkommer till detta).

Föreställ dig BitLocker som en dörr som skyddar dina värdefulla data, och att din återställningsnyckel är nyckeln till den dörren. Att bryta ner dörren för att komma åt dina data är i praktiken omöjligt, men med nyckeln kan du helt enkelt låsa upp den. Återställningsnyckeln är därför den svaga punkten.

Detta gäller särskilt när du laddar upp återställningsnyckeln till ditt Microsoft-konto. Som de senaste händelserna visar kan och lämnar Microsoft faktiskt ut användares återställningsnycklar till tredje part, som kan använda dem för att få åtkomst till dina data.

Endast offline

En annan viktig aspekt är att BitLocker endast skyddar dina data när din Windows-PC är avstängd. När Windows väl körs är dina diskar avkrypterade och vem som helst med åtkomst till din dator kan få åtkomst till dina data. Det kan innebära fysisk åtkomst eller digital åtkomst (till exempel om du har blivit hackad).

Detta gäller för alla lösningar för fullständig diskkryptering (inte bara BitLocker), men kan vara värt att tänka på beroende på din hotmodell.

Evil maid-attacker

En evil maid-attack(nytt fönster) är när någon får tillfällig fysisk åtkomst till din enhet (till exempel på ett hotell eller vid en gräns) och i hemlighet modifierar den så att de senare kan stjäla din krypteringsnyckel eller PIN-kod. I stället för att knäcka krypteringen lurar de systemet att avslöja den.

Som standard använder de flesta PC-datorer BitLocker med automatisk upplåsning via TPM, vilket ger starkt skydd mot stöld men svagare skydd mot manipulation. För att försvara dig mot evil maid-attacker bör du aktivera BitLocker med en PIN-kod före start eller en USB-nyckel, så att disken inte kan låsas upp automatiskt. Tyvärr är detta inte möjligt på Windows Home med grundläggande enhetskryptering.

Kan FBI få mina data?

Kort sagt, ja. Microsoft är ett amerikanskt företag och måste därför följa juridiskt bindande domstolsbeslut och andra rättsliga instrument, såsom national security letters(nytt fönster) (NSL), som tvingar företag att lämna ut stora mängder persondata och metadata till statliga organisationer utan någon rättslig tillsyn. Dessa åtföljs vanligtvis av ett gag order som hindrar företaget från att informera sina användare om att de har fått en NSL.

2016 förde Apple en kraftfull kamp mot FBI:s domstolsstödda krav på att låsa upp en iPhone(nytt fönster) som tillhörde en terrormisstänkt, vilket först löstes när FBI anlitade en tredje part som lyckades knäcka Apples kryptering. För att undvika en upprepning av denna incident har Apple sedan dess styrt mot att införa end-to-end-kryptering i sina produkter. Det kan trots allt inte lämna ut krypteringsnycklar som det helt enkelt inte har.

Microsoft har däremot inte visat någon sådan benägenhet. När du laddar upp din BitLocker-återställningsnyckel till ditt Microsoft-konto är det Microsoft som krypterar den och (om behov uppstår) Microsoft som kan avkryptera den. Microsoft kan alltså alltid få åtkomst till din återställningsnyckel.

År 2025 bad FBI Microsoft att tillhandahålla BitLocker-återställningsnycklarna(nytt fönster) som behövdes för att låsa upp krypterade data lagrade på tre bärbara datorer kopplade till en utredning om misstänkt bedrägeri i Guam. Microsoft följde begäran, och en talesperson sade till Forbes att företaget får omkring 20 förfrågningar om BitLocker-nycklar per år. I de flesta sådana fall kan Microsoft inte hjälpa eftersom dessa nycklar inte lagras i Microsoft-konton. Men slutsatsen är tydlig: om det kan hjälpa, så kommer det att göra det.

Alternativa krypteringslösningar

Om du hellre inte vill lita på Microsoft med återställningsnyckeln för fullständig diskkryptering har du ett antal alternativ.

1. Använd Windows Pro

Om du redan använder Windows Pro (eller Enterprise) är detta den enklaste lösningen. Om du kör Windows Home behöver du köpa en ny licens och uppgradera.

1. På Windows 11 Pro öppnar du appen Inställningar och går till Privacy & security → BitLocker drive encryption. Om du just har uppgraderat från Windows Home eller använder Pro men redan har laddat upp din återställningsnyckel till Microsoft (standardbeteendet om du loggar in i Windows med ditt Microsoft-konto) måste du stänga av BitLocker och vänta på att din drive avkrypteras).

2. Gå till account.microsoft.com/devices/recoverykey(nytt fönster) och ta bort alla nycklar du ser där. Se till att din drive är avkrypterad innan du gör detta!

3. Du kan sedan slå på BitLocker igen och välja den metod för säkerhetskopiering av återställningsnyckeln som du föredrar.

2. Använd VeraCrypt i stället

Du kanske helt förståeligt föredrar att undvika Microsofts lösning helt och hållet (trots allt, vem vet vad dess kod med sluten källkod egentligen gör?).

VeraCrypt(nytt fönster) är mjukvara med öppen källkod för fullständig diskkryptering som har genomgått flera säkerhetsrevisioner (framför allt av QuarksLab 2016(nytt fönster) och Fraunhofer Institute 2020(nytt fönster)). Problem hittades, men VeraCrypt utvecklas aktivt och de har därför åtgärdats. Det har också den stora fördelen att vara helt kostnadsfritt (även om vi uppmuntrar dig att donera om du kan). Förutom fullständig diskkryptering kan VeraCrypt:

- Skapa en virtuell krypterad disk (volym) som du kan montera och använda precis som en riktig disk (och som kan göras till en dold volym)

- Skapa en partition eller lagringsdrive som innehåller ett helt operativsystem (som kan döljas). Detta ger rimlig förnekbarhet(nytt fönster), eftersom det i princip ska vara omöjligt att bevisa att de existerar (så länge alla korrekta försiktighetsåtgärder(nytt fönster) vidtas).

Data krypteras som standard med XTS-AES-256 (samma inställningar som används av BitLocker), men du kan välja mellan flera alternativa krypteringsalgoritmer (som Twofish) om du föredrar det. Åtkomst skyddas med en lösenfras och/eller en nyckelfil (som du bör lagra någonstans mycket säkert).

Innan du installerar VeraCrypt måste du stänga av BitLocker eller enhetskryptering och avkryptera din drive (som beskrivits ovan, men på Windows 11 Home öppnar du appen Inställningar och går till Privacy security → BitLocker drive encryption).

3. Överge Windows

Om du inte kan lita på Microsoft när det gäller återställningsnycklar för fullständig diskkryptering, varför ens använda dess operativsystem? För att lämna Windows har du två verkliga alternativ:

macOS

Mac-datorer är dyra, mycket proprietära och erbjuder en mycket kontrollerad användarupplevelse. Men de kan göra i stort sett allt som en PC kan, och till skillnad från Microsoft har Apple en historia av att stå emot statliga krav på att hjälpa till att få åtkomst till krypterade enheter.

Den inbyggda lösningen för fullständig diskkryptering i macOS heter FileVault, som du kan välja att aktivera när du konfigurerar din Mac. När du gör detta erbjuder FileVault att ladda upp din återställningsnyckel till ditt iClould-konto, där Apple potentiellt kan få åtkomst till den och lämna ut den till tredje part. Du kan dock välja endast lokal återställningsnyckel, vilket genererar en numerisk nyckel som du skriver ner och lagrar säkert eller lägger till i din lösenordshanterare.

Ett annat alternativ är att aktivera den valfria inställningen Advanced Data Protection for iCloud(nytt fönster), som skyddar dina iCloud-data med end-to-end-kryptering. Det innebär att Apple inte kan få åtkomst till din FileVault-återställningsnyckel (eller några andra data som laddas upp till iCloud). Observera dock att Advanced Data Protection inte är tillgängligt för användare i alla regioner (särskilt inte i Storbritannien(nytt fönster)).

Linux

Linux är ett helt kostnadsfritt operativsystem med öppen källkod som kan installeras på din befintliga hårdvara (och kommer nästan säkert att fungera bättre på den än resurstunga Windows). Med undantag för några proprietära appar som helt enkelt inte finns tillgängliga på plattformen (framför allt allt från Adobe, även om det finns bra kostnadsfria alternativ med öppen källkod till de flesta av dessa) kan Linux göra allt som Windows och macOS kan.

Linux finns i många olika ”smaker” (kallade distributioner, eller bara distros), men nästan alla använder LUKS-systemet för fullständig diskkryptering, som kan väljas när du installerar operativsystemet.

LUKS har inte en enda ”återställningsnyckel” som BitLocker eller FileVault. I stället använder det en slumpmässig huvudnyckel som stannar på din enhet och som kan låsas upp med en säkerhetskopieringsmetod som du själv väljer. Dessa inkluderar:

- En andra lösenfras

- En utskriven återställningslösenfras

- En nyckelfil lagrad offline

- En TPM-förseglad nyckel (med reservlösenfras)

Avslutande tankar om BitLocker och fullständig diskkryptering

BitLocker är ur ett rent tekniskt perspektiv ett starkt och väl utformat system för fullständig diskkryptering. Dess användning av modern kryptografi, hårdvarubaserad nyckellagring och lagerbaserad nyckelhantering gör det mycket effektivt för att skydda dina data mot vanliga hot, såsom en borttappad eller stulen enhet. För de flesta Windows-användare ger BitLocker meningsfullt och tillförlitligt skydd med minimal ansträngning. Om din hotmodell är en stulen laptop är BitLocker vanligtvis tillräckligt.

Men som de senaste avslöjandena om Microsofts samarbete med brottsbekämpande myndigheter visar beror säkerheten i alla krypteringssystem ytterst på vem som innehar nycklarna. Beroende på din hotmodell kan det faktum att BitLocker-återställningsnyckeln lagras i ditt Microsoft-konto vara djupt oroande.

Som tur är har du alternativ. Windows Pro låter dig hantera återställningsnycklar själv, medan verktyg med öppen källkod som VeraCrypt erbjuder ett bra kostnadsfritt alternativ. Att helt byta bort från Microsoft till andra plattformar, till exempel till macOS med lokalt lagrad FileVault-nycklar eller till Linux med LUKS, är också ett starkt alternativ.