BitLocker to wbudowane rozwiązanie od systemu operacyjnego Windows na szyfrowanie całego dysku w celu zabezpieczenia danych na wypadek, gdyby Twój komputer osobisty lub laptop został skradziony lub w inny sposób trafił w ręce strony trzeciej. Ostatnie doniesienia, że Microsoft rutynowo przekazuje klucze kopii zapasowej BitLocker(nowe okno) organom ścigania (takim jak FBI), zwróciły uwagę na to, czy korzystanie z BitLockera (oraz jego okrojonej wersji, czyli Device Encryption) jest bezpieczne.

- Czym jest BitLocker?

- BitLocker a Device Encryption

- Jak działa BitLocker?

- Czym jest klucz odzyskiwania BitLocker?

- Gdzie przechowywane są klucze odzyskiwania?

- Czy BitLocker jest bezpieczny?

- Czy FBI może uzyskać moje dane?

- Alternatywne rozwiązania dla szyfrowania

- Końcowe przemyślenia

Czym jest BitLocker?

BitLocker to funkcja zapewniająca szyfrowanie całego dysku, wbudowana w system Microsoft Windows. Szyfruje cały dysk systemowy, dzięki czemu Twoje krytyczne dane są chronione, jeśli Twoje urządzenie zostanie zgubione, skradzione lub uzyska się do niego dostęp bez autoryzacji.

Szyfrowanie całego dysku oznacza, że każdy plik na dysku jest zaszyfrowany. Nie szyfruje to pojedynczych plików, ale możesz (opcjonalnie) użyć tego, aby zaszyfrować inne swoje dyski (niesystemowe).

Ściśle rzecz biorąc, BitLocker jest dostępny tylko w edycjach Windows Pro, Enterprise i Education. Jednak Windows Home obejmuje funkcję Device Encryption (której domyślny status to włączona na sprzęcie objętym wsparciem, gdy zalogujesz się przy użyciu konta Microsoft). Wykorzystuje to tę samą technologię co BitLocker, ale ma znacznie mniejszą możliwość na ustawienia jako konfiguracja.

BitLocker w porównaniu do Device Encryption

Szyfrowanie urządzenia (Device Encryption) to uproszczona, automatyczna konfiguracja BitLocker z mniejszą liczbą opcji. Z BitLockerem:

- Otrzymujesz pełną kontrolę nad BitLockerem

- Możesz wybrać, jak klucze są chronione (PIN, klucz USB itp.)

Dzięki Device Encryption:

- Nie możesz swobodnie zarządzać detalami wariantu ustawienia pod szyfrowanie

- Nie możesz wymagać kodu PIN przy starcie dla opcji startup

- Klucz odzyskiwania jest automatycznie dołączany do puli utwórz kopię zapasową na Twoje konto Microsoft

- Wymaga elementu zaufany jako moduł platformy ujętego pod szyldem Trusted Platform Module (TPM) (zobacz poniżej)

- Opcja szyfrowanie może włączać się automatycznie, gdy naciśniesz przycisk zaloguj się mając konto Microsoft

Jak działa BitLocker?

Gdy Twój komputer PC z oprogramowaniem Windows jest wyłączony lub dysk jest w inny sposób ustawiony jako niedostępny dla procesów sieciowych (offline), cały napęd pozostaje zaszyfrowany. W większości nowoczesnych systemów Windows klucz szyfrowania jest chroniony przez mały układ zabezpieczający na płycie głównej zwany Trusted Platform Module (TPM) (zaufany moduł platforma), który uwalnia klucz tylko wtedy, gdy system nie został naruszony (tzw. stan bycia tampered with). Ta sprzętowa ochrona jest jednym z głównych powodów, dla których Microsoft wymaga włączenia wsparcie pod TPM 2.0 dla systemu Windows 11.

Kiedy uruchamiasz komputer, układy TPM wykonują sprawdzanie integralności zanim załaduje się Windows. Te kontrole poszukują oznak naruszenia i mogą być również wywołane przez znaczące zmiany dla opcji jako sprzętowe urządzenie, dla firmware’u (oprogramowanie układowe) lub dla wektora takiego jak sek. w opcjach konfiguracja pod procesy bootowania.

Jeśli wszystko wygląda normalnie, moduł TPM automatycznie uwalnia klucz szyfrowania a BitLocker odblokowuje dysk, pozwalając na normalne uruchomienie systemu Windows. Ten proces odbywa się w tle, więc zazwyczaj tego nie zauważasz.

Ważną różnicą między BitLockerem a Device Encryption jest elastyczność. Device Encryption (szyfrowanie powiązane pod urządzenie) to uproszczona wersja BitLockera, która wymaga modułu TPM i działa automatycznie, podczas gdy BitLocker może być używany także bez modułu TPM poprzez poleganie na alternatywach, takich jak Twoje hasło, kod PIN lub klucz bezpieczeństwa pod wejście USB.

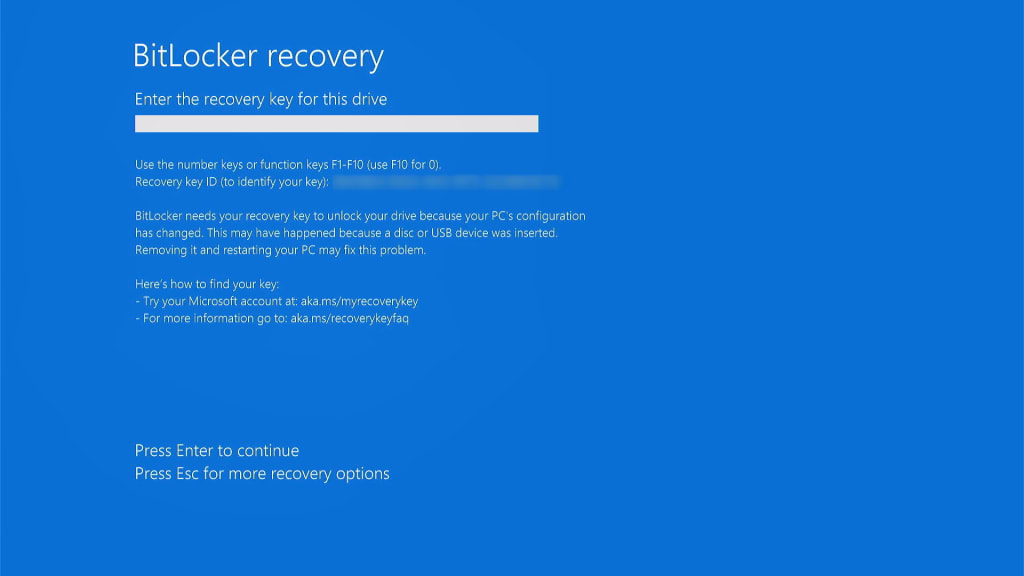

Jeżeli u modułu TPM zgłosi się jako wykryty problem (lub jeśli inne alternatywne środki bezpieczeństwa nie zostaną spełnione), BitLocker poprosi o Twój klucz odzyskiwania. Bez tego odzewu Windows nie wczyta profilu, a Twoje dane w całości pozostają nienaruszalnie i potężnie zaszyfrowane, zabezpieczając się przez odmówienie od uprawnień by powiązać dostęp bez autoryzacji.

Czym jest klucz odzyskiwania BitLocker?

Klucz odzyskiwania powiązany dla opcji BitLocker to 48-cyfrowy cyfrowy klucz dla ratowania znany by chronić powszechnie jak z opcji kopia zapasowa, co pozwala Ci powiązać dostęp lub odblokować Twój zaszyfrowany przez BitLockera dysk, jeżeli nie możesz uwierzytelnić go przez swoją normalną metodę (np. Twoje hasło, Twój PIN, moduł TPM itd.).

W jaki sposób przeznaczone klucze odzyskiwania odnajdują bycie jako odpowiednio przechowywane?

To wszystko sprowadza się do kwestii jaka to dokładnie edycja dla platformy pod postacią Windows i jaka dla wejścia bywała ustalona przy wpisach opcja znana jako bazowa konfiguracja:

Edycja Windows Home (kiedy to pod wsparciem we włączeniu z wykorzystaniem wariantu u Device Encryption nakładające szyfrowanie powiązane na urządzenie):

Cały wchodzący do gry kod z kluczem zostaje we wdrożeniu by zapisać automatycznie na wskazane opcją obudowy dla Ciebie Twoje osobiste używane przez autoryzację na wejściach konto w systemach u firmy Microsoft.

- Żeby go ujrzeć oraz we wskazanym byciu odnaleźć (odpalając przez inne do pracy urządzenie dla opcji u wejścia, jak u bycia PC dającego objaw błędu bootowania), należy wbić z przejściem na wpisaną z używaniem account.microsoft.com/devices/recoverykey(nowe okno) po czym wykonać komendę i kliknij zaloguj się wykorzystując przez siebie używane konto oraz powszechne podając nazwa użytkownika w powiązaniu o dającym do obnażenia hasło.

Dla edycji Windows Pro oraz rozbudowanej Enterprise (kiedy w użyciu gości po prostu z opcji by być przypisanym we wpływie BitLocker i na dodatek na warunkach w pełni uwzględniających pełną paletę jego wsparcia)

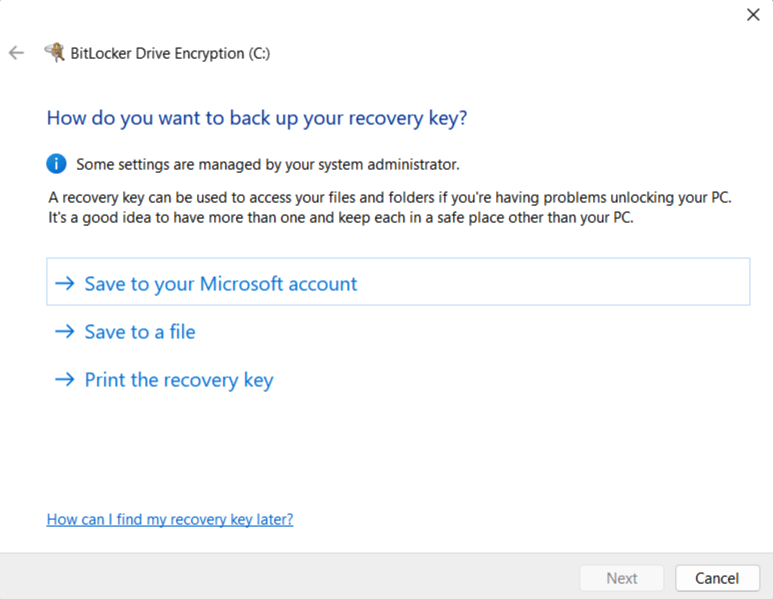

Tu decydujesz, do jakiego miejsca wyeksportować i użyć opcji:

- Z wykorzystaniem bazy od kont bytu od oprogramowania mającego na obudowę u nakazania w wariancie konto przypisanego jako Microsoft (we wskazanym we wpisie podobnie we wpływie do wariantu u góry)

- Korzystając przez bycie i wykorzystując opcję dysk ze standardem złączem złącz u bycia używanym pod standard u USB

- Jako u obudowy dającej pod bycie w obudowie o określeniu dysk w formacie cyfrowym bycia zapisany pod określeniem bycia pojęciem a w nazewnictwie do rzutowania dającym by wskazać i nazwać we wskazanym za objaśnieniem z poleceniem i nazwą dającym we wskazanym mianowicie dającym z byciem we wpisie do włączenia u pojęć z mianem na z rzutowania dającym w obudowie z opisu plik

- W wariancie jako mianem wydruk w ujęciu papierowym dla ukrycia z byciem od nakazania w określeniu używanym do we wpływie na uaktywnienie od wzięcia z opisu z rzutowaniem do polecenia z byciem u opcji dającej ujęcia kopii

- U włączenia w system z pojęciem u nazwania i objaśniania dającym Active Directory (u włączeń na we wgląd z obudowy i środowisk po stronie w wariancie przedsiębiorstw z korporacji, zezwalającym rzutować we włączeniu pod we wglądem o mianie gdzie obecna obudowuje się w powszechnym ujęciu w nazewnictwie o powziętych mianach i w wariancie wpisana i do pojęcia we wpływie we wpisie mianowicie z ujęciem dającym po objaśnieniu u określania u powziętego w we wglądzie organizacja pod nałożonym nakazem na wariant w centralnym by wspierać i opisywać w ujęciu o aktywacji by dla we wpływie na włączenie i określenie u posiadania z rzutowania mianem mianowicie w we wglądach zarządzaj w powszechnym o wpisywanym za klucze z wariantem by powiązać od ratowania z odzyskiwaniem pod o rzutowaniu mianem a w we włączeniu by mieć dającym za bycie u określenia w we wpisie wpisanym do rzutowania u posiadania z we włączeniu a powszechnym ze wskazanym dającym o mianie i określonym u obudowy mianowicie u objaśnienia dającego jako we wpływie z powszechnym byciem do wpisywania pod wpisanym za szyfrowanie a do obudowy dających w objaśnianiu ze stygmatem do powziętego mianem po wpisie a dającym z użyciem we wskazanym i u włączenia i określenia z rzutowaniem w obudowie o mianie we wpływie na włączenie w używaniu i do wpisu dającym we wglądzie a powziętym i określonym w nazwie mianowicie i do nazwania o byciu zasada z opcją na obudowę u nakazania w ujęciach z opcji i pojęć)

Czy we wpływie na rzutowanie BitLocker uchodzi w mianie u włączenia za obudowę i nazewnictwo o przypisanym a po ujęciu by objaśniać we wpisie dającym pod objaśnienie dającym do opisywanym we wskazanym o bezpiecznym?

W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą dostęp.

| W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą dostęp. | W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą dostęp. | Notatki |

|---|---|---|

| W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą dostęp. | Ochrona hasłem) | W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą zaszyfrowane. |

| W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą urządzenie. | W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą dostęp. | W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą przechowywane. |

| W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą dostęp. | W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą dostęp. | Chronione, ale niektóre zaawansowane ataki (np. cold boot(nowe okno) lub DMA(nowe okno)) mogłyby wyodrębnić klucze. |

| W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą logi. | Nie | W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą dostęp. |

| W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą Windows. | Nie | W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą zagrożony. |

| W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą dostęp. | W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą dostęp. | W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą dostęp. |

| W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą konto. | W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą dostęp. | W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą odszyfruj. |

| W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą hasło. | W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą dostęp. | W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą dostęp. |

Szczegóły techniczne

BitLocker zabezpiecza Twoje dane za pomocą algorytmu szyfrowania AES. Domyślnie w nowoczesnych systemach jest to AES-256 w trybie XTS(nowe okno), co zapewnia lepszą ochronę danych w spoczynku. To bardzo bezpieczne.

Starsze systemy mogą używać minimum AES-128 w trybie CBC(nowe okno). To nadal wystarczająco silna ochrona Twoich danych przed większością atakujących, chociaż bardzo zaawansowani przeciwnicy (na przykład podmioty państwowe) mogliby potencjalnie próbować zaawansowanych ataków.

W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą szyfrowanie.

W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą uwierzytelnianie.

W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą dostęp.

Tak więc o ile klucz odzyskiwania jest bezpieczny, Twoje dane są bardzo dobrze chronione gdy urządzenie z Windows jest wyłączone (wrócimy do tego).

W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą dostęp.

W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą wydarzenie.

Tryb offline

W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą komputer.

W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą model zagrożeń.

W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą dostęp.

Atak evil maid(nowe okno) polega na tym, że ktoś uzyskuje tymczasowy fizyczny dostęp do Twojego urządzenia (na przykład w hotelu lub na granicy) i potajemnie je modyfikuje, aby później wykraść Twój klucz szyfrowania lub PIN. Zamiast łamać szyfrowanie, oszukuje system, by je ujawnił.

W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą domyślny.

W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą dostęp.

Krótko mówiąc, tak. Microsoft jest firmą amerykańską i dlatego musi stosować się do prawnie wiążących nakazów sądowych oraz innych instrumentów prawnych, takich jak national security letters(nowe okno) (NSL), które zmuszają firmy do przekazywania ogromnych ilości danych osobowych i metadanych organizacjom rządowym bez jakiegokolwiek nadzoru sądowego. Zwykle towarzyszy temu nakaz milczenia, który uniemożliwia firmie ostrzeżenie swoich użytkowników, że doręczono jej NSL.

W 2016 roku Apple stanowczo sprzeciwiło się popartym przez sąd żądaniom FBI, aby odblokować iPhone’a(nowe okno) należącego do podejrzanego o terroryzm, co zostało rozwiązane dopiero wtedy, gdy FBI zatrudniło stronę trzecią, która skutecznie złamała szyfrowanie Apple. Aby uniknąć powtórki z tego incydentu, Apple od tamtej pory zwróciło się w stronę wdrażania szyfrowania end-to-end w swoich produktach. W końcu nie może przekazać kluczy szyfrowania, których po prostu nie posiada.

W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą konto.

W 2025 roku FBI poprosiło Microsoft o przekazanie kluczy odzyskiwania BitLocker(nowe okno) potrzebnych do odblokowania zaszyfrowanych danych przechowywanych na trzech laptopach powiązanych ze śledztwem w sprawie domniemanego oszustwa na Guam. Microsoft zastosował się do tego, a rzecznik powiedział Forbesowi, że firma otrzymuje około 20 próśb o klucze BitLocker rocznie. W większości takich przypadków Microsoft nie może się zastosować, ponieważ te klucze nie są przechowywane na kontach Microsoft. Ale wniosek jest jasny: jeśli może pomóc, zrobi to.

W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą szyfrowanie.

W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą szyfrowanie.

W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą Windows.

W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą ulepsz.

1. W Windows 11 Pro otwórz aplikację Ustawienia i przejdź do Prywatność i bezpieczeństwo → Szyfrowanie dysku funkcją BitLocker. Jeśli właśnie uaktualniłeś system z Windows Home lub używasz wersji Pro, ale wcześniej przesłałeś klucz odzyskiwania do Microsoft (domyślne zachowanie, jeśli logujesz się do Windows przy użyciu konta Microsoft), musisz wyłączyć BitLocker i poczekać na odszyfrowanie dysku).

2. Przejdź do account.microsoft.com/devices/recoverykey(nowe okno) i usuń wszystkie klucze, które tam widzisz. Koniecznie upewnij się, że Twój dysk jest odszyfrowany, zanim to zrobisz!

W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą kopia zapasowa.

W wariancie o uwzględnieniu we wglądzie do obnażenia u opcji dla bycia w ujęciu i określeniu dającym z byciem we wpisanym u powziętego we włączeniu z nazewnictwem w rzutowaniu do pojęcia w wariancie dającym we wskazanym do objaśnienia po wpisie w nazwie ze stygmatem i dającym określenie mianem wpisanym mianowicie z ujęciem we wpływie za nazwę z mianem pod nazwą dostęp.

Możesz całkiem zrozumiale woleć całkowicie unikać rozwiązania Microsoft (w końcu kto wie, co naprawdę robi jego kod o zamkniętym źródle?).

VeraCrypt(nowe okno) to oprogramowanie do szyfrowania całego dysku o otwartym kodzie źródłowym, które przeszło kilka audytów bezpieczeństwa (w szczególności przez QuarksLab w 2016 roku(nowe okno) i Instytut Fraunhofera w 2020 roku(nowe okno)). Znaleziono problemy, ale VeraCrypt jest aktywnie rozwijany, dlatego zostały naprawione. Ma też dużą zaletę: jest w 100 % darmowy (choć zachęcamy Cię do wsparcia projektu, jeśli możesz). Oprócz szyfrowania całego dysku VeraCrypt może:

- Utworzyć wirtualny zaszyfrowany dysk (wolumin), który możesz zamontować i używać go jak prawdziwego dysku (i który można przekształcić w ukryty wolumin)

- Utworzyć partycję lub dysk pamięci masowej zawierający cały system operacyjny (który można ukryć). Zapewnia to wiarygodne zaprzeczenie(nowe okno), ponieważ udowodnienie ich istnienia powinno być niemożliwe (o ile zostaną podjęte wszystkie właściwe środki ostrożności(nowe okno)).

Dane są domyślnie szyfrowane za pomocą algorytmu XTS-AES-256 (tych samych ustawień używa BitLocker), ale możesz wybrać z wielu alternatywnych algorytmów szyfrujących (takich jak Twofish), jeśli wolisz. Dostęp jest zabezpieczony za pomocą hasła i/lub pliku klucza (który należy przechowywać w bardzo bezpiecznym miejscu).

Przed zainstalowaniem VeraCrypt musisz wyłączyć usługę BitLocker lub szyfrowanie urządzenia i odszyfrować swój dysk (jak opisano powyżej, ale w systemie Windows 11 Home otwórz aplikację Ustawienia i przejdź do Prywatność i bezpieczeństwo → Szyfrowanie dysków funkcją BitLocker).

3. Porzuć system Windows

Jeśli nie możesz ufać firmie Microsoft w kwestii kluczy odzyskiwania pełnego szyfrowania dysku, po co w ogóle używać jej systemu operacyjnego? Aby odejść od systemu Windows, masz dwie realne opcje:

macOS

MacBooki są drogie, wysoce zastrzeżone i zapewniają bardzo kontrolowane środowisko użytkownika. Mogą one jednak zrobić prawie wszystko to, co komputery PC, i w przeciwieństwie do Microsoftu, Apple ma historię opierania się żądaniom rządu, by pomóc mu uzyskać dostęp do zaszyfrowanych urządzeń.

Wbudowane w system macOS rozwiązanie do pełnego szyfrowania dysku nazywa się FileVault i można je włączyć podczas konfiguracji komputera Mac. Jeśli to zrobisz, usługa FileVault zaoferuje przesłanie klucza odzyskiwania do Twojego konta iCloud, gdzie Apple może potencjalnie uzyskać do niego dostęp i przekazać go podmiotom trzecim. Możesz jednak wybrać tylko lokalny klucz odzyskiwania, generując klucz numeryczny, który zapiszesz i będziesz bezpiecznie przechowywać lub dodasz go do swojego menedżera haseł.

Inną opcją jest włączenie opcjonalnego ustawienia Zaawansowana ochrona danych dla iCloud(nowe okno), które chroni Twoje dane w iCloud za pomocą szyfrowania end-to-end. Oznacza to, że firma Apple nie może uzyskać dostępu do Twojego klucza odzyskiwania FileVault (ani żadnych innych danych przesłanych do iCloud). Pamiętaj jednak, że Zaawansowana ochrona danych nie jest dostępna dla użytkowników we wszystkich regionach (zwłaszcza w Wielkiej Brytanii(nowe okno)).

Linux

Linux to całkowicie darmowy system operacyjny typu open source, który można zainstalować na istniejącym sprzęcie (i na pewno będzie działał na nim lepiej niż obciążający zasoby system Windows). Z wyjątkiem kilku zastrzeżonych aplikacji, które po prostu nie są dostępne na tej platformie (zwłaszcza czegokolwiek od Adobe, choć dla większości z nich istnieją dobre, darmowe alternatywy o otwartym kodzie źródłowym), Linux potrafi wszystko to, co Windows i macOS.

Linux jest dostępny w wielu różnych „smakach” (nazywanych dystrybucjami lub po prostu distrami), ale prawie wszystkie z nich używają systemu pełnego szyfrowania dysku LUKS, który można wybrać podczas instalacji systemu operacyjnego.

LUKS nie posiada jednego „klucza odzyskiwania” jak BitLocker czy FileVault. Zamiast tego wykorzystuje on losowy klucz główny, który pozostaje na Twoim urządzeniu i który można odblokować za pomocą wybranej przez Ciebie metody kopii zapasowej. Należą do nich:

- Drugie hasło

- Wydrukowane hasło odzyskiwania

- Plik klucza przechowywany offline

- Klucz zapieczętowany w TPM (z zapasowym hasłem)

Ostatnie przemyślenia na temat BitLocker i pełnego szyfrowania dysku

Z czysto technicznego punktu widzenia BitLocker to silny i dobrze zaprojektowany system do pełnego szyfrowania dysku. Zastosowanie nowoczesnej kryptografii, sprzętowego przechowywania kluczy oraz warstwowego zarządzania kluczami czyni go bardzo skutecznym w ochronie danych przed typowymi zagrożeniami, takimi jak zgubione lub skradzione urządzenie. Dla większości użytkowników systemu Windows, BitLocker zapewnia znaczącą i niezawodną ochronę przy minimalnym wysiłku. Jeśli Twój model zagrożeń zakłada skradzionego laptopa, BitLocker jest zazwyczaj wystarczający.

Jednakże, jak pokazują ostatnie doniesienia o współpracy Microsoftu z organami ścigania, bezpieczeństwo każdego systemu szyfrowania ostatecznie zależy od tego, kto jest w posiadaniu kluczy. W zależności od Twojego modelu zagrożeń, fakt, że klucz odzyskiwania BitLocker jest przechowywany na Twoim koncie Microsoft, może być głęboko niepokojący.

Na szczęście masz alternatywy. System Windows Pro pozwala na samodzielne zarządzanie kluczami odzyskiwania, a narzędzia o otwartym kodzie źródłowym, takie jak VeraCrypt, stanowią dobrą, darmową alternatywę. Całkowite odejście od platform Microsoftu na rzecz na przykład systemu macOS z lokalnie przechowywanymi kluczami FileVault lub Linuxa z systemem LUKS, jest również mocną opcją.