BitLocker on Windowsin sisäänrakennettu koko levyn salaus -ratkaisu tietojenne turvaamiseksi siltä varalta, että tietokoneenne tai kannettavanne varastetaan tai se päätyy muuten kolmannen osapuolen käsiin. Viimeaikaiset uutiset siitä, että Microsoft rutiininomaisesti luovuttaa BitLockerin vara-avaimet(uusi ikkuna) lainvalvontaviranomaisille (kuten FBI:lle), ovat nostaneet valokeilaan kysymyksen siitä, onko BitLockerin (ja sen karsitun version, Laitteen salaus) käyttäminen turvallista.

- Mikä on BitLocker?

- BitLocker vs. Laitteen salaus

- Miten BitLocker toimii?

- Mikä on BitLockerin palautusavain?

- Minne palautusavain on tallennettu?

- Onko BitLocker turvallinen?

- Voiko FBI saada tietoni?

- Vaihtoehtoiset salausratkaisut

- Loppuajatukset

Mikä on BitLocker?

BitLocker on Microsoft Windowsiin sisäänrakennettu koko levyn salausominaisuus. Se salaa koko järjestelmälevynne, jotta kriittiset tietonne on suojattu, jos laitteenne katoaa, varastetaan tai sitä käytetään ilman valtuutusta.

Koko levyn salaus tarkoittaa, että kaikki levyllä olevat tiedostot ovat salattuja. Se ei salaa yksittäisiä tiedostoja, mutta voitte (valinnaisesti) käyttää sitä salaamaan muut (ei-järjestelmä) levynne.

Tarkasti ottaen BitLocker on saatavilla vain Windows Pro-, Enterprise- ja Education-versioissa. Windows Home sisältää kuitenkin Laitteen salauksen (jota käytetään oletuksena tuetulla laitteistolla ja kun olette kirjautuneena sisään Microsoft-tilillä). Tämä käyttää samaa teknologiaa kuin BitLocker, mutta se on paljon vähemmän määritettävissä.

BitLocker vs. Laitteen salaus

Laitteen salaus on yksinkertaistettu, automaattinen BitLocker-määritykset, jossa on vähemmän vaihtoehtoja. BitLockerin kanssa:

- Saatte täyden hallinnan BitLockeriin

- Voitte valita, miten avaimet suojataan (PIN-koodi, USB-avain jne.)

Laitteen salauksen kanssa:

- Ette voi hallita salausasetuksia yksityiskohtaisesti

- Ette voi vaatia starttiyritys PIN-koodia

- Palautusavain varmuuskopioidaan automaattisesti Microsoft-tilillenne

- Vaatii Luotetun alustamoduulin (TPM) (katso alla)

- Salaus saattaa kytkeytyä päälle automaattisesti, kun kirjaudutte sisään Microsoft-tilillä

Miten BitLocker toimii?

Kun Windows-tietokoneenne on sammutettu tai levy on muuten yhteydetön, koko levy pysyy salattuna. Useimmissa moderneissa Windows-järjestelmissä salausavainta suojaa emolevyllä oleva pieni turvasiru nimeltä Luotettu alustamoduuli (TPM), joka vapauttaa avaimen vain, jos järjestelmää ei ole sormeiltu. Tämä laitteistopohjainen suojaus on yksi tärkeimmistä syistä, miksi Microsoft vaatii TPM 2.0 -tuen Windows 11:lle.

Kun käynnistätte tietokoneenne, TPM suorittaa eheyden tarkistuksia ennen kuin Windows latautuu. Nämä tarkistukset etsivät merkkejä peukaloinnista ja ne voivat myös käynnistyä merkittävistä muutoksista laitteenne laitteistoon, laiteohjelmistoon tai käynnistyksen määrityksiin.

Jos kaikki näyttää normaalilta, TPM vapauttaa salausavaimen automaattisesti ja BitLocker avaa levyn lukituksen, jolloin Windows voi käynnistyä normaalisti. Tämä prosessi tapahtuu taustalla, joten ette yleensä huomaa sitä.

Tärkeä ero BitLockerin ja Laitteen salauksen välillä on joustavuus. Laitteen salaus on yksinkertaistettu versio BitLockerista, joka vaatii TPM:n ja toimii automaattisesti, kun taas BitLockeria voidaan käyttää myös ilman TPM:ää tukeutumalla vaihtoehtoihin, kuten salasanaan, PIN-koodiin tai USB-turva-avaimeen.

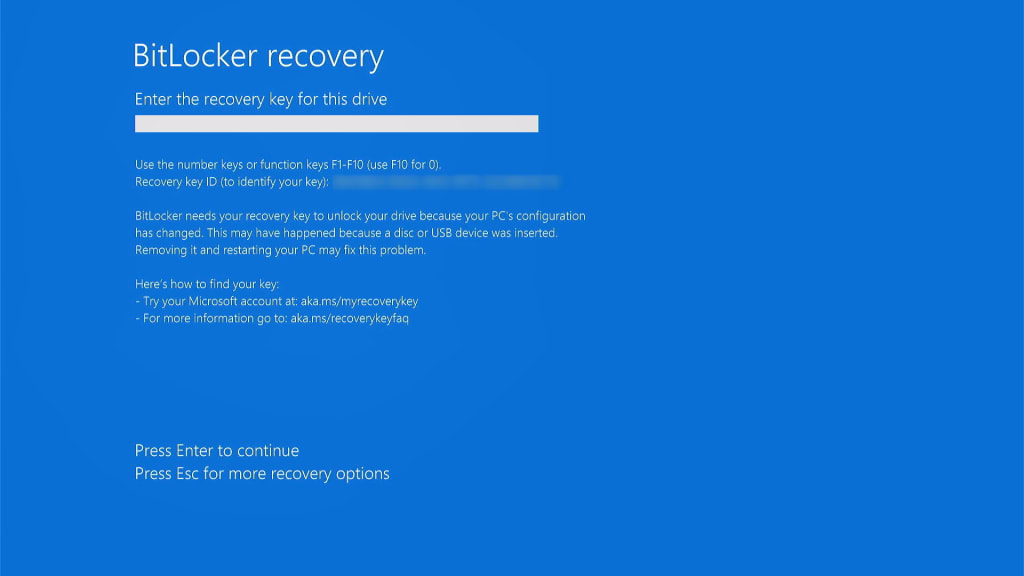

Jos TPM havaitsee ongelman (tai jos vaihtoehtoiset turvatoimenpiteenne eivät täyty), BitLocker pyytää palautusavaintanne. Ilman palautusavainta Windows ei lataudu ja tietonne pysyvät turvallisesti salattuina, mikä estää luvattoman käytön.

Mikä on BitLockerin palautusavain?

BitLockerin palautusavain on 48-numeroinen numeerinen varmuuskopio, jonka avulla voitte avata BitLocker-salatun levynne lukituksen, jos ette voi käyttää sitä normaalin menetelmänne (salasana, PIN, TPM jne.) kautta.

Minne palautusavain on tallennettu?

Se riippuu Windows-versiostanne ja asennuksestanne:

Windows Home (käyttäen Laitteen salausta):

Avain tallennetaan automaattisesti Microsoft-tilillenne.

- Löytääksenne sen (eri laitteella, jos tietokoneenne ei käynnisty), menkää osoitteeseen account.microsoft.com/devices/recoverykey(uusi ikkuna) ja kirjautukaa sisään käyttämällä Microsoft-käyttäjätunnustanne ja -salasanaanne.

Windows Pro ja Enterprise (käyttäen täyttä BitLockeria)

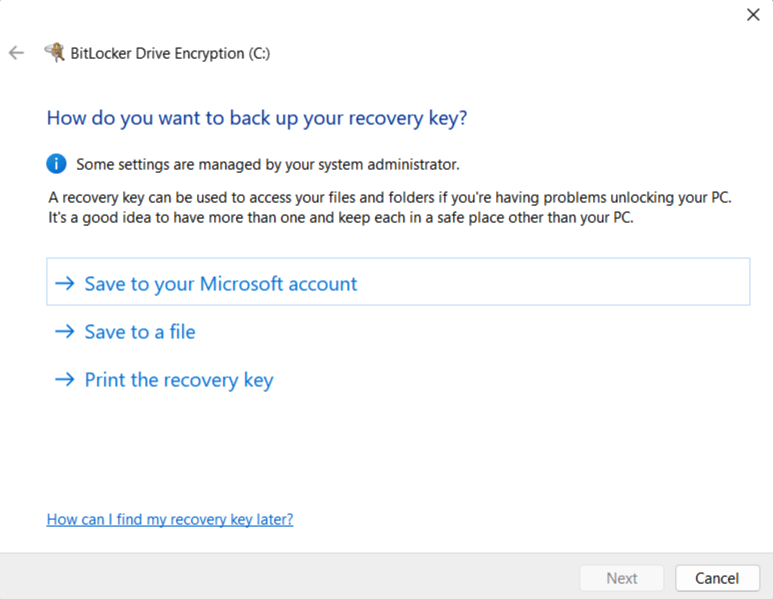

Voitte valita, minne se tallennetaan:

- Microsoft-tili (kuten yllä)

- USB-levy

- Tiedosto toisella levyllä

- Tulostettu kopio

- Active Directory (yritysympäristöihin, sallien organisaatioiden keskitetysti hallita palautusavaimia ja salauskäytäntöjä)

Onko BitLocker turvallinen?

Miltä BitLocker suojaa

| Uhkaskenaario | Suojaako BitLocker teitä? | Muistiinpanot |

|---|---|---|

| Kadonnut tai varastettu kannettava (sammutettu) | Kyllä (vahva suojaus) | Levy pysyy salattuna; hyökkääjä tarvitsee palautusavaimen tai PIN-koodin. |

| Viranomaisten takavarikoima laite (sammutettu) | Osittain | Vahva kryptografia, mutta jos palautusavain on tallennettu Microsoft-tilille, se saattaa olla saatavilla oikeusprosessin kautta. |

| Kannettava varastetaan sen ollessa lepotilassa tai horrostilassa | Enimmäkseen | Suojattu, mutta jotkin edistyneet hyökkäykset (esim. cold boot(uusi ikkuna) tai DMA(uusi ikkuna)) voisivat purkaa avaimet. |

| Kannettava varastetaan sen ollessa sisäänkirjautuneena / lukitsemattomana | Ei | Levyn salaus on purettu, joten hyökkääjällä on täysi käyttöoikeus. |

| Haittaohjelma tai etähakkeri Windowsin ollessa käynnissä | Ei | Koko levyn salaus ei suojaa ohjelmiston altistukselta. |

| Pahan sisäkkö -hyökkäys | Osittain | TPM havaitsee monia muutoksia, mutta hienostuneet hyökkäykset voivat ohittaa tai jäljitellä mittauksia. |

| Microsoft-tili hakkeroitu | Ei (jos Microsoftilla on avaimenne) | Hyökkääjä voisi hakea palautusavaimen ja purkaa levyn salauksen yhteydetön-tilassa. |

| Salasananne tai PIN-koodinne unohtaminen | Riippuu | Palautusavain vaaditaan. Ilman sitä tietonne menetetään pysyvästi. |

Tekninen turvallisuus

BitLocker turvaa tietonne käyttämällä AES-salausalgoritmia. Oletuksena moderneissa järjestelmissä tämä on AES-256 XTS-tilassa(uusi ikkuna), mikä suojaa paremmin levossa olevaa dataa. Tämä on erittäin turvallista.

Vanhemmat järjestelmät voivat käyttää vähintään AES-128:aa CBC-tilassa(uusi ikkuna). Tämä on edelleen riittävän vahva suojaamaan tietonne useimmilta hyökkääjiltä, vaikka erittäin hienostuneet vastustajat (kuten valtiotason toimijat) voisivat mahdollisesti yrittää edistyneitä hyökkäyksiä.

BitLocker käyttää kerrostettua avaintenhallintajärjestelmää. Ylimmällä tasolla on Volume Master Key (VMK), joka salaa varsinaisen tiedon salausavaimen (Full Volume Encryption Key eli FVEK).

Itse VMK on suojattu yhdellä tai useammalla tunnistautumismenetelmällä: TPM-sirulla (ja/tai salasanalla, PIN-koodilla, USB-avaimella tai näiden yhdistelmällä, jos käytätte BitLockerin täysversiota). Tämä rakenne tarkoittaa, että voitte vaihtaa salasananne ilman, että koko levyä tarvitsee salata uudelleen.

BitLockerin turvallisuudessa on kyse palautusavaimesta

Joten niin kauan kuin palautusavain on turvassa, tietonne ovat erittäin turvassa kun Windows-laitteenne on sammutettu (palaamme tähän).

Kuvitelkaa BitLocker ovena, joka suojaa arvokkaita tietojanne, ja palautusavain on avain tähän oveen. Oven murtaminen tietojen saamiseksi on lähes mahdoton tehtävä, mutta avaimen avulla voitte yksinkertaisesti avata sen lukituksen. Palautusavain on siksi heikko lenkki.

Tämä pitää erityisesti paikkansa, kun lähetätte palautusavaimenne Microsoft-tilillenne. Kuten viimeaikaiset tapahtumat näyttävät, Microsoft voi luovuttaa ja luovuttaa käyttäjien palautusavaimia kolmansille osapuolille, jotka voivat käyttää niitä tietojenne käyttämiseen.

Vain yhteydetön

Toinen tärkeä huomioitava seikka on, että BitLocker suojaa tietojanne vain silloin, kun Windows-tietokoneenne on sammutettu. Kun Windows on käynnissä, levynne salaus on purettu ja kuka tahansa, jolla on mahdollisuus käyttää tietokonettanne, voi käyttää tietojanne. Tämä voisi tarkoittaa fyysistä käyttöä tai digitaalista käyttöä (esimerkiksi, jos teidät on hakkeroitu).

Tämä pätee kaikkiin koko levyn salausratkaisuihin (ei vain BitLockeriin), mutta se saattaa olla syytä pitää mielessä uhkamallistannne riippuen.

Pahan sisäkön hyökkäykset

Pahan sisäkkö -hyökkäys(uusi ikkuna) tapahtuu, kun joku saa tilapäisesti mahdollisuuden käyttää laitetta (esimerkiksi hotellissa tai rajalla) ja muokkaa sitä salaa voidakseen varastaa salausavaimenne tai PIN-koodinne myöhemmin. Salauksen murtamisen sijaan he huijaavat järjestelmän paljastamaan sen.

Oletuksena useimmat tietokoneet käyttävät BitLockeria automaattisella avauksella TPM:n kautta, mikä on vahva suoja varkauksia vastaan, mutta heikompi sormeilemista vastaan. Puolustautuaksenne pahan sisäkön hyökkäyksiä vastaan, teidän tulisi käyttää BitLockeria pre-boot PIN-koodilla tai USB-avaimella, jotta levyä ei voida avata automaattisesti. Valitettavasti tämä ei ole mahdollista Windows Homessa käyttämällä perus Laitteen salausta.

Voiko FBI saada tietoni?

Lyhyesti sanottuna, kyllä. Microsoft on yhdysvaltalainen yritys, ja sen on siksi noudatettava oikeudellisesti sitovia tuomioistuinten määräyksiä ja muita oikeudellisia välineitä, kuten kansallisen turvallisuuden kirjeitä(uusi ikkuna) (NSL), jotka pakottavat yritykset luovuttamaan valtavia määriä henkilö- ja metatietoja hallituksen organisaatioille ilman minkäänlaista oikeudellista valvontaa. Näihin liittyy yleensä salassapitomääräys, joka estää yritystä varoittamasta käyttäjiään siitä, että heille on toimitettu NSL.

Vuonna 2016 Apple taisteli sinnikkäästi tuomioistuimen tukemia FBI:n vaatimuksia vastaan avata iPhone(uusi ikkuna), joka kuului terrorismista epäillylle, mikä ratkesi vasta, kun FBI palkkasi kolmannen osapuolen murtamaan onnistuneesti Applen salauksen. Tämän välikohtauksen toistumisen välttämiseksi Apple on sittemmin siirtynyt kohti päästä päähän -salausta tuotteissaan. Loppujen lopuksi se ei voi luovuttaa salausavaimia, joita sillä ei yksinkertaisesti ole.

Microsoft ei kuitenkaan ole näyttänyt tällaista taipumusta. Kun lähetätte BitLocker-palautusavaimenne Microsoft-tilillenne, Microsoft salaa sen ja (tarpeen vaatiessa) Microsoft voi purkaa sen salauksen. Joten Microsoft voi aina käyttää palautusavaintanne.

Vuonna 2025 FBI pyysi Microsoftia toimittamaan BitLockerin palautusavaimet(uusi ikkuna), joita tarvittiin Guamin väitettyä petosta koskevaan tutkintaan liittyville kolmelle kannettavalle tietokoneelle tallennettujen salattujen tietojen avaamiseen. Microsoft suostui, ja tiedottaja kertoi Forbesille, että yritys saa noin 20 pyyntöä BitLocker-avaimista vuodessa. Useimmissa tällaisissa tapauksissa Microsoft ei voi suostua, koska näitä avaimia ei ole tallennettu Microsoft-tileille. Mutta johtopäätös on selvä: jos se voi auttaa, se tekee niin.

Vaihtoehtoiset salausratkaisut

Jos ette halua luottaa Microsoftiin koko levyn salauksen palautusavaimenne kanssa, teillä on useita vaihtoehtoja.

1. Käytä Windows Pro -versiota

Jos käytätte jo Windows Pro- (tai Enterprise-) versiota, tämä on yksinkertaisin ratkaisu. Jos käytätte Windows Home -versiota, teidän on ostettava uusi lisenssi ja päivittää.

1. Windows 11 Pro:ssa avatkaa Asetukset-sovellus ja menkää kohtaan Yksityisyys ja tietoturva → BitLocker-levyn salaus. Jos olette juuri päivittänyt Windows Homesta tai käytätte Pro-versiota, mutta olette jo lähettänyt palautusavaimenne Microsoftille (oletuskäyttäytyminen, jos kirjaudutte sisään Windowsiin Microsoft-tilillänne), teidän on kytkettävä BitLocker pois päältä ja odotettava, että levynne purkaa salauksen).

2. Menkää osoitteeseen account.microsoft.com/devices/recoverykey(uusi ikkuna) ja poistakaa kaikki siellä näkyvät avaimet. Varmistakaa, että levynne salaus on purettu ennen kuin teette tämän!

3. Voitte sitten kytkeä BitLockerin takaisin päälle ja valita haluamanne palautusavaimen varmuuskopiomenetelmän.

2. Käytä sen sijaan VeraCryptiä

Voitte täysin ymmärrettävästi haluta välttää Microsoftin ratkaisua kokonaan (loppujen lopuksi, kuka tietää, mitä sen suljetun lähdekoodin koodi todella tekee?).

VeraCrypt(uusi ikkuna) on avoimen lähdekoodin koko levyn salausohjelmisto, joka on läpikäynyt useita tietoturva-auditointeja (erityisesti QuarksLabin toimesta vuonna 2016(uusi ikkuna) ja Fraunhofer-instituutin toimesta vuonna 2020(uusi ikkuna)). Ongelmia löydettiin, mutta VeraCrypt on aktiivisen kehityksen alainen ja ne on siksi korjattu. Sillä on myös merkittävä etu olla 100 % ilmainen (vaikka kannustamme teitä lahjoittamaan, jos voitte). Koko levyn salauksen lisäksi VeraCrypt voi:

- Luoda virtuaalisen salatun levyn (taltion), jonka voitte liittää ja jota voitte käyttää aivan kuten oikeaa levyä (ja josta voidaan tehdä piilotettu taltio)

- Luoda osion tai tallennuslevyn, joka sisältää kokonaisen käyttöjärjestelmän (joka voi olla piilotettu). Tämä tarjoaa uskottavan kiistettävyyden(uusi ikkuna), sillä niiden olemassaolon todistamisen pitäisi olla mahdotonta (kunhan kaikki oikeat varotoimet(uusi ikkuna) on toteutettu).

Tiedot on oletuksena salattu käyttämällä XTS-AES-256:ta (samoja asetuksia, joita BitLocker käyttää), mutta voitte valita useista vaihtoehtoisista salausalgoritmeista (kuten Twofish), jos niin haluatte. Käyttö turvataan käyttämällä salalausetta ja/tai avaintiedostoa (joka teidän tulisi säilyttää jossakin erittäin turvallisessa paikassa).

Ennen VeraCryptin asentamista teidän on kytkettävä BitLocker tai Laitteen salaus pois päältä ja purettava levynne salaus (kuten edellä on kuvattu, mutta Windows 11 Homessa avatkaa Asetukset-sovellus ja menkää kohtaan Yksityisyys ja tietoturva → BitLocker-levyn salaus).

3. Luovu Windowsista

Jos ette voi luottaa Microsoftiin koko levyn salauksen palautusavaintentne osalta, miksi edes käyttää sen käyttöjärjestelmää? Windowsista poistumiseen teillä on kaksi todellista vaihtoehtoa:

macOS

Macit ovat kalliita, pitkälti suljettuja ja tarjoavat erittäin kontrolloidun käyttäjäkokemuksen. Ne voivat kuitenkin tehdä lähes kaiken, mitä PC voi, ja toisin kuin Microsoftilla, Applella on historia hallituksen vaatimusten vastustamisesta auttaa sitä käyttämään salattuja laitteita.

macOS:n sisäänrakennettu koko levyn salausratkaisu on nimeltään FileVault, jonka voitte valita ottaa käyttöön Macillanne. Kun teette näin, FileVault tarjoutuu lähettämään palautusavaimenne iCloud-tilillenne, jossa Apple ja kolmannet osapuolet voivat mahdollisesti käyttää sitä. Voitte kuitenkin valita vain paikallisen palautusavaimen, joka luo numeerisen avaimen, jonka kirjoitatte muistiin ja säilytätte turvallisesti tai lisäätte salasananhallintaanne.

Toinen vaihtoehto on käyttää valinnaista iCloudin edistynyt tietosuoja(uusi ikkuna) -asetusta, joka suojaa iCloud-tietonne käyttämällä päästä päähän -salausta. Tämä tarkoittaa, ettei Apple voi käyttää FileVault-palautusavaintanne (tai mitään muuta iCloudiin lähetettyä dataa). Huomioikaa kuitenkin, että Edistynyt tietosuoja ei ole kaikkien alueiden käyttäjien saatavilla (erityisesti Yhdistyneessä kuningaskunnassa(uusi ikkuna)).

Linux

Linux on täysin ilmainen avoimen lähdekoodin käyttöjärjestelmä, joka voidaan asentaa nykyiselle laitteistollenne (ja toimii sillä lähes varmasti paremmin kuin resurssiraskas Windows). Lukuun ottamatta muutamaa suljettua sovellusta, joita ei yksinkertaisesti ole saatavilla alustalle (erityisesti Adoben ohjelmia, vaikka useimmille näistä on hyviä ilmaisia avoimen lähdekoodin vaihtoehtoja), Linux voi tehdä kaiken, mitä Windows ja macOS voivat.

Linux on saatavilla monissa eri “mauissa” (joita kutsutaan jakeluiksi tai distroiksi), mutta lähes kaikki nämä käyttävät LUKSin koko levyn salausjärjestelmää, joka voidaan valita, kun asennatte käyttöjärjestelmän.

LUKSissa ei ole yhtä ainoaa ”palautusavainta” kuten BitLockerissa tai FileVaultissa. Sen sijaan se käyttää satunnaista pääavainta, joka pysyy laitteellanne ja jonka lukitus voidaan avata valitsemallanne varmuuskopiomenetelmällä. Näitä ovat:

- Toinen salalause

- Tulostettu palautussalalause

- Avaintiedosto tallennettu yhteydetön-tilassa

- TPM-sinetöity avain (varasalalauseen kera)

Loppuajatuksia BitLockerista ja koko levyn salauksesta

BitLocker on puhtaasti teknisestä näkökulmasta katsottuna vahva ja hyvin suunniteltu koko levyn salausjärjestelmä. Sen modernin kryptografian käyttö, laitteistopohjainen avainten tallennus ja kerrostettu avaintenhallinta tekevät siitä erittäin tehokkaan tietojenne suojaamisessa yleisiä uhkia vastaan, kuten laitteen katoamista tai varastamista. Useimmille Windows-käyttäjille BitLocker tarjoaa merkityksellisen ja luotettavan suojan minimaalisella vaivalla. Jos uhkamallinne on varastettu kannettava tietokone, BitLocker on yleensä riittävä.

Kuitenkin, kuten viimeaikaisten paljastusten Microsoftin yhteistyöstä lainvalvontaviranomaisten kanssa osoittavat, minkä tahansa salausjärjestelmän turvallisuus riippuu viime kädessä siitä, kenen hallussa avaimet ovat. Uhkamallistannne riippuen se tosiasia, että BitLocker-palautusavain on tallennettu Microsoft-tilillenne, saattaa olla erittäin huolestuttavaa.

Onneksi teillä on vaihtoehtoja. Windows Pro sallii teidän hallita palautusavaimia itse, kun taas avoimen lähdekoodin työkalut, kuten VeraCrypt, tarjoavat hyvän ilmaisen vaihtoehdon. Alustojen vaihtaminen kokonaan pois Microsoftista, kuten macOS:ään paikallisesti tallennettujen FileVault-avainten kanssa tai Linuxiin LUKSin kanssa, on myös vahva vaihtoehto.