BitLocker este o soluție integrată de criptare completă a discului oferită de Windows pentru securizarea datelor dvs. în cazul în care PC-ul sau laptopul vă este furat ori ajunge altfel în mâinile unui terț. Știrile recente potrivit cărora Microsoft predă în mod obișnuit cheile de backup BitLocker(fereastră nouă) agențiilor de aplicare a legii (precum FBI) au pus în lumină întrebarea dacă este sigur să folosiți BitLocker (și versiunea sa redusă, Device Encryption).

- Ce este BitLocker?

- BitLocker vs. Device Encryption

- Cum funcționează BitLocker?

- Ce este o cheie de recuperare BitLocker?

- Unde este stocată cheia de recuperare?

- Este BitLocker sigur?

- Poate FBI să obțină datele mele?

- Soluții alternative de criptare

- Gânduri finale

Ce este BitLocker?

BitLocker este o caracteristică de criptare completă a discului integrată în Microsoft Windows. Criptează întreaga unitate de sistem astfel încât datele critice să fie protejate dacă dispozitivul este pierdut, furat sau accesat fără autorizație.

Criptarea completă a discului înseamnă că toate fișierele de pe disc sunt criptate. Nu criptează fișiere individuale, dar îl puteți folosi (opțional) pentru a cripta și celelalte unități ale dvs. (care nu sunt unități de sistem).

Strict vorbind, BitLocker este disponibil doar pe edițiile Windows Pro, Enterprise și Education. Totuși, Windows Home include Device Encryption (activată implicit pe hardware compatibil și atunci când vă conectați cu un cont Microsoft). Aceasta folosește aceeași tehnologie ca BitLocker, dar este mult mai puțin configurabilă.

BitLocker vs. Device Encryption

Device Encryption este o configurație BitLocker simplificată, automată, cu mai puține opțiuni. Cu BitLocker:

- Obțineți control complet asupra BitLocker

- Puteți alege cum sunt protejate cheile (PIN, cheie USB etc.)

Cu Device Encryption:

- Nu puteți gestiona în detaliu setările de criptare

- Nu puteți solicita un PIN la pornire

- Cheia de recuperare este salvată automat în contul dvs. Microsoft

- Necesită un Trusted Platform Module (TPM) (vedeți mai jos)

- Criptarea se poate activa automat când vă conectați cu un cont Microsoft

Cum funcționează BitLocker?

Când PC-ul dvs. Windows este oprit sau discul este în alt mod deconectat, întreaga unitate rămâne criptată. Pe majoritatea sistemelor Windows moderne, cheia de criptare este protejată de un mic cip de securitate de pe placa de bază numit Trusted Platform Module (TPM), care eliberează cheia doar dacă sistemul nu a fost manipulat. Această protecție bazată pe hardware este unul dintre principalele motive pentru care Microsoft cere asistență TPM 2.0 pentru Windows 11.

Când porniți PC-ul, TPM efectuează verificări de integritate înainte ca Windows să se încarce. Aceste verificări caută semne de manipulare și pot fi declanșate și de modificări semnificative ale hardware-ului, firmware-ului sau configurației de boot ale dispozitivului dvs.

Dacă totul pare normal, TPM eliberează automat cheia de criptare, iar BitLocker deblochează unitatea, permițând Windows să pornească normal. Acest proces are loc în fundal, așa că de obicei nu îl observați.

O diferență importantă între BitLocker și Device Encryption este flexibilitatea. Device Encryption este o versiune simplificată a BitLocker care necesită un TPM și funcționează automat, în timp ce BitLocker poate fi folosit și fără TPM bazându-se pe alternative precum o parolă, un PIN sau o cheie de securitate USB.

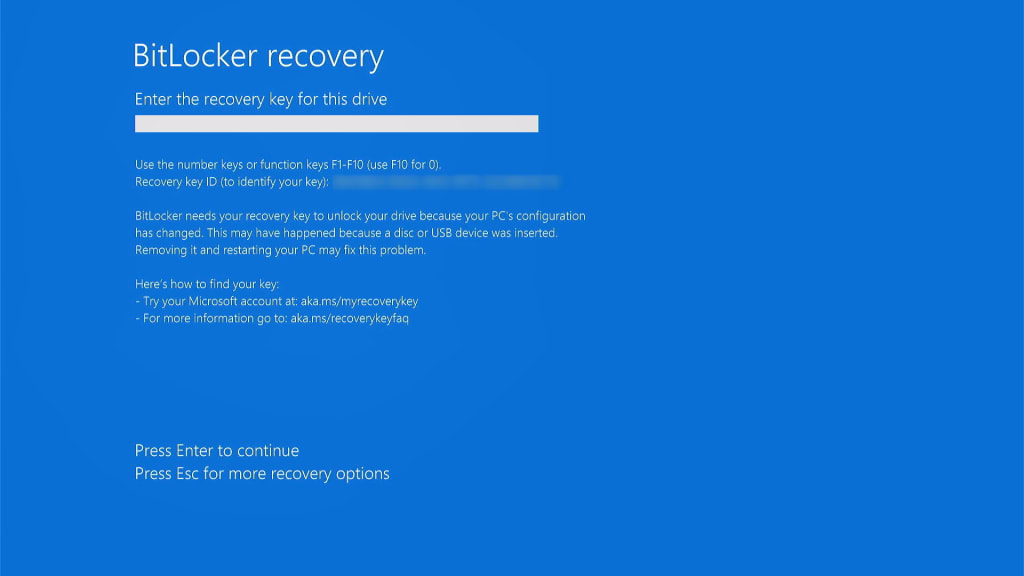

Dacă TPM detectează o problemă (sau dacă măsurile dvs. alternative de securitate nu sunt îndeplinite), BitLocker va cere cheia de recuperare. Fără cheia de recuperare, Windows nu se va încărca, iar datele dvs. rămân criptate în siguranță, prevenind accesul neautorizat.

Ce este o cheie de recuperare BitLocker?

O cheie de recuperare BitLocker este un backup numeric din 48 de cifre care vă permite să deblocați unitatea criptată cu BitLocker dacă nu o puteți accesa prin metoda dvs. obișnuită (parolă, PIN, TPM etc.).

Unde este stocată cheia de recuperare?

Depinde de ediția dvs. Windows și de configurare:

Windows Home (folosind Device Encryption):

Cheia este salvată automat în contul dvs. Microsoft.

- Pentru a o găsi (de pe un dispozitiv diferit dacă PC-ul dvs. nu pornește), accesați account.microsoft.com/devices/recoverykey(fereastră nouă) și conectați-vă folosind numele de utilizator și parola Microsoft.

Windows Pro și Enterprise (folosind BitLocker complet)

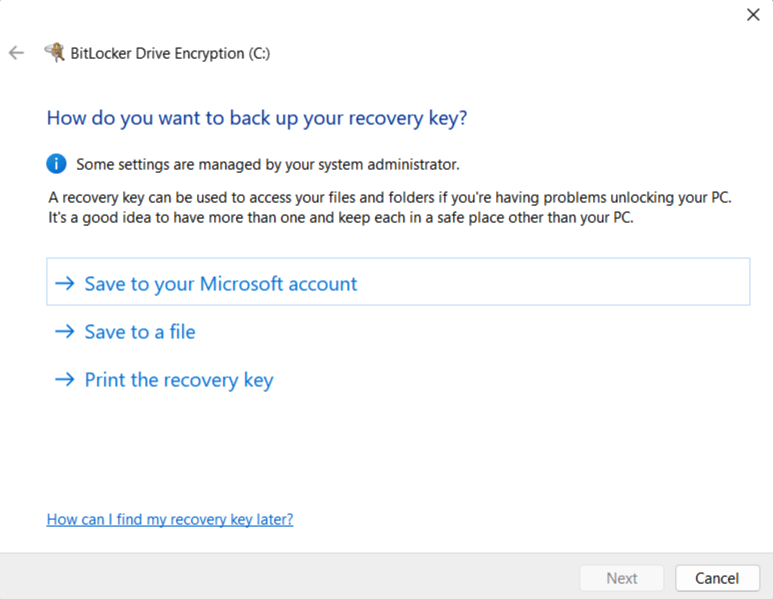

Alegeți unde să o stocați:

- Cont Microsoft (ca mai sus)

- Unitate USB

- Fișier pe o altă unitate

- Copie tipărită

- Active Directory (pentru medii enterprise, permițând organizațiilor să gestioneze central cheile de recuperare și politicile de criptare)

Este BitLocker sigur?

Împotriva a ce protejează BitLocker

| Scenariu de amenințare | Vă protejează BitLocker? | Note |

|---|---|---|

| Laptop pierdut sau furat (oprit) | Da (protecție puternică) | Discul rămâne criptat; atacatorul are nevoie de cheia de recuperare sau de PIN. |

| Dispozitiv confiscat de autorități (oprit) | Parțial | Criptografie puternică, dar dacă cheia de recuperare este stocată într-un cont Microsoft, ea poate fi obținută prin proceduri legale. |

| Laptop furat în timp ce era în modul sleep sau hibernare | În mare parte | Protejat, dar unele atacuri avansate (de ex., cold boot(fereastră nouă) sau DMA(fereastră nouă)) ar putea extrage chei. |

| Laptop furat în timp ce era conectat / deblocat | Nu | Discul este decriptat, așa că un atacator are acces complet. |

| Malware sau hacker la distanță în timp ce Windows rulează | Nu | Criptarea completă a discului nu protejează împotriva compromiterii software. |

| Atac evil maid | Parțial | TPM detectează multe schimbări, dar atacurile sofisticate pot ocoli sau imita măsurătorile. |

| Cont Microsoft compromis | Nu (dacă Microsoft are cheia dvs.) | Atacatorul ar putea recupera cheia de recuperare și decripta discul în modul deconectat. |

| Uitarea parolei sau a PIN-ului | Depinde | Cheia de recuperare este necesară. Fără aceasta, datele dvs. sunt pierdute definitiv. |

Securitate tehnică

BitLocker vă securizează datele folosind algoritmul de criptare AES. În mod implicit, pe sistemele moderne, acesta este AES-256 în modul XTS(fereastră nouă) pentru o protecție mai mare a datelor în repaus. Acest lucru este foarte sigur.

Sistemele mai vechi pot folosi minimum AES-128 în modul CBC(fereastră nouă). Acesta este în continuare suficient de puternic pentru a vă proteja datele de majoritatea atacatorilor, deși adversari foarte sofisticați (cum ar fi actori statali) ar putea încerca atacuri avansate.

BitLocker folosește un sistem de management al cheilor pe straturi. La nivelul superior se află Volume Master Key (VMK), care criptează cheia efectivă de criptare a datelor (Full Volume Encryption Key sau FVEK).

VMK în sine este apoi protejată prin una sau mai multe metode de autentificare: un cip TPM (și/sau parolă, PIN, cheie USB sau o combinație a acestora dacă folosiți versiunea completă de BitLocker). Acest design înseamnă că vă puteți schimba parola fără a fi nevoie să recriptați întreaga unitate.

Siguranța BitLocker depinde în totalitate de cheia de recuperare

Așadar, atât timp cât cheia de recuperare este securizată, datele dvs. sunt foarte bine protejate când dispozitivul dvs. Windows este oprit (vom reveni la acest aspect).

Imaginați-vă BitLocker ca pe o ușă care vă protejează datele valoroase, iar cheia de recuperare este cheia acelei uși. Dărâmarea ușii pentru a ajunge la datele dvs. este aproape imposibilă, dar cu cheia o puteți debloca pur și simplu. Prin urmare, cheia de recuperare este punctul slab.

Acest lucru este deosebit de adevărat atunci când încărcați cheia de recuperare în contul dvs. Microsoft. După cum arată evenimentele recente, Microsoft poate și chiar predă cheile de recuperare ale utilizatorilor către terți, care le pot folosi pentru a vă accesa datele.

Numai în modul deconectat

Un alt aspect important este că BitLocker vă protejează datele doar când PC-ul dvs. Windows este oprit. Odată ce Windows rulează, discul/discurile dvs. sunt decriptate și oricine are acces la computer vă poate accesa datele. Acest lucru poate însemna acces fizic sau acces digital (de exemplu, dacă ați fost compromis).

Acest lucru este valabil pentru toate soluțiile de criptare completă a discului (nu doar pentru BitLocker), dar poate merita avut în vedere în funcție de modelul dvs. de amenințare.

Atacuri evil maid

Un atac evil maid(fereastră nouă) are loc atunci când cineva obține temporar acces fizic la dispozitivul dvs. (de exemplu, într-un hotel sau la frontieră) și îl modifică pe ascuns pentru a putea fura mai târziu cheia de criptare sau PIN-ul. În loc să spargă criptarea, păcălește sistemul să o dezvăluie.

În mod implicit, majoritatea PC-urilor folosesc BitLocker cu deblocare automată prin TPM, ceea ce este puternic împotriva furtului, dar mai slab împotriva manipulării. Pentru a vă apăra împotriva atacurilor evil maid, ar trebui să activați BitLocker cu un PIN sau o cheie USB înainte de boot, astfel încât discul să nu poată fi deblocat automat. Din păcate, acest lucru nu este posibil pe Windows Home folosind Device Encryption de bază.

Poate FBI să obțină datele mele?

Pe scurt, da. Microsoft este o companie americană și, prin urmare, trebuie să respecte ordine judecătorești obligatorii și alte instrumente juridice, cum ar fi scrisori de securitate națională(fereastră nouă) (NSL), care obligă companiile să predea cantități vaste de date personale și metadate către organizații guvernamentale fără nicio supraveghere judiciară. Acestea sunt în general însoțite de un ordin de interdicție care împiedică compania să își alerteze utilizatorii că a primit un NSL.

În 2016, Apple a dus o luptă hotărâtă împotriva solicitărilor FBI susținute de instanță de a debloca un iPhone(fereastră nouă) aparținând unui suspect de terorism, care s-a rezolvat doar când FBI a apelat la un terț pentru a sparge cu succes criptarea Apple. Pentru a evita repetarea acestui incident, Apple a pivotat de atunci către implementarea criptării de la un capăt la altul pe produsele sale. La urma urmei, nu poate preda chei de criptare pe care pur și simplu nu le are.

Microsoft, însă, nu a arătat o astfel de înclinație. Când încărcați cheia de recuperare BitLocker în contul dvs. Microsoft, Microsoft este cea care o criptează și (dacă apare necesitatea) Microsoft o poate decripta. Așadar, Microsoft poate accesa întotdeauna cheia dvs. de recuperare.

În 2025, FBI a cerut Microsoft să furnizeze cheile de recuperare BitLocker(fereastră nouă) necesare pentru a debloca date criptate stocate pe trei laptopuri legate de o investigație privind o presupusă fraudă în Guam. Microsoft s-a conformat, iar un purtător de cuvânt a declarat pentru Forbes că firma primește în jur de 20 de solicitări pentru chei BitLocker pe an. În majoritatea acestor cazuri, Microsoft nu se poate conforma deoarece aceste chei nu sunt stocate în conturi Microsoft. Dar implicația este clară: dacă poate ajuta, o va face.

Soluții alternative de criptare

Dacă preferați să nu aveți încredere în Microsoft cu cheia de recuperare pentru criptarea completă a discului, aveți mai multe opțiuni.

1. Folosiți Windows Pro

Dacă folosiți deja Windows Pro (sau Enterprise), aceasta este cea mai simplă soluție. Dacă rulați Windows Home, va trebui să cumpărați o licență nouă și să faceți upgrade.

1. Pe Windows 11 Pro, deschideți aplicația Setări și mergeți la Privacy & security → BitLocker drive encryption. Dacă tocmai ați făcut upgrade de la Windows Home sau folosiți Pro, dar ați încărcat deja cheia de recuperare în Microsoft (comportamentul implicit dacă vă conectați la Windows folosind contul dvs. Microsoft), va trebui să dezactivați BitLocker și să așteptați ca unitatea să se decripteze).

2. Mergeți la account.microsoft.com/devices/recoverykey(fereastră nouă) și ștergeți toate cheile pe care le vedeți acolo. Vă rugăm să vă asigurați că unitatea dvs. este decriptată înainte de a face acest lucru!

3. Puteți apoi să reactivați BitLocker și să selectați metoda preferată de backup pentru cheia de recuperare.

2. Folosiți în schimb VeraCrypt

Ați putea prefera, pe bună dreptate, să evitați complet soluția Microsoft (la urma urmei, cine știe ce face cu adevărat codul său cu sursă închisă?).

VeraCrypt(fereastră nouă) este un software de criptare completă a discului, cu cod sursă public, care a trecut prin mai multe audituri de securitate (în special de către QuarksLab în 2016(fereastră nouă) și Institutul Fraunhofer în 2020(fereastră nouă)). Au fost găsite probleme, dar VeraCrypt este în dezvoltare activă, iar acestea au fost remediate. Are și avantajul considerabil de a fi 100 % gratuit (deși vă încurajăm să faceți o donație dacă puteți). Pe lângă criptarea completă a discului, VeraCrypt poate:

- Crea un disc virtual criptat (volum) pe care îl puteți monta și folosi exact ca pe un disc real (și care poate fi transformat într-un Hidden Volume)

- Crea o partiție sau o unitate de stocare care conține un întreg sistem de operare (care poate fi ascuns). Aceasta oferă negare plauzibilă(fereastră nouă), deoarece ar trebui să fie imposibil de dovedit că acestea există (atât timp cât sunt luate toate măsurile corecte de precauție(fereastră nouă)).

Datele sunt criptate implicit folosind XTS-AES-256 (aceleași setări folosite de BitLocker), dar puteți selecta dintre mai mulți algoritmi alternativi de criptare (cum ar fi Twofish), dacă preferați. Accesul este securizat printr-o frază de acces și/sau un fișier-cheie (pe care ar trebui să îl stocați undeva foarte sigur).

Înainte de a instala VeraCrypt, va trebui să dezactivați BitLocker sau Device Encryption și să decriptați unitatea (așa cum este descris mai sus, dar pe Windows 11 Home deschideți aplicația Setări și mergeți la Privacy security → BitLocker drive encryption).

3. Renunțați la Windows

Dacă nu puteți avea încredere în Microsoft cu cheile de recuperare pentru criptarea completă a discului, de ce să mai folosiți sistemul de operare al companiei? Pentru a vă îndepărta de Windows, aveți două opțiuni reale:

macOS

Mac-urile sunt scumpe, foarte proprietare și oferă o experiență de utilizator foarte controlată. Totuși, pot face cam tot ce poate face un PC și, spre deosebire de Microsoft, Apple are un istoric de a rezista solicitărilor guvernamentale de a ajuta la accesarea dispozitivelor criptate.

Soluția integrată de criptare completă a discului din macOS se numește FileVault, pe care puteți alege să o activați atunci când configurați Mac-ul. Când faceți acest lucru, FileVault vă va oferi opțiunea de a încărca cheia de recuperare în contul iClould, unde poate fi accesată potențial de Apple și predată unor terți. Totuși, puteți alege opțiunea doar cu cheie de recuperare locală, generând o cheie numerică pe care o notați și o păstrați în siguranță sau o adăugați în managerul dvs. de parole.

O altă opțiune este să activați setarea opțională Advanced Data Protection for iCloud(fereastră nouă), care vă protejează datele iCloud folosind criptare de la un capăt la altul. Asta înseamnă că Apple nu poate accesa cheia dvs. de recuperare FileVault (sau orice alte date încărcate în iCloud). Rețineți, totuși, că Advanced Data Protection nu este disponibilă pentru utilizatorii din toate regiunile (în special în Regatul Unit(fereastră nouă)).

Linux

Linux este un sistem de operare complet gratuit, cu cod sursă public, care poate fi instalat pe hardware-ul dvs. existent (și aproape sigur va rula mai bine pe acesta decât Windows, care consumă multe resurse). Cu excepția câtorva aplicații proprietare care pur și simplu nu sunt disponibile pe platformă (în special orice de la Adobe, deși există alternative bune și gratuite cu cod sursă public pentru cele mai multe dintre acestea), Linux poate face tot ceea ce pot face Windows și macOS.

Linux vine în multe „arome” diferite (numite distribuții sau, simplu, distros), dar aproape toate folosesc sistemul de criptare completă a discului LUKS, care poate fi selectat atunci când instalați OS-ul.

LUKS nu are o singură „cheie de recuperare” precum BitLocker sau FileVault. În schimb, folosește o cheie principală aleatorie care rămâne pe dispozitivul dvs. și care poate fi deblocată folosind o metodă de backup la alegerea dvs. Acestea includ:

- O a doua frază de acces

- O frază de acces de recuperare tipărită

- Un fișier-cheie stocat în mod deconectat

- O cheie sigilată TPM (cu frază de acces de rezervă)

Gânduri finale despre BitLocker și criptarea completă a discului

BitLocker este, dintr-o perspectivă pur tehnică, un sistem puternic și bine conceput de criptare completă a discului. Utilizarea criptografiei moderne, stocarea cheilor susținută de hardware și managementul cheilor pe straturi îl fac foarte eficient în protejarea datelor împotriva amenințărilor comune, precum pierderea sau furtul unui dispozitiv. Pentru majoritatea utilizatorilor Windows, BitLocker oferă protecție semnificativă și fiabilă cu efort minim. Dacă modelul dvs. de amenințare este un laptop furat, BitLocker este de obicei suficient.

Totuși, așa cum demonstrează dezvăluirile recente despre cooperarea Microsoft cu forțele de ordine, securitatea oricărui sistem de criptare depinde în ultimă instanță de cine deține cheile. În funcție de modelul dvs. de amenințare, faptul că cheia de recuperare BitLocker este stocată în contul dvs. Microsoft poate fi profund îngrijorător.

Din fericire, aveți alternative. Windows Pro vă permite să faceți singur gestionarea cheilor de recuperare, iar instrumentele open-source precum VeraCrypt oferă o alternativă gratuită bună. Schimbarea completă a platformei și renunțarea la Microsoft, de exemplu trecerea la macOS cu chei FileVault stocate local sau la Linux cu LUKS, este de asemenea o opțiune solidă.