BitLocker is een ingebouwde volledige schijfversleuteling-oplossing van Windows voor het beveiligen van uw gegevens voor het geval uw pc of laptop wordt gestolen of anderszins in handen van een derde partij valt. Recent nieuws dat Microsoft routinematig BitLocker back-upsleutels overhandigt(nieuw venster) aan wetshandhavingsinstanties (zoals de FBI) heeft de aandacht gevestigd op de vraag of het veilig is om BitLocker te gebruiken (en de uitgeklede versie ervan, Apparaatversleuteling).

- Wat is BitLocker?

- BitLocker vs. Apparaatversleuteling

- Hoe werkt BitLocker?

- Wat is een BitLocker-herstelsleutel?

- Waar wordt de herstelsleutel opgeslagen?

- Is BitLocker veilig?

- Kan de FBI bij mijn gegevens komen?

- Alternatieve oplossingen voor versleuteling

- Tot slot

Wat is BitLocker?

BitLocker is een functie voor volledige schijfversleuteling ingebouwd in Microsoft Windows. Het versleutelt uw volledige systeem-drive, zodat uw kritieke gegevens beschermd zijn als uw apparaat verloren gaat, wordt gestolen of zonder toestemming toegang toe wordt verkregen.

Volledige schijfversleuteling betekent dat alle bestanden op de schijf versleuteld zijn. Het versleutelt geen individuele bestanden, maar u kunt het (optioneel) gebruiken om uw andere (niet-systeem) drives te versleutelen.

Strikt genomen is BitLocker alleen beschikbaar op de edities Windows Pro, Enterprise en Education. Windows Home bevat echter Apparaatversleuteling (standaard ingeschakeld op ondersteunde hardware en wanneer u bent ingelogd met een Microsoft-account). Dit gebruikt dezelfde technologie als BitLocker, maar is veel minder configureerbaar.

BitLocker vs. Apparaatversleuteling

Apparaatversleuteling is een vereenvoudigde, automatische BitLocker-configuratie met minder opties. Met BitLocker:

- Krijgt u volledige controle over BitLocker

- Kunt u kiezen hoe sleutels worden beschermd (PIN, USB-sleutel, etc.)

Met Apparaatversleuteling:

- Kunt u de versleutelingsinstellingen niet in detail beheren

- Kunt u geen startup PIN vereisen

- Er wordt automatisch een back-up gemaakt van de herstelsleutel in uw Microsoft-account

- Vereist een Trusted Platform Module (TPM) (zie hieronder)

- Versleuteling wordt mogelijk automatisch ingeschakeld wanneer u inlogt met een Microsoft-account

Hoe werkt BitLocker?

Wanneer uw Windows pc is uitgeschakeld, of de schijf anderszins offline is, blijft de hele drive versleuteld. Op de meeste moderne Windows systemen wordt de encryptiesleutel beschermd door een kleine beveiligingschip op het moederbord genaamd een Trusted Platform Module (TPM), die de sleutel alleen vrijgeeft als er niet met het systeem is onrechtmatig bewerkt. Deze hardwaregebaseerde bescherming is een van de belangrijkste redenen dat Microsoft ondersteuning voor TPM 2.0 vereist voor Windows 11.

Wanneer u uw pc opstart, voert de TPM integriteitscontroles uit voordat Windows laadt. Deze controles zoeken naar tekenen van onrechtmatige bewerkingen en kunnen ook worden geactiveerd door aanzienlijke wijzigingen in de hardware, firmware of bootconfiguratie van uw apparaat.

Als alles er normaal uitziet, geeft de TPM automatisch de encryptiesleutel vrij en ontgrendelt BitLocker de drive, waardoor Windows normaal kan starten. Dit proces gebeurt op de achtergrond, dus u merkt er meestal niets van.

Een belangrijk verschil tussen BitLocker en Apparaatversleuteling is flexibiliteit. Apparaatversleuteling is een vereenvoudigde versie van BitLocker die een TPM vereist en automatisch werkt, terwijl BitLocker ook zonder TPM kan worden gebruikt door te vertrouwen op alternatieven zoals een wachtwoord, PIN of USB-beveiligingssleutel.

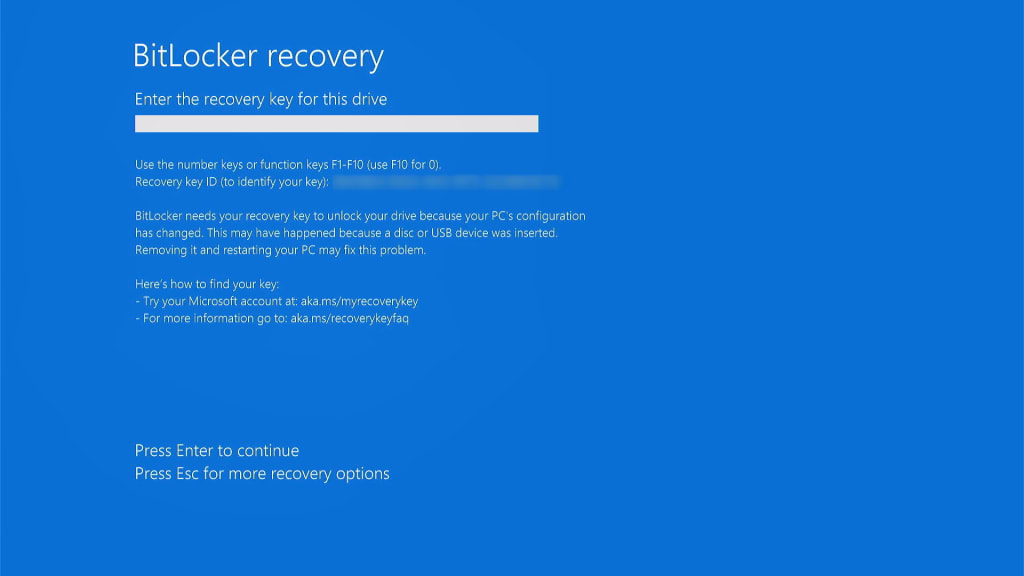

Als de TPM een probleem detecteert (of als niet aan uw alternatieve beveiligingsmaatregelen wordt voldaan), zal BitLocker om uw herstelsleutel vragen. Zonder de herstelsleutel zal Windows niet laden en blijven uw gegevens veilig versleuteld, waardoor ongeautoriseerde toegang wordt voorkomen.

Wat is een BitLocker-herstelsleutel?

Een BitLocker-herstelsleutel is een 48-cijferige numerieke back-up waarmee u uw BitLocker-versleutelde drive kunt ontgrendelen als u er geen toegang toe krijgt via uw normale methode (wachtwoord, PIN, TPM, etc.).

Waar wordt de herstelsleutel opgeslagen?

Dat is afhankelijk van uw Windows editie en setup:

Windows Home (met Apparaatversleuteling):

De sleutel wordt automatisch opgeslagen in uw Microsoft-account.

- Om deze te vinden (op een ander apparaat als uw pc niet wil opstarten), gaat u naar account.microsoft.com/devices/recoverykey(nieuw venster) en logt u in met uw Microsoft-gebruikersnaam en wachtwoord.

Windows Pro en Enterprise (met de volledige BitLocker)

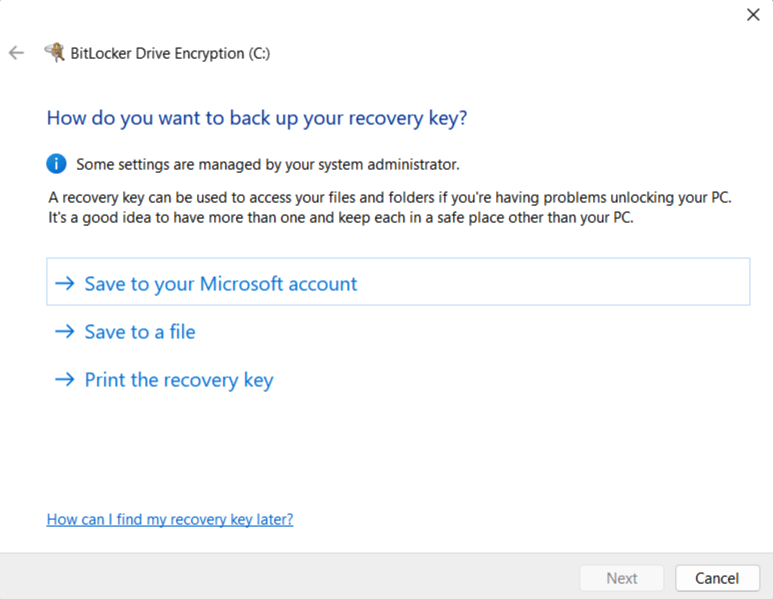

U kiest waar u deze wilt opslaan:

- Microsoft-account (zoals hierboven)

- USB-drive

- Bestand op een andere drive

- Geprinte kopie

- Active Directory (voor bedrijfsomgevingen, waardoor organisaties herstelsleutels en versleutelingsbeleid centraal kunnen beheren)

Is BitLocker veilig?

Waartegen BitLocker beschermt

| Bedreigingsscenario | Beschermt BitLocker u? | Notities |

|---|---|---|

| Verloren of gestolen laptop (uitgeschakeld) | Ja (sterke bescherming) | Schijf blijft versleuteld; aanvaller heeft de herstelsleutel of PIN nodig. |

| Apparaat in beslag genomen door autoriteiten (uitgeschakeld) | Gedeeltelijk | Sterke cryptografie, maar als de herstelsleutel is opgeslagen in een Microsoft-account, kan deze mogelijk via een juridisch proces worden verkregen. |

| Laptop gestolen in slaapstand of sluimerstand | Grotendeels | Beschermd, maar sommige geavanceerde aanvallen (bijv. cold boot(nieuw venster) of DMA(nieuw venster)) zouden sleutels kunnen extraheren. |

| Laptop gestolen terwijl ingelogd / ontgrendeld | Nee | Schijf is ontsleuteld, dus een aanvaller heeft volledige toegang. |

| Malware of hacker op afstand terwijl Windows draait | Nee | Volledige schijfversleuteling beschermt niet tegen in gevaar gebrachte software. |

| Evil maid-aanval | Gedeeltelijk | TPM detecteert veel veranderingen, maar geavanceerde aanvallen kunnen metingen omzeilen of nabootsen. |

| Microsoft-account gehackt | Nee (als Microsoft uw sleutel heeft) | Aanvaller zou de herstelsleutel kunnen ophalen en de schijf offline ontsleutelen. |

| Uw wachtwoord of PIN vergeten | Hangt ervan af | Herstelsleutel vereist. Zonder deze sleutel zijn uw gegevens permanent verloren. |

Technische veiligheid

BitLocker beveiligt uw gegevens met behulp van het AES-versleutelingsalgoritme. Standaard is dit op moderne systemen AES-256 in XTS-modus(nieuw venster) voor betere bescherming van inactieve gegevens. Dit is zeer veilig.

Oudere systemen kunnen minimaal AES-128 in CBC-modus(nieuw venster) gebruiken. Dit is nog steeds sterk genoeg om uw gegevens te beschermen tegen de meeste aanvallers, hoewel zeer geavanceerde tegenstanders (zoals actoren op staatsniveau) mogelijk geavanceerde aanvallen kunnen proberen.

BitLocker gebruikt een gelaagd sleutelbeheersysteem. Op het hoogste niveau bevindt zich de Volume Master Key (VMK), die de eigenlijke data-encryptiesleutel (de Full Volume Encryption Key, of FVEK) versleutelt.

De VMK zelf wordt vervolgens beschermd door een of meer verificatiemethoden: een TPM-chip (en/of wachtwoord, PIN, USB-sleutel, of een combinatie hiervan als u de volledige versie van BitLocker gebruikt). Dit ontwerp betekent dat u uw wachtwoord kunt wijzigen zonder dat u de hele drive opnieuw hoeft te versleutelen.

De veiligheid van BitLocker draait allemaal om de herstelsleutel

Dus zolang de herstelsleutel veilig is, zijn uw gegevens zeer veilig wanneer uw Windows apparaat is uitgeschakeld (hier komen we nog op terug).

Zie BitLocker als een deur die uw waardevolle gegevens beschermt, en uw herstelsleutel is een sleutel voor die deur. De deur intrappen om bij uw gegevens te komen is een vrijwel onmogelijke taak, maar met de sleutel kunt u deze eenvoudig ontgrendelen. De herstelsleutel is daarom de zwakke plek.

Dit is vooral waar wanneer u uw herstelsleutel uploadt naar uw Microsoft-account. Zoals recente gebeurtenissen aantonen, kan en zal Microsoft de herstelsleutels van gebruikers overhandigen aan derde partijen, die deze kunnen gebruiken om toegang te krijgen tot uw gegevens.

Alleen offline

Een andere belangrijke overweging is dat BitLocker uw gegevens alleen beschermt wanneer uw Windows pc is uitgeschakeld. Zodra Windows draait, zijn uw schijf/schijven ontsleuteld en kan iedereen met toegang tot uw computer bij uw gegevens. Dit kan fysieke toegang of digitale toegang betekenen (bijvoorbeeld als u bent gehackt).

Dit geldt voor alle oplossingen voor volledige schijfversleuteling (niet alleen BitLocker), maar kan de moeite waard zijn om in gedachten te houden, afhankelijk van uw bedreigingsmodel.

Evil maid-aanvallen

Een evil maid-aanval(nieuw venster) is wanneer iemand tijdelijk fysiek toegang krijgt tot uw apparaat (bijvoorbeeld in een hotel of bij een grens) en het stiekem aanpast zodat ze later uw encryptiesleutel of PIN kunnen stelen. In plaats van de versleuteling te kraken, misleiden ze het systeem om deze te onthullen.

Standaard gebruiken de meeste pc’s BitLocker met automatische ontgrendeling via de TPM, wat sterk is tegen diefstal maar zwakker tegen sabotage. Om u te verdedigen tegen evil maid-aanvallen, moet u BitLocker inschakelen met een pre-boot PIN of USB-sleutel, zodat de schijf niet automatisch kan worden ontgrendeld. Helaas is dit niet mogelijk in Windows Home met de standaard Apparaatversleuteling.

Kan de FBI bij mijn gegevens komen?

Kort gezegd, ja. Microsoft is een Amerikaans bedrijf en moet daarom voldoen aan juridisch bindende gerechtelijke bevelen en andere juridische instrumenten, zoals national security letters(nieuw venster) (NSL’s) die bedrijven dwingen om enorme hoeveelheden persoonlijke gegevens en metagegevens over te dragen aan overheidsorganisaties zonder enig gerechtelijk toezicht. Deze gaan meestal gepaard met een zwijgplicht die voorkomt dat het bedrijf zijn gebruikers waarschuwt dat ze een NSL hebben ontvangen.

In 2016 voerde Apple een pittige strijd tegen door de rechtbank gesteunde eisen van de FBI om een iPhone te ontgrendelen(nieuw venster) die toebehoorde aan een terreurverdachte, wat pas werd opgelost toen de FBI een derde partij inschakelde om met succes de versleuteling van Apple te kraken. Om een herhaling van dit incident te voorkomen, is Apple sindsdien overgestapt op het implementeren van end-to-end versleuteling op zijn producten. Het kan immers geen encryptiesleutels overhandigen die het simpelweg niet heeft.

Microsoft heeft echter geen enkele neiging daartoe getoond. Wanneer u uw BitLocker-herstelsleutel uploadt naar uw Microsoft-account, is het Microsoft die deze versleutelt en (mocht de noodzaak zich voordoen) kan Microsoft deze ontsleutelen. Microsoft heeft dus altijd toegang tot uw herstelsleutel.

In 2025 vroeg de FBI Microsoft om de BitLocker-herstelsleutels te verstrekken(nieuw venster) die nodig waren om versleutelde gegevens te ontgrendelen die waren opgeslagen op drie laptops die verbonden waren met een onderzoek naar vermeende fraude in Guam. Microsoft werkte mee, en een woordvoerder vertelde Forbes dat het bedrijf ongeveer 20 verzoeken om BitLocker-sleutels per jaar ontvangt. In de meeste van dergelijke gevallen kan Microsoft niet meewerken omdat deze sleutels niet in Microsoft-accounts zijn opgeslagen. Maar de implicatie is duidelijk: als het kan helpen, zal het dat doen.

Alternatieve oplossingen voor versleuteling

Als u Microsoft liever niet vertrouwt met de herstelsleutel van uw volledige schijfversleuteling, heeft u een aantal opties.

1. Gebruik Windows Pro

Als u al Windows Pro (of Enterprise) gebruikt, is dit de eenvoudigste oplossing. Als u Windows Home gebruikt, moet u een nieuwe licentie aanschaffen en upgraden.

1. Open in Windows 11 Pro de Instellingen-app en ga naar Privacy en beveiliging → BitLocker-driveversleuteling. Als u net een upgrade heeft uitgevoerd vanaf Windows Home of Pro gebruikt maar uw herstelsleutel al heeft geüpload naar Microsoft (het standaardgedrag als u inlogt bij Windows met uw Microsoft-account), moet u BitLocker uitschakelen en wachten tot uw drive is ontsleuteld).

2. Ga naar account.microsoft.com/devices/recoverykey(nieuw venster) en verwijder alle sleutels die u daar ziet. Zorg er wel voor dat uw drive is ontsleuteld voordat u dit doet!

3. U kunt BitLocker vervolgens weer inschakelen en uw gewenste methode voor de back-up van uw herstelsleutel selecteren.

2. Gebruik in plaats daarvan VeraCrypt

U geeft er misschien heel begrijpelijk de voorkeur aan om de oplossing van Microsoft helemaal te vermijden (wie weet per slot van rekening wat de closed-source code echt doet?).

VeraCrypt(nieuw venster) is open source software voor volledige schijfversleuteling die verschillende beveiligingsaudits heeft ondergaan (met name door QuarksLab in 2016(nieuw venster) en het Fraunhofer Instituut in 2020(nieuw venster)). Er werden problemen gevonden, maar VeraCrypt is volop in ontwikkeling, en deze zijn dus opgelost. Het heeft ook het aanzienlijke voordeel dat het 100% gratis is (hoewel we u aanmoedigen om te doneren als u dat kunt). Naast volledige schijfversleuteling kan VeraCrypt:

- Een virtuele versleutelde schijf (volume) maken die u kunt mounten en gebruiken net als een echte schijf (en waarvan een Verborgen Volume kan worden gemaakt)

- Een partitie of Opslag-drive maken die een heel besturingssysteem bevat (dat kan worden verborgen). Dit biedt plausible deniability(nieuw venster), omdat het onmogelijk zou moeten zijn om te bewijzen dat ze bestaan (zolang alle juiste voorzorgsmaatregelen(nieuw venster) worden genomen).

Gegevens worden standaard versleuteld met XTS-AES-256 (dezelfde instellingen als BitLocker), maar u kunt kiezen uit meerdere alternatieve versleutelingsalgoritmen (zoals Twofish) als u dat verkiest. Toegang wordt beveiligd met een wachtwoordzin en/of een keyfile (die u ergens heel veilig moet opslaan).

Voordat u VeraCrypt installeert, moet u BitLocker of Apparaatversleuteling uitschakelen en uw drive ontsleutelen (zoals hierboven beschreven, maar in Windows 11 Home opent u de Instellingen-app en gaat u naar Privacy en beveiliging → BitLocker-driveversleuteling).

3. Windows dumpen

Als u Microsoft niet kunt vertrouwen met de herstelsleutels van uw volledige schijfversleuteling, waarom zou u dan überhaupt het besturingssysteem ervan gebruiken? Om weg te stappen van Windows, heeft u twee echte opties:

macOS

Macs zijn duur, zeer gepatenteerd en bieden een zeer gecontroleerde gebruikerservaring. Ze kunnen echter vrijwel alles wat een pc kan, en in tegenstelling tot Microsoft heeft Apple een geschiedenis van verzet tegen eisen van de overheid om te helpen toegang te krijgen tot versleutelde apparaten.

De ingebouwde oplossing voor volledige schijfversleuteling in macOS heet FileVault, die u optioneel kunt inschakelen wanneer u uw Mac instelt. Wanneer u dit doet, biedt FileVault aan om uw herstelsleutel te uploaden naar uw iCloud-account, waar deze mogelijk toegankelijk is voor Apple en kan worden overhandigd aan derden. U kunt echter kiezen voor alleen een lokale herstelsleutel, waardoor een numerieke sleutel wordt gegenereerd die u opschrijft en veilig opslaat of toevoegt aan uw wachtwoordbeheerder.

Een andere optie is om de optionele instelling Geavanceerde gegevensbescherming voor iCloud(nieuw venster) in te schakelen, die uw iCloud-gegevens beschermt met end-to-end versleuteling. Dit betekent dat Apple geen toegang heeft tot uw FileVault-herstelsleutel (of andere gegevens die zijn geüpload naar iCloud). Houd er echter rekening mee dat Geavanceerde gegevensbescherming niet in alle regio’s beschikbaar is voor gebruikers (met name het VK(nieuw venster)).

Linux

Linux is een volledig gratis open source besturingssysteem dat op uw bestaande hardware kan worden geïnstalleerd (en dat vrijwel zeker beter zal draaien dan het veeleisende Windows). Met uitzondering van een paar eigen apps die simpelweg niet beschikbaar zijn op het platform (met name alles van Adobe, hoewel er voor de meeste hiervan goede gratis open source alternatieven bestaan), kan Linux alles doen wat Windows en macOS kunnen.

Linux is er in veel verschillende “smaken” (distributies of distro’s genoemd), maar bijna al deze gebruiken het LUKS-systeem voor volledige schijfversleuteling, dat u kunt selecteren wanneer u het OS installeert.

LUKS heeft geen enkele “herstelsleutel” zoals BitLocker of FileVault. In plaats daarvan gebruikt het een willekeurige hoofdsleutel die op uw apparaat blijft en die kan worden ontgrendeld met een back-upmethode naar keuze. Deze omvatten:

- Een tweede wachtwoordzin

- Een geprinte herstelwachtwoordzin

- Een keybestand dat offline is opgeslagen

- Een door TPM verzegelde sleutel (met reservewachtwoordzin)

Tot slot over BitLocker en volledige schijfversleuteling

Vanuit een puur technisch perspectief is BitLocker een sterk en goed ontworpen systeem voor volledige schijfversleuteling. Het gebruik van moderne cryptografie, door hardware ondersteunde sleutelopslag en gelaagd sleutelbeheer maakt het zeer effectief in het beschermen van uw gegevens tegen veelvoorkomende dreigingen, zoals een verloren of gestolen apparaat. Voor de meeste Windows gebruikers biedt BitLocker betekenisvolle en betrouwbare bescherming met minimale inspanning. Als uw bedreigingsmodel een gestolen laptop is, is BitLocker meestal voldoende.

Zoals recente onthullingen over de medewerking van Microsoft met wetshandhaving echter aantonen, hangt de veiligheid van elk versleutelingssysteem uiteindelijk af van wie de sleutels in handen heeft. Afhankelijk van uw bedreigingsmodel kan het feit dat de BitLocker-herstelsleutel is opgeslagen in uw Microsoft-account zeer zorgwekkend zijn.

Gelukkig heeft u alternatieven. Met Windows Pro kunt u zelf herstelsleutels beheren, terwijl open-source tools zoals VeraCrypt een goed gratis alternatief bieden. Helemaal overstappen van Microsoft naar een ander platform, zoals macOS met lokaal opgeslagen FileVault-sleutels of Linux met LUKS, is ook een sterke optie.