BitLocker 是 Windows 內建的全磁碟加密解決方案,用於在您的個人電腦或筆記型電腦被盜或落入第三方手中時保護您的資料安全。最近有關微軟例行性地將 BitLocker 備份金鑰移交給(新視窗)執法機構(如 FBI)的新聞,讓人們開始關注使用 BitLocker(及其精簡版本裝置加密)是否安全。

- 什麼是 BitLocker?

- BitLocker 與裝置加密的比較

- BitLocker 是如何運作的?

- 什麼是 BitLocker 復原金鑰?

- 復原金鑰已儲存在哪裡?

- BitLocker 安全嗎?

- FBI 能取得我的資料嗎?

- 替代的加密解決方案

- 最後的想法

什麼是 BitLocker?

BitLocker 是微軟 Windows 內建的全磁碟加密功能。它會加密您的整個系統磁碟,這樣一來,即使您的裝置遺失、被盜或遭到未經授權的存取,您的關鍵資料也能受到保護。

全磁碟加密表示磁碟上的所有檔案都會被加密。它不會對個別檔案進行加密,但您可以(選擇性地)使用它來加密您的其他(非系統)磁碟。

嚴格來說,BitLocker 僅適用於 Windows 專業版、企業版和教育版。不過,Windows 家用版包含了裝置加密功能(在支援的硬體上以及登入微軟帳號時預設為啟用)。這使用了與 BitLocker 相同的技術,但可設定性低得多。

BitLocker 與裝置加密的比較

裝置加密是一種簡化、自動化的 BitLocker 組態,選項較少。使用 BitLocker:

- 您擁有完整的 BitLocker 控制權

- 您可以選擇金鑰的保護方式(PIN、USB 金鑰等)

使用裝置加密:

- 您無法詳細地管理加密設定

- 您無法要求提供啟動 PIN

- 復原金鑰會自動備份到您的微軟帳號

- 需要信任平台模組 (TPM)(見下文)

- 當您登入微軟帳號時,加密可能會自動開啟

BitLocker 是如何運作的?

當您的 Windows 個人電腦關機,或者磁碟處於離線狀態時,整個磁碟都會保持已加密狀態。在大多數現代 Windows 系統上,加密金鑰受到主機板上稱為信任平台模組 (TPM) 的小型安全晶片保護,只有在系統未被竄改的情況下,該模組才會釋放金鑰。這種基於硬體的保護是微軟要求 Windows 11 支援 TPM 2.0 的主要原因之一。

當您啟動個人電腦時,TPM 會在 Windows 載入之前執行完整性檢查。這些檢查會尋找竄改的跡象,也可能因為您的裝置硬體、韌體或開機組態發生重大變更而觸發。

如果一切看起來正常,TPM 會自動釋放加密金鑰,然後 BitLocker 會解鎖磁碟,讓 Windows 正常啟動。這個過程發生在背景中,因此您通常不會注意到。

BitLocker 和裝置加密之間的一個重要差異是靈活性。裝置加密是 BitLocker 的簡化版本,它需要 TPM 並自動運作,而 BitLocker 也可以在沒有 TPM 的情況下使用,只需依賴密碼、PIN 或 USB 安全金鑰等替代方案。

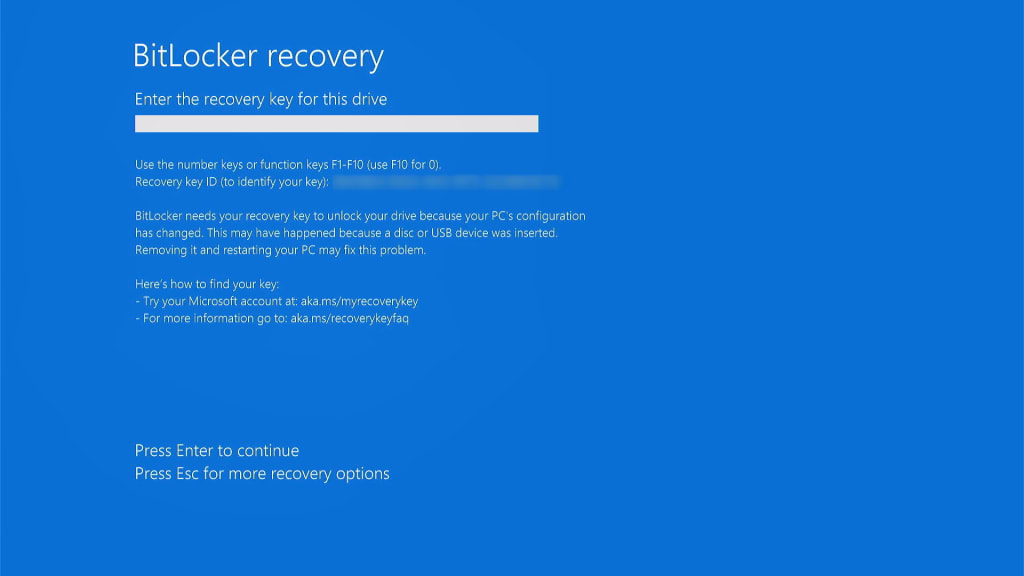

如果 TPM 偵測到問題(或不符合您的替代安全措施),BitLocker 會要求您提供復原金鑰。如果沒有復原金鑰,Windows 將無法載入,且您的資料會保持安全地已加密狀態,從而防止未經授權的存取。

什麼是 BitLocker 復原金鑰?

BitLocker 復原金鑰是一個 48 位數的數字備份,如果無法透過正常方法(密碼、PIN、TPM 等)存取磁碟,它可讓您解鎖 BitLocker 加密的磁碟。

復原金鑰已儲存在哪裡?

這取決於您的 Windows 版本和設定:

Windows 家用版(使用裝置加密):

金鑰會自動儲存到您的微軟帳號。

- 如要尋找金鑰(如果您的個人電腦無法開機,請在另一台裝置上進行),請前往 account.microsoft.com/devices/recoverykey(新視窗) 並使用您的微軟使用者名稱和密碼登入。

Windows 專業版和企業版(使用完整的 BitLocker)

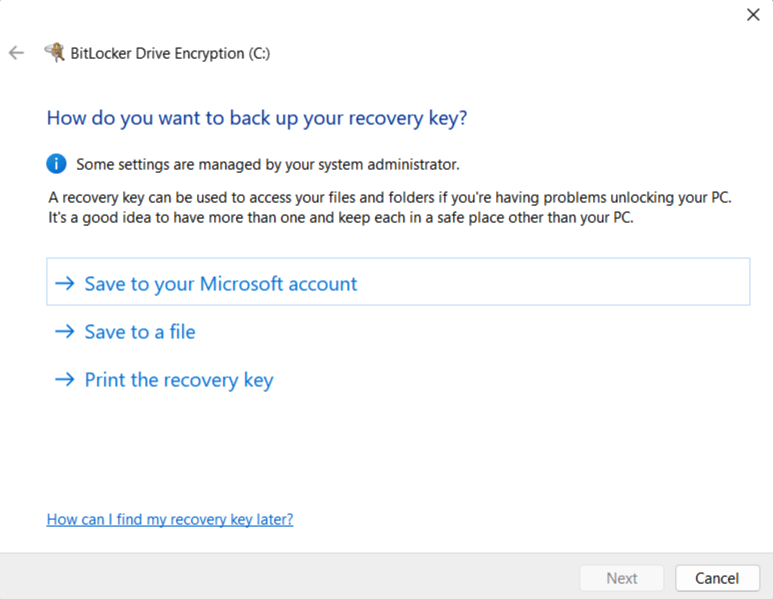

您可以選擇儲存位置:

- 微軟帳號(如上所述)

- USB 磁碟

- 另一個磁碟上的檔案

- 列印的副本

- Active Directory(適用於企業環境,允許組織集中管理復原金鑰和加密政策)

BitLocker 安全嗎?

BitLocker 防範的事項

| 威脅情境 | BitLocker 能保護您嗎? | 備註 |

|---|---|---|

| 遺失或被盜的筆記型電腦(處於關機狀態) | 是(強大的保護) | 磁碟保持已加密狀態;攻擊者需要復原金鑰或 PIN。 |

| 裝置遭當局扣押(處於關機狀態) | 部分保護 | 具備強大的加密技術,但如果復原金鑰已儲存在微軟帳號中,當局可能透過法律程序取得。 |

| 筆記型電腦在睡眠或休眠時被盜 | 大部分情況下 | 受到保護,但某些進階攻擊(例如冷啟動(新視窗)或 DMA(新視窗))可能會擷取金鑰。 |

| 筆記型電腦在登入 / 解鎖狀態下被盜 | 否 | 磁碟已被解密,因此攻擊者擁有一切存取權限。 |

| 在 Windows 執行時遭到惡意軟體或遠端駭客攻擊 | 否 | 全磁碟加密無法防範軟體遭到入侵。 |

| 邪惡女傭攻擊 | 部分保護 | TPM 可偵測到許多變更,但複雜的攻擊可能會繞過或模仿測量。 |

| 微軟帳號遭駭客入侵 | 否(如果微軟擁有您的金鑰) | 攻擊者可能會取得復原金鑰並離線解密磁碟。 |

| 忘記您的密碼或 PIN | 視情況而定 | 需要復原金鑰。如果沒有它,您的資料將永久遺失。 |

技術安全性

BitLocker 使用 AES 加密演算法保護您的資料。在現代系統上,預設為採用 XTS 模式(新視窗)的 AES-256,為靜態資料提供更強大的保護。這非常安全。

較舊的系統可能最低限度使用 CBC 模式(新視窗)的 AES-128。這仍然夠強大,可保護您的資料免受大多數攻擊者的威脅,儘管高度複雜的對手(如國家級駭客)可能會嘗試進階攻擊。

BitLocker 使用分層的金鑰管理系統。最上層是磁碟區主要金鑰 (VMK),它會加密實際的資料加密金鑰(完整磁碟區加密金鑰,即 FVEK)。

VMK 本身接著會受到一種或多種驗證方法保護:TPM 晶片(以及 / 或密碼、PIN、USB 金鑰,或者如果您使用完整版本的 BitLocker,也可以是這些方法的組合)。這種設計表示您可以變更密碼,而無需重新加密整個磁碟。

BitLocker 的安全性全在於復原金鑰

因此,只要復原金鑰是安全的,當您的 Windows 裝置關機時,您的資料就會非常安全(我們稍後會再討論這一點)。

想像 BitLocker 是一扇保護您寶貴資料的門,而您的復原金鑰就是那扇門的鑰匙。破門而入取得資料幾乎是不可能的任務,但只要有鑰匙,您就能輕易解鎖。因此,復原金鑰就是薄弱環節。

當您將復原金鑰上載到微軟帳號時尤其如此。正如最近的事件所顯示的,微軟可以且確實會將使用者的復原金鑰移交給第三方,他們可以使用它來存取您的資料。

僅限離線

另一個重要的考量點是,BitLocker 僅在您的 Windows 個人電腦關機時保護您的資料。一旦 Windows 正在執行,您的磁碟就會被解密,任何有權存取您電腦的人都可以存取您的資料。這可能意味著物理存取或數位存取(例如,如果您遭到了駭客攻擊)。

對於所有的全磁碟加密解決方案而言皆是如此(不僅是 BitLocker),但根據您的威脅模式,這點可能值得銘記在心。

邪惡女傭攻擊

邪惡女傭攻擊(新視窗)是指有人暫時取得您裝置的實體存取權限(例如在飯店或邊境),並偷偷地修改它,以便稍後竊取您的加密金鑰或 PIN。他們不會破解加密,而是欺騙系統來使其揭露資訊。

依預設,大多數個人電腦使用 BitLocker 透過 TPM 自動解鎖,這種方式防盜能力強,但防竄改能力較弱。為了防範邪惡女傭攻擊,您應啟用帶有開機前 PIN 或 USB 金鑰的 BitLocker,這樣磁碟就不會自動解鎖。不幸的是,在使用基本裝置加密的 Windows 家用版上無法做到這一點。

FBI 能取得我的資料嗎?

簡而言之,可以。微軟是一家美國公司,因此必須遵守具法律約束力的法院命令和其他法律文件,例如國家安全信函(新視窗) (NSL),該信函迫使公司在沒有任何司法監督的情況下,將大量個人資料和中繼資料移交給政府組織。這些信函通常伴隨著禁言令,阻止公司提醒其使用者他們收到了 NSL。

在 2016 年,Apple 堅決抵抗了有法院支持的 FBI 要求,拒絕解鎖一支屬於恐怖主義嫌犯的 iPhone(新視窗),直到 FBI 聘請第三方成功破解了 Apple 的加密才解決了這個問題。為了避免此類事件再次發生,Apple 此後已轉向在其產品上實施端對端加密。畢竟,它無法交出自己根本沒有的加密金鑰。

然而,微軟並未顯示出這種傾向。當您將 BitLocker 復原金鑰上載到微軟帳號時,是由微軟來加密它,並且(如果需要)微軟可以解密它。所以微軟隨時可以存取您的復原金鑰。

2025 年,FBI 要求微軟提供 BitLocker 復原金鑰(新視窗),以解鎖儲存在三台與關島涉嫌詐欺調查相關之筆記型電腦上的已加密資料。微軟遵守了要求,一位發言人告訴《富比士》,該公司每年大約會收到 20 次要求提供 BitLocker 金鑰的請求。在大多數情況下,微軟無法遵守,因為這些金鑰並未已儲存在微軟帳號中。但含義很清楚:如果它可以幫忙,它就會這麼做。

替代的加密解決方案

如果您不想信任微軟並將您的全磁碟加密復原金鑰交給他們,您有許多選擇。

1. 使用 Windows 專業版

如果您已使用 Windows 專業版(或企業版),這是最簡單的解決方案。如果您正在執行 Windows 家用版,您將需要購買新的授權並升級。

1. 在 Windows 11 專業版上,開啟設定應用程式並前往隱私與安全性 → BitLocker 磁碟加密。如果您剛從 Windows 家用版升級或使用專業版,但已將您的復原金鑰上載到微軟(如果使用您的微軟帳號登入 Windows,此為預設行為),您將需要關閉 BitLocker 並等待您的磁碟解密)。

2. 前往 account.microsoft.com/devices/recoverykey(新視窗) 並刪除您在那裡看到的所有金鑰。請務必在執行此操作前確認您的磁碟已被解密!

3. 您接著可以再次開啟 BitLocker,並選取您偏好的復原金鑰備份方法。

2. 改用 VeraCrypt

您可能完全不想使用微軟的解決方案,這是可以理解的(畢竟,誰知道它的閉源代碼到底在做什麼?)。

VeraCrypt(新視窗) 是一款開放原始碼的全磁碟加密軟體,已歷經多次安全稽核(特別是 2016 年由 QuarksLab(新視窗) 以及 2020 年由 Fraunhofer Institute(新視窗) 進行的稽核)。雖然發現了問題,但 VeraCrypt 仍在積極開發中,因此這些問題皆已被修復。它還有一個顯著的優點,那就是 100% 免費(儘管我們鼓勵您在能力範圍內進行捐贈)。除了全磁碟加密之外,VeraCrypt 還可以:

- 建立一個虛擬的已加密磁碟(磁碟區),您可以像使用真實磁碟一樣掛載和使用它(並且可以將其設為隱藏磁碟區)

- 建立包含完整作業系統的分區或儲存空間磁碟(可隱藏)。這提供了合理的否認性(新視窗),因為只要採取了所有正確的預防措施(新視窗),就幾乎不可能證明它們的存在。

資料預設使用 XTS-AES-256(與 BitLocker 使用相同的設定)進行加密,但如果您願意,您也可以從多種替代的加密演算法(例如 Twofish)中選取。使用助記詞及 / 或金鑰檔案(您應將其存放在非常安全的地方)來確保存取安全。

在安裝 VeraCrypt 之前,您需要關閉 BitLocker 或裝置加密並解密您的磁碟(如上所述,但在 Windows 11 家用版上,請開啟設定應用程式並前往隱私與安全性 → BitLocker 磁碟加密)。

3. 放棄 Windows

如果您不信任微軟並將您的全磁碟加密復原金鑰交給他們,為什麼還要使用其作業系統?若要不再使用 Windows,您有兩個真正的選擇:

macOS

Mac 的價格昂貴、具有高度專有性,並提供極其受控的使用者體驗。然而,個人電腦能做的事它們幾乎都能做到,而且與微軟不同的是,Apple 過去曾有拒絕政府要求協助存取已加密裝置的記錄。

macOS 內建的全磁碟加密解決方案稱為 FileVault,您可以選擇在設定 Mac 時啟用它。當您這樣做時,FileVault 會提議將您的復原金鑰上載到您的 iCloud 帳號中,它在那裡可能會被 Apple 存取並移交給第三方。然而,您可以選擇僅使用本機復原金鑰,產生一組數字金鑰讓您寫下來並安全地存放,或新增至您的密碼管理程式中。

另一個選擇是啟用選擇性的 iCloud 進階資料保護(新視窗)設定,這會使用端對端加密來保護您的 iCloud 資料。這表示 Apple 無法存取您的 FileVault 復原金鑰(或上載至 iCloud 的任何其他資料)。不過請注意,進階資料保護並不適用於所有地區的使用者(特別是英國(新視窗))。

Linux

Linux 是一個完全免費的開放原始碼作業系統,可安裝在您現有的硬體上(而且在其上運行的效能幾乎肯定比耗費資源的 Windows 更好)。除了一些在該平台上無法使用的少數專有應用程式外(特別是 Adobe 的任何產品,儘管其中大部分都有很好的免費開放原始碼替代方案),Linux 可以完成 Windows 和 macOS 能做的一切。

Linux 有許多不同的「風味」(稱為發行版,或簡稱 distros),但幾乎所有這些版本都使用 LUKS 全磁碟加密系統,您可以在安裝作業系統時選取該系統。

LUKS 沒有像 BitLocker 或 FileVault 那樣的單一「復原金鑰」。相反地,它使用一個保留在您裝置上的隨機主要金鑰,該金鑰可以使用您選擇的備份方法來解鎖。其中包括:

- 第二組助記詞

- 列印的復原助記詞

- 離線已儲存的金鑰檔案

- 經過 TPM 密封的金鑰(具有後備助記詞)

關於 BitLocker 和全磁碟加密的最後想法

從純技術角度來看,BitLocker 是一個強大且設計良好的全磁碟加密系統。它使用了現代加密技術、基於硬體的金鑰儲存空間和分層的金鑰管理,使其能非常有效地保護您的資料免受常見威脅,例如裝置遺失或被盜。對於大多數 Windows 使用者來說,BitLocker 能以最少的精力提供有意義且可靠的保護。如果您的威脅模式是筆記型電腦被盜,那麼 BitLocker 通常就足夠了。

然而,正如最近關於微軟與執法部門合作的揭露所表明的那樣,任何加密系統的安全性最終取決於誰掌握了金鑰。根據您的威脅模式,BitLocker 復原金鑰已儲存在微軟帳號中這一事實可能會令人深感擔憂。

幸運的是,您有替代方案。Windows 專業版允許您自行管理復原金鑰,而 VeraCrypt 等開放原始碼工具則提供了優質的免費選擇。完全轉換至其他平台而不使用微軟,例如使用儲存在本機 FileVault 金鑰的 macOS 或使用 LUKS 的 Linux,也是一個強大的選項。