BitLocker ist eine integrierte Lösung von Windows zur Verschlüsselung der gesamten Festplatte, um deine Daten zu sichern, falls dein PC oder Laptop gestohlen wird oder anderweitig in die Hände eines Dritten gerät. Aktuelle Nachrichten, dass Microsoft routinemäßig BitLocker-Sicherungsschlüssel an Strafverfolgungsbehörden (wie das FBI) übergibt(neues Fenster), haben die Frage aufgeworfen, ob es sicher ist, BitLocker (und dessen abgespeckte Version, die Geräteverschlüsselung) zu verwenden.

- Was ist BitLocker?

- BitLocker vs. Geräteverschlüsselung

- Wie funktioniert BitLocker?

- Was ist ein BitLocker-Wiederherstellungsschlüssel?

- Wo ist der Wiederherstellungsschlüssel gespeichert?

- Ist BitLocker sicher?

- Kann das FBI an meine Daten kommen?

- Alternative Verschlüsselungslösungen

- Abschließende Gedanken

Was ist BitLocker?

BitLocker ist eine Funktion zur Verschlüsselung der gesamten Festplatte, die in Microsoft Windows integriert ist. Sie verschlüsselt dein gesamtes Systemlaufwerk, sodass deine kritischen Daten geschützt sind, falls dein Gerät verloren geht, gestohlen wird oder unbefugt darauf zugegriffen wird.

Festplattenverschlüsselung bedeutet, dass alle Dateien auf der Festplatte verschlüsselt werden. Sie verschlüsselt keine einzelnen Dateien, aber du kannst sie (optional) verwenden, um deine anderen (Nicht-System-) Laufwerke zu verschlüsseln.

Genau genommen ist BitLocker nur in den Editionen Windows Pro, Enterprise und Education verfügbar. Windows Home enthält jedoch die Geräteverschlüsselung (die auf unterstützter Hardware und bei Anmeldung mit einem Microsoft-Konto standardmäßig aktiviert ist). Diese nutzt dieselbe Technologie wie BitLocker, ist jedoch weitaus weniger konfigurierbar.

BitLocker vs. Geräteverschlüsselung

Die Geräteverschlüsselung ist eine vereinfachte, automatische BitLocker-Konfiguration mit weniger Optionen. Mit BitLocker:

- Erhältst du volle Kontrolle über BitLocker

- Kannst du wählen, wie Schlüssel geschützt werden (PIN, USB-Stick usw.)

Mit der Geräteverschlüsselung:

- Kannst du die Verschlüsselungseinstellungen nicht im Detail verwalten

- Kannst du beim Start keine PIN verlangen

- Wird der Wiederherstellungsschlüssel automatisch in deinem Microsoft-Konto gesichert

- Wird ein Trusted Platform Module (TPM) benötigt (siehe unten)

- Kann sich die Verschlüsselung automatisch einschalten, wenn du dich mit einem Microsoft-Konto anmeldest

Wie funktioniert BitLocker?

Wenn dein Windows-PC ausgeschaltet ist oder das Laufwerk anderweitig offline ist, bleibt das gesamte Drive verschlüsselt. Auf den meisten modernen Windows-Systemen wird der Verschlüsselungsschlüssel von einem kleinen Sicherheitschip auf dem Motherboard geschützt, der Trusted Platform Module (TPM) genannt wird. Dieser gibt den Schlüssel nur frei, wenn das System nicht manipuliert wurde. Dieser hardwarebasierte Schutz ist einer der Hauptgründe, warum Microsoft TPM 2.0-Support für Windows 11 verlangt.

Wenn du deinen PC startest, führt das TPM Integritätsprüfungen durch, bevor Windows lädt. Diese Prüfungen suchen nach Anzeichen von Manipulationen und können auch durch wesentliche Änderungen an der Hardware, Firmware oder Startkonfiguration deines Geräts ausgelöst werden.

Wenn alles normal erscheint, gibt das TPM automatisch den Verschlüsselungsschlüssel frei und BitLocker entsperrt das Laufwerk, sodass Windows normal starten kann. Dieser Prozess findet im Hintergrund statt, weshalb du ihn in der Regel nicht bemerkst.

Ein wichtiger Unterschied zwischen BitLocker und Geräteverschlüsselung ist die Flexibilität. Die Geräteverschlüsselung ist eine vereinfachte Version von BitLocker, die ein TPM benötigt und automatisch funktioniert, während BitLocker auch ohne TPM verwendet werden kann, indem es sich auf Alternativen wie ein Passwort, eine PIN oder einen USB-Sicherheitsschlüssel stützt.

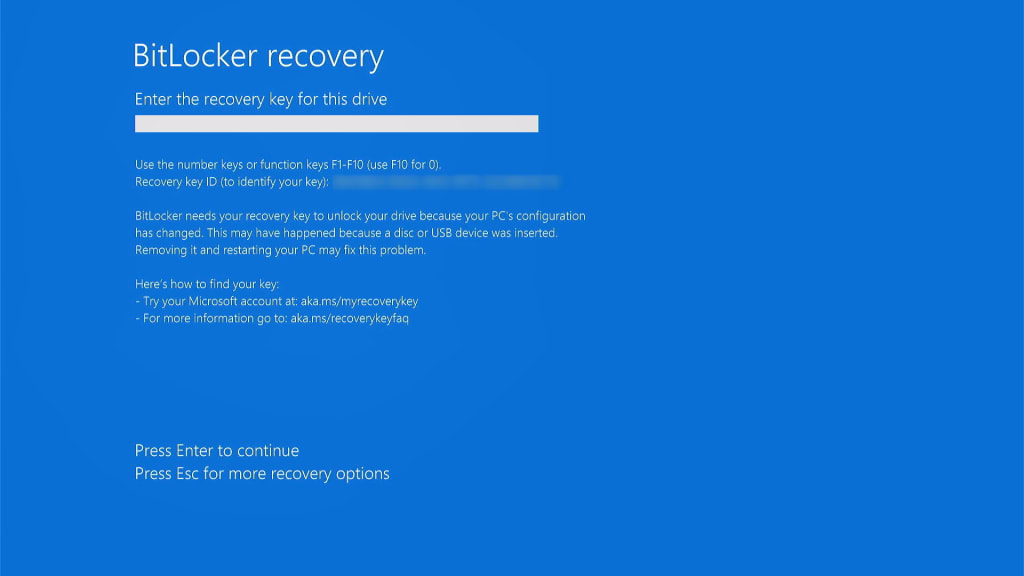

Wenn das TPM ein Problem erkennt (oder wenn deine alternativen Sicherheitsmaßnahmen nicht erfüllt sind), wird BitLocker nach deinem Wiederherstellungsschlüssel fragen. Ohne den Wiederherstellungsschlüssel wird Windows nicht geladen und deine Daten bleiben sicher verschlüsselt, was unbefugten Zugriff verhindert.

Was ist ein BitLocker-Wiederherstellungsschlüssel?

Ein BitLocker-Wiederherstellungsschlüssel ist ein 48-stelliger numerischer Code zur Sicherung, mit dem du dein durch BitLocker verschlüsseltes Laufwerk entsperren kannst, wenn du auf normalem Wege (Passwort, PIN, TPM usw.) nicht darauf zugreifen kannst.

Wo ist der Wiederherstellungsschlüssel gespeichert?

Das hängt von deiner Windows-Edition und Einrichtung ab:

Windows Home (mit Geräteverschlüsselung):

Der Schlüssel wird automatisch in deinem Microsoft-Konto gespeichert.

- Um ihn zu finden (auf einem anderen Gerät, falls dein PC nicht startet), gehe zu account.microsoft.com/devices/recoverykey(neues Fenster) und melde dich mit deinem Microsoft-Benutzernamen und Passwort an.

Windows Pro und Enterprise (mit dem vollständigen BitLocker)

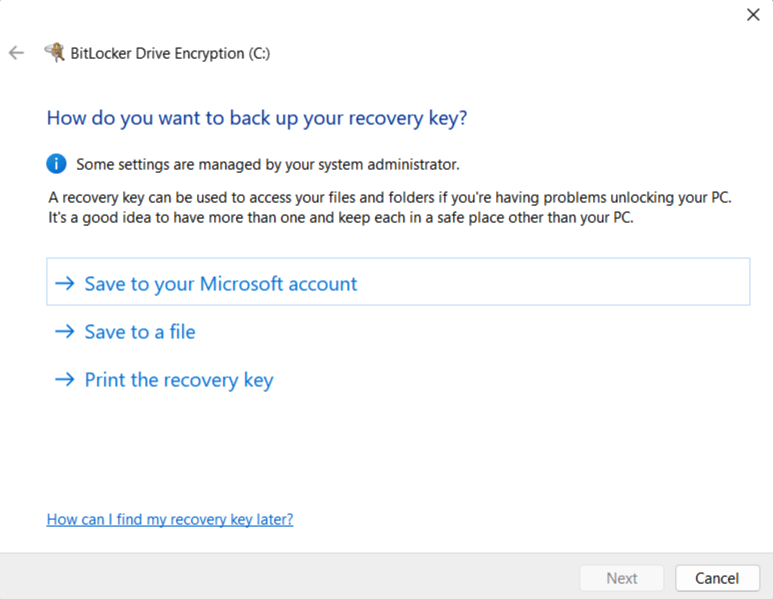

Du wählst, wo du ihn speicherst:

- Microsoft-Konto (wie oben)

- USB-Laufwerk

- Als Datei auf einem anderen Laufwerk

- Ausgedruckte Kopie

- Active Directory (für Unternehmensumgebungen, wodurch Organisationen Wiederherstellungsschlüssel und Verschlüsselungsrichtlinien zentral verwalten können)

Ist BitLocker sicher?

Wovor BitLocker schützt

| Bedrohungsszenario | Schützt dich BitLocker? | Hinweise |

|---|---|---|

| Verlorener oder gestohlener Laptop (ausgeschaltet) | Ja (starker Schutz) | Die Festplatte bleibt verschlüsselt; ein Angreifer benötigt den Wiederherstellungsschlüssel oder die PIN. |

| Von Behörden beschlagnahmtes Gerät (ausgeschaltet) | Teilweise | Starke Kryptografie, aber wenn der Wiederherstellungsschlüssel in einem Microsoft-Konto gespeichert ist, kann er möglicherweise über ein rechtliches Verfahren beschafft werden. |

| Laptop gestohlen während des Ruhezustands oder Energiesparmodus | Weitgehend | Geschützt, aber einige fortgeschrittene Angriffe (z. B. Cold-Boot(neues Fenster) oder DMA(neues Fenster)) könnten Schlüssel extrahieren. |

| Laptop gestohlen, während er angemeldet / entsperrt ist | Nein | Die Festplatte ist entschlüsselt, daher hat ein Angreifer vollen Zugriff. |

| Malware oder Remote-Hacker bei laufendem Windows | Nein | Die Festplattenverschlüsselung schützt nicht vor einer Kompromittierung der Software. |

| Evil-Maid-Angriff | Teilweise | TPM erkennt viele Änderungen, aber raffinierte Angriffe können Messwerte umgehen oder vortäuschen. |

| Microsoft-Konto gehackt | Nein (wenn Microsoft deinen Schlüssel hat) | Ein Angreifer könnte den Wiederherstellungsschlüssel abrufen und die Festplatte offline entschlüsseln. |

| Vergessen deines Passworts oder deiner PIN | Kommt darauf an | Wiederherstellungsschlüssel erforderlich. Ohne diesen sind deine Daten dauerhaft verloren. |

Technische Sicherheit

BitLocker sichert deine Daten mithilfe des AES-Verschlüsselungsalgorithmus. Standardmäßig ist dies auf modernen Systemen AES-256 im XTS-Modus(neues Fenster) für einen besseren Schutz von ruhenden Daten. Dies ist sehr sicher.

Ältere Systeme verwenden möglicherweise mindestens AES-128 im CBC-Modus(neues Fenster). Dies ist immer noch stark genug, um deine Daten vor den meisten Angreifern zu schützen, wenngleich hochentwickelte Gegner (wie etwa Akteure auf staatlicher Ebene) potenziell versuchen könnten, fortgeschrittene Angriffe auszuführen.

BitLocker verwendet ein mehrschichtiges System zur Schlüsselverwaltung. Auf der obersten Ebene befindet sich der Volume Master Key (VMK), der den eigentlichen Datenverschlüsselungsschlüssel (den Full Volume Encryption Key oder FVEK) verschlüsselt.

Der VMK selbst wird dann durch eine oder mehrere Authentifizierungsmethoden geschützt: einen TPM-Chip (und/oder ein Passwort, eine PIN, einen USB-Schlüssel oder eine Kombination daraus, wenn du die Vollversion von BitLocker verwendest). Durch dieses Design kannst du dein Passwort ändern, ohne das gesamte Laufwerk neu verschlüsseln zu müssen.

Die Sicherheit von BitLocker dreht sich komplett um den Wiederherstellungsschlüssel

Solange der Wiederherstellungsschlüssel sicher ist, sind deine Daten also sehr sicher, wenn dein Windows-Gerät ausgeschaltet ist (darauf kommen wir noch zurück).

Stelle dir BitLocker als eine Tür vor, die deine wertvollen Daten schützt, und dein Wiederherstellungsschlüssel ist ein Schlüssel zu dieser Tür. Die Tür einzutreten, um an deine Daten zu gelangen, ist eine fast unmögliche Aufgabe, aber mit dem Schlüssel kannst du sie einfach aufschließen. Der Wiederherstellungsschlüssel ist daher der Schwachpunkt.

Dies gilt insbesondere dann, wenn du deinen Wiederherstellungsschlüssel in dein Microsoft-Konto hochlädst. Wie jüngste Ereignisse zeigen, kann und wird Microsoft die Wiederherstellungsschlüssel von Benutzern an Dritte weitergeben, die sie verwenden können, um auf deine Daten zuzugreifen.

Nur offline

Ein weiterer wichtiger Aspekt ist, dass BitLocker deine Daten nur schützt, wenn dein Windows-PC ausgeschaltet ist. Sobald Windows läuft, werden deine Festplatte(n) entschlüsselt und jeder, der Zugriff auf deinen Computer hat, kann auf deine Daten zugreifen. Das kann physischer Zugriff oder digitaler Zugriff sein (zum Beispiel, wenn du gehackt wurdest).

Dies gilt für alle Lösungen zur Festplattenverschlüsselung (nicht nur BitLocker), sollte aber je nach deinem Bedrohungsmodell bedacht werden.

Evil-Maid-Angriffe

Ein Evil-Maid-Angriff(neues Fenster) liegt vor, wenn sich jemand vorübergehend physischen Zugriff auf dein Gerät verschafft (zum Beispiel in einem Hotel oder an einer Grenze) und es heimlich modifiziert, um später deinen Verschlüsselungsschlüssel oder deine PIN zu stehlen. Anstatt die Verschlüsselung zu knacken, wird das System ausgetrickst, damit es sie preisgibt.

Standardmäßig verwenden die meisten PCs BitLocker mit automatischer Entsperrung über das TPM, was stark gegen Diebstahl, aber schwächer gegen Manipulationen ist. Um dich gegen Evil-Maid-Angriffe zu verteidigen, solltest du BitLocker mit einer PIN oder einem USB-Schlüssel vor dem Start aktivieren, damit die Festplatte nicht automatisch entsperrt werden kann. Leider ist dies unter Windows Home mit der einfachen Geräteverschlüsselung nicht möglich.

Kann das FBI an meine Daten kommen?

Kurz gesagt: ja. Microsoft ist ein US-Unternehmen und muss sich daher an rechtsverbindliche Gerichtsbeschlüsse und andere Rechtsinstrumente halten, wie z. B. National Security Letters(neues Fenster) (NSLs), die Unternehmen zwingen, riesige Mengen an persönlichen Daten und Metadaten an Regierungsorganisationen ohne jegliche richterliche Kontrolle zu übergeben. Diese gehen in der Regel mit einer Geheimhaltungsverfügung einher, die das Unternehmen daran hindert, seine Benutzer darüber zu informieren, dass ihnen ein NSL zugestellt wurde.

Im Jahr 2016 hat Apple sich vehement gegen gerichtliche Forderungen des FBI gewehrt, ein iPhone zu entsperren(neues Fenster), das einem Terrorverdächtigen gehörte. Dies konnte nur gelöst werden, als das FBI einen Dritten damit beauftragte, die Verschlüsselung von Apple erfolgreich zu knacken. Um eine Wiederholung dieses Vorfalls zu vermeiden, ist Apple inzwischen dazu übergegangen, bei seinen Produkten eine Ende-zu-Ende-Verschlüsselung zu implementieren. Schließlich kann das Unternehmen keine Verschlüsselungsschlüssel übergeben, die es schlichtweg nicht besitzt.

Microsoft hat jedoch keine solche Neigung gezeigt. Wenn du deinen BitLocker-Wiederherstellungsschlüssel in dein Microsoft-Konto hochlädst, ist es Microsoft, der ihn verschlüsselt, und (sollte der Bedarf bestehen) kann Microsoft ihn auch wieder entschlüsseln. Microsoft kann also jederzeit auf deinen Wiederherstellungsschlüssel zugreifen.

Im Jahr 2025 bat das FBI Microsoft um die Herausgabe der BitLocker-Wiederherstellungsschlüssel(neues Fenster), die benötigt wurden, um verschlüsselte Daten zu entsperren, die auf drei Laptops gespeichert waren, die mit einer Untersuchung wegen mutmaßlichen Betrugs in Guam in Verbindung standen. Microsoft kam dem nach, und ein Sprecher sagte Forbes, dass das Unternehmen rund 20 Anfragen für BitLocker-Schlüssel pro Jahr erhält. In den meisten dieser Fälle kann Microsoft nicht nachkommen, da diese Schlüssel nicht in Microsoft-Konten gespeichert sind. Aber die Schlussfolgerung ist klar: Wenn es helfen kann, wird es das tun.

Alternative Verschlüsselungslösungen

Wenn du Microsoft den Wiederherstellungsschlüssel für deine vollständige Festplattenverschlüsselung lieber nicht anvertrauen möchtest, hast du eine Reihe von Optionen.

1. Nutze Windows Pro

Wenn du bereits Windows Pro (oder Enterprise) nutzt, ist dies die einfachste Lösung. Wenn du Windows Home ausführst, musst du eine neue Lizenz erwerben und upgraden.

1. Öffne unter Windows 11 Pro die App Einstellungen und gehe zu Datenschutz und Sicherheit → BitLocker-Laufwerkverschlüsselung. Wenn du gerade von Windows Home upgegradet hast oder Pro verwendest, aber deinen Wiederherstellungsschlüssel bereits bei Microsoft hochgeladen hast (das ist das Standardverhalten, wenn du dich mit deinem Microsoft-Konto bei Windows anmeldest), musst du BitLocker deaktivieren und warten, bis dein Drive entschlüsselt ist).

2. Gehe zu account.microsoft.com/devices/recoverykey(neues Fenster) und lösche alle Schlüssel, die du dort siehst. Bitte stelle sicher, dass dein Drive entschlüsselt ist, bevor du dies tust!

3. Du kannst BitLocker dann wieder aktivieren und deine bevorzugte Methode zur Sicherung des Wiederherstellungsschlüssels auswählen.

2. Nutze stattdessen VeraCrypt

Du möchtest die Lösung von Microsoft vielleicht verständlicherweise ganz vermeiden (schließlich weiß niemand, was der Closed-Source-Code wirklich tut).

VeraCrypt(neues Fenster) ist eine Open Source-Software zur vollständigen Festplattenverschlüsselung, die sich mehreren Sicherheitsaudits unterzogen hat (insbesondere durch QuarksLab im Jahr 2016(neues Fenster) und das Fraunhofer-Institut im Jahr 2020(neues Fenster)). Es wurden Probleme gefunden, aber VeraCrypt wird aktiv weiterentwickelt und diese wurden daher behoben. Es hat auch den beachtlichen Vorteil, dass es zu 100 % kostenlos ist (obwohl wir dich ermutigen zu spenden, wenn du kannst). Zusätzlich zur vollständigen Festplattenverschlüsselung kann VeraCrypt:

- Ein virtuelles verschlüsseltes Laufwerk (Volumen) erstellen, das du einbinden und genau wie ein echtes Laufwerk nutzen kannst (und das in ein Hidden Volume umgewandelt werden kann)

- Eine Partition oder ein Speicher-Drive mit einem gesamten Betriebssystem erstellen (das ausgeblendet werden kann). Dies bietet glaubhafte Abstreitbarkeit (plausible deniability)(neues Fenster), da es unmöglich sein sollte, deren Existenz zu beweisen (sofern alle richtigen Vorkehrungen(neues Fenster) getroffen wurden).

Daten werden standardmäßig mit XTS-AES-256 verschlüsselt (den gleichen Einstellungen, die auch von BitLocker verwendet werden), aber du kannst aus mehreren alternativen Verschlüsselungsalgorithmen (wie Twofish) auswählen, wenn du möchtest. Das Zugreifen ist mit einer Passphrase und/oder einem Keyfile (das du an einem sehr sicheren Ort aufbewahren solltest) gesichert.

Bevor du VeraCrypt installierst, musst du BitLocker oder die Geräteverschlüsselung deaktivieren und dein Drive entschlüsseln (wie oben beschrieben, aber unter Windows 11 Home öffnest du die App Einstellungen und gehst zu Datenschutz Sicherheit → BitLocker-Laufwerkverschlüsselung).

3. Verabschiede dich von Windows

Wenn du Microsoft bei deinen Wiederherstellungsschlüsseln für die vollständige Festplattenverschlüsselung nicht vertrauen kannst, warum dann überhaupt deren Betriebssystem nutzen? Um von Windows wegzukommen, hast du zwei echte Optionen:

macOS

Macs sind teuer, stark proprietär und bieten ein sehr kontrolliertes Benutzererlebnis. Sie können jedoch so ziemlich alles, was ein PC auch kann, und im Gegensatz zu Microsoft hat Apple in der Vergangenheit staatlichen Forderungen widerstanden, beim Zugreifen auf verschlüsselte Geräte zu helfen.

Die in macOS integrierte Lösung für die vollständige Festplattenverschlüsselung heißt FileVault, die du bei der Einrichtung deines Mac aktivieren kannst. Wenn du dies tust, bietet FileVault an, deinen Wiederherstellungsschlüssel in dein iCloud-Konto hochzuladen, wo Apple potenziell darauf zugreifen und ihn an Dritte weitergeben kann. Du kannst jedoch auch nur einen lokalen Wiederherstellungsschlüssel wählen und so einen numerischen Schlüssel generieren, den du aufschreibst und sicher aufbewahrst oder zu deinem Passwort-Manager hinzufügst.

Eine weitere Option ist das Aktivieren der optionalen Einstellung Erweiterter Datenschutz für iCloud(neues Fenster), die deine iCloud-Daten mit Ende-zu-Ende-Verschlüsselung schützt. Das bedeutet, dass Apple nicht auf deinen FileVault-Wiederherstellungsschlüssel (oder andere in iCloud hochgeladene Daten) zugreifen kann. Beachte jedoch, dass der erweiterte Datenschutz nicht für Benutzer in allen Regionen verfügbar ist (insbesondere in Großbritannien(neues Fenster)).

Linux

Linux ist ein völlig kostenloses Open Source-Betriebssystem, das auf deiner vorhandenen Hardware installiert werden kann (und fast sicher besser darauf läuft als das ressourcenintensive Windows). Mit Ausnahme einiger weniger proprietärer Apps, die auf der Plattform einfach nicht verfügbar sind (insbesondere alles von Adobe, obwohl es für die meisten davon gute kostenlose Open Source-Alternativen gibt), kann Linux alles, was Windows und macOS auch können.

Linux gibt es in vielen verschiedenen „Geschmacksrichtungen“ (Distributionen oder einfach Distros genannt), aber fast alle davon nutzen das LUKS-System für die vollständige Festplattenverschlüsselung, das ausgewählt werden kann, wenn du das Betriebssystem installierst.

LUKS hat keinen einzigen „Wiederherstellungsschlüssel“ wie BitLocker oder FileVault. Stattdessen verwendet es einen zufälligen Master-Schlüssel, der auf deinem Gerät bleibt und mit einer Methode zur Sicherung deiner Wahl entsperrt werden kann. Dazu gehören:

- Eine zweite Passphrase

- Eine ausgedruckte Wiederherstellungs-Passphrase

- Eine offline gespeicherte Schlüssel-Datei

- Ein TPM-versiegelter Schlüssel (mit Fallback-Passphrase)

Abschließende Gedanken zu BitLocker und vollständiger Festplattenverschlüsselung

BitLocker ist, rein technisch betrachtet, ein starkes und gut durchdachtes System zur vollständigen Festplattenverschlüsselung. Der Einsatz moderner Kryptografie, hardwaregestützter Schlüssel-Speicher und ein mehrschichtiges Schlüsselmanagement machen es äußerst effektiv beim Schutz deiner Daten vor gängigen Bedrohungen, wie einem verlorenen oder gestohlenen Gerät. Für die meisten Windows-Benutzer bietet BitLocker mit minimalem Aufwand einen sinnvollen und zuverlässigen Schutz. Wenn dein Bedrohungsmodell ein gestohlener Laptop ist, ist BitLocker normalerweise ausreichend.

Wie jedoch jüngste Enthüllungen über die Zusammenarbeit von Microsoft mit den Strafverfolgungsbehörden zeigen, hängt die Sicherheit jedes Verschlüsselungssystems letztendlich davon ab, wer die Schlüssel besitzt. Je nach deinem Bedrohungsmodell kann die Tatsache, dass der BitLocker-Wiederherstellungsschlüssel in deinem Microsoft-Konto gespeichert ist, zutiefst besorgniserregend sein.

Glücklicherweise hast du Alternativen. Windows Pro ermöglicht es dir, Wiederherstellungsschlüssel selbst zu verwalten, während Open-Source-Tools wie VeraCrypt eine gute, kostenlose Alternative bieten. Der vollständige Wechsel der Plattformen weg von Microsoft, etwa zu macOS mit lokal gespeicherten FileVault-Schlüsseln oder zu Linux mit LUKS, ist ebenfalls eine starke Option.