BitLocker er en innebygd løsning for full-disk-kryptering av Windows, for å sikre dataene dine i tilfelle din PC eller bærbare datamaskin blir stjålet eller på annen måte havner i hendene på en tredjepart. Nylige nyheter om at Microsoft rutinemessig overleverer BitLocker-sikkerhetskopinøkler(nytt vindu) til rettshåndhevende byråer (som FBI), har satt søkelyset på om det er trygt å bruke BitLocker (og dens nedskalerte versjon, Enhetskryptering).

- Hva er BitLocker?

- BitLocker kontra Enhetskryptering

- Hvordan fungerer BitLocker?

- Hva er en gjenopprettingsnøkkel for BitLocker?

- Hvor er gjenopprettingsnøkkelen lagret?

- Er BitLocker trygt?

- Kan FBI få tak i dataene mine?

- Alternative krypteringsløsninger

- Avsluttende tanker

Hva er BitLocker?

BitLocker er en funksjon for full-disk-kryptering innebygd i Microsoft Windows. Den krypterer hele systemstasjonen din, slik at dine kritiske data er beskyttet hvis enheten din går tapt, blir stjålet eller noen får uautorisert tilgang til den.

Full-disk-kryptering betyr at alle filer på disken er kryptert. Den krypterer ikke individuelle filer, men du kan (valgfritt) bruke det til å kryptere de andre (ikke-system) stasjonene dine.

Strengt tatt er BitLocker bare tilgjengelig i Windows Pro-, Enterprise- og Education-utgavene. Imidlertid inkluderer Windows Home Enhetskryptering (aktivert som standard på maskinvare med støtte, og når man logger på med en Microsoft-konto). Dette bruker samme teknologi som BitLocker, men er mye mindre konfigurerbart.

BitLocker kontra Enhetskryptering

Enhetskryptering er en forenklet, automatisk BitLocker-konfigurasjon med færre alternativer. Med BitLocker:

- Får du full BitLocker-kontroll

- Kan du velge hvordan nøkler er beskyttet (PIN, USB-nøkkel, osv.)

Med Enhetskryptering:

- Kan du ikke administrere innstillinger for kryptering i detaljer

- Du kan ikke kreve en oppstartsselskap-PIN

- Gjenopprettingsnøkkelen sikkerhetskopieres automatisk til Microsoft-kontoen din

- Krever en klarert plattform-modul (TPM) (se nedenfor)

- Kryptering kan slås på automatisk når du logger på med en Microsoft-konto

Hvordan fungerer BitLocker?

Når Windows-PC-en din er slått av, eller disken på annen måte er frakoblet, forblir hele stasjonen kryptert. På de fleste moderne Windows-systemer er krypteringsnøkkelen beskyttet av en liten sikkerhetsbrikke på hovedkortet kalt en klarert plattform-modul (TPM), som bare frigir nøkkelen hvis systemet ikke har blitt tuklet med. Denne maskinvarebaserte beskyttelsen er en av hovedgrunnene til at Microsoft krever TPM 2.0-støtte for Windows 11.

Når du starter PC-en din, utfører TPM-en integritetssjekker før Windows lastes inn. Disse sjekkene ser etter tegn på manipulering og kan også utløses av betydelige endringer i enhetens maskinvare, fastvare eller oppstartskonfigurasjon.

Hvis alt ser normalt ut, frigir TPM automatisk krypteringsnøkkelen og BitLocker låser opp stasjonen, slik at Windows kan starte normalt. Denne prosessen skjer i bakgrunnen, så du legger vanligvis ikke merke til den.

En viktig forskjell mellom BitLocker og enhetskryptering er fleksibilitet. Enhetskryptering er en forenklet versjon av BitLocker som krever en TPM og fungerer automatisk, mens BitLocker også kan brukes uten en TPM ved å stole på alternativer som et passord, en PIN eller en USB-sikkerhetsnøkkel.

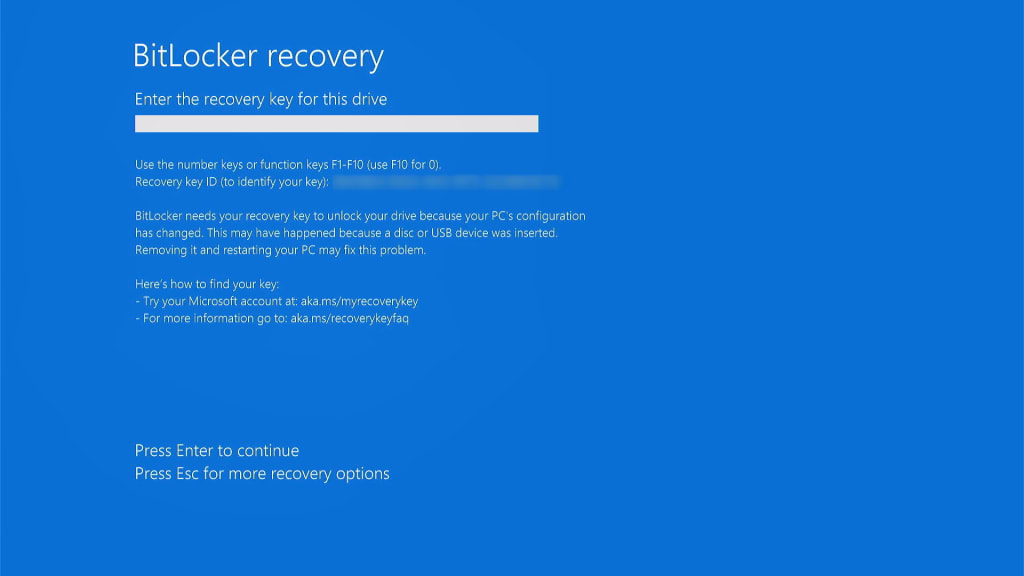

Hvis TPM-en oppdager et problem (eller hvis de alternative sikkerhetstiltakene dine ikke er oppfylt), vil BitLocker be om gjenopprettingsnøkkelen din. Uten gjenopprettingsnøkkelen vil ikke Windows lastes inn, og dataene dine forblir sikkert kryptert, noe som forhindrer uautorisert tilgang.

Hva er en BitLocker-gjenopprettingsnøkkel?

En BitLocker-gjenopprettingsnøkkel er en numerisk sikkerhetskopi på 48 sifre som lar deg låse opp den BitLocker-krypterte stasjonen din hvis du ikke får tilgang til den via din vanlige metode (passord, PIN, TPM, osv.).

Hvor er gjenopprettingsnøkkelen lagret?

Det avhenger av Windows-utgaven din og oppsettet ditt:

Windows Home (med enhetskryptering):

Nøkkelen lagres automatisk på Microsoft-kontoen din.

- For å finne den (på en annen enhet hvis PC-en din ikke vil starte), går du til account.microsoft.com/devices/recoverykey(nytt vindu) og logger på med Microsoft-brukernavnet og -passordet ditt.

Windows Pro og Enterprise (med full BitLocker)

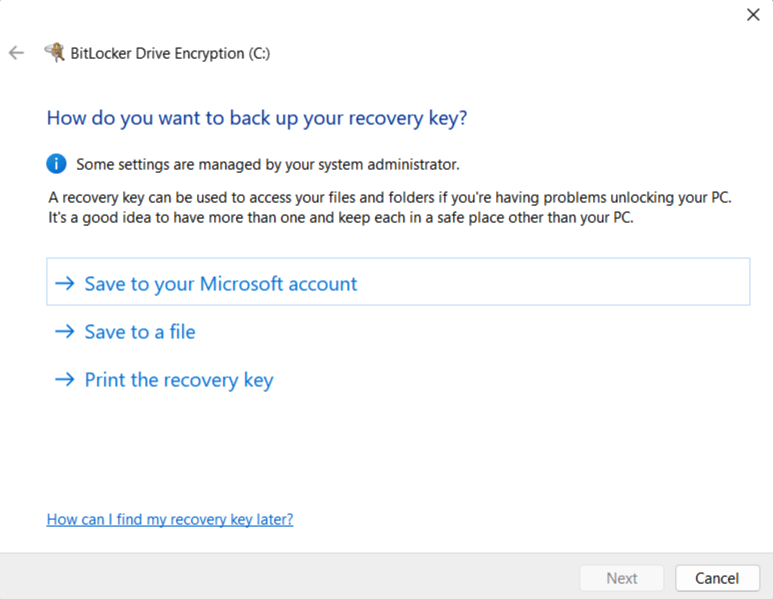

Du velger hvor du vil lagre den:

- Microsoft-konto (som ovenfor)

- USB-stasjon

- Fil på en annen stasjon

- Utskrevet kopi

- Active Directory (for bedriftsmiljøer, som lar organisasjoner sentralt administrere gjenopprettingsnøkler og retningslinjer for kryptering)

Er BitLocker trygt?

Hva BitLocker beskytter mot

| Trusselscenario | Beskytter BitLocker deg? | Notater |

|---|---|---|

| Mistet eller stjålet bærbar PC (slått av) | Ja (sterk beskyttelse) | Disken forblir kryptert; angriperen trenger gjenopprettingsnøkkelen eller PIN. |

| Enhet beslaglagt av myndighetene (slått av) | Delvis | Sterk kryptografi, men hvis gjenopprettingsnøkkelen er lagret på en Microsoft-konto, kan den kanskje innhentes via juridiske prosesser. |

| Bærbar PC stjålet mens den er i hvilemodus eller dvalemodus | Stort sett | Beskyttet, men noen avanserte angrep (f.eks. kaldstartangrep(nytt vindu) eller DMA(nytt vindu)) kan trekke ut nøkler. |

| Bærbar PC stjålet mens du er logget på / ulåst | Nei | Disken er dekryptert, så en angriper har full tilgang. |

| Skadelig programvare eller ekstern hacker mens Windows kjører | Nei | Full disk-kryptering beskytter ikke mot at programvaren blir kompromittert. |

| «Evil maid»-angrep | Delvis | TPM oppdager mange endringer, men sofistikerte angrep kan omgå eller etterligne målingene. |

| Microsoft-konto hacket | Nei (hvis Microsoft har nøkkelen din) | Angriperen kan hente gjenopprettingsnøkkelen og dekryptere disken mens den er frakoblet. |

| Glemme passordet ditt eller PIN | Avhenger | Gjenopprettingsnøkkel kreves. Uten den går dataene dine tapt permanent. |

Teknisk sikkerhet

BitLocker sikrer dataene dine ved hjelp av krypteringsalgoritmen AES. Som standard på moderne systemer er dette AES-256 i XTS-modus(nytt vindu) for bedre beskyttelse av data som hviler. Dette er svært sikkert.

Eldre systemer kan bruke minimum AES-128 i CBC-modus(nytt vindu). Dette er fortsatt sterkt nok til å beskytte dataene dine mot de fleste angripere, selv om svært sofistikerte motstandere (som statlige aktører) potensielt kan prøve avanserte angrep.

BitLocker bruker et lagdelt nøkkelhåndteringssystem. På toppnivået er hovedvolumnøkkelen (Volume Master Key – VMK), som krypterer selve datakrypteringsnøkkelen (den fulle volumkrypteringsnøkkelen, eller FVEK).

Selve VMK-en er deretter beskyttet av én eller flere autentiseringsmetoder: en TPM-brikke (og/eller passord, PIN, USB-nøkkel eller en kombinasjon av disse hvis du bruker fullversjonen av BitLocker). Denne utformingen betyr at du kan bytte passord uten å måtte kryptere hele stasjonen på nytt.

BitLockers sikkerhet handler alt om gjenopprettingsnøkkelen

Så så lenge gjenopprettingsnøkkelen er sikker, er dataene dine svært sikre når Windows-enheten din er slått av (vi kommer tilbake til dette).

Se for deg BitLocker som en dør som beskytter de verdifulle dataene dine, og gjenopprettingsnøkkelen din er en nøkkel til den døren. Å slå ned døren for å få tak i dataene dine er en nesten umulig oppgave, men med nøkkelen kan du ganske enkelt låse den opp. Gjenopprettingsnøkkelen er derfor det svake punktet.

Dette er spesielt sant når du laster opp gjenopprettingsnøkkelen din til Microsoft-kontoen din. Som nylige hendelser viser, kan og vil Microsoft utlevere brukernes gjenopprettingsnøkler til tredjeparter, som kan bruke den for å få tilgang til dataene dine.

Kun frakoblet

En annen viktig overveielse er at BitLocker bare beskytter dataene dine når Windows-PC-en din er slått av. Når Windows kjører, er disken(e) dine dekryptert, og alle med tilgang til datamaskinen din kan få tilgang til dataene dine. Dette kan bety fysisk tilgang eller digital tilgang (for eksempel hvis du har blitt hacket).

Dette gjelder for alle løsninger for full disk-kryptering (ikke bare BitLocker), men kan være verdt å ha i bakhodet avhengig av trusselmodellen din.

«Evil maid»-angrep

Et «evil maid»-angrep(nytt vindu) er når noen får midlertidig fysisk tilgang til enheten din (for eksempel på et hotell eller ved en grense) og i hemmelighet endrer den slik at de kan stjele krypteringsnøkkelen eller PIN-en din senere. I stedet for å knekke krypteringen, lurer de systemet til å avsløre den.

Som standard bruker de fleste PC-er BitLocker med automatisk opplåsing via TPM-en, noe som er sterkt mot tyveri, men svakere mot manipulering. For å forsvare deg mot «evil maid»-angrep, bør du aktivere BitLocker med en PIN eller USB-nøkkel før oppstart, slik at disken ikke kan låses opp automatisk. Dessverre er ikke dette mulig på Windows Home med grunnleggende enhetskryptering.

Kan FBI få dataene mine?

Kort sagt, ja. Microsoft er et amerikansk selskap, og må derfor overholde juridisk bindende rettskjennelser og andre juridiske instrumenter, som for eksempel nasjonale sikkerhetsbrev(nytt vindu) (NSL-er) som tvinger selskaper til å overlevere enorme mengder personopplysninger og metadata til statlige organisasjoner uten noen rettslig tilsyn. Disse er vanligvis ledsaget av en munnkurv som forhindrer selskapet i å varsle brukerne sine om at de har blitt forkynt en NSL.

I 2016 tok Apple opp en iherdig kamp mot rettsstøttede FBI-krav om å låse opp en iPhone(nytt vindu) som tilhørte en terrormistenkt, noe som bare ble løst da FBI ansatte en tredjepart til å knekke Apples kryptering med suksess. For å unngå en gjentakelse av denne hendelsen, har Apple siden svingt mot å implementere ende-til-ende-kryptering på produktene sine. Tross alt kan de ikke overlevere krypteringsnøkler de rett og slett ikke har.

Microsoft har imidlertid ikke vist noen slik tilbøyelighet. Når du laster opp BitLocker-gjenopprettingsnøkkelen din til Microsoft-kontoen din, er det Microsoft som krypterer den, og (skulle behovet oppstå) kan Microsoft dekryptere den. Så Microsoft har alltid tilgang til gjenopprettingsnøkkelen din.

I 2025 ba FBI Microsoft om å oppgi BitLocker-gjenopprettingsnøklene(nytt vindu) som var nødvendige for å låse opp krypterte data lagret på tre bærbare PC-er knyttet til en etterforskning av påstått svindel i Guam. Microsoft etterkom kravet, og en talsperson sa til Forbes at selskapet mottar rundt 20 forespørsler om BitLocker-nøkler i året. I de fleste slike tilfeller kan ikke Microsoft etterkomme kravet fordi disse nøklene ikke er lagret på Microsoft-kontoer. Men implikasjonen er tydelig: Hvis de kan hjelpe, vil de gjøre det.

Alternative krypteringsløsninger

Hvis du heller ikke vil stole på Microsoft med gjenopprettingsnøkkelen din for full disk-kryptering, har du en rekke alternativer.

1. Bruk Windows Pro

Hvis du allerede bruker Windows Pro (eller Enterprise), er dette den enkleste løsningen. Hvis du kjører Windows Home, må du kjøpe en ny lisens og oppgradere.

1. På Windows 11 Pro, åpne Innstillinger-appen og gå til Personvern og sikkerhet → BitLocker-stasjonskryptering. Hvis du nettopp har oppgradert fra Windows Home eller bruker Pro, men allerede har lastet opp gjenopprettingsnøkkelen din til Microsoft (standardatferden hvis du logger på Windows med Microsoft-kontoen din), må du slå av BitLocker og vente på at stasjonen skal dekryptere).

2. Gå til account.microsoft.com/devices/recoverykey(nytt vindu) og slett alle nøkler du ser der. Sørg for at stasjonen din er dekryptert før du gjør dette!

3. Du kan deretter slå på BitLocker igjen og velge din foretrukne metode for sikkerhetskopi av gjenopprettingsnøkkelen.

2. Bruk heller VeraCrypt

Du kan ganske forståelig nok foretrekke å unngå Microsofts løsning helt (når alt kommer til alt, hvem vet hva den lukkede kildekoden egentlig gjør?).

VeraCrypt(nytt vindu) er programvare for full disk-kryptering med åpen kildekode som har gjennomgått flere sikkerhetsrevisjoner (spesielt av QuarksLab i 2016(nytt vindu) og Fraunhofer-instituttet i 2020(nytt vindu)). Problemer ble funnet, men VeraCrypt er under aktiv utvikling, og har derfor blitt fikset. Det har også den betydelige fordelen av å være 100 % gratis (selv om vi oppfordrer deg til å donere hvis du kan). I tillegg til full disk-kryptering kan VeraCrypt:

- Opprette en virtuell kryptert disk (volum) som du kan montere og bruke akkurat som en ekte disk (og som kan gjøres om til et skjult volum)

- Opprette en partisjon eller lagringsstasjon som inneholder et helt operativsystem (som kan skjules). Dette gir plausibel benektelse(nytt vindu), siden det bør være umulig å bevise at de eksisterer (så lenge alle de riktige forholdsreglene(nytt vindu) tas).

Data er kryptert som standard ved bruk av XTS-AES-256 (de samme innstillingene som brukes av BitLocker), men du kan velge blant flere alternative krypteringsalgoritmer (som Twofish) hvis du foretrekker det. Tilgang er sikret ved bruk av en passfrase og/eller en nøkkelfil (som du bør oppbevare et veldig trygt sted).

Før du installerer VeraCrypt, må du slå av BitLocker eller enhetskryptering og dekryptere stasjonen din (som beskrevet ovenfor, men på Windows 11 Home åpner du Innstillinger-appen og går til Personvern og sikkerhet → BitLocker-stasjonskryptering).

3. Dropp Windows

Hvis du ikke kan stole på Microsoft med gjenopprettingsnøklene for full disk-kryptering, hvorfor en gang bruke operativsystemet deres? For å bevege deg bort fra Windows, har du to reelle alternativer:

macOS

Mac-er er dyre, svært proprietære og gir en veldig kontrollert brukeropplevelse. De kan imidlertid gjøre stort sett alt en PC kan, og i motsetning til Microsoft, har Apple en historie med å motsette seg regjeringskrav om å hjelpe dem med å få tilgang til krypterte enheter.

Den innebygde løsningen for full disk-kryptering i macOS kalles FileVault, som du kan velge å aktivere når du setter opp Mac-en din. Når du gjør dette, vil FileVault tilby å laste opp gjenopprettingsnøkkelen din til iCloud-kontoen din, der den potensielt kan fås tilgang til av Apple og overleveres til tredjeparter. Du kan imidlertid velge kun lokal gjenopprettingsnøkkel, noe som genererer en numerisk nøkkel som du skriver ned og lagrer trygt, eller legger til i passordappen din.

Et annet alternativ er å aktivere den valgfrie innstillingen Avansert databeskyttelse for iCloud(nytt vindu), som beskytter iCloud-dataene dine med ende-til-ende-kryptering. Dette betyr at Apple ikke har tilgang til FileVault-gjenopprettingsnøkkelen din (eller andre data som er lastet opp til iCloud). Vær imidlertid oppmerksom på at Avansert databeskyttelse ikke er tilgjengelig for brukere i alle regioner (spesielt Storbritannia(nytt vindu)).

Linux

Linux er et helt gratis operativsystem med åpen kildekode som kan installeres på den eksisterende maskinvaren din (og som nesten helt sikkert vil kjøre bedre på den enn ressurskrevende Windows). Med unntak av noen få proprietære apper som rett og slett ikke er tilgjengelige på plattformen (spesielt alt fra Adobe, selv om det finnes gode gratis alternativer med åpen kildekode for de fleste av disse), kan Linux gjøre alt som Windows og macOS kan.

Linux kommer i mange forskjellige «smaker» (kalt distribusjoner, eller bare distroer), men nesten alle disse bruker systemet LUKS for full diskkryptering, som kan velges når du installerer OS-et.

LUKS har ikke én enkelt «gjenopprettingsnøkkel» som BitLocker eller FileVault. I stedet bruker det en tilfeldig hovednøkkel som forblir på enheten din og som kan låses opp ved hjelp av en sikkerhetskopi-metode etter eget valg. Disse inkluderer:

- En ekstra passfrase

- En utskrevet gjenopprettingspassfrase

- En nøkkelfil lagret frakoblet

- En TPM-forseglet nøkkel (med reservepassfrase)

Avsluttende tanker om BitLocker og full disk-kryptering

BitLocker er, fra et rent teknisk perspektiv, et sterkt og veldesignet system for full disk-kryptering. Dets bruk av moderne kryptografi, maskinvarestøttet nøkkellagring og lagdelt nøkkelhåndtering gjør det svært effektivt til å beskytte dataene dine mot vanlige trusler, for eksempel en mistet eller stjålet enhet. For de fleste Windows-brukere gir BitLocker meningsfull og pålitelig beskyttelse med minimal innsats. Hvis trusselmodellen din er en stjålet bærbar PC, er BitLocker vanligvis tilstrekkelig.

Imidlertid, som nylige avsløringer om Microsofts samarbeid med politimyndigheter demonstrerer, avhenger sikkerheten til ethvert krypteringssystem til syvende og sist av hvem som har nøklene. Avhengig av trusselmodellen din, kan det faktum at BitLocker-gjenopprettingsnøkkelen er lagret på Microsoft-kontoen din være dypt bekymringsfullt.

Heldigvis har du alternativer. Windows Pro lar deg administrere gjenopprettingsnøkler selv, mens verktøy med åpen kildekode som VeraCrypt gir et godt gratis alternativ. Å bytte plattformer helt bort fra Microsoft, for eksempel til macOS med lokalt lagrede FileVault-nøkler eller til Linux med LUKS, er også et sterkt alternativ.