Du kannst eine E-Mail nicht zu einer Person zurückverfolgen. Aber E-Mail-Anbieter, ISPs und Strafverfolgungsbehörden können dich identifizieren und über deine E-Mails verfolgen, wenn du keine Maßnahmen ergreifst, um deine Privatsphäre zu schützen.

Ob um Spam zu blockieren, auf Phishing zu prüfen oder einfach einen unbekannten Absender zu untersuchen, manchmal möchtest du herausfinden, woher eine E-Mail kam. Und viele Menschen möchten vielleicht deine E-Mails zurückverfolgen und verfolgen – von Big-Tech-Unternehmen, Vermarktern und Werbetreibenden bis hin zu Strafverfolgungsbehörden.

Wir erklären, wie E-Mails zurückverfolgt und getrackt werden können und welche Schritte du unternehmen kannst, um deine E-Mail privat zu halten.

Warum eine E-Mail-Adresse zurückverfolgen?

Finde eine IP-Adresse aus einer E-Mail

Kann man eine E-Mail zu einer Person zurückverfolgen?

Kann man eine E-Mail zu einem Standort zurückverfolgen?

Wie du mit E-Mail verfolgt werden kannst

„Kostenlose“ E-Mail-Datensammlung

E-Mail-Tracker

Stoppe das Tracking von E-Mails

Wechsle zu privaten E-Mails

Nutze ein VPN (oder Tor)

Verbirg deine E-Mail mit Aliassen

Abschließende Gedanken

Warum eine E-Mail zurückverfolgen?

Wenn du eine E-Mail von einem unbekannten Absender erhältst, gibt es mehrere Gründe, warum du überprüfen möchtest, woher sie kam:

- Die Nachricht ist Spam und du möchtest den Absender finden und blockieren.

- Du vermutest einen Phishing-Angriff, also prüfst du, woher die Nachricht stammt.

- Du hast eine beleidigende Nachricht erhalten und möchtest die Quelle zurückverfolgen.

Ebenso können andere versuchen, dich zurückzuverfolgen und deine Aktionen online über deine E-Mails zu verfolgen:

- Die meisten Anbieter kostenloser E-Mails sammeln Informationen, die mit deiner Identität verknüpft sind, um dir gezielt Werbung anzuzeigen.

- Marketingunternehmen können verfolgen, wie du auf ihre E-Mails reagierst, indem sie Tracker in den Nachrichten verwenden, die du erhältst.

- Regierungen und Strafverfolgungsbehörden können dich anhand der E-Mails identifizieren und verfolgen, die du sendest.

Jeder kann eine gefälschte E-Mail-Adresse erstellen und jeden Namen in das Feld Von eintragen, also wie kannst du ihren Ursprung zurückverfolgen?

Finde eine IP-Adresse aus einer E-Mail

Der erste Ort, um eine E-Mail zurückzuverfolgen, ist die Suche nach der Quell-IP-Adresse(neues Fenster), der Zahlenfolge, die Geräte identifiziert, die mit dem Internet verbunden sind. Überprüfe den E-Mail-Header, der Informationen über den Absender, Empfänger, Betreff und die Zeit enthält, zu der die Nachricht gesendet wurde. Er zeigt auch die IP-Adresse des Servers an, von dem die Nachricht gesendet wurde.

Zum Beispiel kannst du in Proton Mail den Header einer E-Mail sehen, indem du auf das Menü Mehr (drei horizontale Punkte) klickst und Header anzeigen auswählst.

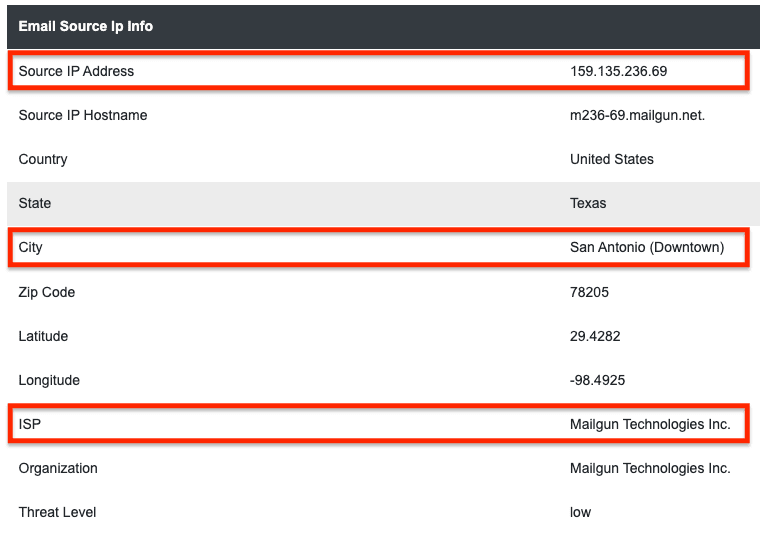

Überprüfe das lange Code-Snippet (unten teilweise gezeigt). Du findest die Quell-IP-Adresse der E-Mail im ersten Received-Feld (da Nachrichten normalerweise mehrere Server passieren, um zu dir zu gelangen, siehst du möglicherweise mehrere Received-Felder). Hier ist die IP-Adresse 159.135.236.69.

Der einfachste Weg, die IP-Adresse zu finden, ist, den Header auszuschneiden und in einen Nachrichten-Header-Analysator wie Messageheader(neues Fenster) oder Email Header Analyzer(neues Fenster) einzufügen.

Die IP-Adresse bezieht sich auf den Server, von dem die E-Mail gesendet wurde – in diesem Fall ein E-Mail-Zustelldienst in San Antonio, Texas – aber diese Adresse kann nicht zu einer bestimmten Person zurückverfolgt werden.

Die beliebtesten webbasierten und mobilen E-Mail-Apps enthalten nicht die öffentlichen IP-Adressen, die Einzelpersonen zugewiesen sind, in den E-Mail-Headern. Die E-Mail-Header von Nachrichten, die über Proton Mail Web und mobile Apps gesendet werden, enthalten keine Benutzer-IP-Adressen in den Headern gesendeter Mails.

Aber Desktop-E-Mail-Apps, die SMTP verwenden, wie Outlook oder Thunderbird, können die Ursprungs-IP-Adresse im Header enthalten. Diese IP-Adresse kann jedoch ohne weitere Untersuchung nicht zu einer Einzelperson zurückverfolgt werden (siehe wie du zurückverfolgt werden kannst unten).

Kurz gesagt, die IP-Adressen in E-Mails können dir einen Hinweis darauf geben, woher die E-Mail stammt. Wenn du siehst, dass sie von einer unbekannten oder verdächtigen Quelle stammt, kannst du zukünftige E-Mails von diesem Absender blockieren.

Erfahre, wie du unerwünschte E-Mails in Proton Mail blockierst

Kann man eine E-Mail zu einer Person zurückverfolgen?

E-Mail-Dienste, Internetdienstanbieter (ISPs) und Strafverfolgungsbehörden können dich möglicherweise anhand deiner öffentlichen IP-Adresse und anderer Metadaten(neues Fenster) identifizieren.

Erstens, angenommen, du meldest dich für einen kostenlosen E-Mail-Dienst wie Gmail an, unter Verwendung einer Handynummer oder anderer persönlich identifizierbarer Informationen. In diesem Fall kann der Anbieter dich offensichtlich zurückverfolgen. Aber selbst wenn du ein Konto nur mit gefälschten persönlichen Details erstellst, kann Google deine wahre Identität zusammensetzen, da es jeden deiner Schritte online protokolliert (siehe wie du getrackt wirst unten).

Zweitens weist dein ISP deinen verbundenen Geräten (wie deinem Heim-WLAN-Router) eine öffentliche IP-Adresse zu, die deine Adresse im Internet ist. Dein Mobilfunkbetreiber tut dasselbe für dein Smartphone. Jede Website, die du besuchst, oder jeder Online-Dienst, den du nutzt, bezieht sich über deine öffentliche IP-Adresse auf dein Gerät (es sei denn, du verbirgst sie – siehe unten). So kann eine E-Mail, die von einer IP-Adresse gesendet wurde, zu demjenigen zurückverfolgt werden, dem diese IP-Adresse zu diesem Zeitpunkt zugewiesen war.

Auf diese Weise können Strafverfolgungsbehörden die IP-Adresse und andere Metadaten eines Benutzers von E-Mail-Anbietern und ISPs anfordern, um zurückzuverfolgen, wer hinter einer E-Mail steckt, obwohl dies in den meisten Ländern einen Gerichtsbeschluss erfordert.

Kann man eine E-Mail zu einem Standort zurückverfolgen?

Die Quell-IP-Adresse einer E-Mail kann dir einen groben Hinweis darauf geben, woher eine E-Mail stammt, zum Beispiel, wenn sie von einem privaten E-Mail-Server stammt (siehe wie man eine IP-Adresse findet oben). Aber oft zeigt die E-Mail nur den Server eines E-Mail-Anbieters. Ein Google-Server kann in Texas sein, aber der Benutzer, der die E-Mail gesendet hat, könnte überall sein.

Wenn Strafverfolger jedoch durch die Untersuchung deiner E-Mail deine öffentliche IP-Adresse erhalten, kann das deinen Standort anzeigen.

Die meisten ISPs und Mobilfunkbetreiber weisen Geräten in bestimmten geografischen Regionen Blöcke von öffentlichen IP-Adressen zu. Deine öffentliche IP-Adresse kann also zeigen, in welcher Stadt oder welchem Bezirk du lebst, aber es gibt keine Garantie. Eine IP-Adresse kann manchmal suggerieren, dass du in einem anderen Gebiet oder sogar einem anderen Land bist.

Natürlich, wenn du beim Anmelden für ein E-Mail-Konto persönlich identifizierbare Informationen angibst, kann dein Wohnort über deine öffentlich verfügbaren Adressdaten zurückverfolgt werden.

Wie du mit E-Mail verfolgt werden kannst

Es gibt zwei Hauptwege, wie du bei der Nutzung von E-Mail verfolgt werden kannst:

- Große Anbieter kostenloser E-Mails, wie Gmail und Outlook, verfolgen deine E-Mail und andere Online-Aktivitäten im gesamten Internet.

- E-Mail-Vermarkter nutzen Tracking-Technologie, um zu überwachen, wie du auf E-Mails reagierst.

„Kostenlose“ E-Mail-Datensammlung

Die meisten Anbieter kostenloser E-Mails, wie Gmail und Outlook, überwachen jede Art, wie du mit deinem Konto interagierst. Sie verfolgen deine Aktivität online mittels Browser- und Geräte-Fingerprinting, Drittanbieter-Cookies(neues Fenster) und anderen Tracking-Technologien.

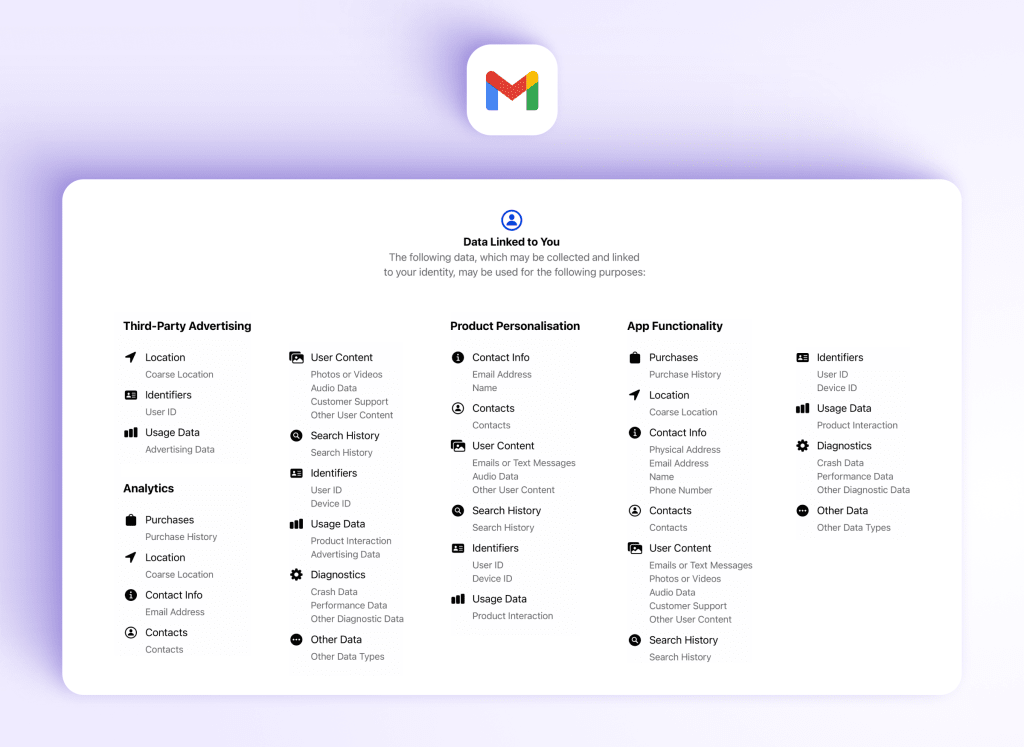

Durch das Aggregieren deiner persönlichen Daten über Apps und Dienste hinweg kann Google ein detailliertes Profil von dir erstellen, um es mit Werbetreibenden zu teilen(neues Fenster). Bei Gmail und anderen „kostenlosen“ Google-Diensten zahlst du kein Abonnement. Stattdessen zahlst du mit den intimen Details deines Lebens.

Um eine Vorstellung von den wahren Kosten von Gmail zu bekommen, wirf einen Blick auf seine Datenschutzkategorie im Apple App Store, die die Unmengen an persönlichen Daten zeigt, die es von dir sammelt:

E-Mail-Tracker

Unternehmen fügen oft E-Mail-Tracker in Nachrichten ein, um deine Mail-Aktivität zu überwachen.

E-Mail-Tracker funktionieren typischerweise, indem sie ein winziges Tracking-Pixel in eine E-Mail einbetten, das mit einem externen Bild verknüpft ist. Wenn du die Nachricht öffnest, wird das Bild vom Quellserver geladen, und sensible Informationen können an den Absender zurückgesendet werden, darunter:

- Welche E-Mail du geöffnet hast

- Datum und Uhrzeit des Öffnens

- Der Gerätetyp und das Betriebssystem

E-Mail-Tracker können sogar deine IP-Adresse und deinen ungefähren Standort verfolgen.

Laut einer Studie enthalten über 70 % der E-Mails von Verteilerlisten Tracker(neues Fenster). Aber es gibt Möglichkeiten, Tracker zu blockieren und deine E-Mail-Aktivität privat zu halten.

Stoppe das Tracking von E-Mails

Hier erfährst du, wie du E-Mail privater nutzt und Tracker daran hinderst, in deine Privatsphäre einzudringen.

Wechsle zu privaten E-Mails

Hol dir ein Ende-zu-Ende-verschlüsseltes E-Mail-Konto wie Proton Mail.

Bei Proton sammeln wir deine persönlichen Daten nicht, um dir gezielt Werbung anzuzeigen. Unsere gesamte Finanzierung stammt von zahlenden Mitgliedern der Proton-Community, nicht aus der Ausbeutung deiner persönlichen Daten.

Mit Proton Mail kannst du:

- Ein kostenloses Konto erstellen, ohne persönliche Informationen zu teilen (obwohl du möglicherweise gebeten wirst, zu verifizieren, dass du ein Mensch bist)

- Deine E-Mails mit Ende-zu-Ende- und Zero-Access-Verschlüsselung sicher halten. Niemand außer dir kann sie lesen, nicht einmal Proton

- Eine Ende-zu-Ende-verschlüsselte E-Mail an jeden senden, indem du passwortgeschützte E-Mails verwendest

- E-Mail-Tracking blockieren und deine IP-Adresse mit Protons verbessertem Tracking-Schutz verbergen

- Eine Ablaufzeit festlegen für verschlüsselte E-Mails, nach der sie sich automatisch aus dem Posteingang deines Empfängers löschen

Erfahre mehr darüber, wovor Proton Mail dich schützt

Nutze ein VPN (oder Tor)

Halte deine Online-Aktivität privat mit einem virtuellen privaten Netzwerk (VPN) wie Proton VPN(neues Fenster).

Ein gutes VPN verbirgt deine IP-Adresse vor deinem ISP und hält deine Online-Aktivität privat. Um deine Privatsphäre bei der Nutzung von E-Mail zu schützen, solltest du nur mit einem VPN auf deine privaten E-Mails zugreifen.

Wenn du ein höheres Maß an Privatsphäre benötigst, erwäge den Zugriff auf Proton Mail über das Tor-Anonymitätsnetzwerk.

Verbirg deine E-Mail mit Aliassen

Verwende E-Mail-Aliasse, oder zusätzliche E-Mail-Adressen, um deine persönliche E-Mail-Adresse zu verbergen und deine Identität zu schützen. Du kannst mindestens zehn zusätzliche Adressen mit einem kostenpflichtigen Proton-Abonnement erstellen.

Oder erwäge die Nutzung eines E-Mail-Aliasing-Dienstes wie SimpleLogin by Proton(neues Fenster). Das Erstellen anonymer Aliasse für verschiedene Websites lässt dich deine E-Mail-Adresse privat halten und deinen Posteingang vor Spam und Phishing schützen.

Abschließende Gedanken

Du kannst vielleicht eine einzelne E-Mail nicht zu einer Person zurückverfolgen, aber du kannst anhand ihres Headers eine Vorstellung davon bekommen, woher sie kam.

E-Mail-Anbieter, ISPs und Strafverfolgungsbehörden können jedoch Einzelpersonen anhand von E-Mails unter Verwendung ihrer IP-Adressen und anderer Metadaten aufspüren. Und Marketingunternehmen können überwachen, wie du auf die E-Mails reagierst, die du erhältst.

Es ist unmöglich, 100 % Anonymität im Internet zu garantieren. Aber du kannst die Wahrscheinlichkeit, zurückverfolgt und getrackt zu werden, durch die Nutzung von Proton Mail, Proton VPN (oder Tor) und Aliassen erheblich verringern.

Bei Proton ist es unsere Mission, jedem Privatsphäre und Sicherheit online zu geben. Registriere dich für ein kostenloses Proton Mail-Konto, und du erhältst verschlüsselten Proton Calendar, Proton Drive und Proton VPN inklusive.

Wenn du unsere Mission unterstützen möchtest, registriere dich für ein kostenpflichtiges Abonnement. Unser Proton Unlimited-Abonnement beinhaltet 500 GB verschlüsselten Speicher, Unterstützung für drei eigene Domains, 15 Adressen und unbegrenzte Aliasse. Bleib sicher!