Estrategias de prevención de pérdida de datos (DLP) para proteger su empresa

Obtenga más información sobre la prevención de pérdida de datos (DLP), incluido el mejor software para sus necesidades, cómo puede ayudar un gestor de contraseñas empresarial y qué más puede hacer para proteger su empresa contra el robo de datos.

¿Qué es la prevención de pérdida de datos?

La prevención de pérdida de datos (DLP), también conocida como protección contra pérdida de datos, es un conjunto de herramientas, políticas y prácticas que ayudan a las organizaciones a detectar, prevenir y responder a los riesgos de seguridad que afectan a los datos.

Sus datos se enfrentan a diferentes riesgos según el estado en el que se encuentren: en reposo, en uso o en movimiento.

Datos en reposo

Datos que no están en uso activamente, sino que están almacenados en unidades de disco duro, en bases de datos o en el almacenamiento en la nube.

Datos en uso

Datos a los que acceden, modifican o procesan usuarios o aplicaciones autorizados.

Datos en movimiento

Datos que se desplazan entre ubicaciones, como a través de intercambios de correo electrónico o transferencias de archivos. También conocidos como datos en tránsito.

Se necesitan diferentes técnicas de prevención de pérdida según el tipo y el estado de los datos que usted deba proteger. Para la mayoría de las organizaciones, esto implicará normalmente una combinación de políticas, software de DLP y herramientas de privacidad, como los gestores de contraseñas.

Causas comunes de la pérdida de datos

Las empresas se enfrentan a una amplia variedad de amenazas de datos. Algunos de los riesgos más comunes incluyen:

Amenazas internas

La pérdida de datos ocurre comúnmente cuando los empleados envían por error datos confidenciales al destinatario equivocado o los cargan en una plataforma insegura. Con menos frecuencia, puede ocurrir que empleados o contratistas roben o filtren información confidencial.

Ataques externos y vulneraciones de datos

Las contraseñas débiles o filtradas son una de las formas más comunes en que los atacantes obtienen acceso a las cuentas sin necesidad de hackear los sistemas. Los ataques de suplantación de identidad (phishing) y de ingeniería social, en los que los hackers engañan a los empleados para que revelen sus nombres de usuario, contraseñas y otra información confidencial, también están muy extendidos. También puede encontrarse con problemas de malware y ransomware, en los que los ciberdelincuentes cifran o roban archivos críticos, y a veces exigen un rescate. Por último, los ataques de intermediario(nueva ventana) son una amenaza común para los datos en tránsito si las redes no están debidamente cifradas.

Errores del sistema y humanos

Los sistemas mal configurados, el extravío o robo de computadoras portátiles o teléfonos inteligentes y los errores humanos simples, como la eliminación accidental de archivos o no instalar las actualizaciones de software, pueden dejar los datos vulnerables a un acceso no autorizado.

Incumplimientos normativos

El incumplimiento de los estándares de la industria o gubernamentales puede dar lugar a datos regulados desprotegidos (como registros médicos o detalles de pago), lo que los hace vulnerables a amenazas y posiblemente resulte en multas y sanciones.

Tipos de software de prevención de pérdida de datos

El tipo de software de DLP que usted elija dependerá del tamaño de su organización, la industria en la que se encuentre y la infraestructura de TI que utilice. Es posible que necesite más de un tipo de solución para proteger todos sus datos confidenciales.

Estas son las categorías más comunes:

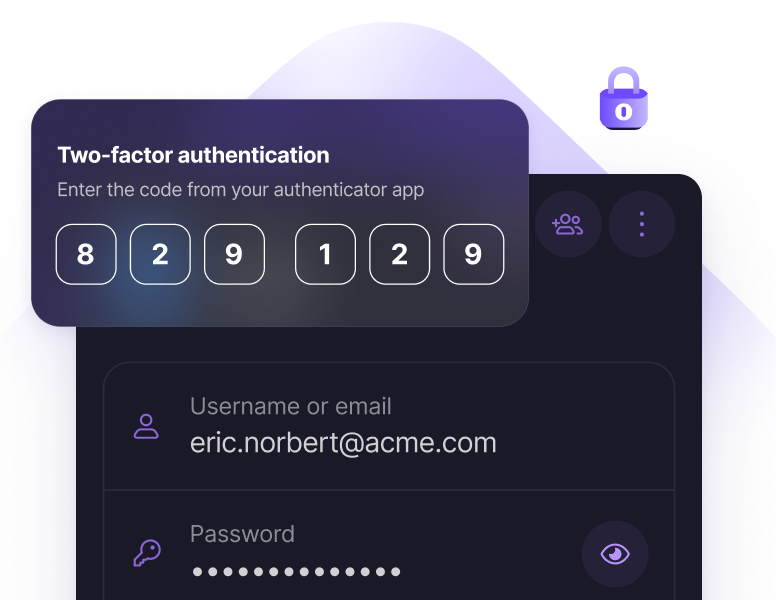

Gestor de contraseñas para empresas

Desplegar un gestor de contraseñas para empresas permite a su organización almacenar y gestionar de forma segura las contraseñas de la compañía. Un gestor de contraseñas facilita que los empleados creen contraseñas sólidas y únicas, y utilicen 2FA en todas sus cuentas. También cifra las contraseñas y otros datos confidenciales mediante cifrado de extremo a extremo, lo que los mantiene protegidos incluso en el caso de una vulneración de datos.

Ideal para: reducir el riesgo de vulneraciones de datos como consecuencia de contraseñas débiles o reutilizadas, así como de ataques de suplantación de identidad (phishing).

DLP local (on-premises)

Este software se despliega dentro de la propia infraestructura de su organización, lo que le otorga control sobre los datos almacenados en servidores, bases de datos y puntos finales. Es altamente personalizable y suele ser la opción preferida por las industrias con requisitos de cumplimiento estrictos.

Ideal para: proteger datos confidenciales que permanecen dentro de los sistemas y redes internos.

DLP nativa de la nube

La DLP nativa de la nube está diseñada para empresas que dependen en gran medida de aplicaciones SaaS y almacenamiento en la nube. Al ofrecerse como servicio, se escala fácilmente y protege los datos alojados en aplicaciones en la nube o que se mueven entre ellas.

Ideal para: organizaciones que utilizan Google Workspace, Microsoft 365, Salesforce u otras plataformas SaaS.

DLP de punto final

Este software se ejecuta directamente en los dispositivos, incluidos computadoras portátiles, computadoras de escritorio y teléfonos móviles. Evita la copia, el intercambio o la impresión no autorizados de archivos y protege los datos incluso cuando los dispositivos están sin conexión.

Ideal para: empresas con empleados que trabajan de forma remota o que manejan archivos confidenciales en dispositivos personales.

DLP de red

El software de DLP de red monitorea los datos en tránsito a medida que se mueven por las redes de la empresa. Puede cifrar, bloquear o poner en cuarentena la información sensible antes de que salga de la red.

Ideal para: Evitar que los datos salgan de la organización a través del correo electrónico o canales de red no aprobados.

DLP de aplicaciones o de la nube

Las soluciones de DLP en la nube o a nivel de aplicación se centran en proteger los datos dentro de plataformas SaaS, API y servicios de almacenamiento en la nube específicos. El software puede controlar quién puede descargar, compartir o sincronizar archivos, lo que garantiza que los archivos sensibles no queden expuestos por error.

Ideal para: Empresas que colaboran intensamente en plataformas de software de terceros.

DLP para correo electrónico

Especializado para la seguridad del correo electrónico, el DLP para correo electrónico escanea mensajes y archivos adjuntos para detectar contenido sensible y puede bloquear, poner en cuarentena o forzar el cifrado de correos electrónicos riesgosos.

Ideal para: Empresas en las que los empleados envían con frecuencia documentos o información sensible por correo electrónico, que sigue siendo uno de los métodos más comunes para que ocurran filtraciones de datos.

La mayoría de las empresas combinan múltiples soluciones de DLP para crear una defensa por capas que proteja los datos en reposo, en tránsito y en uso.

Cómo proteger los datos de su empresa

Una estrategia de DLP sólida requiere tanto políticas como tecnología. A continuación, se presentan seis prácticas recomendadas que usted puede implementar para proteger sus datos.

1. Implementar controles de acceso

Restringir el acceso evita que empleados no autorizados o terceros externos manejen archivos sensibles.

Cómo ayuda el software de DLP: Garantiza que solo los empleados autorizados puedan acceder, descargar, imprimir o compartir archivos sensibles mediante la integración con la gestión de identidad y acceso (IAM).

Mejores soluciones: Las herramientas de DLP de punto final y DLP de red aplican permisos basados en roles a nivel de dispositivo y de red, mientras que un gestor de contraseñas para empresas brinda a los administradores la capacidad de gestionar y monitorear el acceso de los usuarios a herramientas y archivos protegidos por contraseña.

2. Cifrar todo

Los datos deben estar cifrados tanto en reposo (en servidores o puntos finales) como en tránsito (a través de internet).

Cómo ayuda el software de DLP: Aplica el cifrado automático antes de que los archivos salgan de su red o cuando se almacenan en la nube.

Mejores soluciones: DLP de red para el tráfico en tránsito, DLP de almacenamiento para archivos en reposo y un gestor de contraseñas para empresas para cifrar todas las credenciales de inicio de sesión.

3. Clasificar y etiquetar sus datos

Identifique qué datos son públicos, internos, confidenciales o altamente sensibles y aplique etiquetas que guíen cómo se maneja la información y quién tiene acceso a ella.

Cómo ayuda el software de DLP: Escanea archivos, correos electrónicos y documentos para detectar datos sensibles y aplicar etiquetas de clasificación.

Mejores soluciones: las herramientas de DLP de almacenamiento y DLP en la nube ayudan con el descubrimiento y la clasificación de datos.

4. Eduque a los empleados

Los errores humanos, como enviar archivos confidenciales por correo electrónico al destinatario equivocado, son una de las principales causas de las filtraciones de datos.

Cómo ayuda el software de DLP: enviando avisos y advertencias en tiempo real para alertar a los empleados cuando intentan mover o compartir datos restringidos, e implementando permisos basados en roles.

Mejores soluciones: el DLP de punto final y el DLP en la nube monitorean las acciones de los usuarios a nivel de dispositivo y de aplicación. Un gestor de contraseñas para empresas puede evitar el acceso no autorizado y permite que el administrador tenga visibilidad sobre el acceso y el uso.

5. Copia de seguridad y recuperación

Las copias de seguridad de datos garantizan que, si los archivos se pierden, se corrompen o son cifrados por un ransomware, las empresas puedan recuperarse rápidamente.

Cómo ayuda el software de DLP: garantizando que los datos sensibles estén protegidos antes de ser almacenados al trabajar en conjunto con herramientas de copia de seguridad. Algunas soluciones pueden marcar si se hace una copia de seguridad incorrecta de los datos regulados.

Mejores soluciones: el DLP de almacenamiento garantiza que las copias de seguridad no contengan archivos sensibles desprotegidos.

6. Monitoree y responda en tiempo real

La detección y respuesta rápidas son cruciales para detener una vulneración antes de que se agrave.

Cómo ayuda el software de DLP: marcando actividades sospechosas (como descargas masivas o archivos adjuntos de correo electrónico de gran tamaño) mediante el aprendizaje automático y la detección de anomalías. También puede bloquear, poner en cuarentena o cifrar datos automáticamente como respuesta.

Mejores soluciones: DLP de red (para monitorear el tráfico), DLP de punto final (para rastrear el comportamiento de los dispositivos) y suites de DLP integradas (para obtener una vista unificada).

Cómo puede un gestor de contraseñas dar soporte a su estrategia de DLP

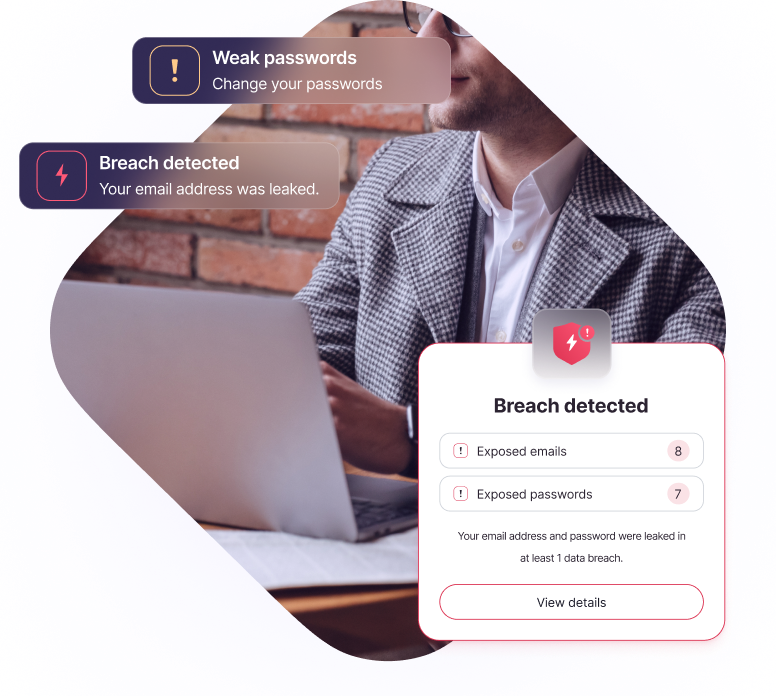

Un gestor de contraseñas para empresas puede fortalecer su estrategia de DLP al proteger los datos en reposo y reducir el riesgo de acceso no autorizado. Proton Pass for Business facilita que su equipo cree contraseñas seguras y únicas, las almacene de forma segura y pueda acceder a ellas cuando lo necesite. También ofrece a los administradores visibilidad sobre el estado de las credenciales y alertas de vulneraciones, con el soporte de registros de actividad para la supervisión.

Mientras que el software de DLP tradicional se centra en el monitoreo y la aplicación de políticas en torno a la información sensible, las herramientas de Proton protegen sus datos de hackers y amenazas internas.

Proton Business Suite, que incluye Proton VPN, Mail, Drive y Calendar, además de Proton Pass, garantiza que la comunicación, el intercambio de archivos y la colaboración sigan siendo privados y cifrados de extremo a extremo.

Al añadir estas herramientas de privacidad sobre su software de DLP, usted puede crear una defensa más resistente para su empresa.

Preguntas frecuentes: Prevención de pérdida de datos

- ¿Qué es la prevención de pérdida de datos?

- ¿Es un gestor de contraseñas un tipo de DLP?

- ¿El software de DLP espía a los empleados?

- ¿Es obligatoria la DLP para el cumplimiento normativo?